年度網(wǎng)絡攻擊大調(diào)查:SSH端口最易受攻擊,HTTPS其次!

一般來說,人們會通過檢查端口、更新設(shè)備等多種措施來預防大多數(shù)網(wǎng)絡攻擊威脅。

然而在網(wǎng)絡攻擊事件中通常會有一定的規(guī)律。

這次調(diào)查報告相對權(quán)威,其樣本用戶超過4000,分析了超過5000次攻擊事件。

頂級端口攻擊率高

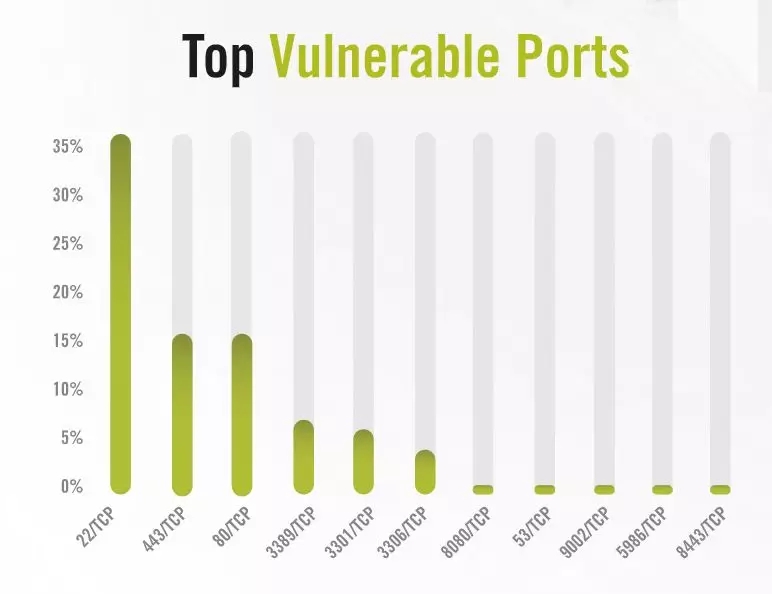

報告指出,黑客用于執(zhí)行攻擊的端口前三位是SSH、HTTP和HTTPS,而這些恰恰是受人們信任的頂級端口。

這些攻擊事件的出現(xiàn)頻率很高,超過65%。由于它們需要開放通信,無論是安全通信還是純文本都會遭到攻擊。

排在第四位的是微軟遠程桌面協(xié)議(RDP)端口。今年多個RDP漏洞造成遠程執(zhí)行攻擊引人注意,例如Cve-2019-1181, cve-2019-1182 and cve-2019-0708。

其中被指出同樣具有嚴重風險的端口是文件傳輸協(xié)議(FTP - 20,21)。在打印機、攝像機和不間斷電源上發(fā)現(xiàn)了攻擊者利用服務器漏洞的事件,而這些服務器占被調(diào)查的FTP服務器的三分之一。

作為基本網(wǎng)絡安全觀,所有網(wǎng)絡端口都應進行縱深防御并在每臺主機上安裝防火墻,并監(jiān)控和過濾端口流量。此外,定期進行端口掃描和滲透測試也是確保安全和檢查漏洞的最佳措施。

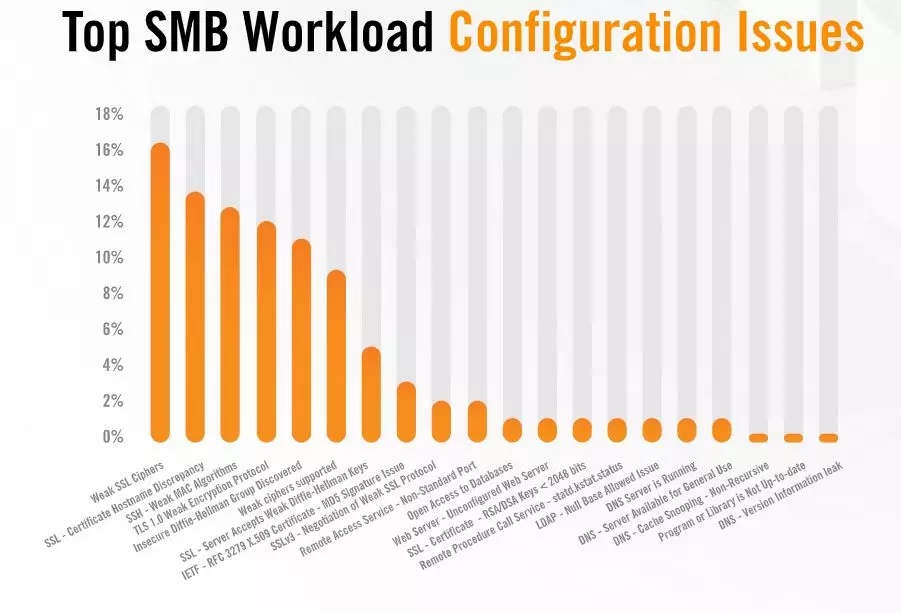

過時系統(tǒng)和弱加密軟件

此外,其他破壞安全性的漏洞還存在于一些弱加密和過時的軟件中,這兩項分別占這次調(diào)查的66%和75%。

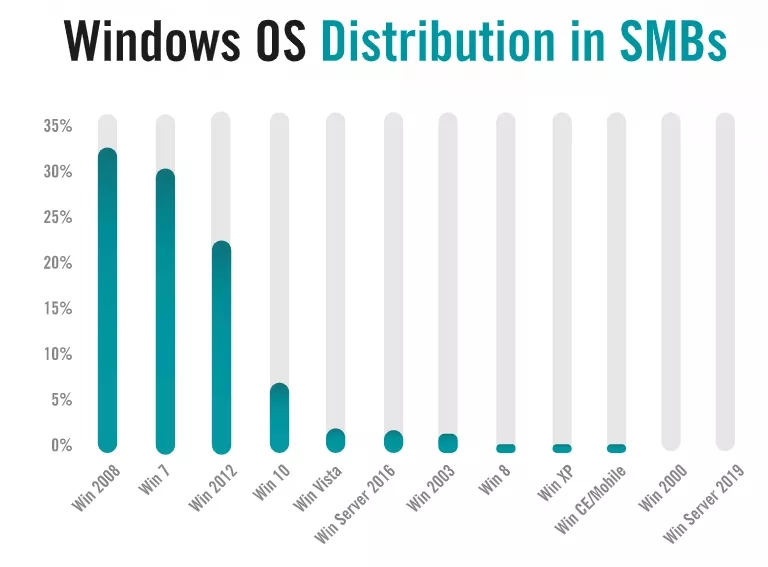

在這次調(diào)查中發(fā)現(xiàn)仍有超過66%的主機運行的是Windows 7,而這個操作系統(tǒng)2020年1月14日之后停止支持。

也有部分用戶仍然使用Windows XP這一在2014年已經(jīng)停止支持的系統(tǒng)。

更有甚者,調(diào)查人員還發(fā)現(xiàn)了1993年發(fā)布的Windows NT系統(tǒng)。

而這些不再受到支持的系統(tǒng)風險更大,攻擊者的橫向攻擊易如反掌。

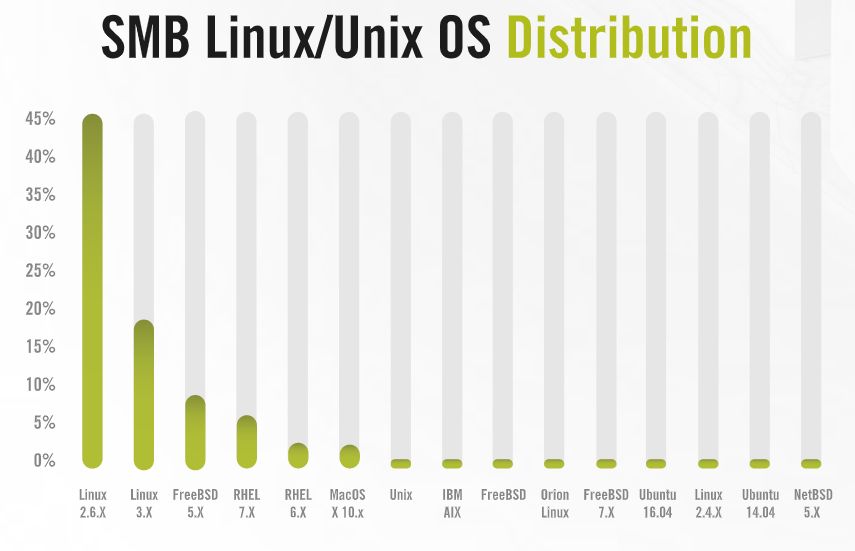

此外,在調(diào)查中,幾乎有一半的Linux系統(tǒng)運行的內(nèi)核已經(jīng)過時,也就是他們的版本在過去三年中一直沒有得到支持,并且存在超過65個已知的漏洞。

攻擊事件層出不窮,但是經(jīng)過調(diào)查依然可以發(fā)現(xiàn)一些規(guī)律,有效了解這些攻擊手段,身為用戶的我們也能夠及時防御。