俄版百度44.7G源碼泄露!遭前員工背刺,涉及搜索地圖打車電商等所有主要服務

本文經AI新媒體量子位(公眾號ID:QbitAI)授權轉載,轉載請聯系出處。

俄羅斯第一大科技巨頭,這回遇上了大麻煩:

44.7GB源代碼,全被泄露到了網上。

什么概念?

就是這家名為Yandex的公司,幾乎所有主要服務的源代碼都被挖了個底掉……

要知道,在俄羅斯,Yandex不僅干著搜索引擎的活兒,還把俄國老百姓購物、打車、訂外賣、租車這一連串生活服務都給包圓了。

簡單來說,約等于俄版百度+淘寶+美團+滴滴。

這么大個事兒,自然引起了全世界網友的圍觀。

但就在眾人紛紛猜測這又是哪家黑客手筆之際,Yandex的聲明卻有些令人大跌眼鏡:

我們沒有被黑,就是被前員工給賣了……

44.7GB源代碼遭泄露,代碼被扒了個底朝天

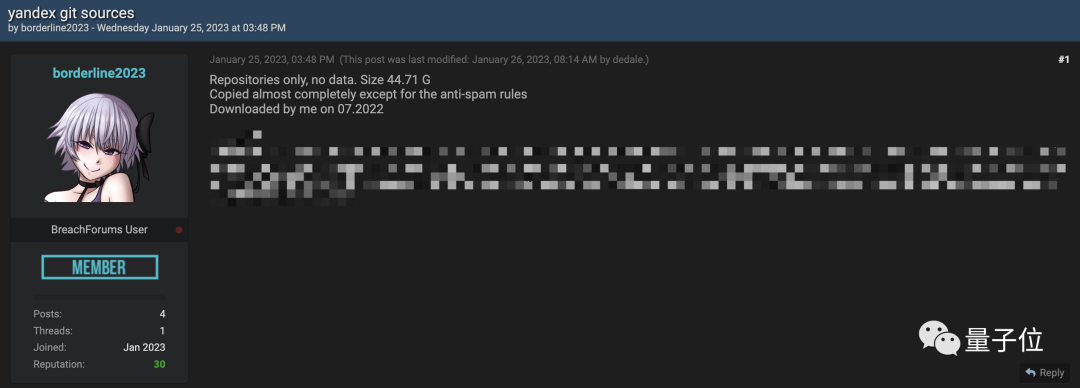

具體來說,泄密鏈接最早出現在了一個黑客論壇上。

泄密者稱,這份44.7GB的Yandex代碼庫,包含該公司2022年7月以前,除反垃圾郵件規則之外的所有源代碼。

這些被泄露出來的代碼信息量到底有多大?

看看網友們熱火朝天扒出來的細節就知道了……

Yandex不是以搜索引擎起家,常被稱作“俄版百度”/“俄版谷歌”嘛,那就先以搜索引擎部分的代碼為例。

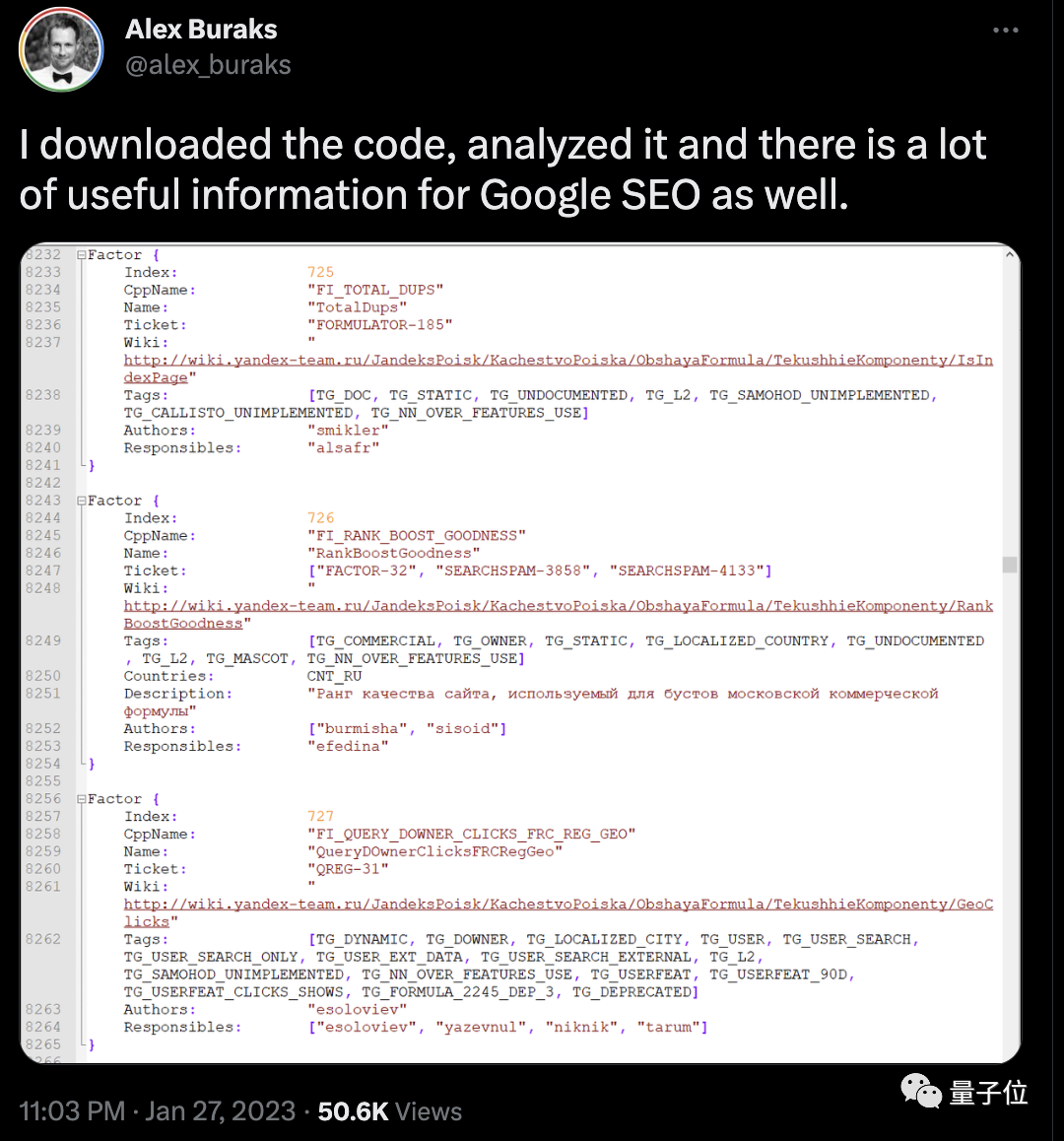

一位名叫Alex Buraks的老哥就深扒了下Yandex搜索引擎的排名規則,還戲稱這對理解谷歌SEO(搜索引擎優化)有很多有用的信息。

畢竟Yandex和谷歌的搜索結果有70%的匹配度,不少人認為其搜索技術用的就是谷歌同款:如PageRank、BERT等。

(掌握了Yandex的規則不就相當于透了谷歌排名算法的家底,手動狗頭)

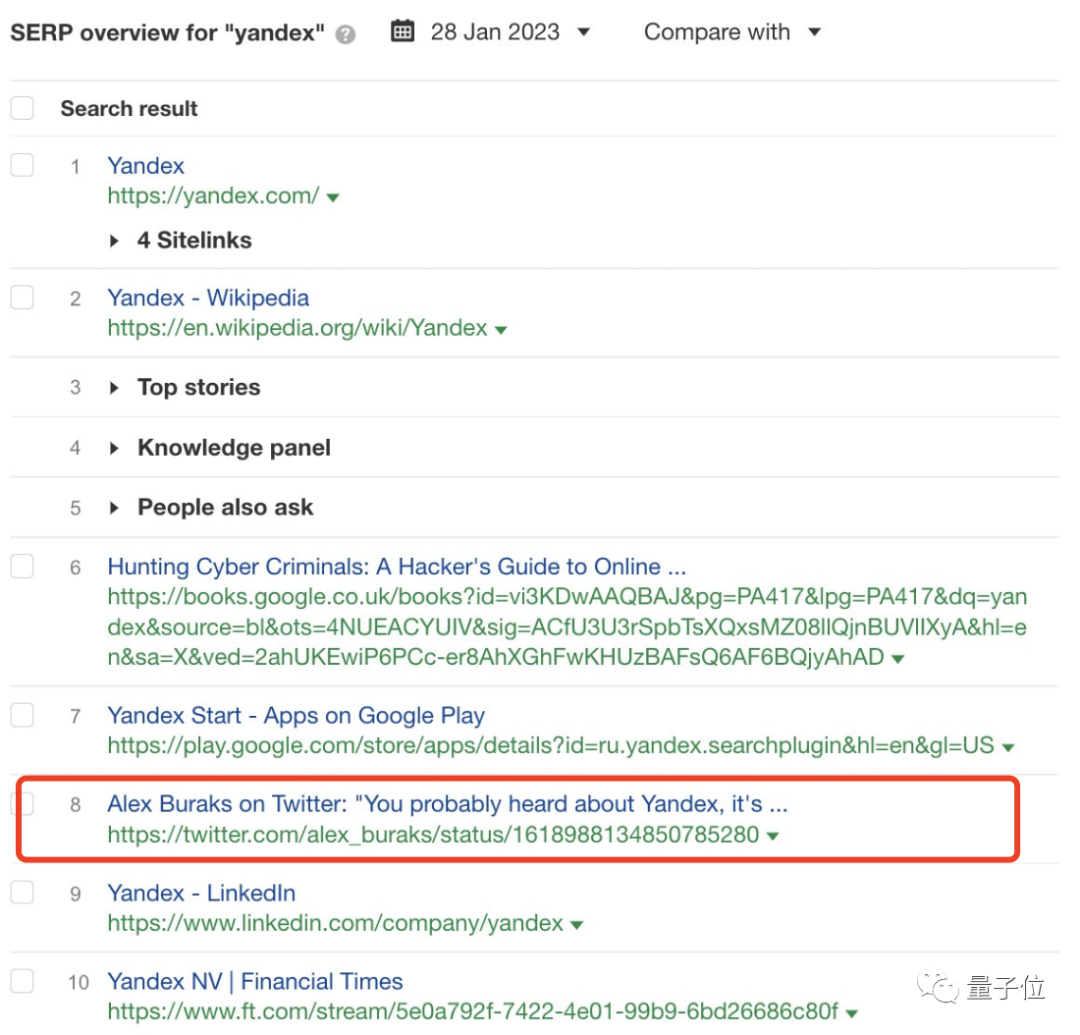

目前已經有大批吃瓜群眾來圍觀,甚至Alex Buraks的這條線程曾在谷歌搜索“yandex”中排名第8。

有趣的是,在Yandex的排名因素中,排在第一個的就是PageRank。

Buraks還直接列出了Yandex的10個排名因素:

(1)鏈接的創建時間;(2)流量和有機流量的百分比;(3)URL中的數字不利于排名;(4)URL中的斜杠不利于排名;(5)負面情緒過重的PageRank=0;(6)主機可靠性;(7)“維基百科”還單獨列了一個因素;(8)用戶行為:點擊率,跳出率等;(9)文件年齡與上次更新日期;(10)所有查詢域名的平均位置……

當然這還只是其中的一部分,Buraks表示后續還會繼續分析。

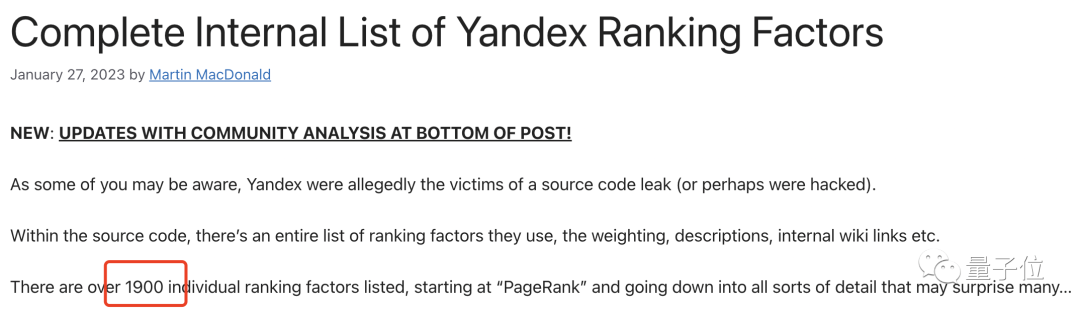

除了Alex Buraks,也有不少營銷大師深扒了Yandex的排名因素,甚至有人都詳細整理出了完整的1900+個排名因素。

值得一提的是,在各路大神扒代碼的過程中,Yandex搜索引擎的一些“潛規則”也被擺上了臺面。

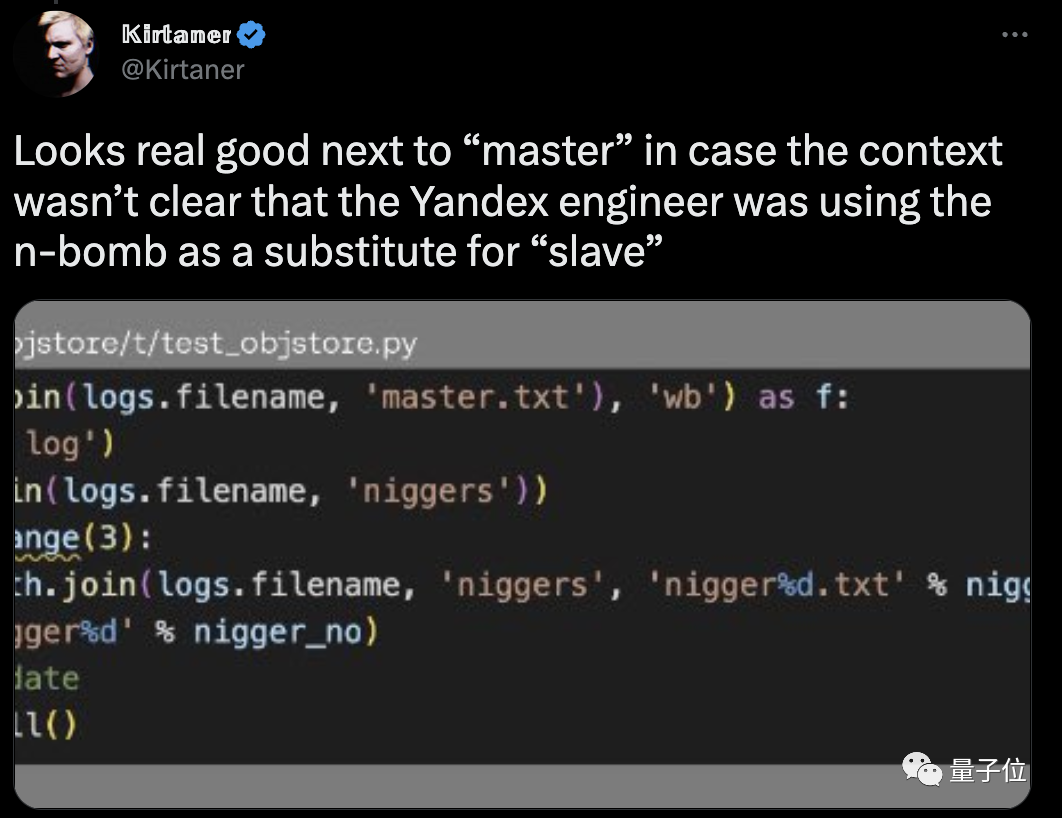

就比如說加拿大黑客Aubrey Cottle就在代碼中發現了Yandex是容忍種族歧視的。

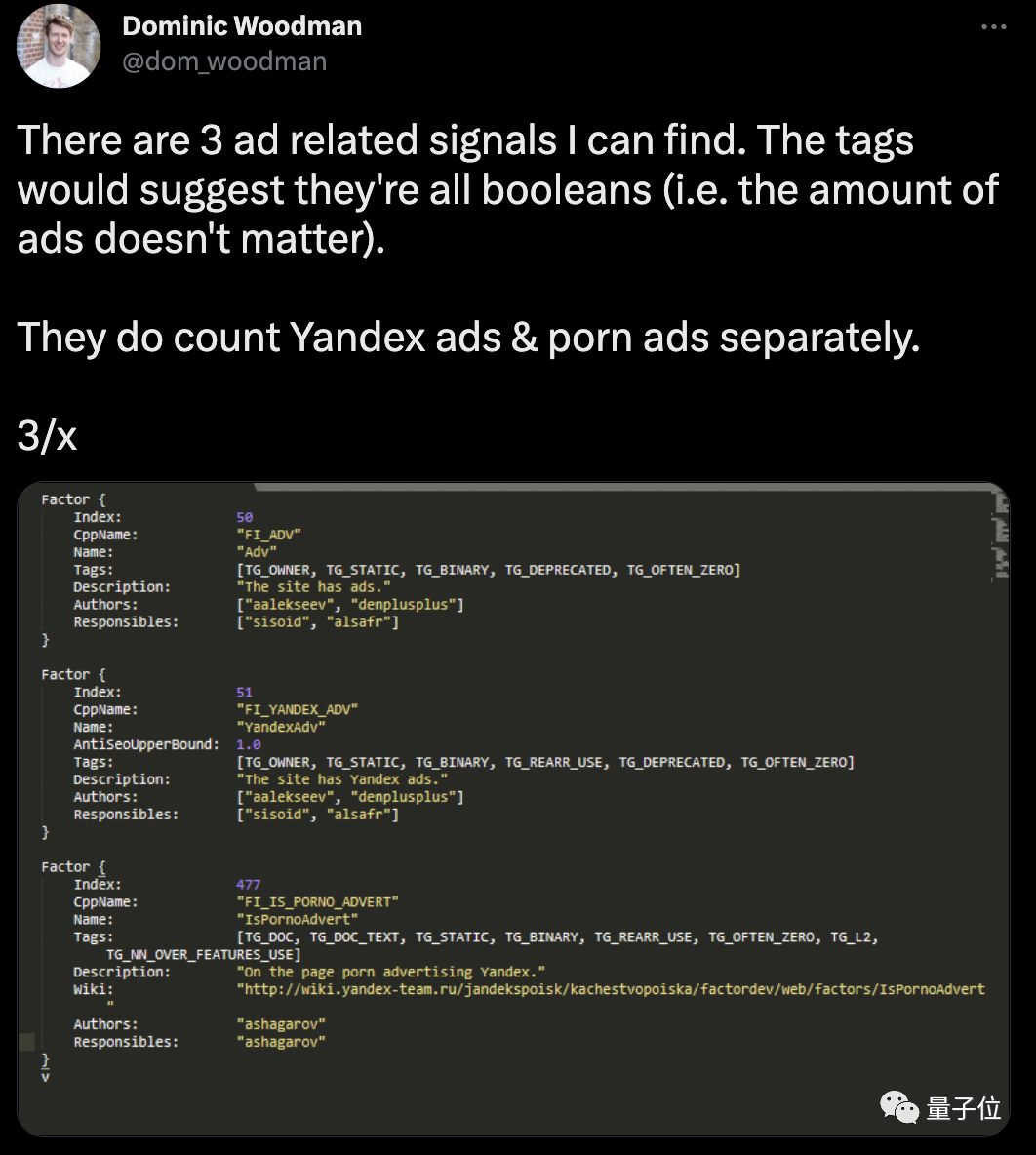

還有網友在代碼中發現,Yandex的廣告投放中,普通廣告和色情廣告是分開計算的。

官方聲明:沒有被黑,是前員工泄密

這事兒一出,很快還有一份詳細的泄密文件目錄被整理出來放在了GitHub上。

作者是一位名叫Arseniy Shestakov的軟件工程師。據他評估,這些源代碼確實涉及了Yandex的所有主要服務。

包括:

- 搜索引擎和索引機器人

- 地圖服務

- AI語音助手

- 打車服務

- 廣告服務

- 郵件服務

- 存儲服務(類似百度網盤)

- 電商服務(類似淘寶)

- 旅游服務

- 云服務

還包括在線協同辦公、支付、數據分析等等業務。

不過,泄露內容并不包括用戶數據等敏感信息。

Arseniy Shestakov總結了幾個關鍵細節:

- 泄露出來的主要是git存儲庫里的源代碼,不包含git歷史記錄

- 所有文件日期均可追溯至2022年2月24日

- 大部分軟件都沒有預先編譯好,只有少數例外

- 除了一些例外,沒有預先訓練好的機器學習模型

△Yandex辦公樓

事情鬧得這么大,Yandex官方也坐不住了,很快發表聲明表示:其實我們并沒有被黑,是前員工出賣了我們!

Yandex沒有被黑。我們在公共領域發現了泄露自內部存儲庫的代碼片段,但其內容與Yandex當前使用的代碼版本并不相同。

存儲庫是用來存儲和處理代碼的工具。大多數公司都采用這種方式來使用代碼。

代碼庫并未存儲個人用戶數據。

我們正在進行內部調查,但并沒有發現該事件給用戶數據和平臺性能帶來了任何威脅。

Yandex倒是信誓旦旦,但外部的專業人士卻有不同看法。

據bleepingcomputer消息,前Yandex技術專家Grigory Bakunov對此事做出了回應。

他認為,這次代碼泄露確實不會對用戶的隱私或安全構成直接風險,也不會直接威脅到Yandex的專有技術。

不過一些文件仍可能會暴露正在運行的服務,比如說“blacklist.txt”,Bakunov還稱:

盡管泄密的部分不涉及敏感數據,但黑客針對性利用代碼中的安全漏洞,只是時間問題;

(BTW)雖然Yandex官方回應泄露的代碼與公司工作服務中使用的當前代碼不同,但相似度可能高達90%。

泄露代碼目錄:https://gist.github.com/ArseniyShestakov/53a80e3214601aa20d1075872a1ea989