企業(yè)部署MITRE ATT&CK框架面臨挑戰(zhàn)

隨著遠(yuǎn)程工作的常態(tài)化,網(wǎng)絡(luò)黑客對云的攻擊可能會加速,這使得像 MITRE ATT&CK (對手戰(zhàn)術(shù)和技術(shù)知識庫)這樣的威脅發(fā)現(xiàn)框架比以往任何時候都更加重要,幾乎所有使用云的企業(yè)都會使用這類對抗技術(shù)。因為, ATT&CK 框架為網(wǎng)絡(luò)安全工作者提供了一種通用語言和策略,可幫助企業(yè)確定當(dāng)前安全策略的差距,并可以成為實施實時威脅檢測等方法的重要工具,保護(hù)企業(yè)網(wǎng)絡(luò)免受對抗性攻擊。

但是,安全公司 McAfee 與加州大學(xué)伯克利分校長期網(wǎng)絡(luò)安全中心的聯(lián)合調(diào)研項目發(fā)現(xiàn),很多網(wǎng)絡(luò)安全團(tuán)隊在框架應(yīng)用方面面臨諸多挑戰(zhàn)。

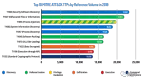

這些挑戰(zhàn):一是,大多數(shù)采用 ATT&CK 框架的安全團(tuán)隊都沒有實現(xiàn)自動化。雖然91% 的企業(yè)使用ATT&CK框架來標(biāo)記網(wǎng)絡(luò)安全事件,但只有不到一半的企業(yè)可以自動更改部分安全策略。二是, ATT&CK 框架和安全產(chǎn)品之間的互操作性存在困難。三是,難以將網(wǎng)絡(luò)安全事件映射到安全策略更改,以及無法關(guān)聯(lián)來自云、網(wǎng)絡(luò)和端點的事件。四是,企業(yè)使用的安全產(chǎn)品可能無法檢測到 ATT&CK 矩陣中存在的所有技術(shù)。

美國網(wǎng)絡(luò)安全和基礎(chǔ)設(shè)施安全局 (CISA) 中心在今年6月發(fā)布了一份報告,為使用 MITRE ATT&CK 框架的企業(yè)和網(wǎng)絡(luò)安全團(tuán)隊提供了一些建議和潛在的較佳實踐,企業(yè)安全團(tuán)隊可以實施這些建議來克服這些挑戰(zhàn)。例如,該報告概述了幾種不同的方法,可以幫助在將 MITRE ATT&CK 映射到原始數(shù)據(jù)時遇到困難的企業(yè)。

較佳實踐包括從識別攻擊技術(shù)的數(shù)據(jù)源開始,再到在對手攻擊之前實施特定工具,以及遵循 Sigma 或 MITRE 的 CyberAnalytics Repository 等檢測規(guī)則。該報告還包含一份非常有價值的 MITRE 相關(guān)資源列表,這些資源包括關(guān)于 ATT&CK 背后設(shè)計理念的報告、培訓(xùn)課程列表和展示安全團(tuán)隊如何使用該協(xié)議來描述和響應(yīng)攻擊的論文等,企業(yè)可以使用這些資源來提高網(wǎng)絡(luò)安全團(tuán)隊的知識或改進(jìn)其安全系統(tǒng)。

【本文是51CTO專欄作者“安全牛”的原創(chuàng)文章,轉(zhuǎn)載請通過安全牛(微信公眾號id:gooann-sectv)獲取授權(quán)】