突破創新,無懼挑戰——創宇蜜罐的2020年

2020年,于國于企業而言都是艱難的一年,可是越是艱難,越要不忘初心,堅持成長。

近年來,隨著攻防手段的不斷演變,不論是交鋒日益激烈的網絡安全日常防護,還是常態化的網絡攻防演練,高對抗性儼然成為了網絡安全攻防的本質。市場在明確對抗重要性這一前提下,越發注重能夠擺脫“原地等待被動挨打”現象的主動防御,而可以實現網絡威脅誘捕與溯源的蜜罐技術就這樣逐漸得到廣泛關注。

基于知道創宇十余年國內外網絡安全大數據積淀,“創宇蜜罐”在經歷了三年的威脅誘捕和溯源技術創新、產品打磨落地后,終于在2020年收獲了屬于它的極速成長過程。

創宇蜜罐客戶案例

網絡安全沒有捷徑,必須依賴于技術的厚積薄發。做足準備的創宇蜜罐在這一年中發揮自身創新技術與產品優勢,在競爭激烈的市場中脫穎而出。

01 突破創新,深鉆誘捕溯源技術

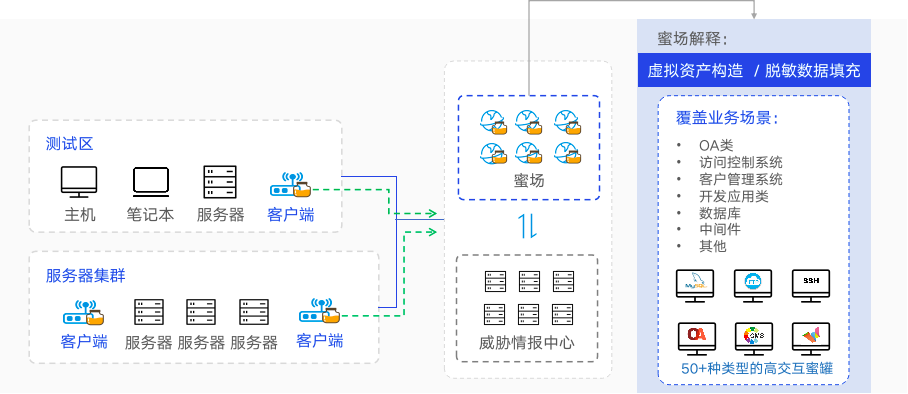

(1)關于誘捕技術

創宇蜜罐通用版和定制版已累計打造用于誘捕的蜜罐50余種,覆蓋操作系統、數據庫、中間件、常用軟件、Web網站等多種類型。客戶可自定義網站名稱、LOGO,配合知道創宇安全研究團隊提供的“養”罐方案更新數據庫內容和網站資訊等,讓蜜罐更加逼真、更具迷惑性。

將客戶環境中部署的多個蜜罐構建成蜜場(LAN),讓黑客在蜜場之間穿梭、流連忘返,以為自己攻入了客戶的真實內網,殊不知自己的攻擊行動都被安全管理人員實時監控。

創宇蜜罐部署架構

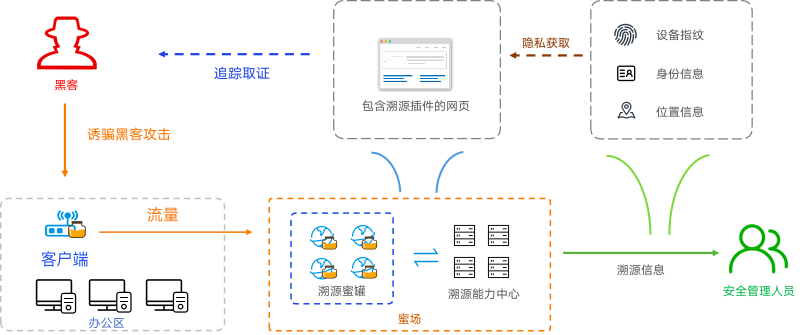

(2)關于溯源技術

創宇蜜罐在傳統IP溯源方式的基礎上,借助強大的溯源插件可以獲取黑客在網絡活動中多種虛擬身份。

通過對黑客所用客戶端指紋生成唯一的指紋ID,該指紋ID與知道創宇云防御體系所識別的攻擊者指紋ID保持一致,可以根據該ID識別攻擊者在全網的攻擊歷史,做到全網范圍的流量溯源和數據聯動。

在此基礎上,結合騰訊威脅情報和知道創宇安全大腦,對攻擊源及攻擊者身份進行精準匹配,協助客戶找到攻擊源,并對攻擊源進行黑名單標注,實現溯源反制。

創宇蜜罐溯源流程

(3)關于部署形態

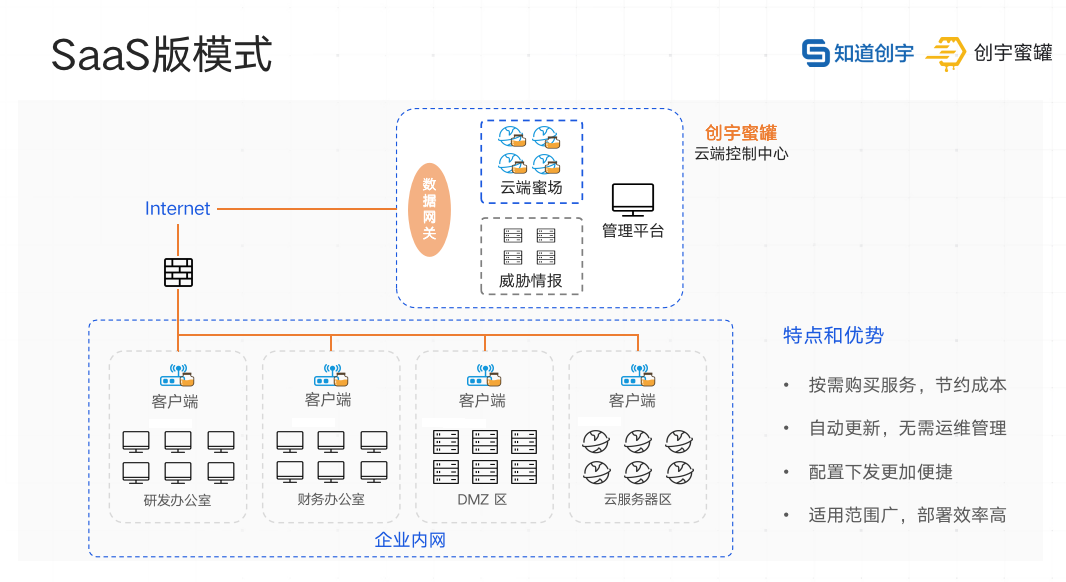

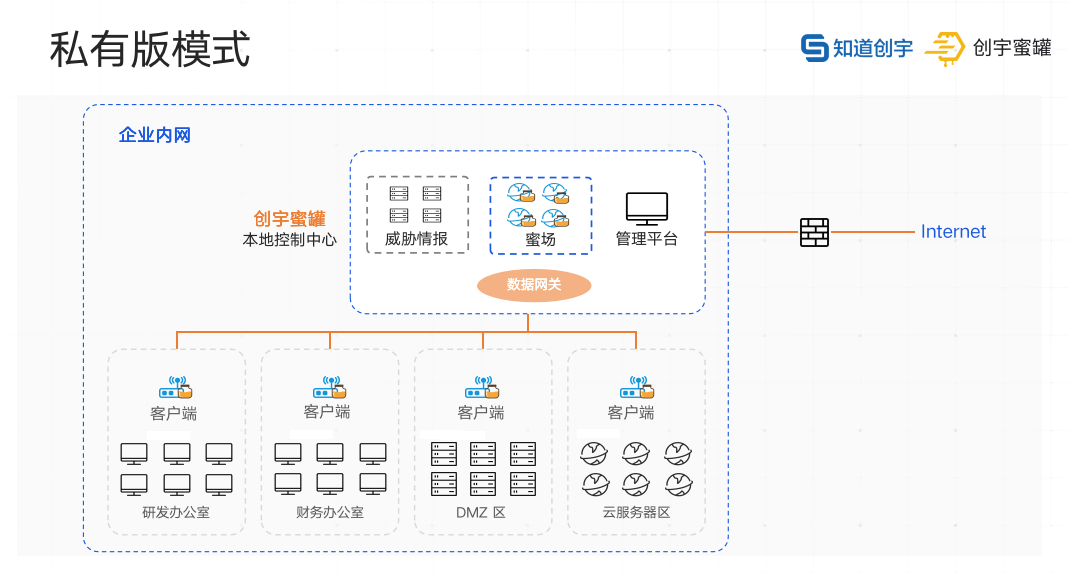

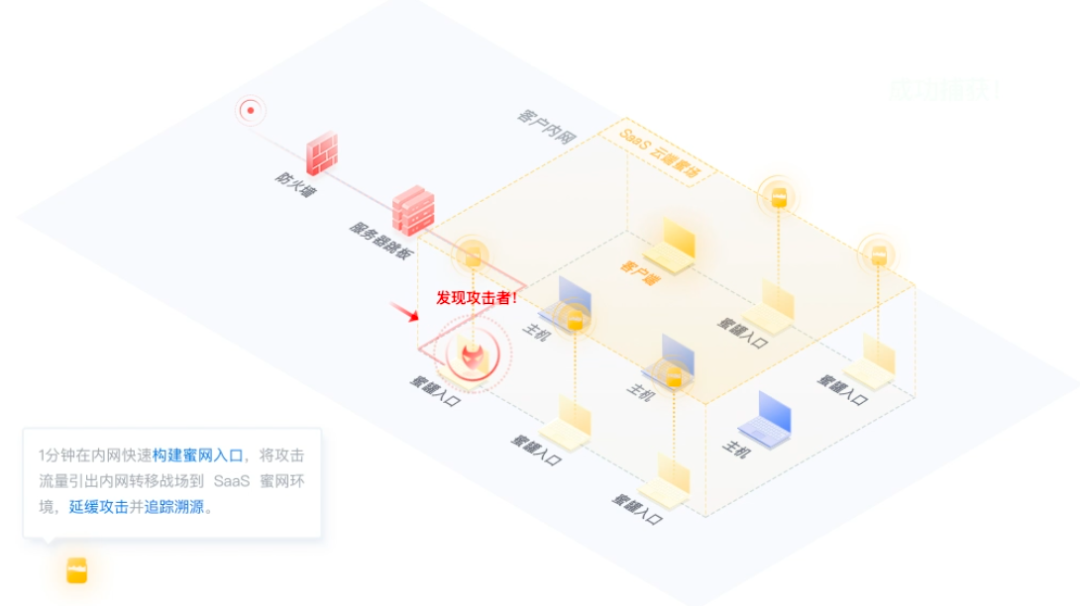

創宇蜜罐提供私有化以及云端SaaS部署兩種形式,是目前市場上唯一一款可提供SaaS部署方式的蜜罐產品。

云端SaaS可實現1分鐘快速構建部署。同時提供SaaS智能域名一鍵接入功能,自成高敏感性子域名,在攻擊者使用子域名爆破攻擊的必經之路上設置陷阱,提高攻擊捕獲可能性。

創宇蜜罐SaaS版模式對于中大型企業以及安全合規要求嚴格的客戶,私有化部署通過在各個防御網區放置陷阱入口,感知并將攻擊誘騙進蜜罐中隔離,快速構建欺騙防御環境。

創宇蜜罐私有版版模式

(4)關于自身安全

創宇蜜罐采用旁路部署的方式,無外部訪問權限,與客戶真實網絡資產不會發生任何直接聯系,能夠實現蜜罐跟客戶真實網絡環境的隔離。

創宇蜜罐的操作系統由知道創宇自研,有嚴格的安全策略,可實現跟外部環境的隔離。所以即使黑客把創宇蜜罐攻破,也無法將其作為跳板,橫向對客戶其它網絡資產進行攻擊。

02 厚積薄發,成就獨特產品優勢

(1)全網溯源、攻擊重現

創宇蜜罐基于知道創宇的全網安全大數據庫,在這些安全大數據庫的支撐下,創宇蜜罐可實現覆蓋國內、外的全網攻擊溯源,可進行精準黑客畫像,包括其使用的IP、設備物理地址、個人社交賬號、實時地理位置等。

知道創宇安全大數據庫

案例一

創宇蜜罐及時發現勒索病毒,為用戶保護真實資產安全。XX單位在網絡安全防護方案中配備了創宇蜜罐及創宇盾,創宇蜜罐發現黑客在蜜罐中進行字典口令爆破攻擊,爆破成功后攻擊者修改了賬號密碼,隨即上傳勒索病毒,創宇蜜罐實時發出告警通知客戶單位管理人員,管理人員即刻將攻擊源IP加入創宇盾黑名單,防止黑客對真實網絡資產發起攻擊。

蜜罐部署情況及攻擊截獲情況:

蜜罐部署情況

發現某內網IP不斷對全端口發起掃描,確定對445端口大量掃描,協助客戶設備排查:

發現中毒機器,防止內網橫向攻擊:

案例二

2020年專項安全演練,某省級事業單位在外網放置蜜罐偽裝成本單位的行政系統,將誘惑性強的域名解析到蜜罐地址上,應對攻擊方針對外網資產偵察、踩點事件。

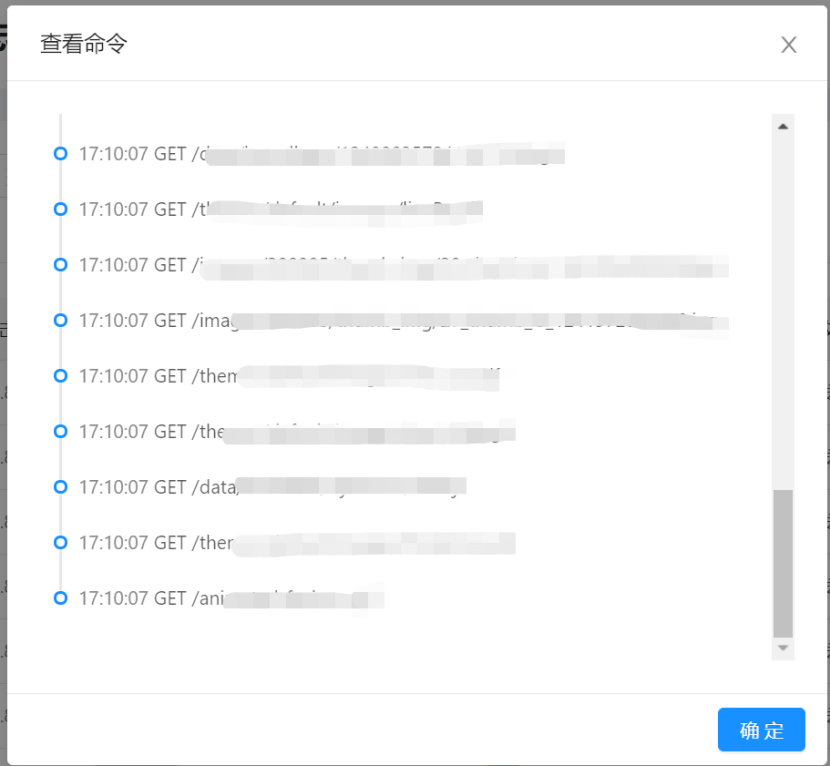

7天捕獲威脅請求67w+次,10+起口令爆破、1起 webshell 上傳。經過創宇蜜罐威脅分析引擎分析可以清晰看到每一次的攻擊命令,第一時間將危險攻擊源IP上報給處置組做封禁。

最后再通過全網溯源數據庫,得到攻擊者完整畫像,獲取到該攻擊者的畢業院校、工作單位、地理位置等信息。

(2)覆蓋全國的安全服務團隊

創宇蜜罐可共享公司豐富的服務團隊資源:

300+銷售及售前人員,覆蓋華北、華中、華南、西南、西北等片區,客戶遍及金融、能源、醫療、教育、政府、國企、央企、IT互聯網等行業,為客戶提供周到的產品解決方案咨詢服務。

200+安服、技服、客服團隊,為客戶提供安裝部署、升級運維、使用咨詢、安全分析等專業服務。

03 無懼挑戰,打造復雜場景下的產品應用

(1)蜜罐部署管理

創宇蜜罐提供SaaS版與私有版的部署方案,適用于多網絡場景的客戶;客戶端支持直連與中繼模式,無論是單網段還是跨網段場景,都能通過控制中心快速構建蜜場環境。強大的蜜場提供多種蜜罐類型與定制業務場景服務,構建出的蜜場環境能夠與實際網絡環境保持統一,具有強大的迷惑性。

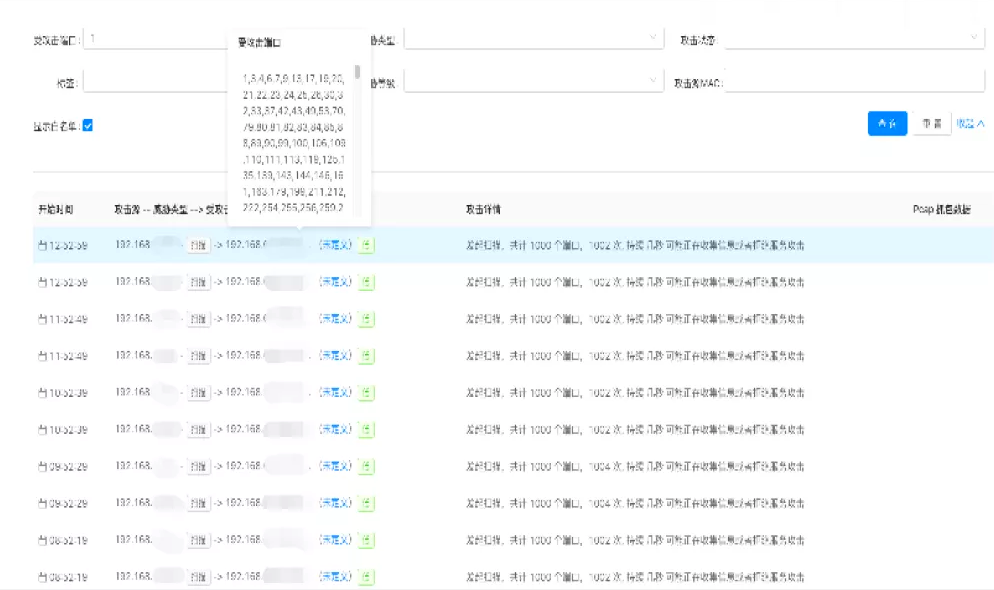

(2)攻擊路線還原

捕獲數據是蜜罐的主要目的,創宇蜜罐威脅控制中心將晦澀難懂的數據流轉換為易于檢索、定位的攻擊日志。攻擊日志能夠清晰的呈現攻擊者從入侵到攻擊執行的完整攻擊路線,讓用戶清楚的了解到攻擊者什么時候攻擊了什么蜜罐、采用了什么手段、執行了哪些命令等,并且提供攻擊源數據全文檢索服務來作為工具,不依賴系統的獨立分析。

(3)精準溯源畫像

欺騙防御是一種主動安全防御機制,其最主要的特征就是能夠分析捕獲到的數據,從而了解攻擊者使用的方法并對其溯源形成畫像,便于事后追溯。創宇蜜罐數據分析中心將攻擊數據進行全面分析后生成一個個的可視化畫像,融入了捕獲到的攻擊者豐富的指紋信息,可以直觀的看到該攻擊者的常用手段、攻擊路徑以及可能與之相關聯的攻擊者。

(4)實時攻擊大屏

當蜜場構建完成后,創宇蜜罐還提供了數據豐富的風險大屏,全面動態展示網絡資產保護狀態,供用戶進行觀測。通過大屏實時監測在蜜罐中的攻擊行為,對當前活躍在蜜罐中的攻擊者、攻擊手段等數據了如指掌。

(5)有效告警通知

一旦攻擊者踩入蜜罐陷阱,創宇蜜罐會第一時間發現,并通過站內信、郵件等方式實時對用戶做告警。對異常的蜜罐及客戶端連接狀態也會進行消息上報,讓用戶能夠及時處理突發情況,保證系統穩定運行。

(6)攻擊阻斷聯動

支持數據推送實現消息聯動,可以將蜜罐平臺所記錄的黑客威脅數據字段根據需要利用SYSLOG推送到其它安全可視化平臺上。這樣就提供了足夠的威脅情報數據分析的來源日志,并且實現與其他第三方設備聯動阻斷的能力。

(7)威脅態勢報告

基于對威脅事件的統計分析,并結合全網威脅情報,創宇蜜罐能夠根據威脅數據生成客戶網絡威脅態勢報告、評估威脅指標、預測威脅走勢并給出防護建議。整體安全局勢一目了然,方便安全管理人員進行態勢評估與趨勢分析,提前加固,防患于未然。

創宇蜜罐后臺數據1

創宇蜜罐后臺數據2

04 未來可期,應對更為嚴峻的安全挑戰

在網絡安全形勢日益嚴峻的環境下,國家出臺若干網絡安全政策,推動整個行業蓬勃發展,各行各業信息化基礎建設都逐步將網絡安全納入核心考察項目。

蜜罐產品已經在攻防對抗、等保2.0、網絡靶場等業務場景下展示了優秀的檢測防御能力,發揮了重要作用。一方面是對真實資產的保護,一方面是對黑客攻擊手法還原,可以協助公安機關找到黑客。并且在數據敏感的金融、工業領域;飽受勒索病毒之苦的醫療、教育行業;積極開展網絡靶場應用的科研機構;網絡安全倡導及先行者的政府機構;業務穩定要求非常高的IT互聯網企業等等多行業中,蜜罐產品都可以適用,為其網絡資產保駕護航,找到攻擊的始作俑者。

創宇蜜罐也可以及時發現勒索病毒攻擊、0day漏洞攻擊、挖礦等網絡攻擊行為,保護客戶網絡資產,降低網絡安全風險。

蜜罐從以往的開源應用,到逐步走向商業化并得到良好的市場認知,用了數十年。在未來,創宇蜜罐將無懼挑戰,走向一個新的歷史階段,為客戶帶來更大的應用價值,為網絡安全主動防御領域開啟新的篇章。