利用ZIP串聯文件策略,攻擊者對Windows用戶傳播惡意軟件

據Cyber Security News消息,網絡犯罪分子正在利用一種被稱為 ZIP 串聯文件的復雜規避策略來專門針對 Windows 用戶。此方法將多個 ZIP 文件合并到一個存檔中,使安全軟件更難檢測惡意內容。

通過利用不同的 ZIP 閱讀器處理串聯文件的方式,攻擊者可以在文檔中嵌入惡意負載,從而逃避許多標準安全工具的檢測。

ZIP 串聯文件是指將多個 ZIP 壓縮文件合并為一個文件。 雖然合并后的文件看起來是一個歸檔文件,但它實際上包含多個中心目錄,每個目錄指向不同的文件集。

根據 Perception Point 的說法,這種技術的關鍵在于各種 ZIP 閱讀器如何解釋連接結構。 有些閱讀器可能只顯示一個壓縮包的內容,而忽略其他壓縮包的內容,從而使隱藏的惡意文件不被發現。

例如,如果兩個 ZIP 文件串聯在一起,其中一個包含良性內容,另一個則藏有惡意軟件,某些工具只會顯示無害文件。 這種處理方式上的差異使攻擊者得以隱藏其有效載荷,躲避依賴于特定 ZIP 閱讀器的檢測工具。

時下主流的 ZIP 閱讀器(如 7zip、WinRAR 和 Windows 文件資源管理器)以不同的方式處理串聯的 ZIP 文件:

7zip:使用 7zip 打開串聯的 ZIP 文件時,僅顯示第一個存檔的內容。雖然 7zip 可能會在存檔結束后發出有關額外數據的警告,但這經常被用戶忽略。

WinRAR:與 7zip 不同,WinRAR 讀取第二個中央目錄并顯示所有內容,包括任何隱藏的惡意文件。這使得它能夠更有效地檢測嵌入在串聯檔案中的威脅。

Windows 文件資源管理器:Windows 的內置存檔處理程序難以處理串聯的 ZIP。在某些情況下,它可能無法完全打開文件或僅顯示存檔的部分內容。這種不一致使得檢測隱藏的威脅不可靠。

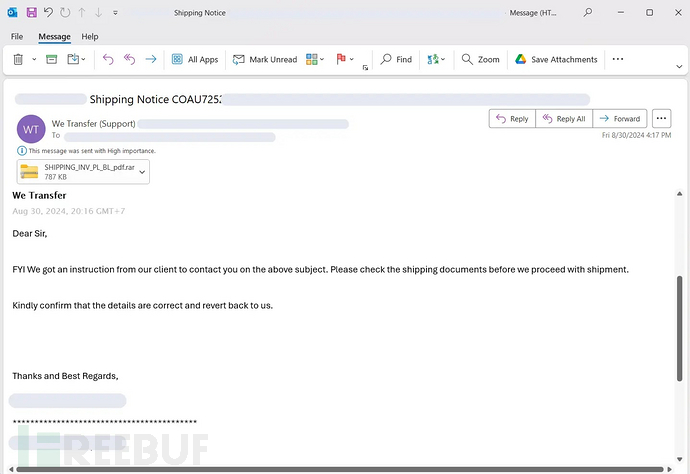

報告稱,已看到有攻擊者向受害者發送了一封偽裝成發貨通知的網絡釣魚電子郵件。該電子郵件包含一個名為“SHIPPING_INV_PL_BL_pdf.rar”的 RAR 文件,但實際上是一個串聯的 ZIP 存檔。

釣魚郵件

使用 7zip 打開時,文件僅顯示一個看起來正常的 PDF 文檔。但是,當使用 WinRAR 或 Windows 文件資源管理器打開時,隱藏的惡意可執行文件“SHIPPING_INV_PL_BL_pdf.exe”就被暴露了出來。

此可執行文件被確定為特洛伊木馬惡意軟件的變體,旨在自動執行惡意任務,例如下載額外的有效負載或執行勒索軟件。

這種規避技術的成功在于它能夠利用各種工具處理 ZIP 文件的差異,許多安全解決方案也依靠常見的 ZIP 處理程序(如 7zip 或本機操作系統工具)來掃描檔案中的惡意內容。

因此,黑客越來越多地使用這種方法針對依賴某些工具的特定用戶, 同時逃避其他工具的檢測。