十個殺手級Kubernetes工具

簡介

Kubernetes成立十周年之際,其采用率和生態(tài)系統(tǒng)呈指數(shù)級增長。Kubernetes在GitHub上擁有超過100000個星星,已成為云原生生態(tài)系統(tǒng)的支柱,實現(xiàn)了對容器化應(yīng)用程序的可擴展和高效管理。最新版本Kubernetes 1.30引入了幾項新功能和改進(jìn),進(jìn)一步鞏固了其作為領(lǐng)先容器編排平臺的地位。

然而,要充分發(fā)揮Kubernetes的強大功能,關(guān)鍵在于使用正確的工具。在這里,我們將探討十個鮮為人知但極為有用的工具,這些工具可以增強你的Kubernetes體驗。從配置問題檢測到網(wǎng)絡(luò)可觀測性,這些工具將幫助你更有效、更高效地管理集群。不論是Kubernetes的資深用戶還是初學(xué)者,都能找到有價值的見解和實用技巧,進(jìn)而優(yōu)化Kubernetes工作流程。

接下來,讓我們一起深入探索可以將Kubernetes水平提升到新高度的工具!

工具類別

我們將要討論的每個項目都屬于一個類別。這些類別有助于在Kubernetes上進(jìn)行設(shè)置、管理和開發(fā)。在這里我們特意避免了在可觀測性領(lǐng)域廣為人知的項目,如Prometheus/Grafana,或在網(wǎng)絡(luò)領(lǐng)域的Cilium。相反,我們將重點關(guān)注那些可能不太為人知,但卻能為Kubernetes用戶帶來顯著優(yōu)勢的工具。

1. Popeye

存儲庫鏈接: https://github.com/derailed/popeye

類別:配置問題檢測。

描述:Popeye是一個Kubernetes集群修復(fù)工具。它能夠掃描Kubernetes資源,并報告集群中的潛在問題和配置錯誤。Popeye采用前瞻性設(shè)計,旨在主動進(jìn)行防護(hù),通過定期掃描和審核部署、配置和資源定義,確保集群保持整潔和符合Kubernetes最佳實踐。

解決的問題:隨著時間的推移,Kubernetes集群可能會變得雜亂和配置錯誤,從而導(dǎo)致潛在的穩(wěn)定性和性能問題。Popeye有助于識別這些配置錯誤,如已棄用的API版本、缺失的資源和安全漏洞。通過解決這些問題,Popeye有助于維護(hù)集群的健康和性能,確保集群平穩(wěn)高效地運行。

使用示例:要對當(dāng)前Kubernetes上下文進(jìn)行掃描并掃描所有命名空間,只需使用以下命令。

popeye -A -s cm 圖片

圖片

本地kind集群上的Popeye結(jié)果

2. KUTTL

存儲庫鏈接:https://github.com/kudobuilder/kuttl

類別:測試。

描述:KUTTL(Kubernetes Test ToolKit,Kubernetes測試工具包)是一個用于測試Kubernetes應(yīng)用程序的綜合工具包。它提供了一個簡單且聲明式的框架,用于編寫、運行和管理測試,確保Kubernetes配置和應(yīng)用程序按預(yù)期運行。

解決的問題:測試Kubernetes配置和應(yīng)用程序可能很復(fù)雜且容易出錯。KUTTL通過提供一個與Kubernetes無縫集成的聲明式測試框架來簡化這一過程。它支持定義測試場景和預(yù)期結(jié)果,從而更輕松地驗證配置并在開發(fā)周期早期發(fā)現(xiàn)問題。

使用示例:要使用KUTTL創(chuàng)建和運行測試,可以在YAML文件中定義測試用例。以下是一個簡單測試用例的示例。

創(chuàng)建一個測試目錄結(jié)構(gòu):

my-tests/

├── 00-setup.yaml

├── 01-verify.yaml

├── kuttl-test.yaml在00-setup.yaml中定義測試步驟:

apiVersion: v1

kind: ConfigMap

metadata:

name: my-config

data:

key: value在01-verify.yaml中定義預(yù)期結(jié)果:

apiVersion: v1

kind: ConfigMap

metadata:

name: my-config

data:

key: value使用以下命令運行測試:

kuttl test my-tests/此命令將執(zhí)行測試步驟,并驗證在YAML文件中定義的結(jié)果。

3.Kubescape

存儲庫鏈接:https://github.com/kubescape/kubescape

類別:安全掃描。

描述:Kubescape是一個用于Kubernetes集群的安全掃描工具。它通過掃描漏洞、配置錯誤和安全標(biāo)準(zhǔn)合規(guī)性,對集群的安全狀況進(jìn)行全面評估。Kubescape利用行業(yè)最佳實踐和框架,如美國國家安全局Kubernetes強化指南,確保你的集群符合嚴(yán)格的安全要求。

解決的問題:確保Kubernetes集群的安全性至關(guān)重要,但由于環(huán)境的復(fù)雜性和動態(tài)性,這可能是一項挑戰(zhàn)。Kubescape通過提供自動化的安全掃描來識別漏洞、配置錯誤和合規(guī)性問題,從而簡化了這一任務(wù)。這有助于管理員維護(hù)一個安全、合規(guī)的Kubernetes環(huán)境,減少安全漏洞和不合規(guī)的風(fēng)險。

使用示例:要對Kubernetes集群執(zhí)行安全掃描,請使用以下命令。

kubescape scan framework nsa --exclude-namespaces kube-system此命令將根據(jù)NSA Kubernetes強化指南框架對集群進(jìn)行掃描,不包括kube-system命名空間。

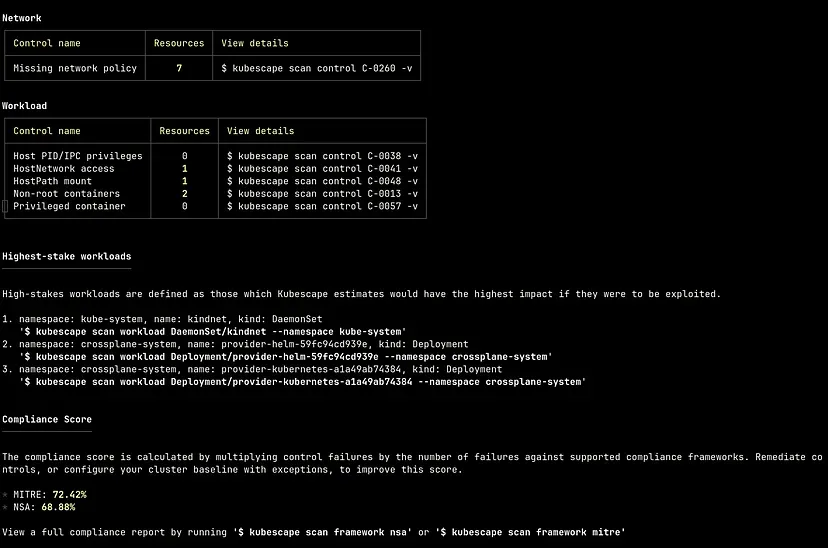

輸出示例:

kubescape掃描結(jié)果的一部分

kubescape掃描結(jié)果的一部分

4. Mirrord

存儲庫鏈接:https://github.com/metalbear-co/mirrord

類別:遠(yuǎn)程開發(fā)。

描述:mirrord是一個遠(yuǎn)程開發(fā)工具,支持開發(fā)者在Kubernetes集群的上下文中運行本地進(jìn)程。這意味著你可以在本地開發(fā)和調(diào)試應(yīng)用程序,同時它們與實時Kubernetes資源進(jìn)行交互,就像它們在集群中運行一樣。mirrord通過提供本地和遠(yuǎn)程環(huán)境之間的無縫橋接,簡化了開發(fā)過程。

解決的問題:由于本地環(huán)境和集群環(huán)境之間的差異,在Kubernetes上開發(fā)和調(diào)試應(yīng)用程序可能很困難。mirrord通過支持開發(fā)者在本地運行應(yīng)用程序,同時與Kubernetes集群進(jìn)行無縫交互來解決這個問題。這有助于加快調(diào)試、測試和開發(fā)速度,因為開發(fā)者可以使用熟悉的本地工具和環(huán)境,而無需每次更改都將應(yīng)用程序部署到集群。

使用示例:使用mirrord在Kubernetes集群的上下文中運行本地進(jìn)程。

mirrord exec --target-namespace devops-team \

--target deployment/foo-app-deployment \

nodemon server.js5. Kube-linter

存儲庫鏈接:https://github.com/stackrox/kube-linter

類別:Linting。

描述:Kube-linter是一個靜態(tài)分析工具,用于檢查Kubernetes YAML文件和Helm圖表,以確保它們遵守最佳實踐和安全指南。它可以在部署資源之前發(fā)現(xiàn)潛在的問題,確保你的Kubernetes配置安全高效。

解決的問題:編寫Kubernetes配置可能很復(fù)雜,即使是小小的錯誤也可能導(dǎo)致生產(chǎn)環(huán)境出現(xiàn)嚴(yán)重問題。Kube-linter通過分析你的YAML文件和Helm圖表,以識別常見錯誤、安全風(fēng)險和違反最佳實踐的情況來解決這一問題。這種主動的方法有助于在開發(fā)周期的早期發(fā)現(xiàn)并解決問題,從而提高Kubernetes部署的整體質(zhì)量和安全性。

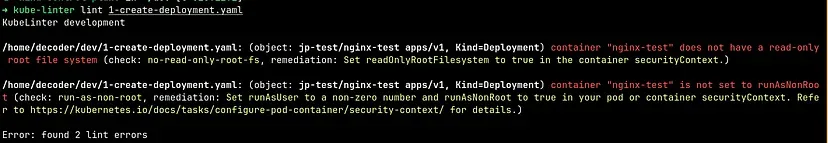

使用示例:要使用Kube-linter對Kubernetes清單進(jìn)行l(wèi)inting,請運行以下命令。

kube-linter lint 1-create-deployment.yaml kube-lint錯誤

kube-lint錯誤

6. k3d

存儲庫鏈接:https://github.com/k3d-io/k3d

類別:配置。

描述:k3d是一個輕量級包裝器,用于在Docker中運行k3s(一個輕量級的Kubernetes發(fā)行版)。它支持在Docker容器中創(chuàng)建和管理Kubernetes集群,為開發(fā)、測試和CI/CD目的提供了一種設(shè)置和運行k3s集群的簡便方法。

解決的問題:為本地開發(fā)和測試而設(shè)置和管理Kubernetes集群可能很麻煩,而且會耗費大量資源。k3d通過在Docker容器中運行k3s集群來簡化這一過程。這種方法減少了設(shè)置完整虛擬機或物理服務(wù)器的開銷,使在本地機器上創(chuàng)建和管理Kubernetes集群更加容易和快速。

使用示例:要使用k3d創(chuàng)建一個新的k3s集群,請使用以下命令。

k3d cluster create mycluster7. Kubeshark

存儲庫鏈接:https://github.com/kubeshark/kubeshark

類別:網(wǎng)絡(luò)可觀察性。

描述:Kubeshark是一個Kubernetes API流量分析器,提供對Kubernetes網(wǎng)絡(luò)通信的深度可見性。它捕獲、解析和可視化集群中的網(wǎng)絡(luò)流量,支持監(jiān)控和調(diào)試微服務(wù)之間的交互。

解決的問題:在Kubernetes集群中理解和調(diào)試網(wǎng)絡(luò)通信可能很有挑戰(zhàn)性,尤其是在復(fù)雜的微服務(wù)環(huán)境中。Kubeshark通過提供集群內(nèi)API流量的全面視圖來解決這個問題。這有助于開發(fā)人員和運維人員深入了解服務(wù)交互情況、檢測異常并更有效地排查網(wǎng)絡(luò)問題。

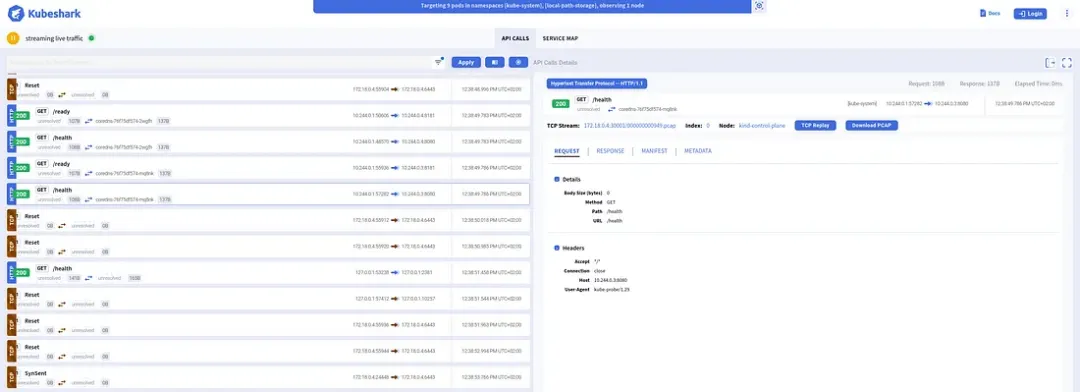

使用示例:要開始使用Kubeshark捕獲流量,請運行以下命令。

kubeshark tap kubeshark web界面

kubeshark web界面

8. kubectl-tree

存儲庫鏈接:https://github.com/ahmetb/kubectl-tree

類別:插件。

描述:kubectl-tree是一個kubectl插件,支持將Kubernetes對象層次結(jié)構(gòu)可視化為樹狀結(jié)構(gòu)。這個工具通過提供一種簡單的方式來查看和導(dǎo)航Kubernetes資源(如Pod、Deployment、ReplicaSet等)之間的關(guān)系,增強了kubectl的使用體驗。

解決的問題:導(dǎo)航和理解Kubernetes資源之間的關(guān)系可能很復(fù)雜,特別是在擁有大量互相關(guān)聯(lián)對象的大型集群中。kubectl-tree通過以樹狀格式顯示資源層次結(jié)構(gòu)來簡化這一過程,使查看和管理資源依賴關(guān)系更加容易。

使用示例:要可視化crossplane部署的層次結(jié)構(gòu),請使用以下命令。

? kubectl tree deployment crossplane -n crossplane-system

NAMESPACE NAME READY REASON AGE

crossplane-system Deployment/crossplane - 49m

crossplane-system └─ReplicaSet/crossplane-6dcbf47db4 - 49m

crossplane-system └─Pod/crossplane-6dcbf47db4-gzzwp True 49m9. Flux

存儲庫鏈接:https://github.com/fluxcd/flux

類別:GitOps。

描述:Flux是一套用于Kubernetes的持續(xù)和漸進(jìn)式交付解決方案。它自動化部署資源,并根據(jù)存儲在Git存儲庫中的配置同步集群狀態(tài),遵循GitOps原則。Flux確保Kubernetes集群的預(yù)期狀態(tài)(定義在版本控制的配置文件中)得到持續(xù)維護(hù)和更新。

解決的問題:手動管理Kubernetes配置和部署可能會導(dǎo)致錯誤并難以審核。Flux通過自動化Git存儲庫與Kubernetes集群之間的同步來解決這個問題。將Git視為唯一真實來源,F(xiàn)lux確保集群狀態(tài)與配置文件一致,從而實現(xiàn)可追溯性、可審核性和更易回滾更改。通過利用版本控制,這種方法還能促進(jìn)團(tuán)隊成員之間的協(xié)作。

使用示例:要在Kubernetes集群中安裝Flux并將其連接到Git存儲庫,請按以下步驟操作。

fluxctl identity --k8s-fwd-ns fluxfluxctl sync --k8s-fwd-ns flux10. Kubecost

存儲庫鏈接:https://github.com/opencost/opencost

類別:成本管理

描述:Kubecost是一個用于Kubernetes集群的成本監(jiān)控和優(yōu)化工具。它提供了Kubernetes工作負(fù)載成本和資源使用情況的實時洞察。Kubecost可以幫助你準(zhǔn)確分配成本、優(yōu)化資源利用率,并通過識別低效率和未使用的資源來降低整體云支出。此外,Kubecost集成了OpenCost,這是一個用于Kubernetes的開源成本監(jiān)控和管理項目。

【OpenCost】:https://www.opencost.io/docs/

解決的問題:由于容器化工作負(fù)載的動態(tài)特性和云計費的復(fù)雜性,在Kubernetes環(huán)境中管理成本可能很有挑戰(zhàn)性。Kubecost通過提供詳細(xì)的成本明細(xì)、使用報告和優(yōu)化建議來解決這一問題。這有助于企業(yè)了解Kubernetes支出情況、做出資源分配的明智決策,并識別降低成本的機會。

使用示例:將Kubecost部署到Kubernetes集群后,你可以訪問儀表板查看成本報告,按命名空間、標(biāo)簽和部署分配成本,并獲得優(yōu)化資源使用的建議。與OpenCost的集成進(jìn)一步增強了這些功能,提供了標(biāo)準(zhǔn)化的成本監(jiān)控和管理功能。

11. 額外補充

綜上所述,重點介紹了十個Kubernetes的必備工具,但還有許多其他工具可以大大提升你的Kubernetes體驗。這些額外的工具提供了各種功能,從管理已棄用的API到促進(jìn)遠(yuǎn)程開發(fā)等等。以下是你可能會發(fā)現(xiàn)很有價值的其他工具列表:

工具名稱 | 說明 | 存儲庫 |

K9s | 基于終端的Kubernetes集群管理UI | |

kube-no-trouble | 檢查已棄用的API | |

kaniko | 在Kubernetes集群中構(gòu)建容器鏡像 | |

arkade | 便攜式Kubernetes市場 | |

helmfile | 管理Kubernetes Helm Chart | |

kdash | Kubernetes終端儀表板 | |

werf | 適用于Kubernetes的GitOps CI/CD工具 | |

kluctl | Kubernetes部署工具 | |

cilium | Kubernetes的網(wǎng)絡(luò)、安全和可觀察性 | |

kubeflow | Kubernetes機器學(xué)習(xí)工具包 | |

k8sgpt | 基于GPT的Kubernetes助手 |

總結(jié)

Kubernetes剛剛慶祝了成立十周年,很明顯這個生態(tài)系統(tǒng)比以往任何時候都更加強大和充滿活力。Kubernetes已經(jīng)發(fā)展成為云原生行業(yè)的關(guān)鍵組成部分,使企業(yè)能夠高效、可靠地大規(guī)模管理其容器化應(yīng)用程序。

在以上內(nèi)容中提及的工具,從用于檢測配置問題的Popeye到用于成本管理的Kubecost,展示了Kubernetes生態(tài)系統(tǒng)的多樣性和深度。每個工具都解決了特定的挑戰(zhàn),有助于優(yōu)化或保護(hù)Kubernetes部署。這些工具的大量出現(xiàn)凸顯了Kubernetes生態(tài)系統(tǒng)的動態(tài)性質(zhì),以及并非每個領(lǐng)域都已建立良好的標(biāo)準(zhǔn)。這種多樣性使得定制解決方案能夠滿足不同組織和用例的特定需求。

展望未來,Kubernetes將為更多的全球基礎(chǔ)設(shè)施提供動力。隨著邊緣計算、無服務(wù)器架構(gòu)和AI驅(qū)動的運營等新趨勢的出現(xiàn),Kubernetes將繼續(xù)適應(yīng)和發(fā)展。生態(tài)系統(tǒng)通過各種工具和解決方案來促進(jìn)創(chuàng)新的能力將是滿足未來云原生環(huán)境需求的關(guān)鍵。