超百萬站點使用,WordPress 插件 AIOS 被曝以明文記錄密碼

Bleeping Computer 網(wǎng)站披露,超過百萬 WordPress 網(wǎng)站使用的 All-In-One Security(AIOS)WordPress安全插件被曝將用戶嘗試登錄的明文密碼記錄到網(wǎng)站數(shù)據(jù)庫中,此舉可能危及賬戶安全。

AIOS 是 Updraft 開發(fā)的一體式解決方案,主要為 WordPress 網(wǎng)站提供網(wǎng)絡應用程序防火墻、內(nèi)容保護和登錄安全工具,以阻止機器人并防止暴力攻擊。

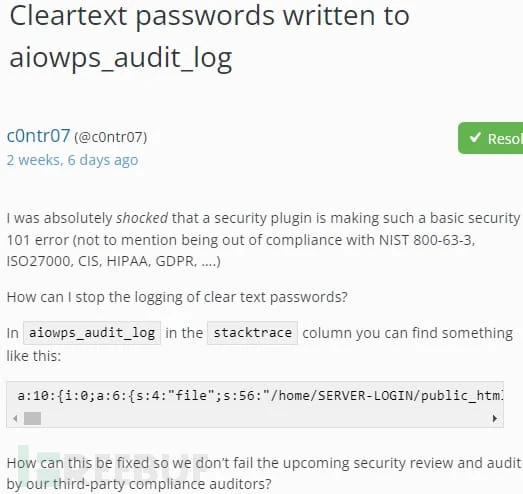

大約在三周前,一位用戶反應 AIOS v5.1.9 插件不僅將用戶嘗試登錄記錄到 aiowps_audit_log 數(shù)據(jù)庫表中,用于跟蹤登錄、注銷和失敗的登錄事件,還記錄了用了輸入的密碼。該用戶擔心此舉違反了包括NIST 800-63 3、ISO 27000和GDPR在內(nèi)的多項安全合規(guī)標準,

1689565567_64b4b97ff31c5bf272307.png!small?1689565568131

1689565567_64b4b97ff31c5bf272307.png!small?1689565568131

漏洞的初步報告(wordpress.org)

接到反饋后,Updraft 方面回應稱該問題是一個 "已知錯誤",并含糊地承諾將在下一個版修復問題。在意識到問題的嚴重性后,Updraft 支持人員兩周前向相關用戶提供了即將發(fā)布的開發(fā)版,但是試圖安裝開發(fā)版的用戶仍指出密碼日志沒有被刪除。

修復程序現(xiàn)已發(fā)布

7 月 11 日,AIOS 供應商發(fā)布了 5.2.0 版本,其中包括一個防止保存明文密碼并清除舊條目的修復程序。AIOS 供應商在公告中一再強調(diào) AIOS 發(fā)布的 5.2.0 版本更新版本修復了 5.1.9 版本中存在的一個錯誤,該錯誤導致用戶密碼以明文形式添加到 WordPress 數(shù)據(jù)庫中。

一旦“惡意”網(wǎng)站管理員在用戶可能使用相同密碼的其他服務上嘗試利用這些密碼,此舉會帶來一些安全問題。此外,一旦被暴露者的登錄信息在這些平臺上沒有受到雙因素身份驗證的保護,“惡意”管理員就可以輕易接管用戶的賬戶。

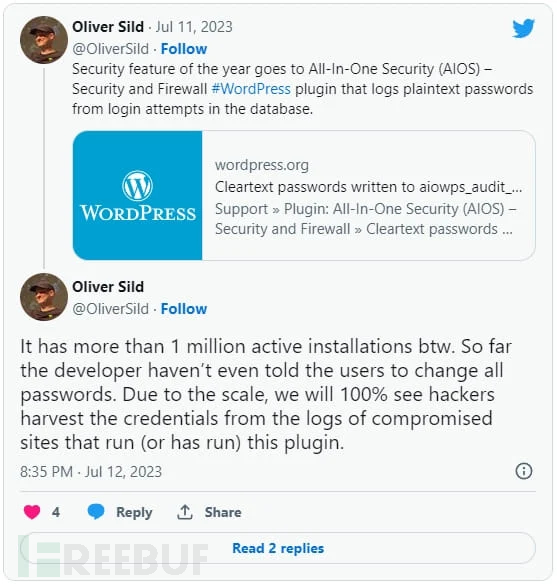

除了“惡意”管理員帶來的安全風險外,使用 AIOS 的網(wǎng)站還將面臨黑客入侵的風險,這些黑客一旦獲得網(wǎng)站數(shù)據(jù)庫訪問權限,便有可能會以明文形式泄露用戶密碼。

1689565596_64b4b99c5c477911bdef9.png!small

1689565596_64b4b99c5c477911bdef9.png!small

截止到文章發(fā)布,WordPress.org 統(tǒng)計數(shù)據(jù)顯示大約四分之一的 AIOS 用戶已將更新應用 5.2.0 版本,因此推算大概仍有超過 75 萬個網(wǎng)站處于易受攻擊狀態(tài)。

更不幸的是,WordPress 一直以來都是網(wǎng)絡攻擊者的攻擊目標,一些使用 AIOS 的網(wǎng)站可能已經(jīng)被泄露,再加上該安全問題已經(jīng)在網(wǎng)上傳播了三周多,且 Updraft 沒有警告用戶暴露風險的增加,因此,可能已經(jīng)發(fā)生了一些安全威脅事件。

最后,使用 AIOS 的網(wǎng)站應該盡快更新到最新版本,并要求用戶重置密碼。

文章來源;https://www.bleepingcomputer.com/news/security/wordpress-aios-plugin-used-by-1m-sites-logged-plaintext-passwords/