WordPress 插件曝出關(guān)鍵漏洞,導(dǎo)致五萬(wàn)個(gè)網(wǎng)站遭受 RCE 攻擊

Bleeping Computer 網(wǎng)站消息,一個(gè)安裝了超過(guò) 9 萬(wàn)次的 WordPress 插件中存在一個(gè)嚴(yán)重的安全漏洞,威脅攻擊者能夠利用該漏洞獲得遠(yuǎn)程代碼執(zhí)行權(quán)限,從而完全控制有漏洞的網(wǎng)站。(該插件名為 "Backup Migration",可幫助管理員自動(dòng)將網(wǎng)站備份到本地存儲(chǔ)或 Google Drive 賬戶上)

安全漏洞被追蹤為 CVE-2023-6553,嚴(yán)重性評(píng)分為 9.8/10,由一個(gè)名為 Nex Team 的漏洞“獵人”團(tuán)隊(duì)發(fā)現(xiàn)。該團(tuán)隊(duì)發(fā)現(xiàn)漏洞后依據(jù)最近推出的漏洞懸賞計(jì)劃,立刻向 WordPress 安全公司 Wordfence 報(bào)告了漏洞問(wèn)題。

據(jù)悉,CVE-2023-6553 安全漏洞主要影響 Backup Migration 1.3.6 及以下的所有插件版本,允許未經(jīng)認(rèn)證的威脅攻擊者通過(guò)/include/backup-heart.PHP 文件注入 PHP 代碼獲得遠(yuǎn)程代碼執(zhí)行權(quán)限,從而接管目標(biāo)網(wǎng)站。

接收到漏洞通知后,Wordfence 方面表示威脅攻擊者能夠控制傳遞給 include 的值,然后利用這些值來(lái)實(shí)現(xiàn)遠(yuǎn)程代碼執(zhí)行。這使得未經(jīng)身份驗(yàn)證的威脅攻擊者可以在服務(wù)器上輕松執(zhí)行代碼。通過(guò)提交特制的請(qǐng)求,威脅攻擊者還可以利用 CVE-2023-6553 安全漏洞來(lái)“包含”任意的惡意 PHP 代碼,并在 WordPress 實(shí)例的安全上下文中的底層服務(wù)器上執(zhí)行任意命令。

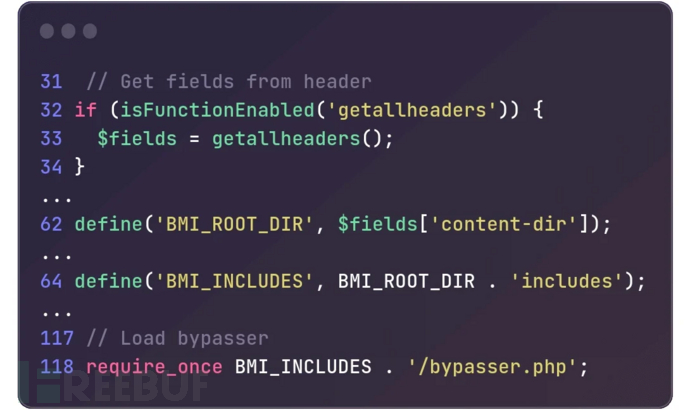

威脅攻擊者嘗試在備份遷移插件使用的/includes/backup-heart.php 文件中的第 118 行的 BMI_INCLUDES 目錄(通過(guò)將 BMI_ROOT_DIR 與 includes 字符串合并定義)中加入 bypasser.php。但是,BMI_ROOT_DIR 是通過(guò)第 62 行的 content-dir HTTP 標(biāo)頭定義的,因此 BMI_ROOT_DIR 依舊受到用戶控制。

備份遷移漏洞代碼(Wordfence)

接到通知后,數(shù)小時(shí)內(nèi)就發(fā)布了安全補(bǔ)丁

12 月 6 日,接到安全漏洞通知后,Wordfence 立刻向 BackupBliss(備份遷移插件背后的開發(fā)團(tuán)隊(duì))報(bào)告了這一重大安全漏洞,開發(fā)人員在數(shù)小時(shí)后發(fā)布了補(bǔ)丁。

壞消息是,盡管備份遷移 1.3.8 插件版本的補(bǔ)丁在漏洞報(bào)告發(fā)布當(dāng)天就發(fā)布了,但據(jù) WordPress.org org 下載統(tǒng)計(jì)顯示,近 5 萬(wàn)個(gè)使用漏洞版本的 WordPress 網(wǎng)站在近一周后還是需要進(jìn)行安全防護(hù)。鑒于此,安全研究人員強(qiáng)烈督促管理員盡快安裝安全更新,以保護(hù)其網(wǎng)站免受潛在 CVE-2023-6553 安全漏洞的網(wǎng)絡(luò)攻擊。

最近一段時(shí)間,WordPress 爆出了多起安全事件,WordPress 管理員還成為了網(wǎng)絡(luò)釣魚活動(dòng)的目標(biāo),威脅攻擊者試圖利用 CVE-2023-45124 虛構(gòu)漏洞的虛假 WordPress 安全公告作為誘餌,誘騙其管理員安裝惡意插件。上周,WordPress 還修復(fù)了一個(gè)面向?qū)傩跃幊蹋≒OP)鏈漏洞,該漏洞允許未經(jīng)授權(quán)的威脅攻擊者在某些條件下(與多站點(diǎn)安裝中的某些插件相結(jié)合時(shí))獲得任意 PHP 代碼執(zhí)行。

參考文章:https://www.bleepingcomputer.com/news/security/50k-wordpress-sites-exposed-to-rce-attacks-by-critical-bug-in-backup-plugin/