ChatGPT 主題相關的安卓惡意軟件開始涌現

近日,研究人員發現安卓平臺上冒充 ChatGPT 的惡意軟件激增。隨著 OpenAI 研發的 GPT 3.5 與 GPT 4.0 的發布,全世界越來越多的人對其感興趣并想要嘗試。本文對兩種較為活躍的惡意軟件進行了深入分析:一種是偽裝成 SuperGPT 的 Meterpreter 木馬、另一種則是偽裝成 ChatGPT 的惡意扣費應用程序。

盡管 Google Play 的的安卓平臺的官方應用商店,但用戶也可以通過網站或者電子郵件等其他來源安裝應用程序,用戶是能夠獲得未經 Google 安全審查的應用程序的。

介紹

OpenAI 創建了一個名為 Chat Generative Pre-trained Transformer(簡稱 ChatGPT)的應用程序,該程序由大模型(LLM)驅動,目前已經開發到第四個版本。ChatGPT 于 2022 年 11 月 30 首次公開發布,由于其非凡的交互問答能力,迅速引起了世人的注意。盡管 ChatGPT 的回答并不一定準確,但在前期用戶為了使用仍然排了大長隊。

如此流行的社會風潮,也被攻擊者盯上了。就像之前攻擊者利用 COVID-19 在全世界范圍內的大流行,來傳播那些打著“健康與保健”旗號的惡意程序。過去已經發現了與 ChatGPT 話題相關的惡意軟件,攻擊者并未放棄而是越發關注。

Meterpreter 木馬

名為 SuperGPT - AI with GPT-4 的惡意程序,將自身描述為是由 GPT-4 驅動的 AI 助手。SuperGPT 不僅能夠幫助用戶撰寫電子郵件、編寫文章,還能夠進行語音識別與跨語言翻譯。

該惡意軟件的 MainActivity 類中包含一個引用 ChatGPT 官方 URL 地址的字符串變量。名為 v3.v 是一個自定義 WebViewClient 實現,主要實現了兩個重定向規則:

- 如果 URL 包含 https://openai.com/blog/chatgpt/則重定向到 https://chat.openai.com/chat

- 如果 URL 包含 beta.openai.com,則在延遲 1 秒后重定向到 https://chat.openai.com/chat

image.png-22.1kB

image.png-22.1kB

應用程序圖標

image.png-75.9kB

image.png-75.9kB

應用程序截圖

根據 VirusTotal 的信息,該樣本最早在 2023 年 3 月 16 日 02:06:04 在尼加拉瓜提交的,文件名為 2021id.apk。

載荷植入

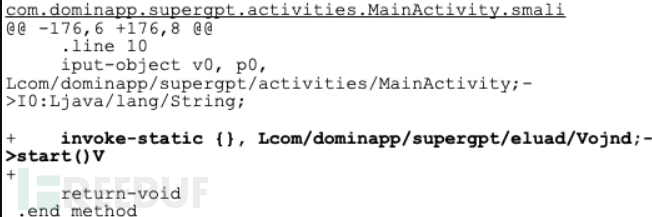

比較惡意應用程序與合法應用程序之間的差異,很明顯可以發現惡意代碼為以下 Smali 代碼的部分:

image.png-47.6kB

image.png-47.6kB

新增惡意 Smail 代碼

Rapid 7 發布了最早基于 Java 的安卓平臺 Meterpreter Stager 的源代碼。通過 MainService 類調用 Payload 類的 start 方法實現惡意功能,而 MainService 類可以:

- 由 MainActivity 類啟動

- 在設備啟動完成后由 MainBroadcastReceiver 類啟動

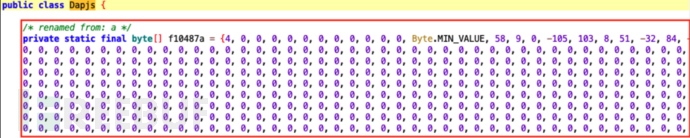

該惡意代碼主要執行如下操作:

- 解析存儲在 configBytes 字節數組的硬編碼配置,該部分未經混淆

- 通過 Power Manager 系統服務的部分喚醒鎖定功能確保 CPU 持續運行

- 按需隱藏應用程序的圖標

- 與攻擊者建立遠程連接

- 連接后下載其他 Payload,實現完整功能

image.png-172.8kB

image.png-172.8kB

配置字節數組

對 SuperGPT 這個特定的樣本來說,以下操作會觸發 Meterpreter:

- 名為 com.dominapp.supergpt.eluad.Vojnd 的服務在 BOOT_COMPLETED 操作后啟動

- 名為 com.dominapp.supergpt.eluad.C2094e 的線程生成并運行

- 名為 com.dominapp.supergpt.eluad.Dapjs 類的 Main 方法被調用

該樣本中的 C&C 服務器為 tcp://Gwdidkfkf-47070.portmap[.]io:47070,而 portmap.io 是一個提供免費端口轉發的服務。

證書信息

簽發該樣本的數字簽名證書是屬于攻擊者的,特征如下所示:

- 電子郵件地址:lkpandey950@gmail.com

- 組織名稱:Hax4Us

- 地址位置:印度德里的 Shahdara 地區

- 證書有效期:2020 年 7 月 17 日至 2047 年 12 月 2 日

- 序列號:1a505d53b1c75046a81acb021fdb5f99936b75db

- SHA-1 指紋:65094A64233F818AEF5A4EDE90AC1D0C5A569A8B

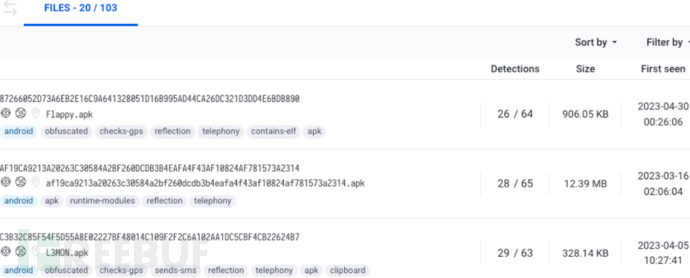

在 VirusTotal 上查詢,與該證書相關的其余一百多個樣本文件都是惡意的:

image.png-134.6kB

image.png-134.6kB

相關的樣本文件

惡意扣費

另一組惡意應用程序則是通過與 ChatGPT 描述相關的網頁進行分發:

image.png-596.9kB

image.png-596.9kB

釣魚網頁

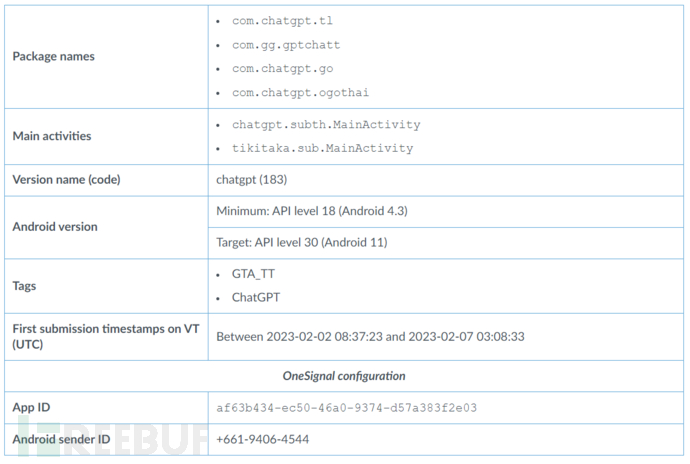

這些惡意應用程序都會以 OpenAI 的圖標作為應用程序的圖標,還會使用與 ChatGPT 相關的虛假描述信息,非常具有迷惑性。

image.png-153.4kB

image.png-153.4kB

OpenAI 圖標

這些惡意應用程序會向泰國的付費號碼發送短信,以進行惡意高額扣費。具體實現依靠發送短信的安卓權限 android.permission.SEND_SMS,并且對泰國進行了限定。惡意應用程序還使用了OneSignal,這是幫助應用程序通過推送通知發送消息的服務。

例如應用程序通過 hxxps[://]api[.]onesignal[.]com/apps/af63b434-ec50-46a0-9374-d57a383f2e03/android_params[.]js 獲取的配置信息如下所示。其中,android_sender_id 字段被硬編碼為 +661-9406-4544。

{

"awl_list": {},

"android_sender_id": "660194064544",

"chnl_lst": [],

"outcomes": {

"direct": {

"enabled": false

},

"indirect": {

"notification_attribution": {

"minutes_since_displayed": 60,

"limit": 10

},

"enabled": false

},

"unattributed": {

"enabled": false

}

},

"receive_receipts_enable": false

}這些樣本文件使用通用證書進行簽名,典型屬性如下所示:

- 證書有效期:2008 年 0 月 29 日至 2035 年 7 月 17 日

- 序列號:936eacbe07f201df

- SHA-1 指紋:61ED377E85D386A8DFEE6B864BD85B0BFAA5AF81

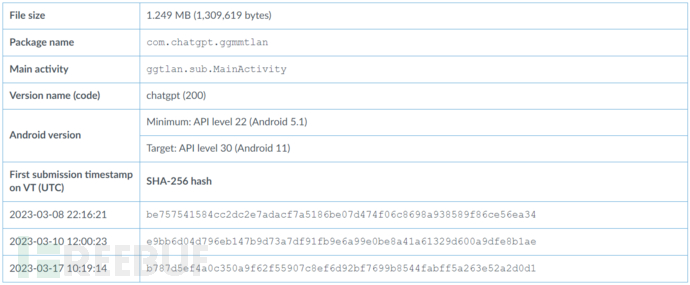

樣本大概分為兩批:第一批樣本向一個硬編碼的泰國付費號碼發送短信,并使用 OneSignal 服務;第二批樣本向另外兩個硬編碼的泰國付費號碼發送短信,并且不再使用 OneSignal 獲取配置信息。第一批樣本大約在 2023 年 2 月被使用,第二批樣本大約在 2023 年 3 月被使用。

第一批樣本

image.png-72.2kB

image.png-72.2kB

第一批樣本的靜態信息匯總

第二批樣本

image.png-71.1kB

image.png-71.1kB

第二批樣本的靜態信息匯總

結論

ChatGPT 相關主體的惡意應用程序對移動設備的安全與隱私帶來了極大的挑戰與威脅,攻擊者可能會竊取敏感信息、監視用戶活動并且給受害者帶來巨大的經濟損失。