針對 Linux 的新型惡意軟件 Symbiote:幾乎不可能被檢測到

?Intezer 和 BlackBerry 的研究團隊近期新發現了一種新的 Linux 惡意軟件,以一種寄生的性質影響 Linux 操作系統;它會感染受感染系統上所有正在運行的進程,為威脅參與者提供 rootkit 功能、獲取憑證和遠程訪問的能力。

他們將這一惡意軟件命名為 Symbiote,并描述為 “一種新的、幾乎不可能檢測到的 Linux 威脅”。Symbiote 最早被檢測到是在 2021 年 11 月,研究發現它似乎是針對拉丁美洲的金融部門而編寫的。

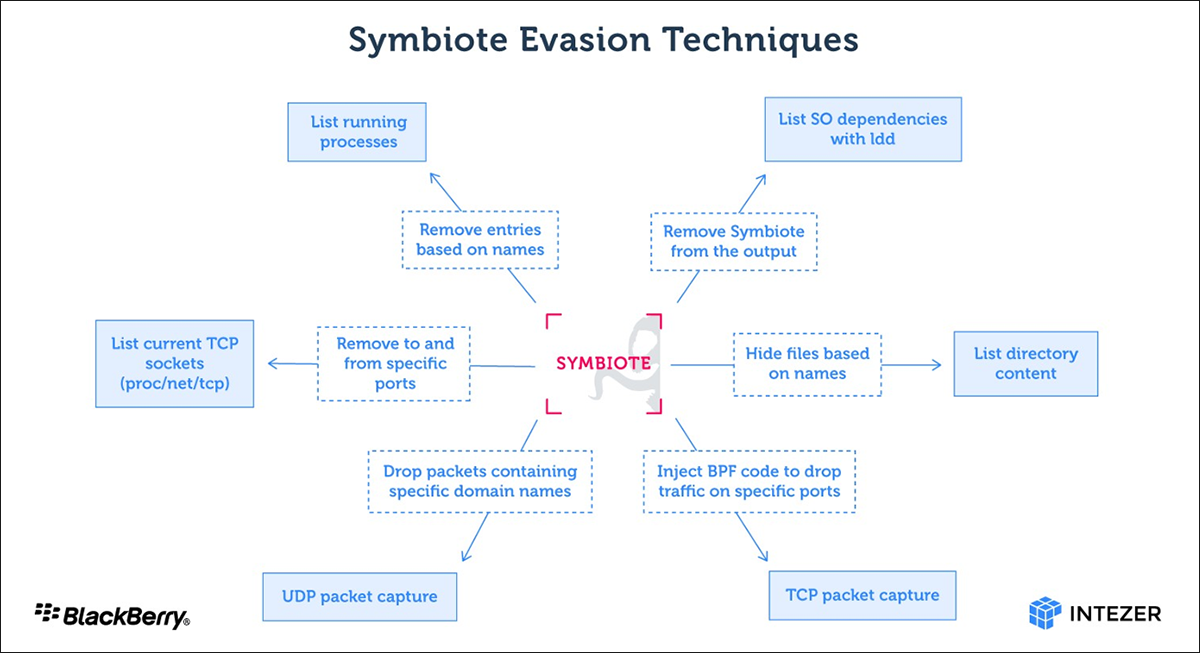

根據介紹,Symbiote 不是典型的可執行文件形式,而是一個共享對象 (SO) 庫,使用 LD_PRELOAD 指令加載到正在運行的進程中,并寄生地感染機器。它利用 Berkeley Packet Filter (BPF) hooking 功能來隱藏受感染機器上的惡意網絡流量。

安全研究人員指出,當它將自身注入進程時,惡意軟件可以選擇它想要顯示的結果。“如果管理員在受感染的機器上啟動數據包捕獲以調查一些可疑的網絡流量,Symbiote 會將自己注入到檢查軟件的進程中,并使用 BPF hooking 來過濾出可能揭示其活動的結果”。

Symbiote 可以 hooking “libc” 和 “libpcap”函數并執行各種操作來隱藏其存在,例如隱藏寄生進程、隱藏與惡意軟件一起部署的文件等等。為了隱藏受感染機器上的惡意網絡活動,Symbiote會清理它想要隱藏的連接條目,通過 BPF 執行數據包過濾,并刪除到其列表中域名的 UDP 流量。

除了隱藏自己在機器上的存在外,Symbiote 惡意軟件還會隱藏與可能與其一起部署的惡意軟件相關的其他文件。

研究人員總結稱,Symbiote 是一種具有高度規避性的惡意軟件。它的主要目標是捕獲憑據并促進對受感染機器的后門訪問。由于惡意軟件作為用戶級 rootkit 運行,因此檢測感染可能很困難。網絡遙測可用于檢測異常 DNS 請求,并且應靜態鏈接 AV 和 EDR 等安全工具,以確保它們不會被用戶級 rootkit “感染”。?