警惕間諜軟件!逾200 Playstore應(yīng)用程序或存在風(fēng)險(xiǎn)

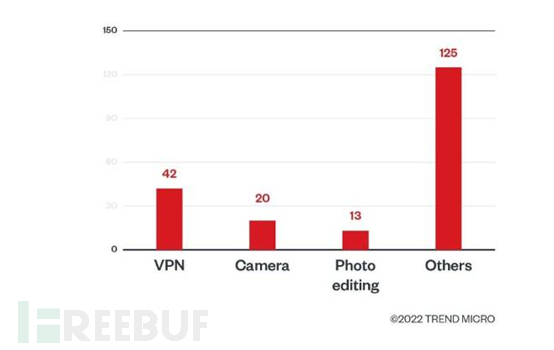

近日,研究人員觀察到有超過(guò)200個(gè)Android應(yīng)用程序正在傳播一款名為Facestealer的間諜軟件以竊取用戶憑據(jù)和其他有價(jià)值的信息,如與受害者帳戶相關(guān)的Facebook cookie和個(gè)人身份信息。據(jù)統(tǒng)計(jì),在這些應(yīng)用程序中,42個(gè)偽裝為VPN服務(wù),20個(gè)為相機(jī)程序,13個(gè)照片編輯程序。

“與另一款移動(dòng)惡意軟件Joker類似,F(xiàn)acestealer經(jīng)常會(huì)更改自身代碼,從而產(chǎn)生許多變體,”趨勢(shì)科技(Trend Micro)的分析師Cifer Fang、Ford Quin和Zhengyu Dong在一份新報(bào)告中這樣寫(xiě)道,“自從被發(fā)現(xiàn)以來(lái),這款間諜軟件一直困擾著Google Play。”

資料顯示,2021年7月,F(xiàn)acestealer首次被Doctor Web公司發(fā)現(xiàn)并記錄,定性為一組入侵 Android官方應(yīng)用市場(chǎng)的欺詐性應(yīng)用,其目的是竊取Facebook登錄證書(shū)等敏感數(shù)據(jù)。

除此之外,趨勢(shì)科技還透露,它發(fā)現(xiàn)了40多個(gè)流氓加密貨幣礦工應(yīng)用程序,這些應(yīng)用程序瞄準(zhǔn)了對(duì)虛擬貨幣感興趣的用戶,旨在誘騙用戶觀看廣告和支付訂閱服務(wù)。有些應(yīng)用程序甚至?xí)M(jìn)一步,試圖竊取用于恢復(fù)加密貨幣錢(qián)包訪問(wèn)的私鑰和助記短語(yǔ)(種子短語(yǔ)),例如Cryptomining Farm Your own Coin。

為避免成為此類詐騙應(yīng)用的受害者,研究人員向用戶提供了若干建議,包括:查看差評(píng),驗(yàn)證開(kāi)發(fā)者合法性,避免從第三方應(yīng)用商店下載應(yīng)用等。

新研究分析了在野外安裝的惡意 Android 應(yīng)用程序

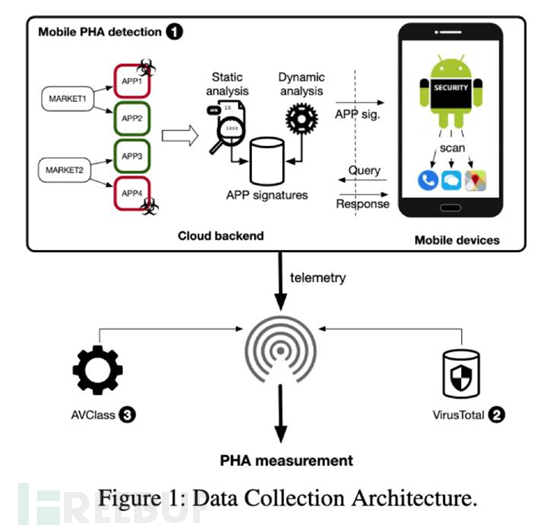

基于2019年至2020年期間在1170萬(wàn)多臺(tái)設(shè)備上安裝的880萬(wàn)應(yīng)用程序,來(lái)自NortonLifeLock和波士頓大學(xué)的研究人員發(fā)表了他們所謂的“最大的設(shè)備上的潛在有害應(yīng)用程序(PHA)研究”。

該研究指出,“PHA在谷歌Play上的平均停留時(shí)間為77天,在第三方市場(chǎng)上為34天”。研究還指出,由于在PHA被發(fā)現(xiàn)和被移除之間存在時(shí)滯,因此有3553款應(yīng)用在被移除后出現(xiàn)了跨市場(chǎng)遷移。

最重要的是,研究表明,當(dāng)用戶切換設(shè)備并在從備份恢復(fù)時(shí)自動(dòng)安裝應(yīng)用程序的時(shí)候,PHA 的平均停留時(shí)間要長(zhǎng)得多。

據(jù)悉,通過(guò)使用三星Smart Switch移動(dòng)應(yīng)用程序,已有多達(dá)1.4萬(wàn)個(gè)PHA轉(zhuǎn)移到了 3.5萬(wàn)臺(tái)新的三星設(shè)備上,這些應(yīng)用程序在手機(jī)上的存在時(shí)間約為93天。

學(xué)者表示:“Android 安全模型嚴(yán)重限制了移動(dòng)安全產(chǎn)品在檢測(cè)到惡意應(yīng)用程序時(shí)可執(zhí)行的操作,從而使 PHA在受害設(shè)備上持續(xù)存在很長(zhǎng)時(shí)間,而當(dāng)前的移動(dòng)安全程序使用的警告系統(tǒng)也無(wú)法說(shuō)服用戶迅速卸載PHA。”

參考來(lái)源:https://thehackernews.com/2022/05/over-200-apps-on-play-store-caught.html?