國外機構發布2021網絡攻擊報告,同比增長50%,Log4J是罪魁禍首

近日,國外知名網絡安全公司Check Point Research(CPR),發布了一份關于2021年網絡攻擊的調查報告。報告對2021年全球所發生的網絡攻擊進行了詳細的分析。

罪魁禍首-Log4J

Log4J被稱為是有史以來最嚴重的安全漏洞,該漏洞屬于遠程代碼執行漏洞,黑客可以通過這個漏洞攻入計算機系統,運行程序、植入病毒或者變成肉雞等等,黑客將擁有系統最高權限。

去年該漏洞被披露后,全球范圍內掀起網絡攻擊高潮,每小時有數百萬次試圖利用Log4J漏洞發起的網絡攻擊。短短不到一個月的時間,2021年網絡攻擊便創下記錄。從去年10月份開始,全球網絡攻擊增加了40%,每61個組織中,就有1個每周受到勒索軟件的影響。

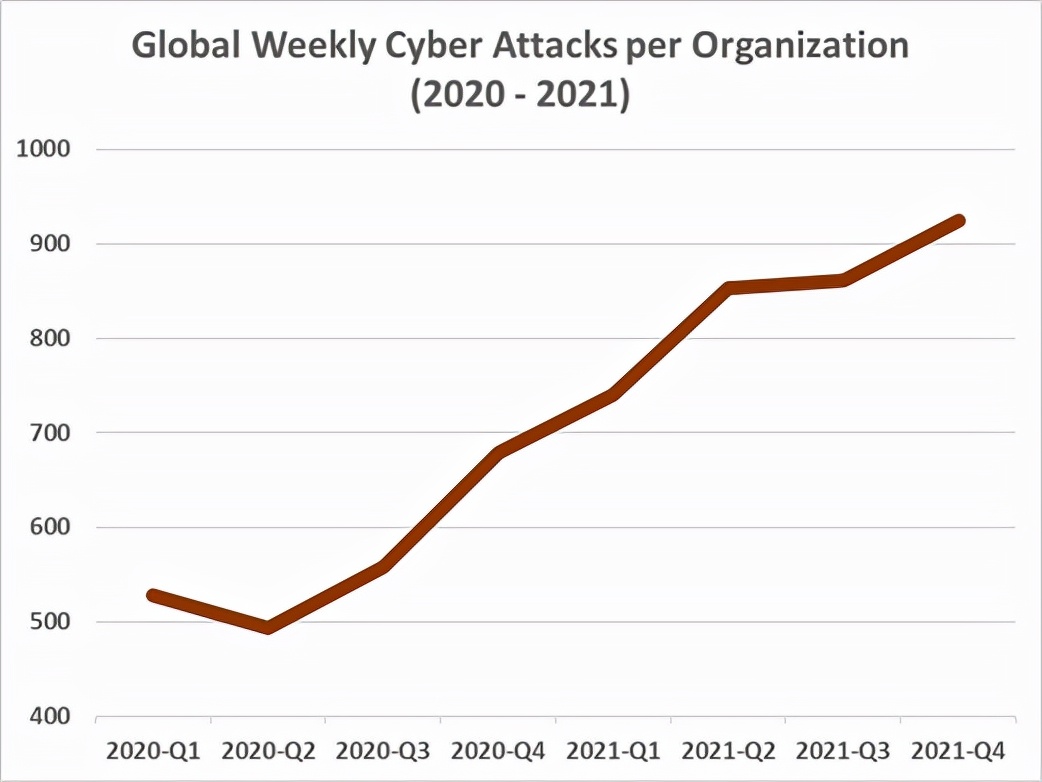

整體來看,與2020年相比,2021年全球企業承受網絡攻擊數量足足增加了50%。

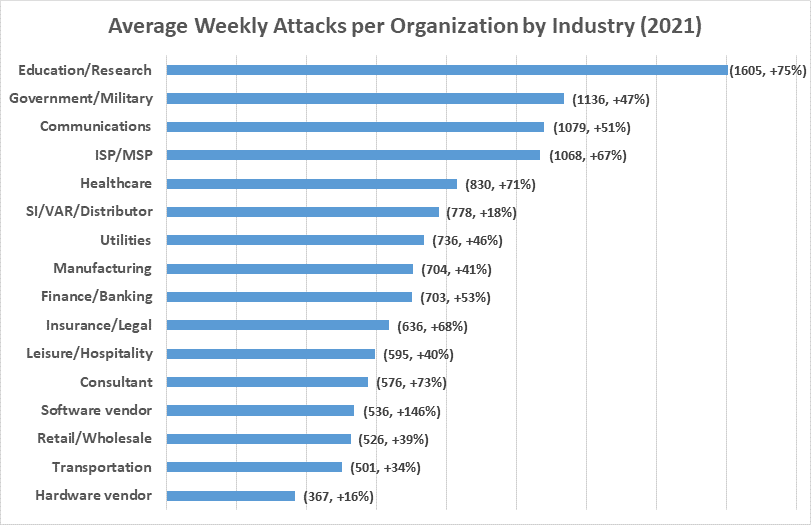

教育行業成為重災區

2021年,教育和研究機構成為遭受攻擊最多的行業,每個企業/組織平均每周發生1605次攻擊,比2020年整整增加了75%。

其次是政府和軍方,以每周1136次攻擊位列第二,相較2020年,增加了47%。通信行業則位列第三,每個企業/組織每周發生1079次攻擊,增加了51%。

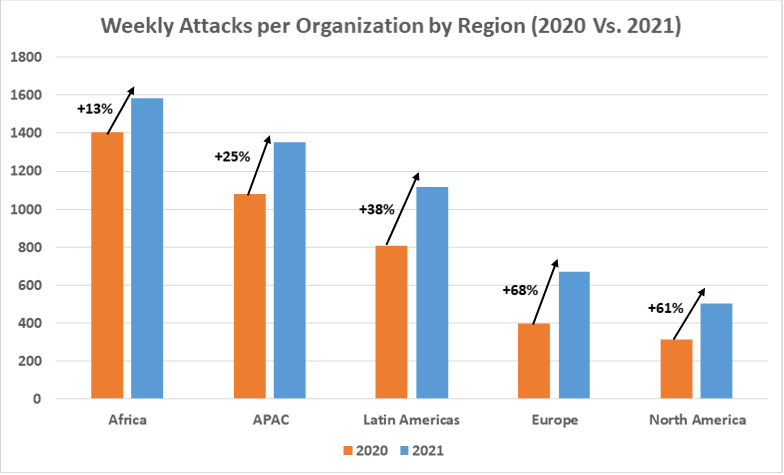

非洲遭受最多攻擊

根據CPR調查發現,2021年非洲遭受了最多的攻擊,每個企業/組織發生1353次攻擊,同比增長25%。其次是亞太地區,每個企業/組織發生1118次攻擊,同比增加38%,緊隨其后的是拉丁美洲、歐洲和北美。可以看出,經濟水平越低的地區,發生網絡攻擊事件的概率和頻率也會越高。

“開源”之罪

CPR認為Log4J漏洞是造成2021年網絡攻擊事件頻發的主因。開源作者是否該為此負責,一時間也成為了一個熱門話題。

Log4J是一個被廣泛使用的開源項目,被許多大型企業所使用。然而作為一個開源項目,Log4J的維護人員只有幾個人,他們無償、自愿地工作。發生如此嚴重的安全事故,卻被一部分人辱罵,也有一些人為作者鳴不平。

前段時間甚至出現了一個名為faker.js的開源項目,因為作者沒有任何經濟來源,而刪除所有代碼的狀況。

作為一個著名的 nodejs 工具庫,Faker.js 是作者Marak 耗時十余年完成的,Faker.js可以制造非常多不同類型的假數據,用于開發調試。他的工作成果為一些大公司創造了非常多價值(包含Google在內)。

然而這些大公司卻并未為此付給他一分錢薪水。

假如該開源項目出現bug,對tarnish造成損失,開源項目作者可能還要背負罵名。正是因為收入與責任的嚴重不匹配,使許多開源作者喪失了繼續維護項目的信心。