新漏洞“PwnedPiper”席卷醫療行業,超80%醫院中招

網絡安全公司Armis研究人員一組九個漏洞,這些漏洞統稱為PwnedPiper,可被利用來對廣泛使用的氣動管系統 (PTS) 進行多次攻擊。

攻擊者可以利用這些漏洞進行廣泛的惡意活動,例如進行中間人 (MitM) 攻擊以更改或部署勒索軟件。

Translogic PTS系統應用于全球3000多家醫院,是醫院靜脈、動脈和毛細血管的氣動管道系統,可以在整個醫院內輸送藥物、血液和實驗室樣本。現代PTS系統是以IP連接的,這使它們能夠提供更高級的功能。然而,盡管它們很流行,但這些系統的安全性從未被研究過。

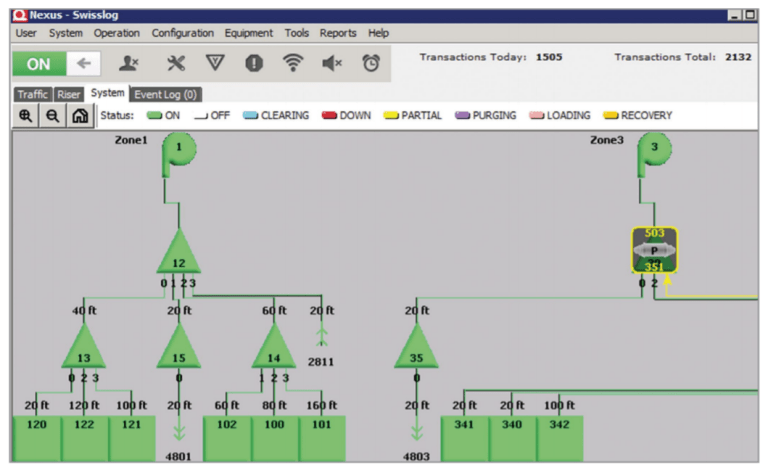

這些漏洞可能會給未經身份驗證的攻擊者提供root控制權,并可能讓黑客接管Translogic Nexus控制面板。這9個關鍵漏洞位于Nexus控制面板中,Swisslog的所有當前型號的 Translogic PTS系統中都包含了這一面板。

Armis研究人員表示:“該設備的所有當前固件版本都容易受到這些漏洞的影響。”

以下是研究人員發現的九個漏洞:

- CVE-2021-37161:udpRXThread下溢漏洞

- CVE-2021-37162:sccProcessMsg溢出漏洞

- CVE-2021-37163:可通過Telnet服務器訪問兩個硬編碼密碼

- CVE-2021-37164:tcpTxThread 中的Off-by-3堆棧溢出漏洞

- CVE-2021-37165:hmiProcessMsg溢出漏洞

- CVE-2021-37166:GUI套接字拒絕服務

- CVE-2021-37167:可用于PE的root運行用戶腳本

- CVE-2021-37160:未經身份驗證、未加密、未簽名的固件升級漏洞

Swisslog發布了Nexus控制面板7.2.5.7更新版本,修復了上述大部分漏洞,然而, CVE-2021-37160尚未修復。

通過入侵Nexus控制面板,攻擊者可以進行偵察,包括從站點收集數據,例如使用PTS系統任何員工的RFID憑證、每個站點的功能或位置的詳細信息,了解關于PTS網絡的物理布局。如果攻擊者接管了這個管道網絡,可能導致包括拒絕服務 (DoS)、復雜的勒索軟件或全面的中間人 (MiTM) 攻擊,這些攻擊可能會破壞目標醫院的關鍵內部運作。

Armis聯合創始人兼首席技術官Nadir Izrael表示:“這項研究讓隱藏在人們視線中但仍然是現代醫療保健的重要組成部分的系統為大家所了解。此外,患者護理不僅取決于醫療設備,醫院的運營基礎設施也是保護醫療保健環境的重要里程碑。”

攻擊場景

Armis提供了一個攻擊場景概述這些漏洞攻擊過程。在該場景中,攻擊者可以訪問低級物聯網 (IoT) 設備進入醫院網絡,例如連接到互聯網的IP攝像頭。隨后他們可以訪問醫院的內部網絡并進入Translogic PTS系統。之后再利用5個PwnedPiper漏洞來實現RCE。

攻擊者除了利用漏洞獲取登錄信息,例如,使用PTS系統的任何工作人員的RFID憑證、有關系統的詳細信息以及PTS網絡的布局。攻擊者還可以進行橫向移動攻擊,破壞所有Nexus 站點,例如醫院的血庫、藥房或實驗室,將醫療物品困在傳輸管道中,并關閉站點,在其顯示屏上張貼勒索軟件說明。

報告顯示:“在這種動蕩的狀態下,醫院的運營可能會嚴重脫軌,向部門供應藥物、及時交付實驗室樣本,甚至向手術室供應血液單位,都取決于PTS的持續可用性。”

先進性背后的安全問題

Translogic PTS系統是一個先進的系統,因為它可以與醫院其他系統集成。雖然集成帶來了多種好處,例如通過RFID進行員工身份驗證,但這也意味著系統之間共享的信息可能會在系統受損的情況下被攻擊者泄露或操縱。

Armis 給出了一些PTS可能出現的問題示例:

| PTS系統與Swisslogic的WhoTube卡訪問系統集成,該系統允許工作人員使用RFID卡進行身份驗證,限制對PTS站的訪問,并允許使用安全傳輸,其中只有當某個人出示他們的RFID時,承運人才會獲取某個人的卡/密碼。 |

研究人員解釋說:“雖然這些類型的高級功能增強了系統的物理安全性,但如果PTS系統遭到破壞,它們也會將員工記錄和他們的RFID憑證暴露給潛在的攻擊者。”

PTS系統控制物品流過管道速度,因此利用該系統可以調節緊急物品的運輸速度。例如,攻擊者可以通過加速傳輸來損壞敏感產品,例如血液制品。

PTS系統還提供了一個警報消息解決方案,可以與醫院的通信解決方案集成,實現對交付的承運人的通知和跟蹤,并就系統中的任何故障向PTS系統的維護人員發出警報。然而,攻擊者一旦濫用這些通信則會干擾醫院的工作流程。

研究人員建議,較好的防護措施包括通過使用網絡分段來加強對PTS解決方案等敏感系統的訪問,以及通過嚴格的防火墻規則限制對此類設備的訪問。