社工出擊!朝鮮黑客再次瞄準網安分析人員

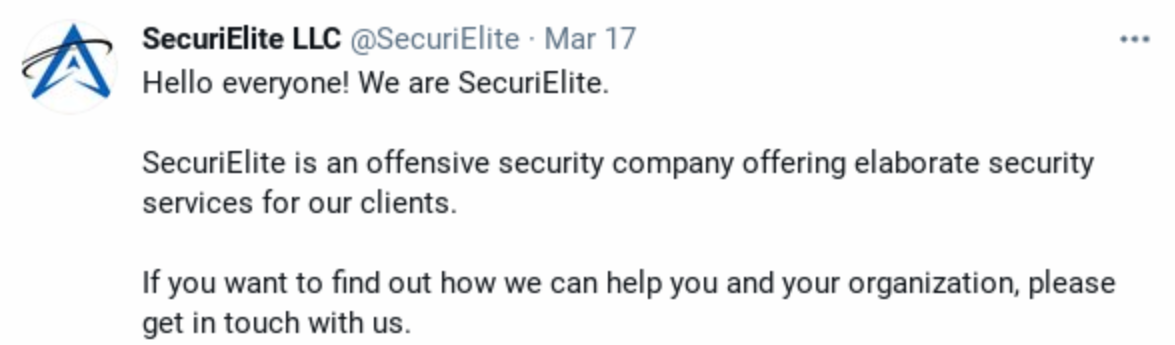

最近,安全研究人員發現朝鮮黑客再次利用虛假身份虛構Twitter和LinkedIn用戶,瞄準網絡安全分析人員。

Google 發現了兩個偽裝成反病毒和網絡安全公司招聘的賬戶,在向各個平臺通報后,相關的社交媒體資料被迅速刪除。

Google的威脅分析小組(TAG)對外宣布,這次攻擊行動是由朝鮮黑客發起的,攻擊者為假冒的公司SecuriElite也建立相關的網站和社交媒體資料,以假亂真。在相關網站上找到的 PGP 公鑰鏈接,與在朝鮮黑客在一月份針對安全研究人員發起的攻擊行動中找到的一致。

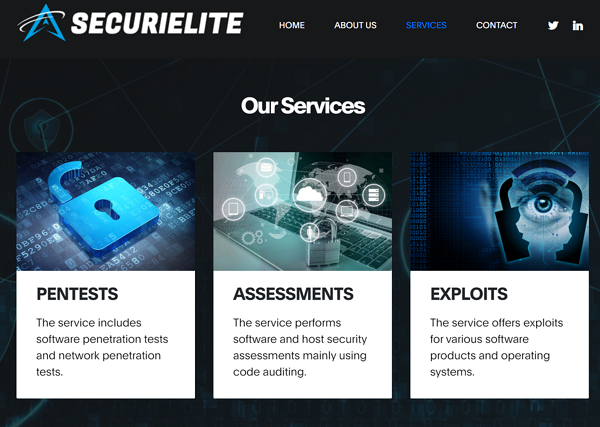

Google 的安全研究員表示,攻擊者虛構了一個總部位于土耳其的網絡安全公司SecuriElite,該公司提供安全評估、滲透測試、漏洞利用等安全服務。

黑客使用的網站和帳戶

網站:

- www.securielite.com

Twitter:

- https://twitter.com/alexjoe9983

- https://twitter.com/BenH3mmings

- https://twitter.com/chape2002

- https://twitter.com/julia0235

- https://twitter.com/lookworld0821

- https://twitter.com/osm4nd

- https://twitter.com/seb_lazar

- https://twitter.com/securielite

LinkedIn:

- SecuriElite – https://www.linkedin.com/company/securielite/

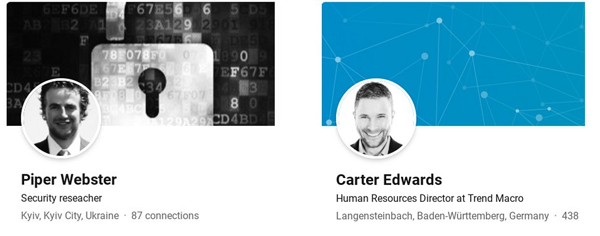

- Carter Edwards(趨勢科技人力資源總監)– https://www.linkedin.com/in/carter-edwards-a99138204/

- Colton Perry(安全研究員)– https://www.linkedin.com/in/colton-perry-6a8059204/

- Evely Burton(Malwarebytes技術顧問)– https://www.linkedin.com/in/evely-burton-204b29207/

- Osman Demir(SecuriElite首席執行官)– https://www.linkedin.com/in/osman-demir-307520209/

- Piper Webster(安全研究員)– https://www.linkedin.com/in/piper-webster-192676203/

- Sebastian Lazarescue(SecuriElite安全研究員)– https://www.linkedin.com/in/sebastian-lazarescue-456840209/

電子郵件:

- contact@securielite.com

- osman@securielite.com

- Submit@securielite.com

其他網站:

- bestwing.org

- codebiogblog.com

- coldpacific.com

- cutesaucepuppy.com

- devguardmap.org

- hireproplus.com

- hotelboard.org

- mediterraneanroom.org

- redeastbay.com

- regclassboard.com

- securielite.com

- spotchannel02.com

- wileprefgurad.net

接連攻擊

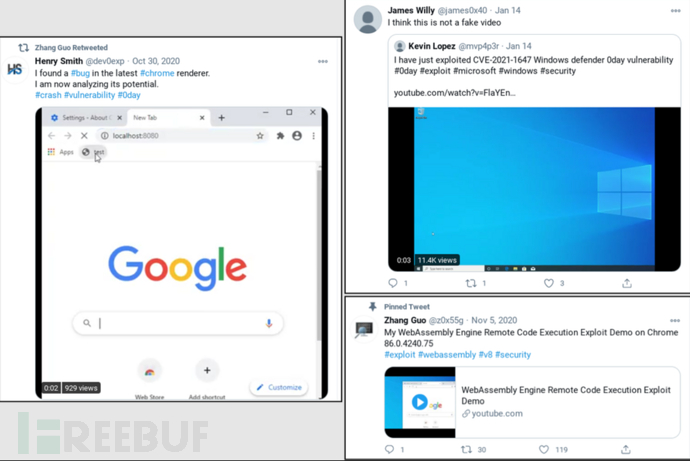

一月份,朝鮮黑客還利用博客上托管的PGP密鑰吸引受害者訪問該網站并使用觸發瀏覽器漏洞。與一月份的攻擊活動不同的是,SecuriElite網站并未托管可傳播惡意軟件的漏洞,但Google的威脅分析小組(TAG)將該網站添加到Google安全瀏覽的黑名單中作為預防。

攻擊者在一月份的攻擊中使用了IE的零日漏洞,并且Google的威脅分析小組的研究人員也確定攻擊者可能持有更多的零日漏洞。Google的安全分析人員已經確定了各個平臺中存在的攻擊者的社交媒體資料,所有這些平臺能夠針對攻擊者采取相應的遏制措施。

參考來源:GBHackers