3.25 億!REvil 勒索團(tuán)伙又出動(dòng),這次中大型企業(yè)躺槍了

這恐怕是史上最高的黑客贖金記錄。

索要?dú)v史最高記錄贖金

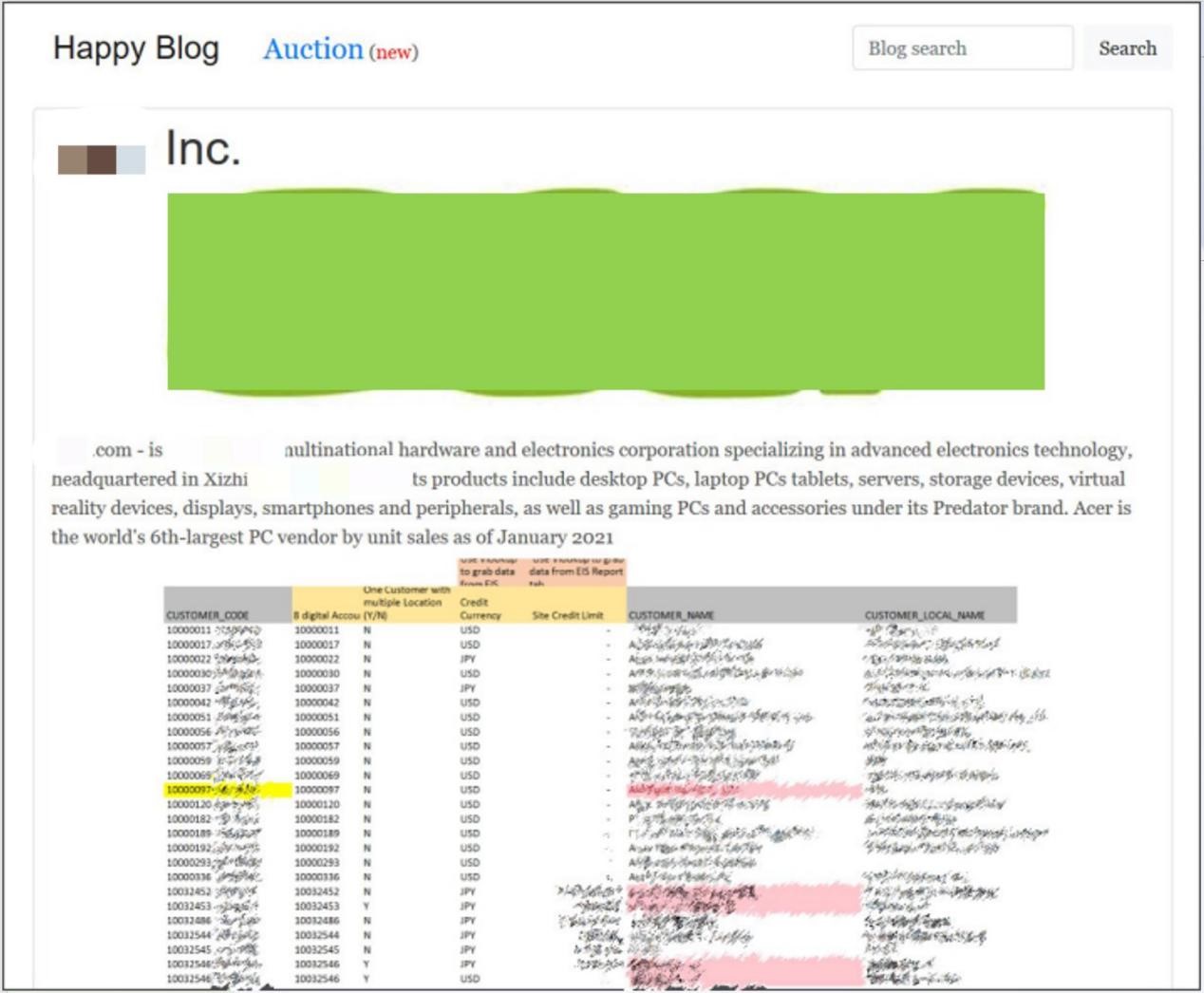

近日,REvil(又名Sodinokibi)勒索病毒團(tuán)伙在其網(wǎng)站上公布,他們已經(jīng)成功入侵了某計(jì)算機(jī)巨頭企業(yè)的內(nèi)部系統(tǒng),對(duì)其重要數(shù)據(jù)進(jìn)行了竊取和加密,并公開(kāi)了部分?jǐn)?shù)據(jù)截圖以證明真實(shí)性:

圖片來(lái)源于海外媒體

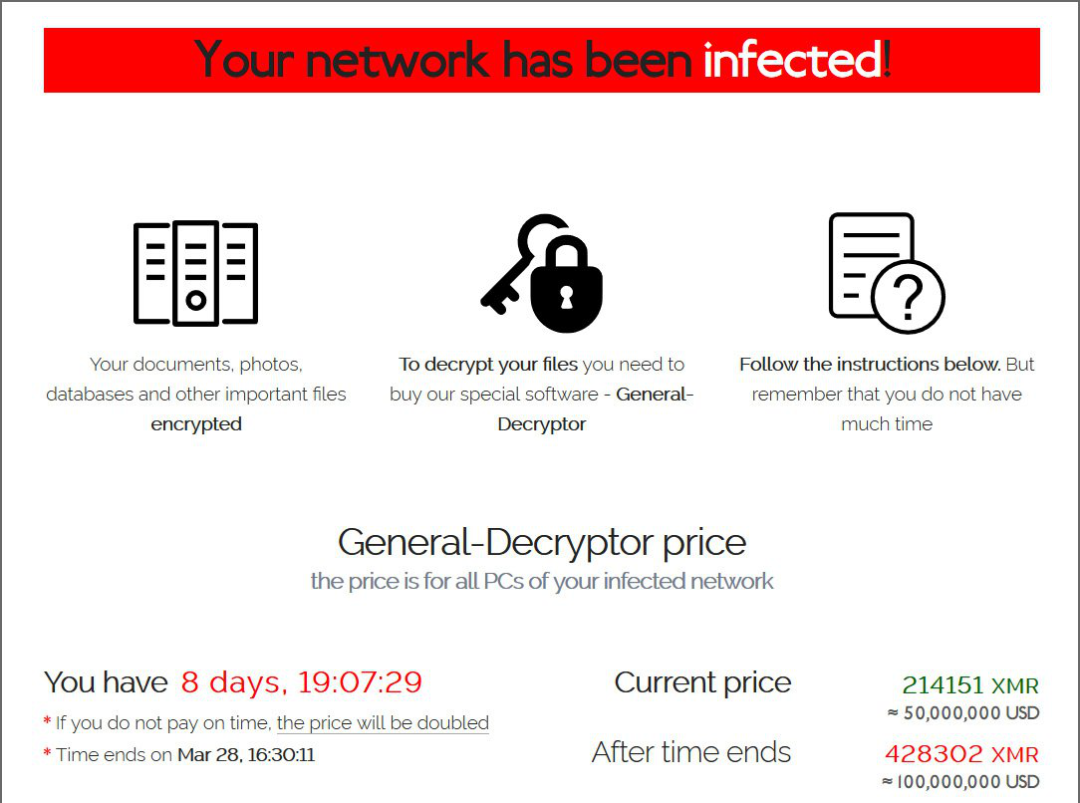

從Tor付款站點(diǎn)上顯示,得知該團(tuán)伙共向該企業(yè)勒索 5000萬(wàn)美金的贖金,折合人民幣約 3.25 億元,是勒索病毒歷史上索要贖金的最高記錄。

圖片來(lái)源于海外媒體

當(dāng)然,黑客還是有條件的。

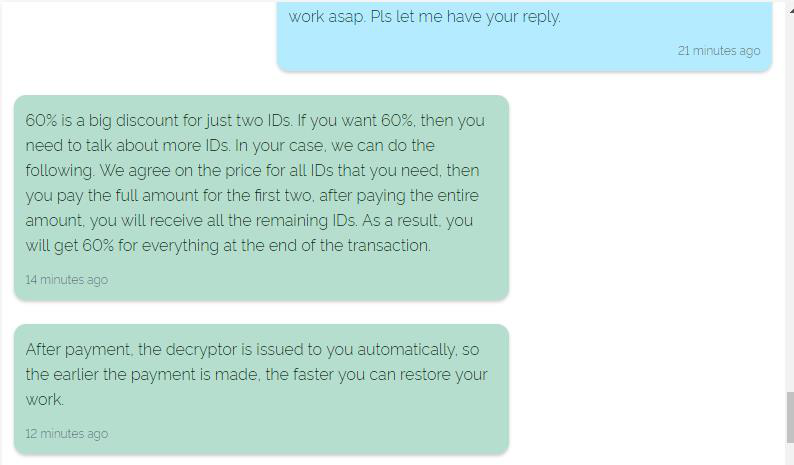

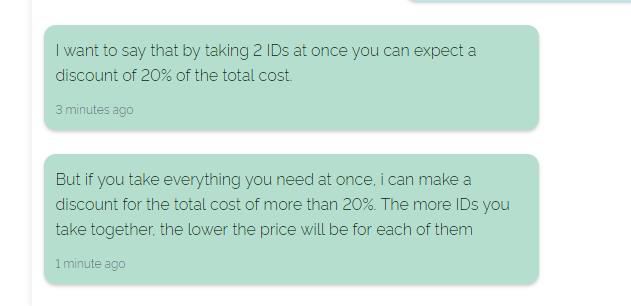

攻擊者在談判中稱(chēng),如果在周三前支付贖金,那么可以提供 20% 的折扣,收款后會(huì)提供解密工具、所利用的漏洞報(bào)告并刪除竊取的數(shù)據(jù)文件。

據(jù)悉,該企業(yè)已經(jīng)不是第一次遭該團(tuán)伙攻擊了。深信服了解到該企業(yè)曾被 REvil 團(tuán)伙利用 Microsoft Exchange漏洞攻擊過(guò)。

目前官方暫未對(duì)事件進(jìn)行更詳細(xì)的說(shuō)明。

REvil(Sodinokibi)團(tuán)伙的“前世今生”

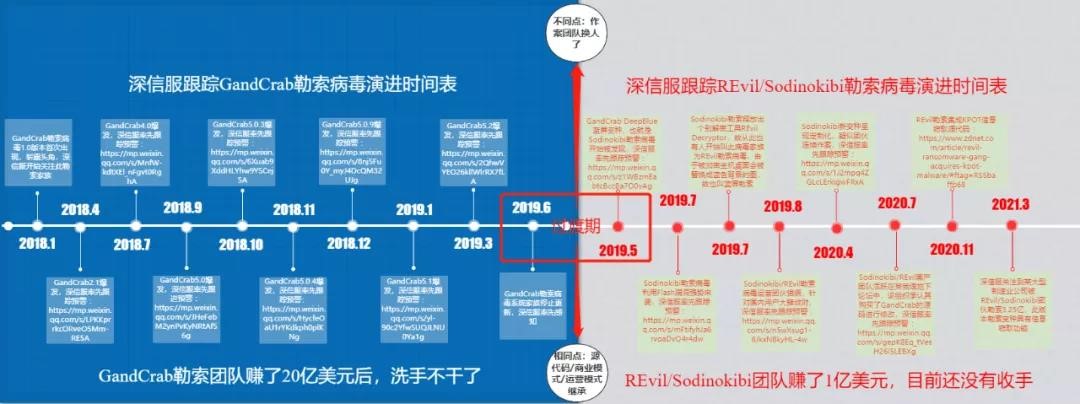

REvil 勒索病毒稱(chēng)得上是 GandCrab的“接班人”。GandCrab 是曾經(jīng)最大的 RaaS(勒索軟件即服務(wù))運(yùn)營(yíng)商之一,在賺得盆滿缽滿后于 2019 年 6 月宣布停止更新。

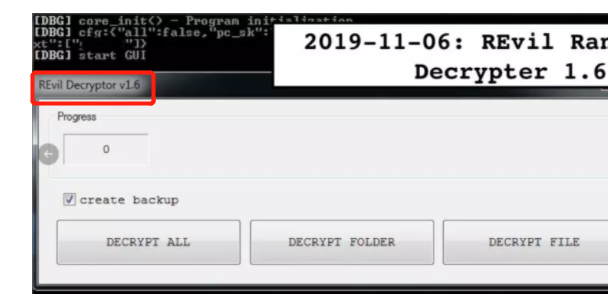

隨后,另一個(gè)勒索運(yùn)營(yíng)商買(mǎi)下了 GandCrab 的代碼,即最早被人們稱(chēng)作 Sodinokibi 勒索病毒。由于在早期的解密器中使用了“REvil Decryptor”作為程序名稱(chēng),又被稱(chēng)為 REvil 勒索病毒。

REvil 勒索團(tuán)伙在過(guò)去兩年內(nèi)頻繁作案,一直以國(guó)內(nèi)外中大型企業(yè)為攻擊目標(biāo),每次攻擊索要的贖金不低于20 萬(wàn)人民幣,并且,該犯罪團(tuán)伙已經(jīng)形成產(chǎn)業(yè)化運(yùn)作:

攻擊者負(fù)責(zé)完成勒索攻擊過(guò)程,與受害者通過(guò)網(wǎng)頁(yè)進(jìn)行溝通的則是非常擅長(zhǎng)“交易談判”的線上客服。

深信服終端安全團(tuán)隊(duì)一直對(duì)該勒索團(tuán)伙進(jìn)行深度追蹤:

深信服終端安全團(tuán)隊(duì)曾深度揭露 Sodinokibi 產(chǎn)業(yè)運(yùn)作模式進(jìn)行追蹤,并深度揭露了產(chǎn)業(yè)運(yùn)營(yíng)模式:【預(yù)警】Sodinokibi勒索病毒運(yùn)營(yíng)團(tuán)伙猖獗,針對(duì)國(guó)內(nèi)用戶大肆斂財(cái)。

與此同時(shí),REvil 勒索團(tuán)伙的攻擊手法也在不斷的發(fā)展。比起大多數(shù)只靠 RDP暴力破解進(jìn)行攻擊的團(tuán)伙,REvil 似乎更愿意使用不同的攻擊技術(shù),從暴力破解到釣魚(yú)郵件,從利用僵尸網(wǎng)絡(luò)分發(fā)到利用高危漏洞進(jìn)行攻擊,從單純的文件加密到通過(guò)竊取數(shù)據(jù)增加勒索的籌碼。

REvil(Sodinokibi)團(tuán)伙的“談判技巧”

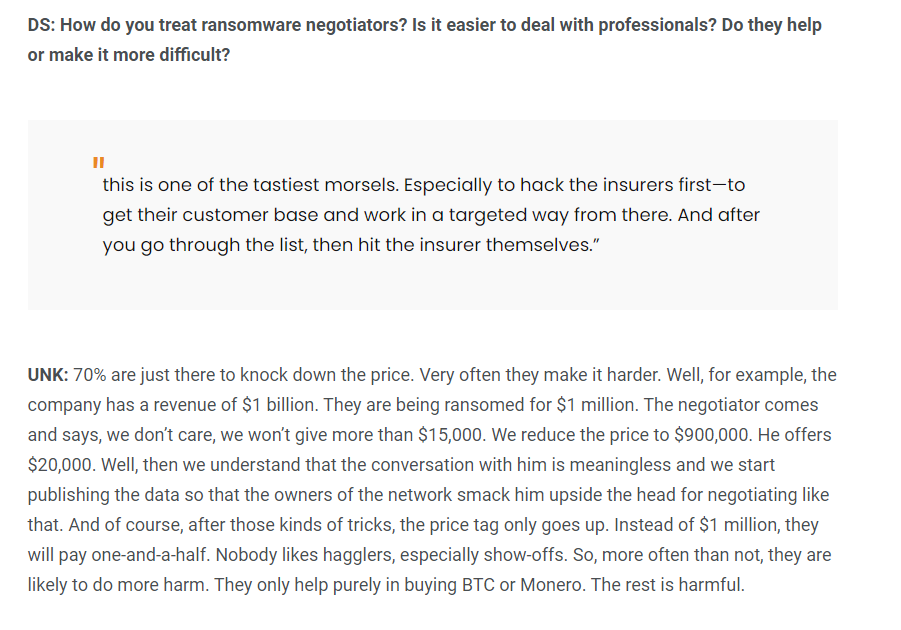

在溝通贖金的過(guò)程中,REvil 客服會(huì)甄別聯(lián)系人是否為真正的受害者,并拒絕與解密代理商進(jìn)行談判;REvil客服通常會(huì)向受害者提供一些折扣,引導(dǎo)受害者盡快的、一次性的支付更多贖金。

舉個(gè)例子,大家就明白了。2021 年 3 月,國(guó)外媒體對(duì) REvil 勒索病毒的運(yùn)營(yíng)商進(jìn)行了一次采訪,在采訪中該運(yùn)營(yíng)商提到:

圖片來(lái)源于海外媒體

“REvil 的成功在于提供了更好更優(yōu)質(zhì)的服務(wù)”,同時(shí)在與受害者談判時(shí),如果有“代理商”想要故意壓低價(jià)格,那么受害者就需要支付更多的贖金。

解決方案

深信服EDR 產(chǎn)品基于勒索病毒攻擊鏈,從預(yù)防、防護(hù)、檢測(cè)與響應(yīng)整個(gè)生命周期進(jìn)行全面防護(hù)。

預(yù)防:通過(guò)安全基線檢查、漏洞檢測(cè)與修復(fù)等提前識(shí)別系統(tǒng)脆弱面,并封堵勒索病毒攻擊入口。

防護(hù):開(kāi)啟RDP爆破檢測(cè)、無(wú)文件防護(hù)、勒索誘餌防護(hù)以及遠(yuǎn)程登錄保護(hù)等安全策略,對(duì)勒索病毒的各種攻擊手段進(jìn)行針對(duì)性的對(duì)抗與防護(hù)。

檢測(cè)與響應(yīng):通過(guò) SAVE 人工智能引擎進(jìn)行文件實(shí)時(shí)檢測(cè)、全網(wǎng)威脅定位、網(wǎng)端云聯(lián)動(dòng)等對(duì)勒索病毒進(jìn)行全網(wǎng)快速定位、處置與阻斷,阻止威脅爆破。深信服安全團(tuán)隊(duì)再次提醒廣大用戶,勒索病毒以防為主,目前大部分勒索病毒加密后的文件都無(wú)法解密,注意日常防范措施:

勒索病毒日常防范建議

及時(shí)升級(jí)系統(tǒng)和應(yīng)用,修復(fù)常見(jiàn)高危漏洞;

對(duì)重要的數(shù)據(jù)文件定期進(jìn)行異地多介質(zhì)備份;

不要點(diǎn)擊來(lái)源不明的郵件附件,不從不明網(wǎng)站下載軟件;

盡量關(guān)閉不必要的文件共享權(quán)限;

更改賬戶密碼,設(shè)置強(qiáng)密碼,避免使用統(tǒng)一的密碼,因?yàn)榻y(tǒng)一的密碼會(huì)導(dǎo)致一臺(tái)被攻破,多臺(tái)遭殃;

如果業(yè)務(wù)上無(wú)需使用RDP的,建議關(guān)閉RDP,盡量避免直接對(duì)外網(wǎng)映射RDP服務(wù)。

如有需要,可撥打400-050-5530 專(zhuān)線咨詢。