REvil開發商年利潤高達1億美元,年總獲利達3到5億美元

REvil勒索軟件開發商說,他們通過從世界各地的各行業勒索大型企業,在一年內賺了超過1億美元。

他們受利潤驅動,希望從勒索軟件服務中賺取20億美元,在追求財富時采用最有利可圖的趨勢。

一位在網絡犯罪論壇上使用化名“UNKN”和“Unknown”的REvil代表接受了科技博客Russian OSINT的采訪,提供了該組織活動的一些細節,并暗示了他們未來的打算。

像今天幾乎所有的勒索團伙一樣,雷維爾經營著勒索軟件即服務(RaaS)行動。在這種模式下,開發者向附屬公司提供文件加密惡意軟件,他們從受害者那里獲得了最大的份額。

有了REvil,開發者可以獲得20-30%的收益,剩下的支付贖金就交給了附屬公司,他們負責攻擊,竊取數據,并在公司網絡上引爆勒索軟件。

“大部分工作是由分銷商完成的,勒索軟件只是一種工具,所以他們認為這是公平的分割,”不詳的REvil代表告訴俄羅斯新聞報。

這意味著開發商設定了贖金數額,進行了談判,并收取了后來與附屬公司分割的資金。

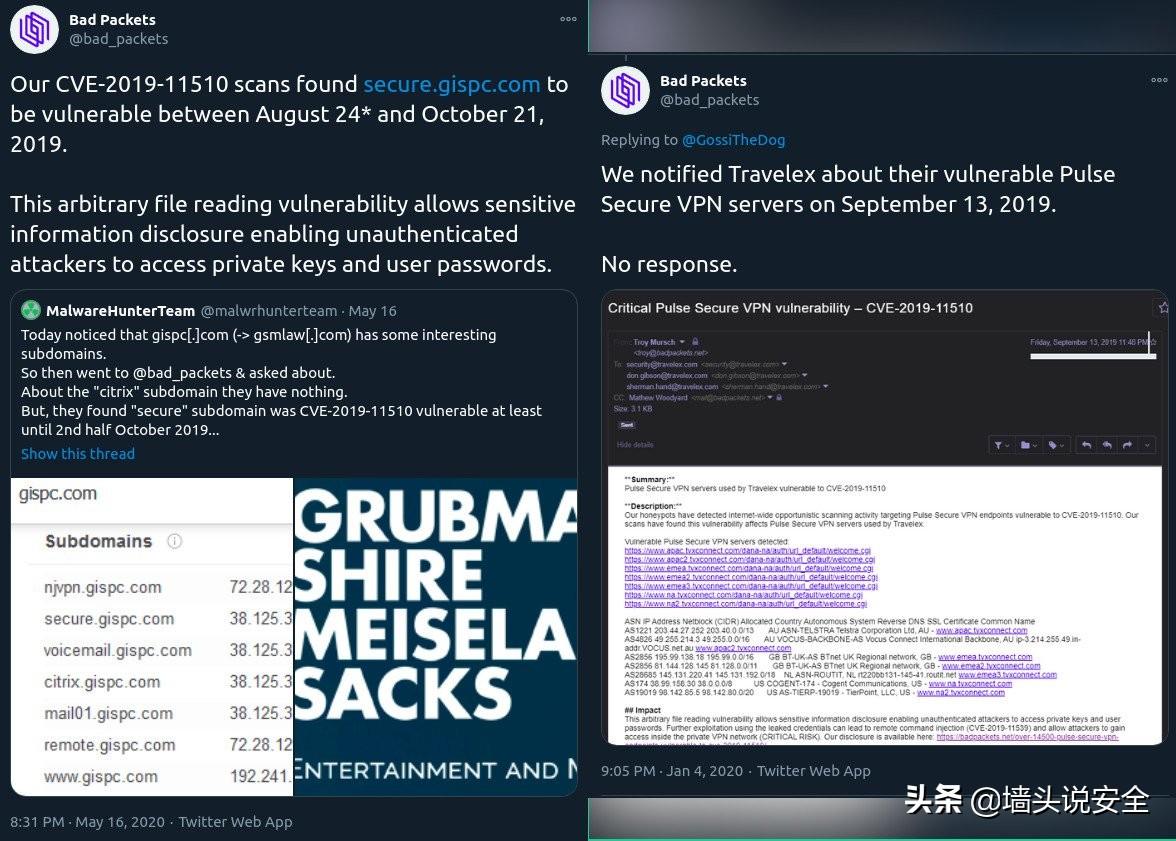

這起網絡犯罪行動已對知名公司的電腦進行加密,其中包括Travelex、Grubman Shire Meiselas&Sacks(GSMLaw)、Brown Forman、SeaChange International、CyrusOne、Artech Information Systems、奧爾巴尼國際機場、Kenneth Cole和GEDIA Automotive Group。

Unknown表示,REvil的子公司利用Pulse Secure 虛擬專用網中的漏洞,在修補程序可用后數月內未修補,從而在短短三分鐘內攻破Travelex和GSMLaw的網絡[1,2]。

REvil面向公眾的代表說,該集團已經攻擊了一家“大型游戲公司”的網絡,并將很快宣布攻擊。

他們還說,雷維爾對9月份針對智利公共銀行BancoEstado的襲擊負責。這一事件促使該行關閉所有分支機構一天,但沒有影響在線銀行、應用程序和自動取款機。

除了可以訪問多個組織網絡的托管服務提供商(MSP),REvil最賺錢的目標是保險、法律和農業部門的公司 。

至于初始訪問,Unknown提到了暴力攻擊以及遠程桌面協議(RDP)和新的漏洞。

一個例子是被跟蹤為CVE-2020-0609和CVE-2020-0610漏洞的漏洞,稱為BlueGate。它們允許在運行Windows Server(2012、2012 R2、2016和2019)的系統上執行遠程代碼。

新的賺錢途徑

REvil最初從受害者支付贖金來解鎖加密文件中獲利。由于攻擊者還鎖定了備份服務器,受害者幾乎沒有辦法恢復,而付費是最快的方式。

勒索軟件業務在去年發生了變化,當時運營商看到了從被破壞的網絡中竊取數據的機會,并開始用可能對公司造成更嚴重影響的破壞性泄密威脅受害者。

即使需要更長的時間并導致嚴重的挫折,大型企業也可以從脫機備份中恢復加密文件。然而,在公共空間擁有敏感數據或將其出售給利益相關方,可能意味著失去競爭優勢和難以重建的聲譽受損。

這種方法被證明是如此的有利可圖,REvil現在從不公布被盜數據中賺的錢比解密贖金賺得多。

Unknown說,目前三分之一的受害者愿意支付贖金以防止公司數據泄露。這可能是勒索軟件業務的下一步。

REvil還考慮采用另一種策略來增加他們獲得報酬的幾率:用分布式拒絕服務(DDoS)攻擊攻擊受害者,迫使他們至少(重新)開始協商支付。

SunCrypt勒索軟件最近對一家已經停止談判的公司使用了這種策略。攻擊者明確表示,他們發動了DDoS攻擊,并在談判恢復后終止了攻擊。雷維爾計劃實施這個想法。

雷維爾的賺錢模式正在發揮作用,這個團伙已經有了足夠的資金。為了尋找新的分支機構,他們在一個講俄語的論壇上存入了100萬美元的比特幣。

此舉旨在表明,他們的業務能帶來大量利潤。據Unknown稱,這一步是招募新的血液來分發惡意軟件,因為勒索軟件現場充斥著專業的網絡罪犯。

盡管他們有一卡車的錢,REvil開發商僅限于獨立國家聯合體(獨聯體,前蘇聯國家)地區的邊界。

其中一個原因是襲擊了大量知名受害者,這促使世界各地的執法機構展開調查。因此,旅行是開發人員不愿承擔的風險。

基于舊代碼的REvil

這個勒索軟件集團也被稱為索丁或索迪諾基比,但這個名字的靈感來源于《生化危機》電影,代表勒索軟件邪惡。

他們的惡意軟件于2019年4月首次被發現,在GandCrab勒索軟件關閉商店后不久,該組織就開始尋找熟練的黑客(精英滲透測試人員)。

Unknown說該組織并不是從頭開始創建文件加密惡意軟件,而是購買源代碼并在其基礎上進行開發,以使其更有效。

它使用的橢圓曲線密碼(ECC)比基于RSA的公鑰系統具有更小的密鑰大小,在安全性上沒有任何妥協。Unknown說這是子公司選擇REvil而不是其他RaaS運營商,如Maze或LockBit的原因之一。

在關閉業務之前,GandCrab的開發商說他們賺了1.5億美元,而整個行動收取了超過20億美元的贖金。

顯然,REvil developer的野心更大。

BleepingComputer被告知,Unknown證實了采訪(俄語)是真實的。