聯(lián)合國(guó)環(huán)境規(guī)劃署暴露10萬(wàn)條員工記錄和超過(guò)4000個(gè)項(xiàng)目信息

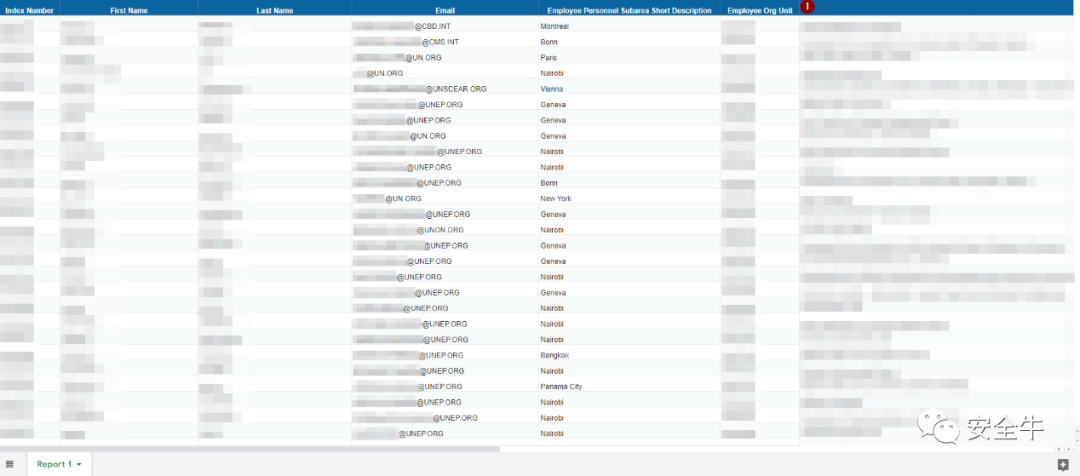

擁有Sakura Samurai的安全研究人員在聯(lián)合國(guó)環(huán)境規(guī)劃署(UNEP)子域中識(shí)別了公開(kāi)的GitHub憑據(jù),從而使他們可以訪問(wèn)大量數(shù)據(jù),包括100,000多個(gè)員工記錄(下圖)。

近日Sakura Samurai的安全人員在研究聯(lián)合國(guó)漏洞披露計(jì)劃范圍內(nèi)的資產(chǎn)安全漏洞時(shí),發(fā)現(xiàn)了一個(gè)ilo.org子域,該子域暴露了大量Git賬戶(hù)信息。

泄露的信息可使非授權(quán)訪問(wèn)者接管一個(gè)SQL數(shù)據(jù)庫(kù),并在國(guó)際勞工組織的調(diào)查管理平臺(tái)上執(zhí)行賬戶(hù)接管。盡管存在嚴(yán)重漏洞,但是這兩個(gè)資產(chǎn)已經(jīng)被廢棄,沒(méi)有什么有用數(shù)據(jù)。

但是,進(jìn)一步探查后,研究人員成功進(jìn)入了一個(gè)泄露GitHub憑證的UNEP子域,能夠訪問(wèn)和下載“很多受密碼保護(hù)的私有GitHub項(xiàng)目”。

Sakura Samurai指出,這些項(xiàng)目包含多個(gè)數(shù)據(jù)庫(kù)以及環(huán)境署生產(chǎn)環(huán)境的應(yīng)用程序憑證。總計(jì)核實(shí)了7個(gè)憑證對(duì),從而提供了對(duì)更多數(shù)據(jù)庫(kù)的未授權(quán)訪問(wèn)。

研究者在其中一份文件中,確定了兩份包含102,000份員工差旅記錄的文檔。這些記錄包括姓名、員工ID號(hào)、員工組、旅行理由、旅行的開(kāi)始和結(jié)束日期、批準(zhǔn)狀態(tài)、停留時(shí)間和目的地。

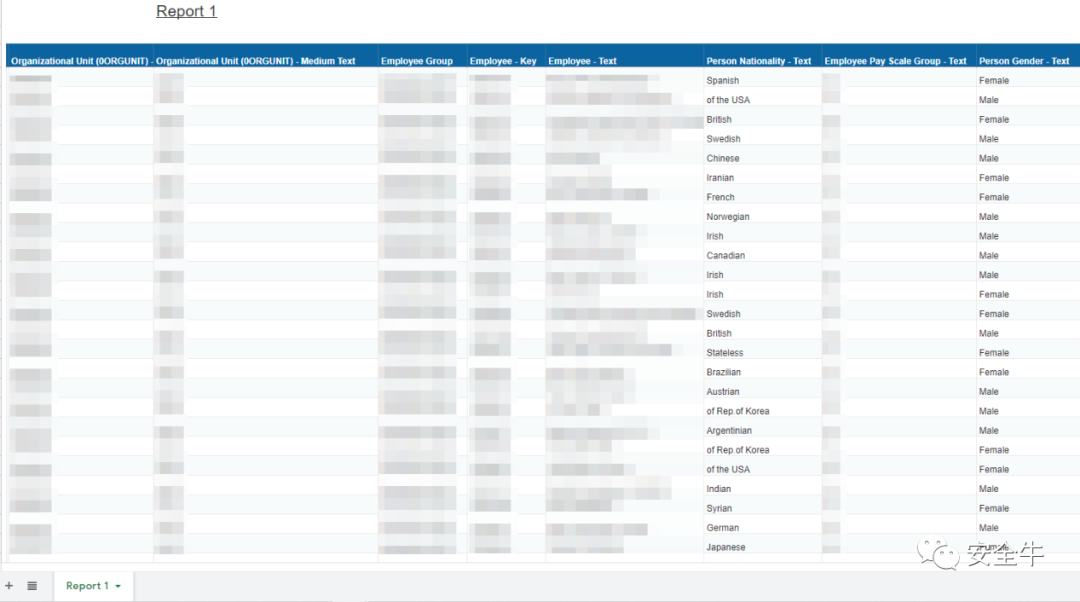

研究人員還發(fā)現(xiàn)了兩個(gè)文檔,其中一個(gè)包含7,000多個(gè)人力資源國(guó)籍人口統(tǒng)計(jì)記錄(上圖),包括員工姓名和組、ID號(hào)、員工的國(guó)籍和性別、員工薪資等級(jí)以及工作單位標(biāo)識(shí)號(hào)和單位文本標(biāo)簽。另一個(gè)文檔中找到了1,000多個(gè)通用員工記錄,包括編號(hào)、員工姓名和電子郵件以及員工工作子區(qū)域。

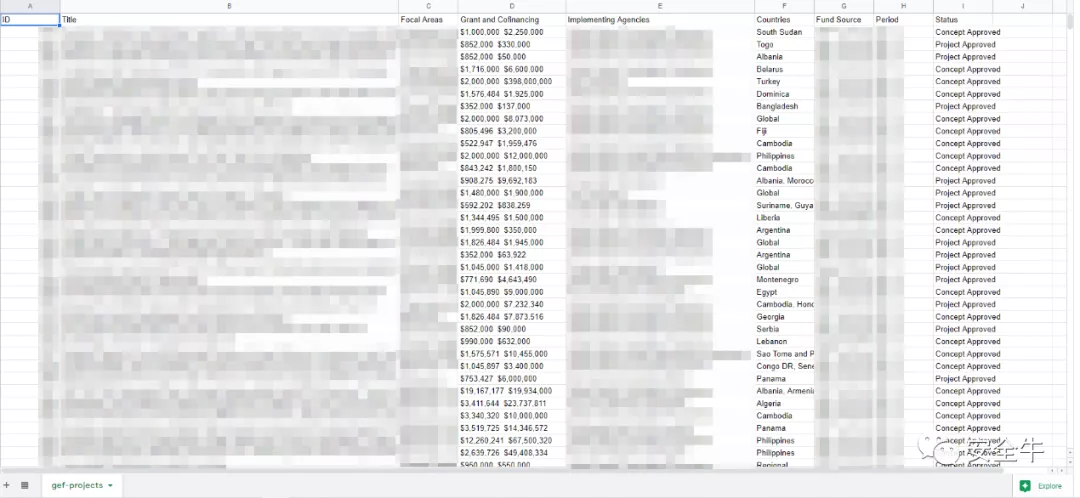

另一份文件披露了超過(guò)4,000個(gè)項(xiàng)目和資金來(lái)源記錄(上圖),包括受影響的地區(qū)、贈(zèng)款和聯(lián)合融資金額、資金來(lái)源、項(xiàng)目標(biāo)識(shí)號(hào)、執(zhí)行機(jī)構(gòu)、國(guó)家、項(xiàng)目期限和批準(zhǔn)狀態(tài)。包含評(píng)估報(bào)告的文檔里有關(guān)283個(gè)項(xiàng)目的信息,包括評(píng)估和報(bào)告的總體描述、評(píng)估進(jìn)行的時(shí)期以及報(bào)告的鏈接。

【本文是51CTO專(zhuān)欄作者“安全牛”的原創(chuàng)文章,轉(zhuǎn)載請(qǐng)通過(guò)安全牛(微信公眾號(hào)id:gooann-sectv)獲取授權(quán)】