印度COVID-19患者的檢測結果信息幾乎全部被泄漏

印度多個政府部門(包括國家衛生和福利機構)的網站都在網上泄漏了數千名患者的COVID-19實驗室檢測結果。這些泄漏的實驗室報告正在被搜索引擎索引,從而暴露出患者的數據,以及它們是否被冠狀病毒檢測為陽性。

Google上可以發現COVID-19實驗室測試報告

本周,有研究人員在網上搜索獲取COVID-19檢測結果的方法時,無意中看到了數千名患者疑似泄漏的COVID-19檢測結果。

正如BleepingComputer所觀察到的那樣,這些顯示在Google上的PDF報告都托管在* .gov.in和* .nic.in域中,這些域名屬于位于印度首都新德里的多個政府機構。

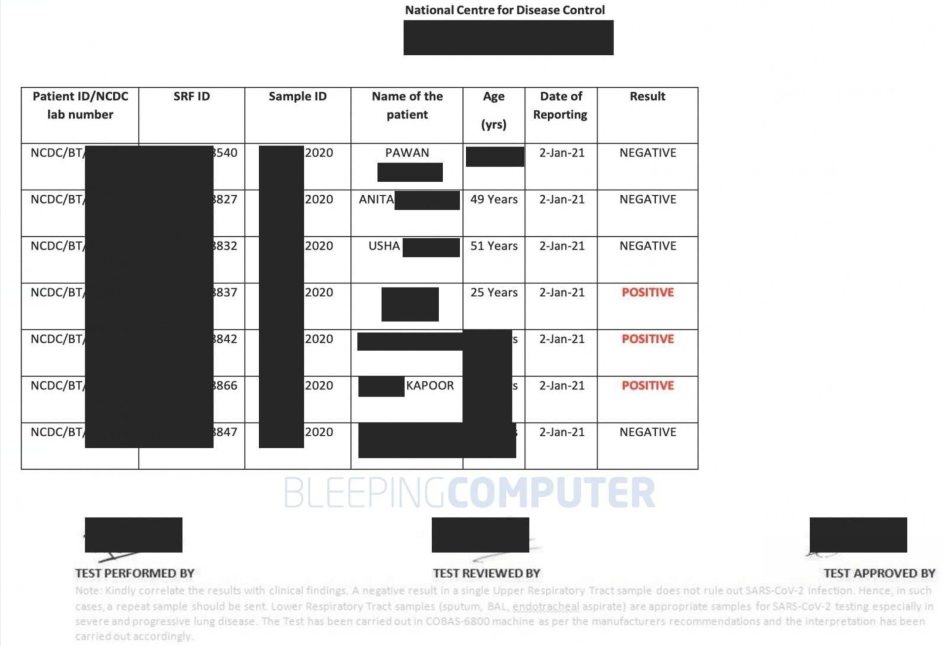

每個PDF文件包含了數百個接受RT-PCR檢測的患者記錄,并泄漏了以下信息:

· 患者姓名;

· 年齡或出生日期;

· 報告識別碼,包括由政府部門使用的全國可追蹤標本轉診表(SRF) ID;

· 檢測日期;

· 進行檢測的醫院以及醫生的信息;

· 患者的SARS-CoV-2病毒檢測是陽性還是陰性;

每個PDF文件都有幾頁表格,顯示了數百名患者的COVID-19檢測結果

雖然大多數實驗室檢測報告的日期都在2020年11月至2021年1月之間,但BleepingComputer還觀察到了2020年4月或更早的報告,這是多個政府機構泄漏的報告的一部分。

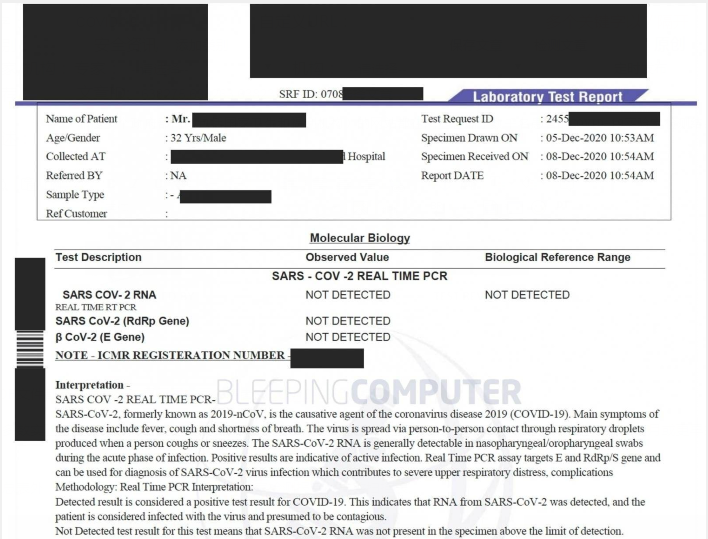

除了匯總表外,某些文件中還包含單個患者實驗室檢測報告的完整掃描表。

一些PDF文件還包含每個患者的實驗室檢測報告

通過BleepingComputer分析的幾份PDF中包含的患者記錄總數總計已超過1500。我們估計甚至有更多的患者記錄正在泄漏中。

政府要求檢測實驗室提供“檢測、追蹤、隔離”數據

作為印度正在開展的“檢測、追蹤、隔離和治療”工作的一部分,印度的公共和私營COVID-19檢測實驗室都必須向指定的政府機構報告每一個RT-PCR檢測結果。

為了成功實施檢測-追蹤-隔離過程,政府經常要求實驗室將患者的檢測結果發送到相關政府部門。此外,實驗室還將數據上傳到印度醫學研究理事會(ICMR)的門戶網站上,在印度進行的每一次RT-PCR檢測都有記錄。

到目前為止,每一份被泄漏的COVID-19測試報告,即使是托管在不同政府域名上的電腦,都有相同的URL結構。

根據URL的結構,似乎PDF文件托管在同一個CMS系統上,該系統被印度政府辦公室用于發布公開訪問的文件,如工作面試通知、商業招標公告等。

很可能,將這些COVID-19檢測報告上傳到CMS的員工是為了在內部共享這些報告,而沒有意識到這些報告無意中通過一個公開訪問的系統被共享。

在發現泄漏并驗證其來源后,BleepingComputer立即與相關方聯系,包括多個德里政府辦公室,國家信息中心(NIC),Digital India和印度CERT。

COVID-19在線檢測驗證系統通常受到限制

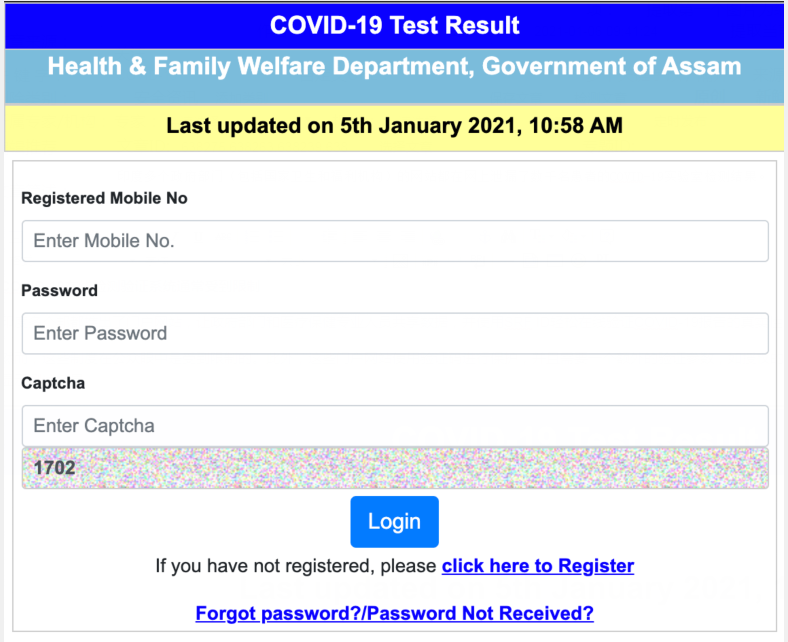

印度多個邦都推出了門戶網站,讓政府部門和醫療保健專業人員共享數據,并使用SRF ID輕松在線驗證COVID-19報告的真實性。

然而,這些制度在公眾眼中是受到限制的。此外,這些門戶網站使用驗證碼進行保護,并且需要一個額外的驗證參數,如授權的醫療保健工作者的注冊電話號碼,才能顯示測試結果。

披漏COVID-19結果的政府系統通常僅限于授權人員

這一措施既限制了參與測試跟蹤-隔離項目的有限方的數據訪問,也使機場工作人員等當局能夠方便地區分真假COVID-19檢測報告。

在任何情況下,患者的COVID-19檢測結果都不應該呈現在公眾面前,也不應該被用于大量網絡搜索。

雖然此次泄漏源自印度政府網站,但此前,由于二維碼實施不安全,一些私人實驗室可能會泄漏COVID-19檢測報告。

本文翻譯自:https://www.bleepingcomputer.com/news/security/indian-government-sites-leaking-patient-covid-19-test-results/如若轉載,請注明原文地址。