新鮮出爐:Dark Web中網絡安全行業泄露狀況

和通常的開放互聯網相反,還有一個充斥犯罪和地下交易的封閉Dark Web,那么這個封閉的Web下實際情況是怎么樣的呢?immuniweb對該Web下的網絡安全行業泄露狀況進行了專門研究:

截止到2020年,有97%的領先網絡安全公司的數據在Dark Web被公開過,超過160,000起高級別或嚴重事件可能危及客戶。

概述

鑒于在過去12個月中針對受信任的第三方的網絡攻擊的復雜性和數量迅速增長,immuniweb決定對全球網絡安全行業進行探索性研究并衡量其在2020年在Dark Web上的曝光度。

Ponemon Institute的一項調查顯示,有59%的公司由于包括網絡安全供應商在內的第三方入侵而造成數據泄露。

Digital Shadows 2020年7月發布的最新研究估計,目前可供出售的100,000多個數據泄露中有超過150億條被盜記錄。

幾周前,來自Malwarebytes的一份報告顯示,WFH(在家工作)會導致大量安全漏洞。

為了更好地理解多方面的挑戰,Forrester提供了有關內部人員如何使用Dark Web出售公司數據的有見地的報告。

研究旨在幫助從定性和定性兩個方面更好地了解新興風險和現代威脅格局,并幫助網絡安全公司更好地確定優先級并應對新興網絡風險。

主要發現

以下是有關全球主要網絡安全公司的主要發現:

- 97%的公司在Dark Web上暴露了數據泄漏和其他安全事件。

- 發現631,512起安全事件,而160,529起處于高或嚴重風險級別。

- 29%的密碼被盜,161家公司的員工重復使用密碼。

- 5,121條帶有專業電子郵件的記錄來自被黑的非法廣告站點。

- 63%的網絡安全公司的網站不符合PCI DSS要求。

- 48%的網絡安全公司的網站不符合GDPR要求。

- 91家公司存在可利用的網站安全漏洞,其中26%尚未解決。

涉及網絡安全公司

為了使選擇的全球網絡安全公司樣本具有代表性,合理地多元化和包容性,以確保調查結果的普遍性。

這項研究從以下獨立來源收集了全球領先的網絡安全公司的列表:

- Crunchbase-2020年RSA會議的與會的546家公司

- SecurityTrails-2020年最佳100+最佳安全公司,共計419家公司

- 網絡安全風險投資公司熱門150家網絡安全公司共計150家公司

- 網絡安全公司100強,共計126家公司

- OWASP-公司贊助商和支持者,共計78家公司

總共,收集了1,319家網絡安全公司和組織。從列表中刪除重復項后,得到了1,040個實體。

然后,剔除了所有不能歸類為網絡安全公司的實體(例如,像NIST這樣的組織或像Panasonic這樣的跨國公司,它們對網絡安全業務的參與都微不足道)。

還剔除除Alexa排名高于500,000的所有公司,以確保只有足夠大的公司保留在研究中。

最終建立了398家網絡安全公司,總部位于26個國家/地區。毫不奇怪,其中大多數都位于美國和歐洲

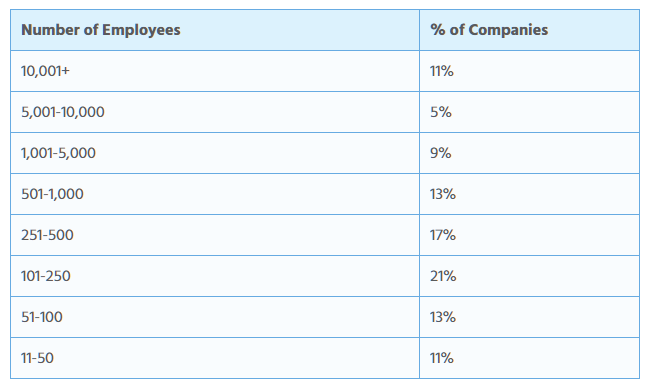

研究使用了LinkedIn提供的公司規模分類。398家網絡安全公司中,以下公司規模:

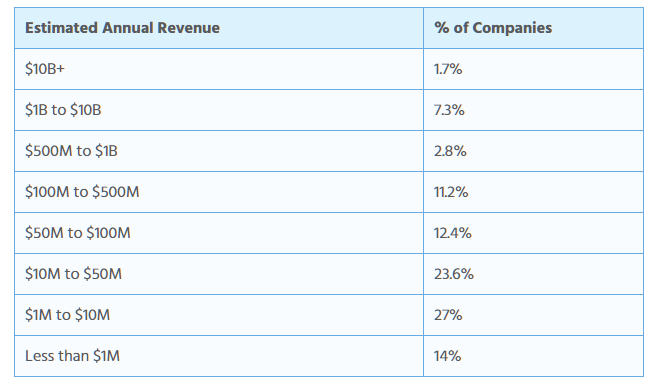

使用了CrunchBase提供的年收入分類。以下是398家網絡安全公司的估計年收入數字:

數據來源和方法

為研究的目的統一了Dark Web,Deep Web和Surface Web的概念,并將它們統稱為Dark Web。

為了搜索和識別Dark Web上可用的安全事件,利用免費的在線測試來發現和分類上述398家網絡安全公司的Dark Web暴露。

研究收集有關事件數據的各種資源的詳盡列表:

- 黑客論壇、地下市場、IRC和Telegram頻道、公共代碼存儲庫、WhatsApp討論組、社交網絡、粘貼網站。

- 最早的安全事件可以追溯到2012年,最近的安全事件是2020年8月31日。

- 手動驗證了異常,例如每個公司的意外事件數量大或小,以確保數據的一致性和準確性。

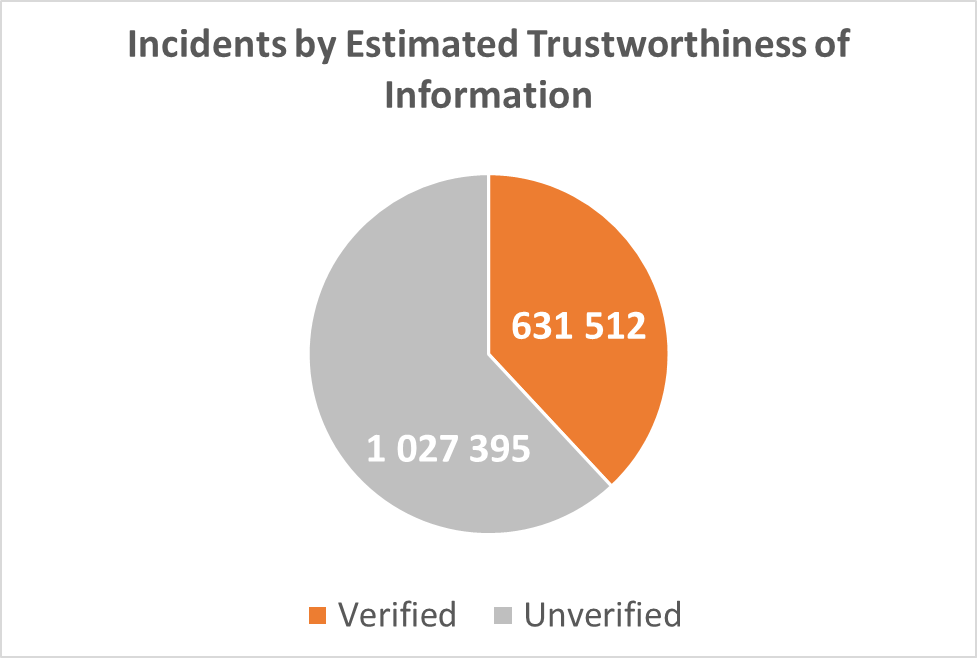

需要提及的是Dark Web上不斷增長的"噪音",從過時或重復的數據泄漏到詐騙者出售的明顯假貨。為了應對這一挑戰,研究利用并不斷改進專有的機器學習(ML)模型來分散研究結果。例如,經過特殊訓練的ML模型,能夠區分人工創建的密碼和自動生成的密碼。還有許多其他的ML模型,它們檢測到各種"危險信號",表明數據,其廣告質量或違約日期或賣方確實缺乏基本的可信賴性,并且可以確定。在研究中,未觸發任何危險信號的發現稱為已驗證,而其他標記為未驗證。

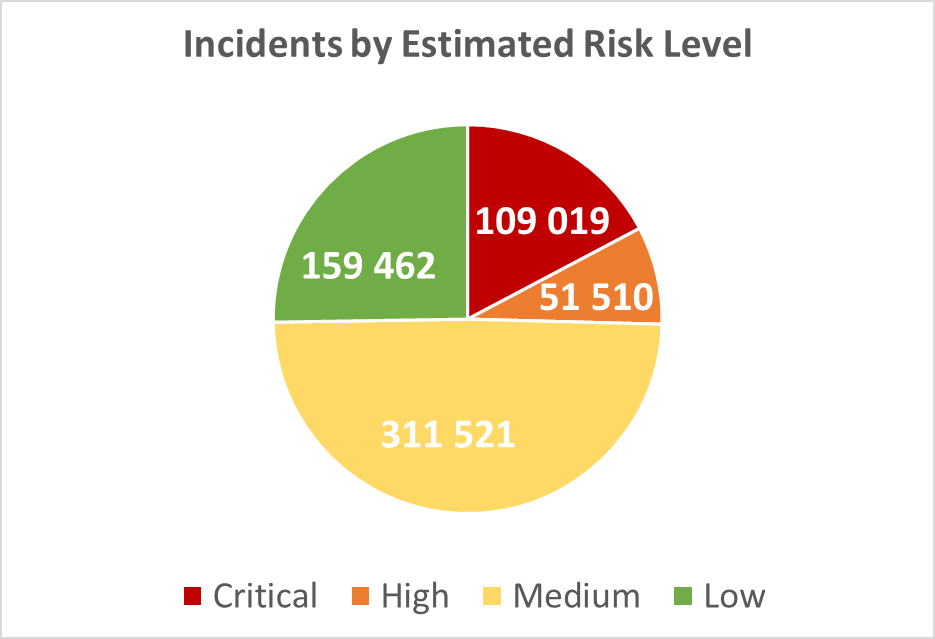

研究中使用的已驗證事件的估計風險評分:

- 重大風險:使用純文本密碼的登錄憑據,或具有最新和/或唯一的高度敏感數據(例如,PII,財務記錄等)的數據泄漏

- 高風險:具有純文本密碼的登錄憑據,或具有高度敏感的數據(例如,PII,財務記錄等)的數據泄漏

- 中度風險:登錄憑據加密密碼,或各種數據泄漏,包括中度敏感的數據(例如源代碼,內部文檔等)

- 低風險:在數據泄漏,樣本或轉儲中提及組織,其IT資產或員工,而沒有隨附敏感或機密信息。

突發事件概述

398家網絡安全公司在"暗網"中發現的事件總數為1,658,907,而經驗證的事件為38%(631,512):

估計風險水平下的事件

下圖說明了按估計的風險水平分配的事件(請參見上文)。在已驗證的事件中,幾乎17%(109,019)估計有嚴重風險,8%估計有高風險(51,510),49%估計有中等風險(311,521),25%估計有低風險(159,462):

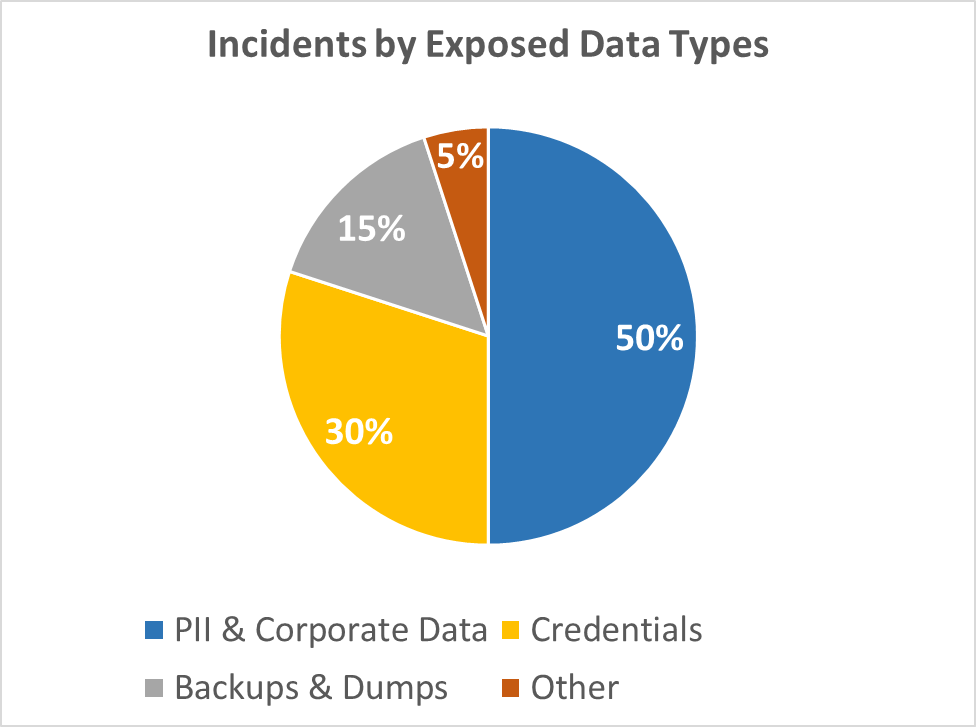

公開數據類型的突發事件

631,512條記錄包含高度敏感的信息,例如純文本憑據或包含財務或類似數據的PII。因此,每個網絡安全公司平均暴露1,586個被盜憑據和其他敏感數據。下圖顯示了事件中泄漏數據的一般分類:

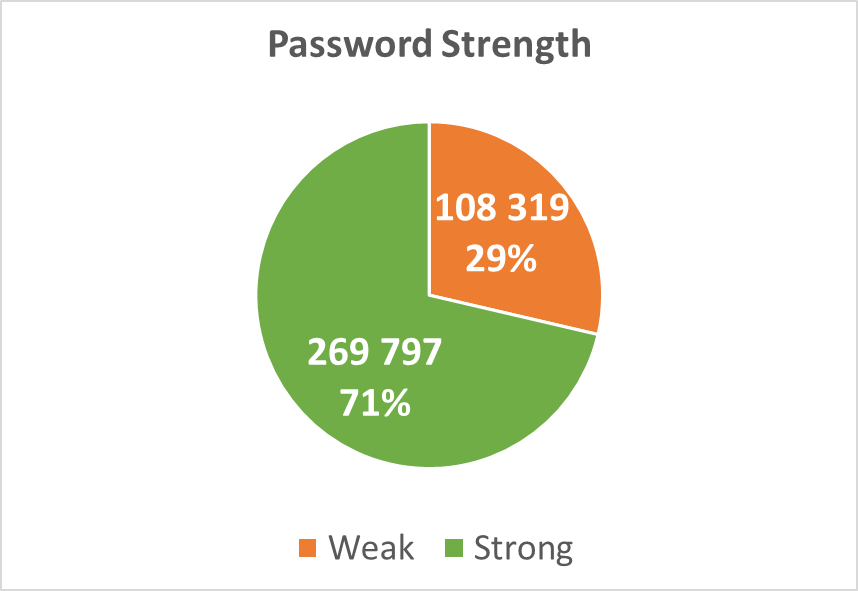

密碼泄露事件

分析了上述憑據盜用事件類型的密碼泄漏強度。29%的密碼是弱密碼(即少于8個字符,沒有大寫字母,沒有數字,沒有特殊字符):

在398家公司中,有162家發生了員工在不同的違規系統上重復使用相同密碼的事件。這增加了網絡犯罪分子進行密碼重用攻擊的風險。

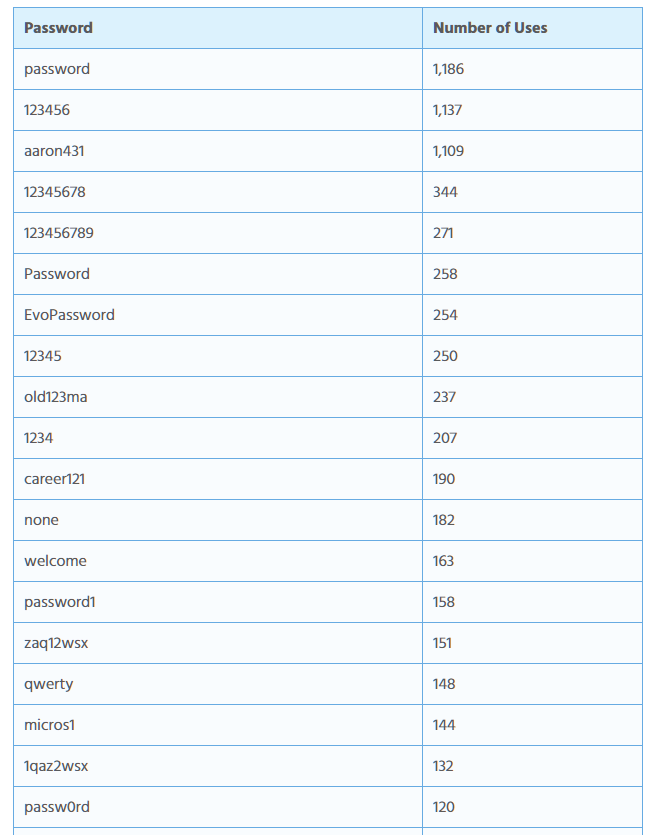

即使在領先的網絡安全公司的員工中,也使用常見的弱密碼:

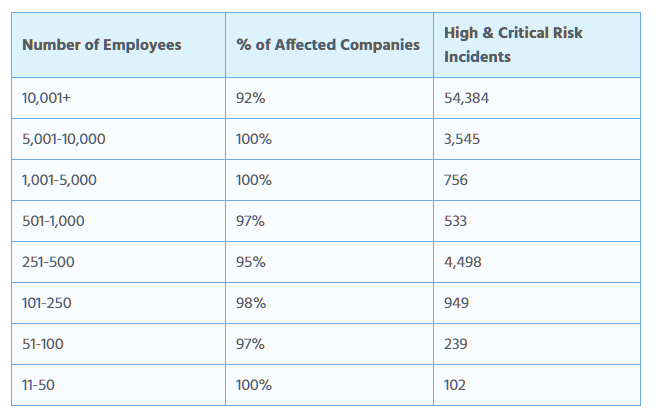

公司規模劃分的事件

顯示了按公司規模劃分的事件分布:

涉及第三方資源的事件

相當多的事件源于默默地違反了受信任的第三方,例如網絡安全公司的供應商或其他分包商,其中大多數是被盜的網站數據庫和備份。

大量帶有純文本密碼的被盜憑證也來自與無關的第三方有關的事件,包括約會,甚至成人網站,受害者使用他們的專業電子郵件地址登錄。

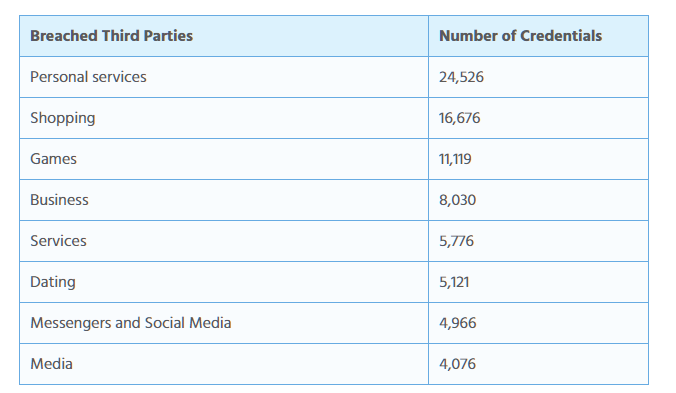

下表列出了最常見的違規第三方類型,這些第三方與員工使用其服務的網絡安全公司沒有直接關系:

結論

現代威脅形勢已成為所有行業的高度復雜,多維和復雜的挑戰。人為風險,IT外包以及對第三方數據處理的依賴-逐漸加劇了這種情況并使持續的安全監控變得復雜。研究表明,即使是網絡安全行業本身也無法幸免。新冠肺炎的大流行加速了國際網絡犯罪,并迫使全球數以百萬計的未做好準備的組織在沒有必要的安全性和數據保護的情況下緊急數字化其業務流程。

全面的可見性以及數據,IT和數字資產的清單對于當今的任何網絡安全和合規性計劃都是至關重要的。諸如機器學習和AI之類的現代技術可以顯著簡化和加速從異常檢測到誤報減少的大量繁重任務。