感染一億蘋果就夠了?XcodeGhost作者不愿放過安卓

這是一場波及所有智能手機用戶的災難。

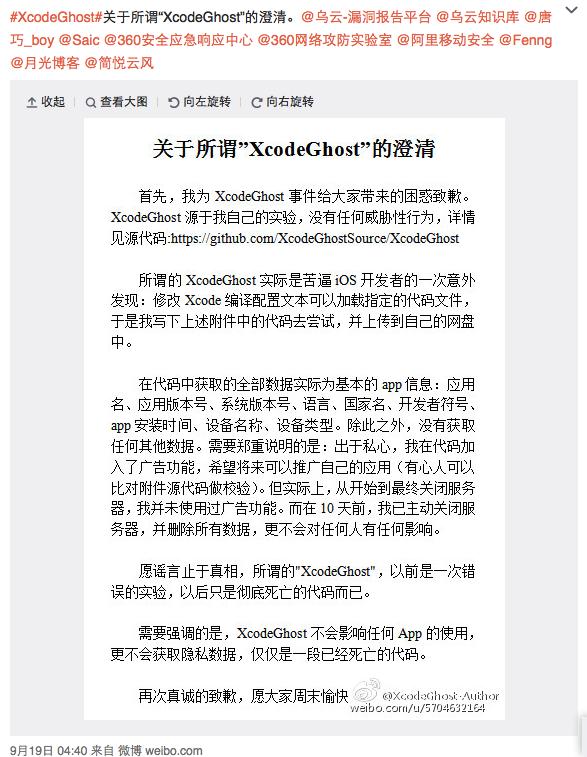

就在媒體瘋狂關注XcodeGhost的第二天,自稱該病毒作者的XcodeGhost-Author在微博上發布一則澄清,稱“XcodeGhost源于我自己的實驗,沒有任何威脅性行為”,試圖表明自己并沒有將收集到的用戶數據應用到任何地方,也不會帶來危害。

XcodeGhost作者微博聲明

距離9 月19 日澄清聲明發出不到3 天的今日凌晨,國內移動互聯網安全研究團隊盤古發布微博:

“目前已經有證據證明一些游戲引擎的下載地址也被感染病毒,例如Unity 和cocos2dx, 并且這些引擎的安卓版也被感染病毒,相同的手段,相同的黑產團隊。”

怎么理解這段話?差不多是你使用的手機沒中毒的幾率,“比六合彩還要低”。

XcodeGhost事件第二季:無人生還

Unity是由Unity Technologies開發的一個讓玩家輕松創建諸如三維視頻游戲、建筑可視化、實時三維動畫等類型互動內容的多平臺的綜合型游戲開發工具,是一個全面整合的專業游戲引擎。

在許多游戲開始前出現的Unity畫面可能很少引起你的注意,但作為一個便捷的游戲開發工具,Unity廣泛應用于網頁、手機、單機游戲開發,特別是手機移動端——《神廟逃亡》、《紀念碑谷》、《爐石傳說》全部是采用Unity進行開發。

昨日百度安全實驗室確認“Unity-4.X的感染樣本”,邏輯行為和XcodeGhost一致,但獲取用戶數據上傳的域名變成init.icloud-diagnostics.com。這表明凡是開發過程中使用過被感染Unity 的App,都有竊取隱私和推送廣告等惡意行為。

確認UnityGhost感染更多

這一病毒被跟蹤研究的阿里移動安全團隊命名為“UnityGhost”。與“XcodeGhost”功能一致,該病毒能定向向受感染App彈出上交房租等任意詐騙信息、推送下載安裝App信息、跳轉至釣魚頁面(偽造的、欺騙用戶輸入信用卡號等個人敏感信息的頁面)、自動啟用App Store顯示目標App的下載頁面。

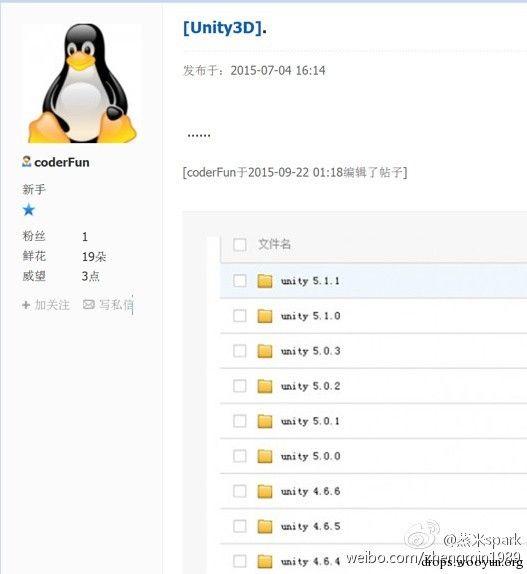

被認為XcodeGhost 作者的CoderFun 在「UnityGhost」相關信息發布后的幾分鐘內,迅速編輯了自己曾于7 月發布的Unity 下載鏈接等內容,「只是實驗」的聲明似乎已經無法自圓其說。

蒸米發布的截圖,該帖目前已刪除

Cocos2d-x 是一個開源的移動2D 游戲框架,其建立的項目可以非常容易的運行于iOS、Android、黑莓Blackberry 等移動端操作系統中,同時還支持Windows、Mac 和Linux 等桌面操作系統。目前有消息稱該框架同樣遭受感染,更多類似病毒正在陸續發現中。

有消息表示「XcodeGhost 作者有可能還參與了其它PC 端木馬的構建」。TrojanSpy 木馬病毒能夠竊取PC 端系統配置、當前運行進程、某些金融網站賬戶密碼、瀏覽歷史和按鍵記錄等敏感信息并發送到遠程服務器,而TrojanSpy 與XcodeGhost 使用了同一個IP 地址。

過去的永不會過去,這就是互聯網

昨日蘋果聲稱已經將所有感染XcodeGhost 病毒的應用下架(關于XcodeGhost 的前情回顧),UnityGhost 的曝出使得游戲應用們也未能幸免。為保險起見,請立即刪掉相關版本App 及游戲。無論是Android 還是iOS 用戶,在能夠判定哪些被感染的之前建議刪除所有相關游戲。

因為,「雖然病毒作者聲稱并沒有進行任何廣告或者欺詐行為,但不代表別人不會代替病毒作者進行這些惡意行為。」

「雖然XcodeGhost 作者的服務器關閉了,但是受感染的app 的行為還在」。如果用戶還在繼續使用這些被感染App,那么服務器(比如init.icloud-analysis.com,init.icloud-diagnostics.com 等)依然會不斷請求。只要黑客使用DNS 劫持或者污染技術,聲稱自己的服務器就是「init.icloud-analysis.com」,就可以成功的控制這些受感染的App。同理,UnityGhost 發送出的數據依然可以被他人截獲進行惡意使用。

作為一名iPhone 用戶,你需要了解iCloud 里存了哪些東西,重要的系統一站一密且定期更改。綁定支付的信用卡額度適當、儲蓄卡現金適當,防止出現丟失錢款等意外情況。最重要的是開啟蘋果的「Apple ID 兩步驗證」,哪怕密碼真的被盜,也很難偷走數據。

部分XcodeGhost 感染名單

Unity 的感染同樣會波及在XcodeGhost 事件中幸災樂禍的Android 用戶,幾乎所有手機用戶都無法在此次風波中幸免。

事以至此,開發者也好、普通用戶也罷,重要的事情仍然是:

請不要信任任何非官方下載渠道!