移動安全策略不只要關注惡意軟件

對于移動設備安全,世界各地的安全專業人士都會犯相同的錯誤:死守過去成功的策略和戰術,盡管情況已經發生了變化。

移動設備代表著一個不斷變化的攻擊面。隨著智能手機和平板電腦等越來越多地進入企業,首席信息安全官(CISO)都在爭先恐后地制定應對策略。但往往他們的努力都沒有起到實質作用。比如,制定移動策略要關注惡意軟件,但一個有效的移動安全策略還必須同時能夠解決應用數據泄露、高級攻擊以及內部威脅等問題。所以,面對不斷變化的攻擊技術,企業需要新的方式來考慮安全性。

移動惡意軟件的發展情況

雖然我們應該關注除惡意軟件外的很多問題,但惡意軟件本身的問題也不能忽視。因為攻擊者還會繼續利用惡意軟件來竊取敏感數據。隨著移動設備和數字環境的變化,惡意軟件也將隨之變化。并且,隨著虛擬化的興起,出現了更加復雜的惡意軟件,它們能夠檢測自己是否在虛擬環境中運行,然后相應地改變自己的行為。

由于移動設備擁有先進的傳感器,我們還會看到這種惡意程序:在設備傳感器檢測到其符合某些參數之前,它能夠偽裝成完全合法的應用。想象一下這種間諜式的情況:你安裝了山寨版憤怒的小鳥。該應用的行為像一個完全合法的游戲,直到你手機上的地理定位傳感器告訴該應用,你位于華盛頓FBI的500英尺范圍內,這樣,它會開始登錄所有Wi-Fi網絡或者其范圍內可發現的藍牙設備。

惡意軟件已經得到媒體和IT專業人士的很多關注,因為它是一個常見的威脅。眾所周知,Android設備存在很多漏洞,這主要是因為Android設備能夠運行Google Play商店以外交付的應用。惡意攻擊者還想出了更聰明的辦法來繞過谷歌的安全檢查。去年4月,Google Play可供下載的32款Android應用中都發現了名為BadNews的Android惡意軟件。該惡意軟件繞過了谷歌的Bouncer服務器端掃描以及Android設備上的本地Verify Apps功能,它“使用以后的日期”通過廣告網絡被分發到移動設備。(在2月的RSA大會上,谷歌宣布計劃升級Verify Apps,讓其可用于非Google Play應用)。該惡意軟件可以下載額外的應用,并提示受害者(主要是在俄羅斯市場)安裝“重要更新”—用于保險費率短信欺詐。在獲知該惡意軟件后,谷歌立即刪除了該應用。

根據思科2014年度安全報告稱,2013年99%的移動惡意軟件瞄準了Android設備。另外一個統計數據告訴了我們一個略有不同的信息。谷歌的Android安全首席工程師Adrian Ludwig在去年10月份分享了一個研究數據,其中顯示在該公司分析的15億個安裝中,只有1200個(約為0.00008%)被視為存在潛在危害性。盡管普遍認為Android越來越多地受到惡意軟件的攻擊,但其知名度和市場份額仍在全球迅速增長。

另一方面,蘋果公司通常不允許App Store之外的應用的安裝,因此,在iOS設備分發惡意軟件更加困難。但這種安全的“圍墻花園”驅使很多用戶對其設備進行越獄,最近有報道稱,針對iOS 7的evasiOn越獄存在惡意軟件。盡管創作者否認了這一點,但這在很大程度上也揭露了這種越獄也可能包含攻擊。

易受攻擊的應用會帶來高風險

惡意軟件得到了最多的關注,但研究人員知道這并不是唯一的威脅。僅僅因為應用的設計初衷不是惡意性質,并不意味著它是安全的。企業將安全重點完全放在惡意軟件上,容易忽略一個更普遍的威脅:不安全應用造成的數據泄露。

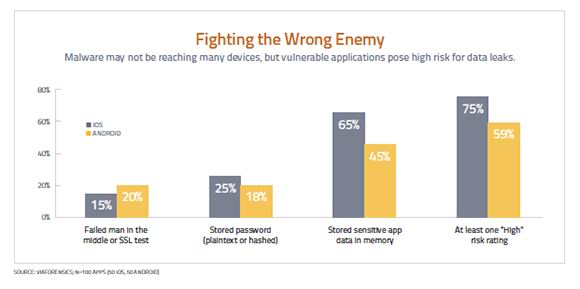

圖1

我們最近測試了100個流行應用(50個iOS和50個Android)應對中間人攻擊和SSL攻擊漏洞的情況,包括它們是否將密碼和其它敏感數據保存在內存中,以及其它常見安全問題。我們發現,大多數應用(75%的iOS和59%的Android)在一個或多個類別(如圖1所示)獲得了“高”風險等級。

Appthority做了類似的研究,結果發現95%的前200個免費Android和iOS應用表現出危險行為。沒有哪個應用類別看起來是免疫的。另外,IOActive最近分析了來自世界上最大的金融機構的40個消費級移動銀行應用,結果發現90%都容易受到攻擊。

高級攻擊瞄準移動設備

任何智能手機都可以作為一種記錄設備;高級攻擊者可以通過點擊一個按鈕就能竊聽企業董事會會議。內置攝像頭同樣可以被遠程改變用途,作為企業間諜活動的設備。利用移動設備的USB硬件可以將智能手機變成一個手動鍵盤來繞過防火墻和其它傳統防御措施。所有IT專業人士都知道,智能手機上的數據可能會被泄露,但很少人知道,這主要是因為其硬件是遠程可控制的,移動設備本身可作為攻擊媒介。

內部威脅

全面的移動安全策略還必須解決企業內部的安全威脅。保護企業免受這種類型的威脅非常困難。移動設備通常會跨越多個網絡,在防火墻的兩端運行。只有最小的管理權限、有限的活動可視性,而且沒有特權賬戶。

一些企業已經開始投資于先進的技術,例如,用于防止某些電子郵件或文件被轉發到指定網絡外的任何人。這是一個很好的防御辦法,但智能手機的截屏功能讓希望分享敏感數據的人只需要截取圖片就可以與他們選擇的任何人一起分享數據。

基于移動安全2.0的主動策略

那么,企業如何抵御所有威脅呢?壞消息是,并沒有完美的解決方案。但好消息是,可以采取相應的措施讓企業更安全。安全專業人員通常都依賴于靜態簽名安全措施,但對于移動安全,這種措施是不可擴展的。

移動安全策略應積極采取防御姿態。這包括制定一個移動殺傷鏈以在攻擊的各個階段阻止攻擊者。到國外出差可能讓你的員工面臨間諜活動的威脅,因此,員工應該使用沒有任何敏感信息的設備。

保持移動安全意味著提高可視性。所以企業需要監控移動設備和應用。你應該了解以下內容:

員工使用自己的手機做什么?

信息如何保存?

數據被發送到哪里?

員工通過HTTP而不是HTTPS發送敏感信息?

你需要監測行為模式和異常。在季度財務報告剛剛編制后,某個用戶是否都會上傳大量數據到Dropbox?這是你需要追蹤的行為。

企業必須適應移動設備遍布的事實。如果無視移動設備的風險,企業可能面臨數據泄露事故、客戶信任損失、收入損失以及違反監管法規的風險。同時,安全專業人員必須從專注于惡意軟件和制定積極策略,轉移到應對移動設備帶來的所有威脅。放眼未來,精明的攻擊者將繼續發展他們的技術,你只有不斷進步,才可能打贏這場戰爭。