Apache解析漏洞詳解

很多次聽到人說apache的“解析漏洞”了,正好今天又有人問,那就簡單科普一下這個“解析漏洞”是何物。

先來看測試過程和結(jié)果的對比吧。

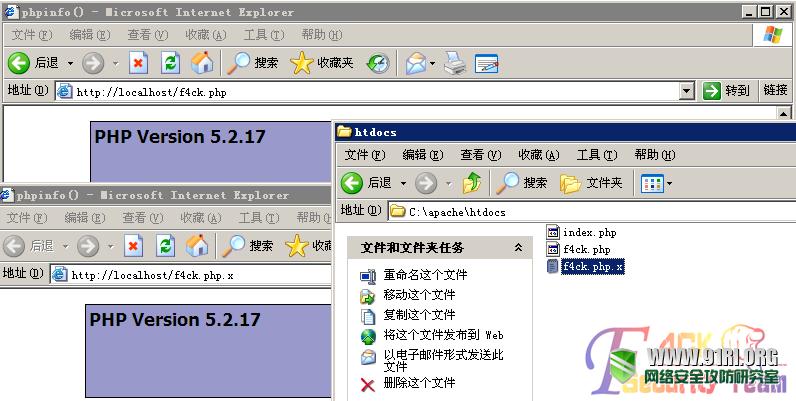

結(jié)果一

首先,我安裝了apache 2.x版本,同時以module方式使apache與php結(jié)合,測試發(fā)現(xiàn)確實存在這樣的解析漏洞。

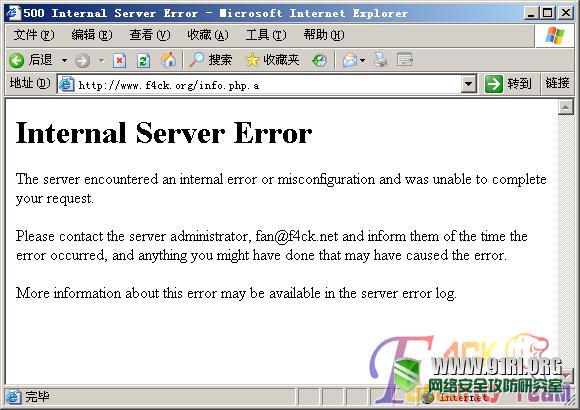

結(jié)果二

然后,我將apache與php的結(jié)合方式修改為fastcgi方式,測試發(fā)現(xiàn)爆500錯誤,不存在這樣的解析漏洞。

錯誤提示:

1Bad file descriptor: mod_fcgid: don't know how to spawn child process: f4ck.php.x

意思就是不知道該如何解析這個文件。

結(jié)果出來了,那么對于影響范圍這塊,在目前所有的apache版本中均存在此問題,但只適用于以module方式解析php的apache,使用fastcgi方式解析php的apache不受影響,使用cgi方式解析php的apache是否影響未測試。

下面來簡單分享一下測試過程中我發(fā)現(xiàn)的一點經(jīng)驗。

先來看一下apache的主配置文件httpd.conf,搜索“DefaultType”,就可以看到這么一段注釋和默認配置:

# # DefaultType: the default MIME type the server will use for a document # if it cannot otherwise determine one, such as from filename extensions. # If your server contains mostly text or HTML documents, "text/plain" is # a good value. If most of your content is binary, such as applications # or images, you may want to use "application/octet-stream" instead to # keep browsers from trying to display binary files as though they are # text. #10DefaultType text/plain

DefaultType存在的意義是告訴apache該如何處理未知擴展名的文件,比如f4ck.xxx這樣的文件,擴展名是xxx,這肯定不是一個正常的網(wǎng)頁或腳本文件,這個參數(shù)就是告訴apache該怎么處理這種未知擴展名的文件。

參數(shù)DefaultType的默認值是“text/plain”,也就是遇到未知擴展名的文件,就把它當(dāng)作普通的txt文本或html文件來處理。

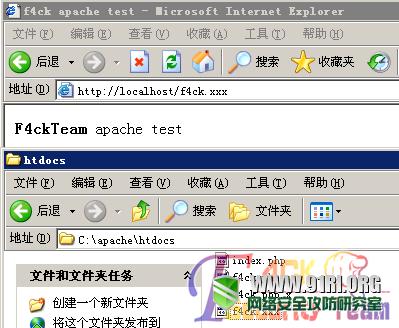

測試一

比如我將以下代碼保存為f4ck.xxx:

1F4ckTeam apache test

訪問它,按照默認的apache配置,這個文件是會被瀏覽器顯示出來具體效果的:

這是對于文件內(nèi)容為HTML代碼的未知擴展名文件來說,文件中的HTML代碼會被瀏覽器執(zhí)行。

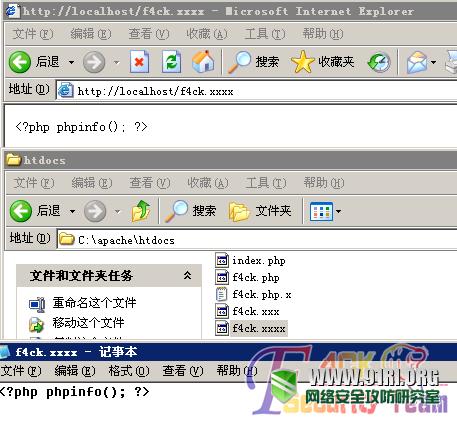

測試二

那么,對于文件內(nèi)容為php代碼的未知擴展名文件來說,這些php代碼會被解析嗎?

來看測試結(jié)果:

可以看到,這里包含php代碼的未知擴展名的文件被當(dāng)作txt文檔處理了。

但是,如果將文件名改為f4ck.php.xxx,那么就會被以module方式運行php的apache解析,為什么?

因為Apache認為一個文件可以擁有多個擴展名,哪怕沒有文件名,也可以擁有多個擴展名。Apache認為應(yīng)該從右到左開始判斷解析方法的。如果最右側(cè)的擴展名為不可識別的,就繼續(xù)往左判斷,直到判斷到文件名為止。

官方解釋見:http://httpd.apache.org/docs/current/mod/directive-dict.html,搜索“extension”即可看到。

摘錄官方解釋:

extension

In general, this is the part of the filename which follows the last dot. However, Apache recognizes multiple filename extensions, so if a filename contains more than one dot, each dot-separated part of the filename following the first dot is an extension. For example, the filename file.html.en contains two extensions: .html and .en. For Apache directives, you may specify extensions with or without the leading dot. In addition, extensions are not case sensitive.

那么,對于“測試一”和“測試二”來說,apache發(fā)現(xiàn)這個文件的擴展名是未知的,那么它會先看在擴展名之前是否有其他的可識別的擴展名,但是該案例中的完整文件名為“f4ck.xxxx”,在擴展名“xxxx”之前沒有其他的可識別擴展名了,所以apache就按照httpd.conf中參數(shù)DefaultType的值來決定該文件的處理方式,即作為txt文檔處理。

同樣的,對于“結(jié)果一”和“結(jié)果二”來說,也是按照這樣的方式來逐步確定未知擴展名文件的解析方式,首先apache發(fā)現(xiàn)這個文件的擴展名是未知的,那么它會先看在擴展名之前是否有其他的可識別的擴展名,在該案例中的完整文件名為“f4ck.php.x”,那么apache就發(fā)現(xiàn)在未知擴展名“x”之前有一個可識別的擴展名是“php”,那么apache就會認為這是一個php文件,就會把這個文件按照解析php文件的方式來解析。

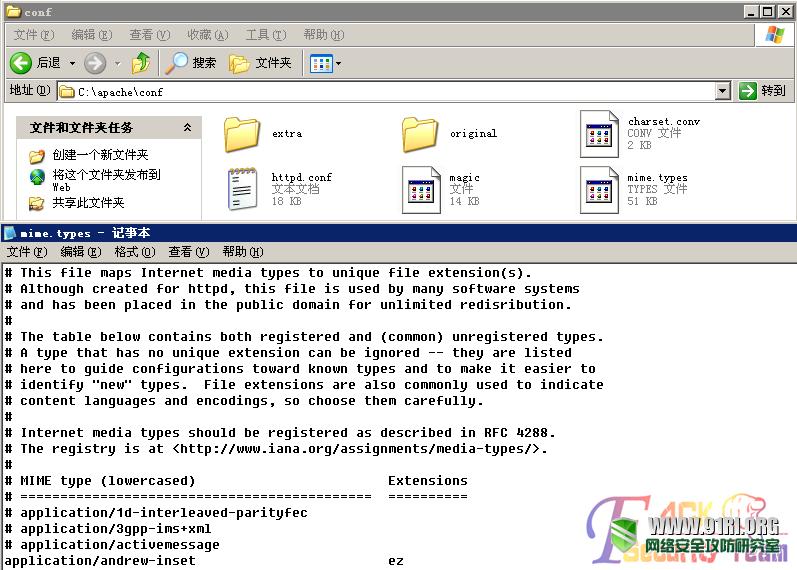

說到這里,就不得不提一下,apache對于擴展名的定義都是寫在conf/mime.types文件中的,看一下圖:

文件mime.types定義了apache處理不同擴展名文件的方法,文件httpd.conf中參數(shù)DefaultType的值定義了apache處理未知擴展名文件的方法。

另外,文件httpd.conf中語句塊“”中可以用“AddType”語句來定義apache解析不同擴展名文件的方法。

處理和解析是完全不同的概念,這就好像對于apache+php結(jié)合的網(wǎng)站來說,apache是應(yīng)用服務(wù)器,php是中間件,apache只負責(zé)接收/響應(yīng)HTTP請求,php卻負責(zé).php文件的解釋執(zhí)行。Php將.php文件解釋執(zhí)行完畢后,將生成的HTML代碼發(fā)送給apache,再由apache將HTML代碼發(fā)送給客戶端。

另外說一下,擴展名rar并沒有在文件mime.types中出現(xiàn),所以如果遇到可以上傳rar文件且與php的結(jié)合方式為module方式的apache,則可以直接上傳類似“f4ck.php.rar”的文件來獲得webshell。

解決方案一

在httpd.conf或httpd-vhosts.conf中加入以下語句,從而禁止文件名格式為*.php.*的訪問權(quán)限:

<FilesMatch ".(php.|php3.|php4.|php5.)"> Order Deny,Allow Deny from all </FilesMatch>

解決方案二

如果需要保留文件名,可以修改程序源代碼,替換上傳文件名中的“.”為“_”:

$filename = str_replace('.', '_', $filename);

如果不需要保留文件名,可以修改程序源代碼,將上傳文件名重命名為時間戳+隨機數(shù)的格式。

總結(jié):網(wǎng)上說的“低版本的apache存在未知擴展名解析漏洞”的說法是錯誤的,正確的說法應(yīng)該是使用module模式與php結(jié)合的所有版本apache存在未知擴展名解析漏洞,使用fastcig模式與php結(jié)合的所有版本apache不存在此漏洞。并且,想利用此漏洞必須保證文件擴展名中至少帶有一個“.php”,否則將默認被作為txt/html文檔處理。

小編之前也聽到一個觀點是:低版本的apache的解析才存在這個問題,但實際上這個解析的問題跟apache版本高低無關(guān),與處理拓展名的方法有關(guān)。就像iis7的解析漏洞與iis7本身沒有關(guān)系,而是跟Fast-CGI有關(guān)系。