網管支招:從路由下手與內網服務搶帶寬

對于大多數中小企業來說經常遇到上網速度緩慢,內網絡傳輸效率不高的問題,身為企業網絡管理員的我們也無時不刻為內網病毒與內網帶寬殺手服務而煩惱,就好比我們居家過日子一樣賺錢雖然很重要,但是不會算計不會節省一樣會落得個敗家的下場,在網絡維護與管理方面也是如此,我們在不斷“開源”的基礎上也要學會適當“節流”,今天筆者就從“節流”方面談談自己的內網管理經驗,讓更多的IT168網絡頻道讀者能夠優化自己的內網,從路由下手與內網服務搶帶寬。

一,內網服務帶寬大戶知多少:

病毒與下載是企業內網絡資源的兩大殺手,病毒中最主要的就是蠕蟲類病毒,感染病毒的主機會向整個網絡發送大量的廣播數據包,從而堵塞網絡,讓網絡鏈接時斷時續。在眾多蠕蟲病毒中ARP欺騙蠕蟲病毒是最讓我們頭疼的,他不僅僅會拖慢企業內網速度,還會造成多個客戶端甚至全部內網用戶都無法訪問網絡的惡劣后果。

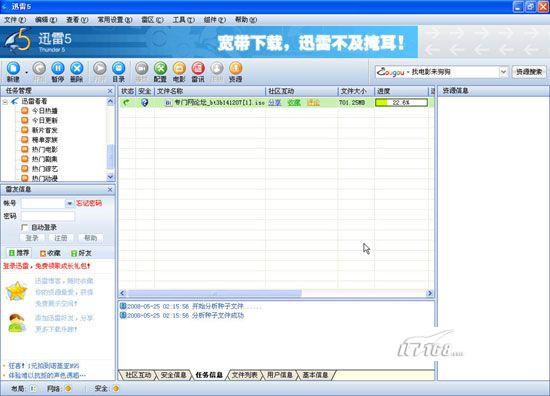

而在下載方面的殺手主要集中P2P類軟件,包括早些時候的BT下載與電驢,還有最近越來越瘋狂的迅雷下載。這些下載工具會同時開啟成百的連接數進行數據傳輸,消耗了大量的網絡資源。

正因為以上兩種帶寬殺手的存在,使得帶寬擴大效果變得非常不明顯,一些企業花費重金購買了額外的帶寬,結果發現只能夠起到治標不治本的效果,企業內網速度依然沒有得到有效改善。

二,從路由下手與內網服務搶帶寬:

那么面對兩大帶寬殺手我們真的無能為力了嗎?在與P2P軟件和病毒的對抗中我們永遠是被動方只有招架之力嗎?答案是否定的,今天我們就要從路由下手與內網服務搶帶寬,讓病毒閉嘴讓P2P軟件失效。眾所周知企業級路由器上都有很多安全策略和管理策略,我們通過這些策略和對應功能可以實現“搶帶寬”以及主動防御的目的。

(1)利用聯機數封鎖帶寬雙煞:

從工作原理上我們知道不管是蠕蟲病毒還是P2P軟件,他都會頻繁向網絡發送數據包,向多個主機發送連接請求,這樣自然會帶來本機聯機數的增加,因此我們可以通過聯機數管理控制功能實現對過多聯機數客戶端的封鎖與屏蔽。

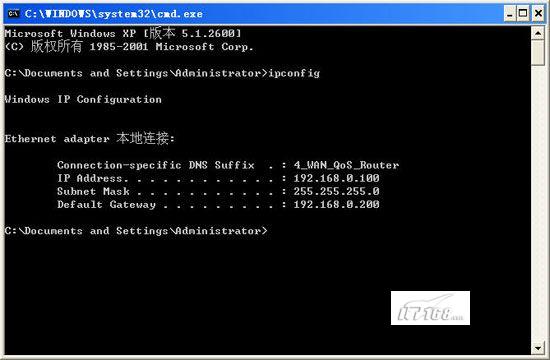

第一步:連接內網后進入客戶端的命令提示窗口,通過ipconfig查詢當前內網網關地址,這個地址就是路由器的管理地址。例如筆者的是192.168.0.200。(如圖1)

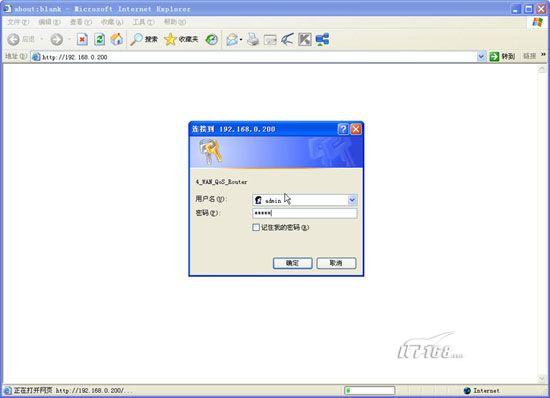

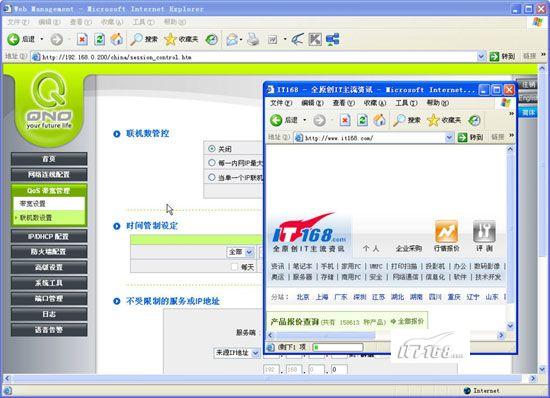

第二步:通過瀏覽器訪問這個管理地址,輸入網絡管理員的有效帳戶信息和密碼后確定登錄。(如圖2)

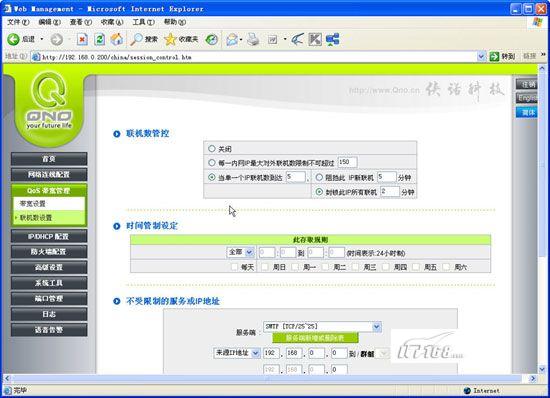

第三步:在管理界面中找到“QOS帶寬管理”->“聯機數設置”,在這里我們會看到一個名為“聯機數管控”的選項,我們根據實際需要設置“當單一個IP聯機數到達5時自動封鎖此IP所有聯機2分鐘”。這樣就能夠實現自動封殺P2P軟件與蠕蟲病毒的功能。我們設置對應參數后點“確定”按鈕保存。(如圖3)

小提示:

在聯機數管控參數中設置是非常靈活的我們可以設置內網IP最大的對外聯機數,這樣當P2P軟件聯機數到達一定程序后就不再增加了,從而避免了該軟件對內網資源的進一步侵襲。#p#

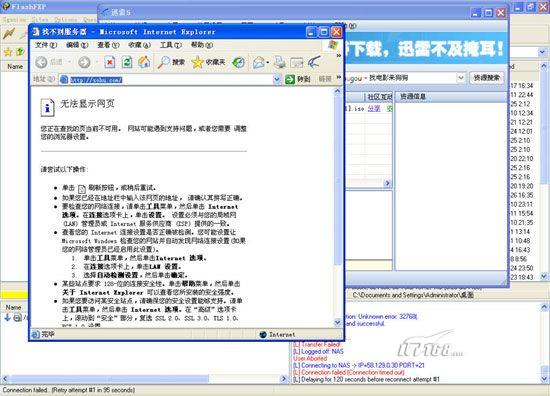

第四步:通過聯機數管控功能限制了聯機數后,我們在客戶端上啟動BT軟件進行下載,封殺效果就非常明顯了,當聯機數到達指定限制后該客戶端自動斷網2分鐘。(如圖4)

第五步:在斷網的時間內我們不光是P2P軟件無法使用,就是IE瀏覽器訪問站點,FTP傳輸數據文件都無法正常工作,這樣就可以告誡那些總是使用P2P軟件或感染病毒的用戶不要再使用了。(如圖5)

第六步:關閉聯機數管控功能后客戶端又可以上網了,當然過了兩分鐘的封鎖期該客戶端也可以恢復上網,但是一定要保證聯機數不要再次超過限制,否則還會再次被封鎖2分鐘。(如圖6)

小提示:

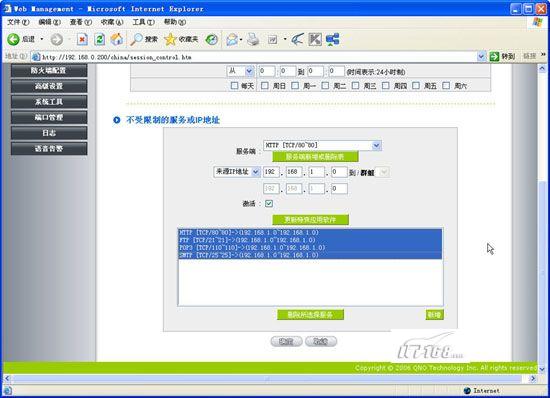

當然如果我們希望依舊保持客戶端的WWW訪問或諸如FTP的其他服務,那么可以在“不受限制的服務或IP地址”處進行設置,這樣就算是被封殺2分鐘,在這時間段內也可以訪問WWW服務或FTP服務。具體參數需要我們設置,包括符合條件的來源IP地址,目的地址等信息。(如圖7)

#p#

(2)利用帶寬策略限制對應服務:

除了前面提到的聯機數設置功能外,我們還可以利用帶寬策略來限制內網服務請求。

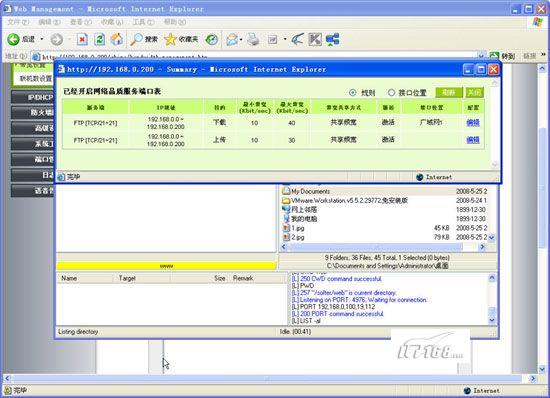

第一步:一般在中高級路由器中都提供了帶寬策略的設置功能,我們可以針對某服務以及來源IP地址,目的地址等信息設置帶寬的最小最大值。

第二步:值得注意一點的是在設置時一定記得添加對應的接口位置,否則路由器不知道到底哪個接口適用該策略。

第三步:例如筆者針對FTP服務的傳輸進行了限制,要求下載帶寬在10Kbit/s到40Kbit/s之間,并且所有客戶端共享這個帶寬。經過設置后我們再通過FTP下載資源時能夠明顯感到速度的降低與被限制。(如圖8)

小提示:

不過很多路由器內置的服務管理都是針對端口的,例如FTP服務對應的是20和21端口,我們通過該服務添加帶寬策略的話也只是針對20,20端口FTP傳輸進行限制。有經驗的網絡管理員都知道當我們在FTP傳輸過程中如果選擇被動模式,那么傳輸所用的端口將不是默認的20與21,是一個隨機的端口,這樣該策略就無法起作用了。

不管怎么說通過帶寬策略功能我們可以有效的管理內網各個服務使用的帶寬資源,限制無用網絡服務的使用將更多的帶寬提供為WWW服務或者有用的應用。#p#

(3)阻擋特定服務限制IM工具通訊:

在企業內網實際使用過程中經常有員工通過QQ,SKYPE或MSN進行聊天,上班的大部分時間都被聊天替代,嚴重影響了工作效率。那么是否有辦法來限制這些IM工具進行通訊呢?答案是肯定的,但是只能夠部分限制。

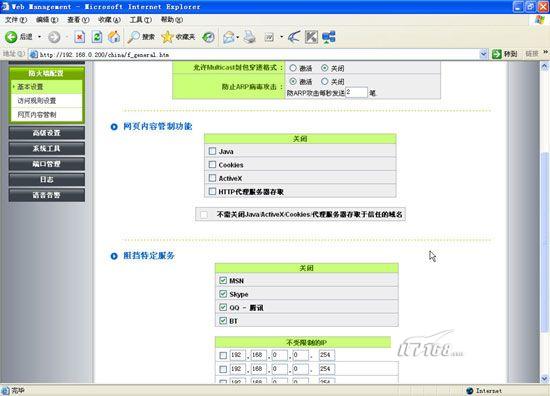

第一步:在中高級的路由器管理界面中都有阻擋特定服務的功能,阻擋的特定服務不外乎MSN,SKYPE,QQ,BT等。

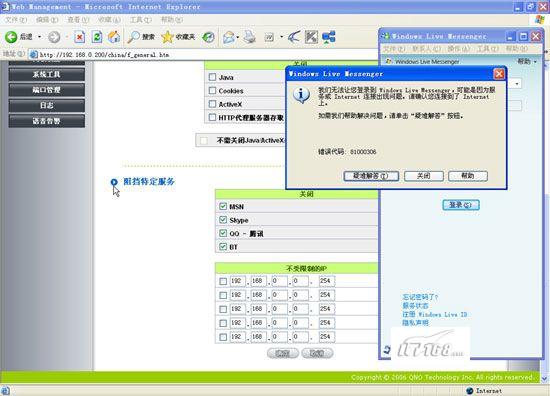

第二步:我們將對應服務與程序選中后確定保存就可以實現對他們的封鎖了。(如圖9)

第三步:開啟封鎖特定服務后MSN登錄會提示“錯誤代碼81000306”。但是在筆者實際使用過程中發現這些所謂的阻擋特定服務對于SKYPE與MSN很有效果,但是對于QQ和BT來說由于這些軟件的“與時俱進”更改了登錄協議和動態改變端口,所以對他們來說不起任何作用,只能夠延緩IM登錄的速度和BT傳輸的速度。(如圖10)

#p#

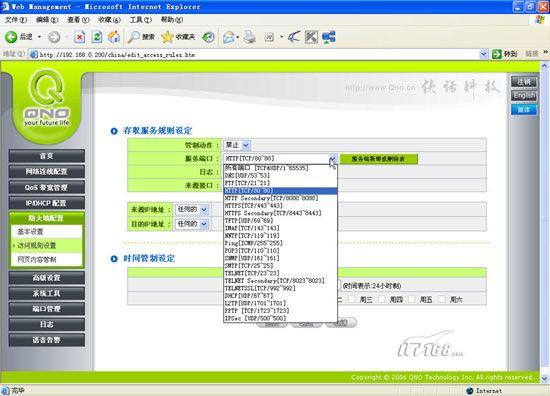

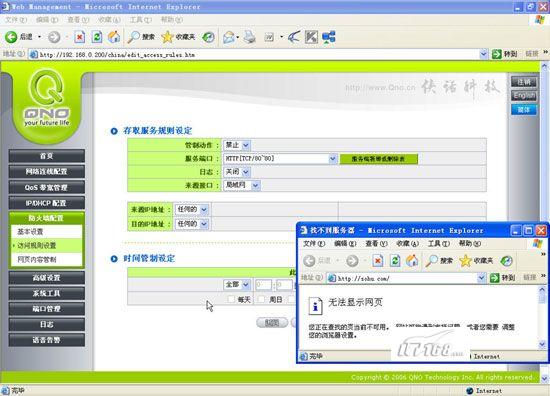

(4)訪問規則設置讓員工安心工作:

除了上述多個方法從路由下手與內網服務搶帶寬外,我們還可以就單個服務的傳輸進行具體設置,在“防火墻配置”中的“訪問規則設置”處可以針對某服務以及目的地址,來源地址等信息進行設置。(如圖11)

通過巧妙設置我們可以靈活的封鎖客戶端或指定某(些)客戶端的某網絡服務的使用。(如圖12)

#p#

(5)從訪問控制列表入手封殺外網Ddos攻擊:

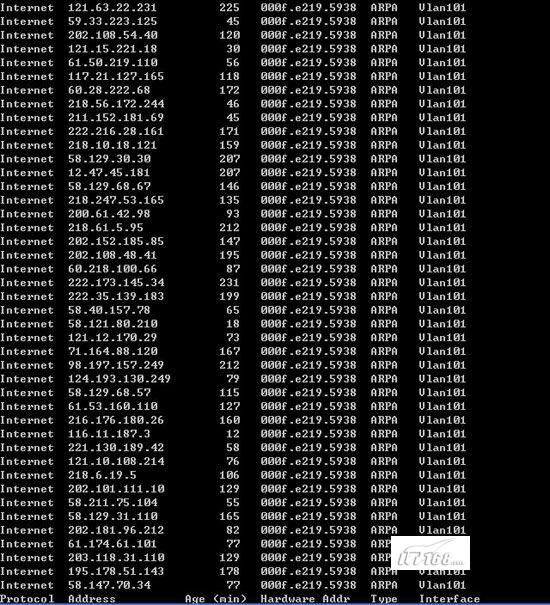

在筆者一次實際網絡管理與維護中發現企業內部一臺路由器速度運行異常緩慢,訪問連接該路由器下的服務器需要等待很少時間才能夠顯示頁面。為了查明原因筆者登錄該路由器執行sh arp后發現有很多來自外網的連接請求,而這個服務器上的資源只針對內網提供。(如圖13)

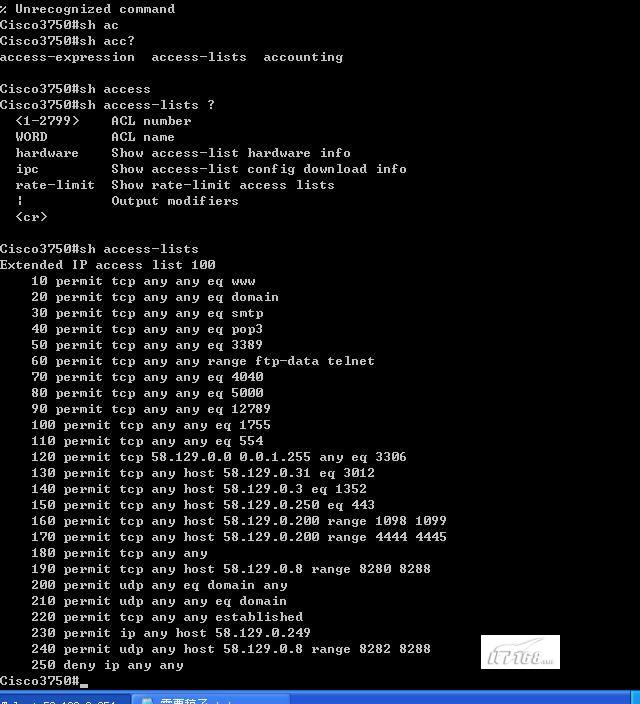

筆者懷疑正是因為這些外網連接請求作怪造成路由器運行速度緩慢轉發效能降低而直接導致訪問服務器等待時間過長。經過調試和思考筆者決定從WWW服務入手禁止外網的連接請求,經過查詢原有訪問控制列表沒有發現關于WWW服務的過濾信息。(如圖14)

因此筆者決定在原有的訪問控制列表Accesslist上添加了如下語句——(如圖15)

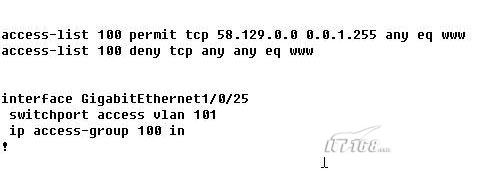

access-list 100 permit tcp 58.125.0.0 0.0.1.255 any eq www access-list 100 deny tcp any any eq www |

添加語句并在對應端口上應用后外部網絡連接被全部過濾掉,我們的內網客戶端可以順利的訪問該服務器,一切恢復正常。

小提示:

上面兩句訪問控制列表實際上的作用是容許源地址屬于58.125.0.0/255.255.0.0這個網段的機器訪問目的地址WWW端口(80端口),而禁止其他網段的機器訪問目的地址的WWW端口,從而實現了只容許內網用戶訪問禁止外網惡意攻擊的功能。#p#

(6)雙向綁定讓ARP欺騙失效:

ARP欺騙病毒是最讓網絡管理員頭疼的內網疾病之一,當企業內網出現ARP欺騙病毒時最明顯的癥狀主要有兩點,我們可以通過這兩點確定ARP欺騙病毒的存在與爆發。

首先我們會發現ping網關地址出現時斷時續的問題,一會可以ping通一會又是request timed out。(如圖16)

其次當我們在本機執行arp -a查看本機ARP緩存時會發現MAC地址出現重復的現象,例如192.168.1.1與192.168.1.252的MAC地址是一個,那么就可以肯定那臺IP地址是192.168.1.252的主機感染了ARP欺騙病毒在冒充網關欺騙別的地址。(如圖17)

遇到ARP欺騙病毒時我們最先要做的就是通過路由器自身的ARP數據包發送功能來抵消ARP欺騙病毒帶來的損害,一般可以設置為Arp每秒發送2到3個數據包為宜,不要太多,否則會導致廣播泛濫的。另外我們還需要通過雙向綁定來徹底杜絕ARP欺騙病毒帶來的危害。所謂雙向綁定就是指在路由器上執行客戶端IP與MAC地址的綁定,而在客戶端上執行路由器網關IP與MAC地址的綁定。

路由器上的綁定:

登錄路由器管理界面,然后激活防止ARP病毒攻擊即可,具體方法是進入路由器的防火的基本配置欄將“防止ARP病毒攻擊”在這一行的“激活”并確定。這樣路由器會自動將客戶機的MAC地址與分配的IP地址進行綁定。另外在DHCP功能中對IP/MAC進行綁定也是可以的,一般中高級路由器都提供了一個顯示新加入的IP地址的功能,通過這個功能可以一次查找到網絡內部的所有PC機的IP/MAC的對應列表,然后針對這個列表進行綁定IP/MAC操作即可。

客戶機上的綁定:

對每臺pc上綁定網關的IP和其MAC地址在每臺PC機上進入dos操作,輸入arp ―s 192.168.1.1(網關IP) 00-0f-3d-83-74-28(網關MAC),回車后完成每臺PC機的綁定。不過這個操作每次重新啟動計算機后都需要重復設置,所以可以把此命令做成一個批處理文件,放在操作系統的啟動里面,批處理文件可以這樣寫——

@echo off arp -d arp -s路由器LAN IP 路由器LAN MAC |

通過雙向綁定可以有效的杜絕ARP欺騙病毒的爆發,即使有機器感染了該病毒后也可以將危害降低到最低。

【編輯推薦】