微軟Exchange服務器曝出高危漏洞,近10萬臺服務器面臨風險!

微軟Exchange服務器近日曝出高危漏洞,編號為CVE-2024-21410,該漏洞嚴重威脅到全球大量郵件服務器的安全,目前已經有黑客開始積極野外利用。

據悉,該漏洞影響了全球近9.7萬臺Exchange服務器,這些服務器廣泛用于企業環境,提供郵件、日歷、聯系人管理和任務管理等服務。攻擊者利用該漏洞可以提升權限,訪問敏感數據,甚至將服務器作為跳板進行進一步攻擊。

微軟宣稱于2月13日修復了該漏洞,當時該漏洞已被作為零日漏洞利用。但是,根據本周一威脅監控服務Shadowserver的掃描結果,目前全球仍有大約9.7萬臺Exchange服務器易受攻擊。

據Shadowserver統計,在總共9.7萬臺服務器中,估計有6.85萬臺服務器的易受攻擊狀態取決于管理員是否應用了緩解措施,其余2.85萬臺服務器被確認容易受到CVE-2024-21410的攻擊。

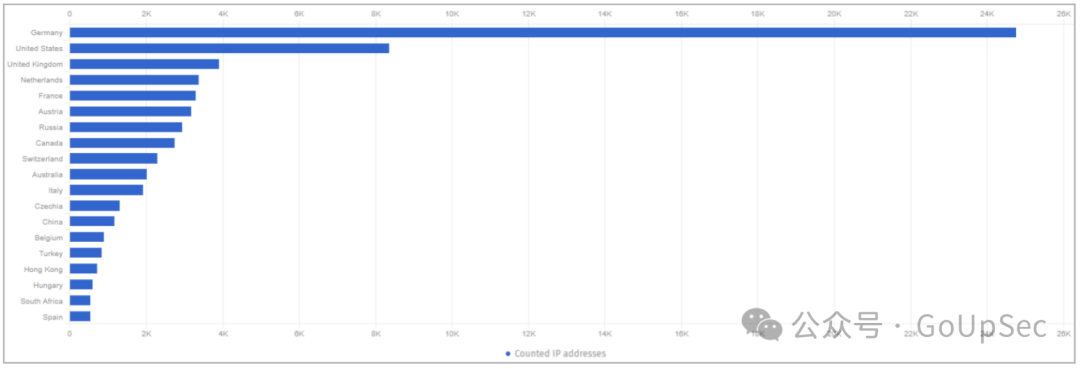

受影響最嚴重的國家是德國(22,903例)、美國(19,434例)、英國(3,665例)、法國(3,074例)、奧地利(2,987例)、俄羅斯(2,771例)、加拿大(2,554例)和瑞士(2,119例),中國也有超過1000臺服務器在線暴露。

漏洞詳情:

- 漏洞編號:CVE-2024-21410

- 漏洞等級:嚴重(Critical)

- 影響版本:Exchange Server 2019和Exchange Server 2016

- 漏洞類型:權限提升(Privilege Escalation)

- 攻擊方式:NTLM中繼攻擊

目前情況:

- 微軟已于2月13日發布補丁修復該漏洞,但該漏洞已被作為零日漏洞利用。

- 目前已確認約28,500臺服務器存在漏洞,另外68,500臺服務器的安全性取決于管理員是否實施了緩解措施。

- 德國、美國、英國等多個國家受到影響嚴重。

如何修復:

- 系統管理員應盡快安裝Exchange Server 2019的累積更新14(CU14),其中包含NTLM中繼保護功能。

- 微軟建議在3月7日之前應用補丁或停止使用Exchange服務器。

安全建議:

- 定期更新軟件到最新版本。

- 啟用防火墻等安全措施。

- 限制未經授權的訪問。

- 定期進行安全掃描和漏洞評估。

額外信息:

漏洞詳情和補丁下載地址可前往微軟官方網站查詢。

美國網絡安全和基礎設施安全局(CISA)將該漏洞列入其已知被利用漏洞目錄。