超過 17.8萬個 SonicWall防火墻易受到DoS和潛在RCE攻擊

據(jù)BleepingComputer消息,有超過17.8萬個 SonicWall 下一代防火墻 (NGFW) 容易受到拒絕服務(wù) (DoS) 和潛在的遠程代碼執(zhí)行 (RCE) 攻擊,這些設(shè)備受到兩個 DoS 安全漏洞的影響,分別為CVE-2022-22274和CVE-2023-0656。

Bishop Fox 的高級安全工程師喬恩·威廉姆斯(Jon Williams)表示:“我們使用 BinaryEdge 源數(shù)據(jù)掃描了管理界面暴露于互聯(lián)網(wǎng)的 SonicWall 防火墻,發(fā)現(xiàn) 76%(233984 個中的 178637 個)容易受到一個或兩個問題的影響。”

雖然這兩個漏洞本質(zhì)上是相同的,都是由重復(fù)使用相同的易受攻擊的代碼模式引起,但它們可以在不同的 HTTP URI 路徑上被利用。

即使攻擊者無法在目標(biāo)設(shè)備上執(zhí)行代碼,他們也可以利用漏洞強制其進入維護模式,需要管理員的干預(yù)才能恢復(fù)標(biāo)準(zhǔn)功能。因此,攻擊者仍然可以利用這些漏洞來禁用邊緣防火墻及其向企業(yè)網(wǎng)絡(luò)提供的 VPN 訪問。

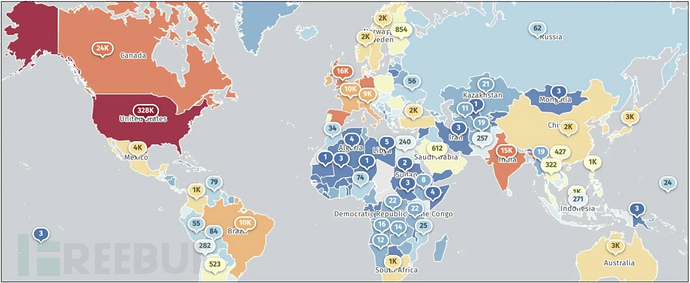

根據(jù)威脅監(jiān)控平臺 Shadowserver 的數(shù)據(jù),目前有超過50萬個 SonicWall 防火墻暴露在網(wǎng)絡(luò)上,其中美國就占有超過 32.8萬個。

暴露互聯(lián)網(wǎng)上的 SonicWall 防火墻數(shù)量分布 (ShadowServer)

雖然 SonicWall 產(chǎn)品安全事件響應(yīng)團隊 (PSIRT) 表示不知道這些漏洞已在野外被利用,但至少有一個針對 CVE-2022-22274 的概念驗證 (PoC) 漏洞可在線獲取。建議管理員確保其 SonicWall NGFW 設(shè)備的管理界面不會在線公開,并盡快升級到最新的固件版本。

SonicWall 的客戶包括來自超過 215 個國家和地區(qū)的 50多萬家企業(yè),其中包括政府機構(gòu)和全球一些大型公司。此前,SonicWall 的設(shè)備此前就已多次成為網(wǎng)絡(luò)間諜攻擊和多個勒索軟件組織(包括HelloKitty和FiveHands)的目標(biāo)。