IoT 物聯(lián)網(wǎng)安全事件的持續(xù)檢測(cè)和監(jiān)控解決方案

近幾年來(lái),隨著物聯(lián)網(wǎng)技術(shù)的不斷成熟和相關(guān)國(guó)家政策的驅(qū)動(dòng),大量物聯(lián)網(wǎng)行業(yè)創(chuàng)新應(yīng)用得到了快速發(fā)展。從消費(fèi)端智能家居、智能單品的爆發(fā)式增長(zhǎng),到企業(yè)端在智能制造、智慧交通、公共安全和醫(yī)療領(lǐng)域等不斷創(chuàng)新,整個(gè)物聯(lián)網(wǎng)的市場(chǎng)規(guī)模在迅速擴(kuò)展。

然而,隨之而來(lái)的問(wèn)題便是越來(lái)越多的物聯(lián)網(wǎng)信息安全事件不斷頻發(fā)。由于物聯(lián)網(wǎng)設(shè)備的一些先天限制,比如要求設(shè)備低功耗、體積小、成本低,通常企業(yè)選擇的物聯(lián)網(wǎng)模組芯片安全性能不高,因此這些物聯(lián)網(wǎng)設(shè)備都容易成為黑客的攻擊對(duì)象。

常見(jiàn)的物聯(lián)網(wǎng)設(shè)備異常行為如下:

- DDOS 攻擊。設(shè)備被控制并對(duì)服務(wù)器進(jìn)行 DDOS 攻擊,設(shè)備發(fā)送大量異常數(shù)據(jù)到服務(wù)器,結(jié)果導(dǎo)致設(shè)備本身無(wú)法正常工作以及服務(wù)器癱瘓。

- 設(shè)備身份入侵。設(shè)備證書(shū)泄露以及濫用、設(shè)備證書(shū)不唯一、設(shè)備證書(shū)共享導(dǎo)致的安全問(wèn)題。另外 IoT 權(quán)限設(shè)置過(guò)于寬泛,黑客可以利用以上漏洞來(lái)控制設(shè)備并造成數(shù)據(jù)泄露。

- 設(shè)備離線問(wèn)題。黑客通過(guò)掃描默認(rèn)密碼或者弱密碼進(jìn)入設(shè)備,刪除設(shè)備防火墻或者磁盤(pán)分區(qū),導(dǎo)致大量設(shè)備“變磚”,無(wú)法正常工作,造成企業(yè)和個(gè)人的生命財(cái)產(chǎn)安全損失。

AWS IoT Device Defender 是一項(xiàng)針對(duì)物聯(lián)網(wǎng)設(shè)備的安全服務(wù),客戶(hù)可以借助此服務(wù)審核設(shè)備的安全配置,檢測(cè)異常行為,從而降低安全風(fēng)險(xiǎn);此外,亞馬遜云還提供了常見(jiàn)的消息通知服務(wù)和日志分析監(jiān)控服務(wù)幫助客戶(hù)實(shí)現(xiàn)對(duì)云中安全事件的持續(xù)檢測(cè)和監(jiān)控。

AWS IoT Device Defender

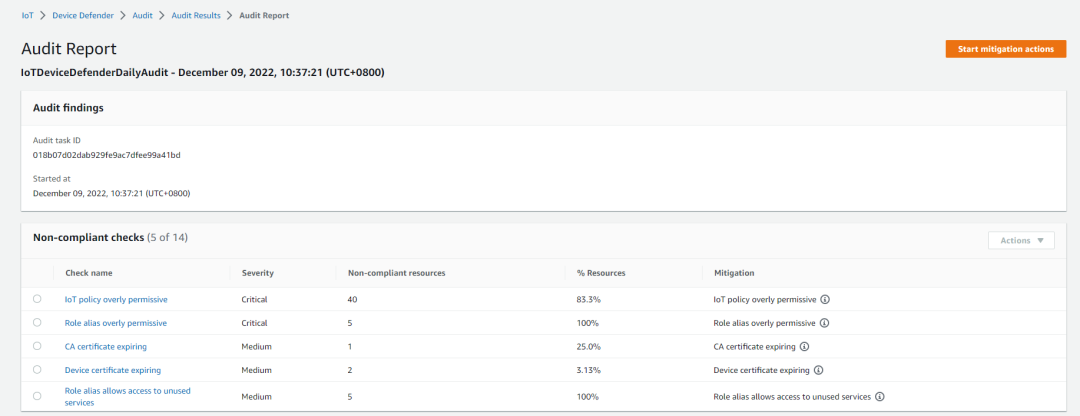

AWS IoT Device Defender 推出 Audit (審計(jì)) 功能,它能夠從設(shè)備和客戶(hù)賬戶(hù)層面來(lái)審計(jì)相關(guān)的安全配置和權(quán)限是否滿足安全規(guī)范。比如 Audit 能夠幫助檢查設(shè)備證書(shū)是否唯一、是否存在證書(shū)共享問(wèn)題、IoT policy 權(quán)限是否設(shè)置過(guò)高、設(shè)備證書(shū)是否快過(guò)期等問(wèn)題。您可以定期或者按要求來(lái)啟動(dòng) Audit。

當(dāng)前,IoT Device Defender Audit 配置了預(yù)先定義好的審計(jì)檢查項(xiàng),您可以通過(guò)啟動(dòng) Audit 功能來(lái)完成對(duì)所有審計(jì)項(xiàng)的檢查。具體審計(jì)列表請(qǐng)查看以下官方文檔:

https://docs.aws.amazon.com/iot/latest/developerguide/device-defender-audit-checks.html

AWS IoT Device Defender 推出 Detect (探查) 功能幫助客戶(hù)發(fā)現(xiàn)設(shè)備產(chǎn)生的異常行為。它通過(guò)檢測(cè)設(shè)備行為來(lái)幫助客戶(hù)發(fā)現(xiàn)設(shè)備是否存在被入侵的傾向。Detect 定義了 cloud-side metrics 和 device-side metrics 來(lái)幫助客戶(hù)檢測(cè)云中和設(shè)備端的異常現(xiàn)象,比如:

- 設(shè)備連接狀態(tài)的異常

- 設(shè)備是否嘗試連接未授權(quán)的端口

- 設(shè)備收到和發(fā)出的數(shù)據(jù)量大小異常

客戶(hù)可以創(chuàng)建一個(gè) security profiles 將需要檢測(cè)的 metrics 包含其中,然后集成 AWS CloudWatch 和 AWS SNS 服務(wù)。這樣,一旦設(shè)備有異常行為發(fā)生,相關(guān)的報(bào)警事件就可以第一時(shí)間通知到客戶(hù)。詳細(xì)說(shuō)明請(qǐng)查看以下官方文檔:

https://docs.aws.amazon.com/iot/latest/developerguide/device-defender-detect.html

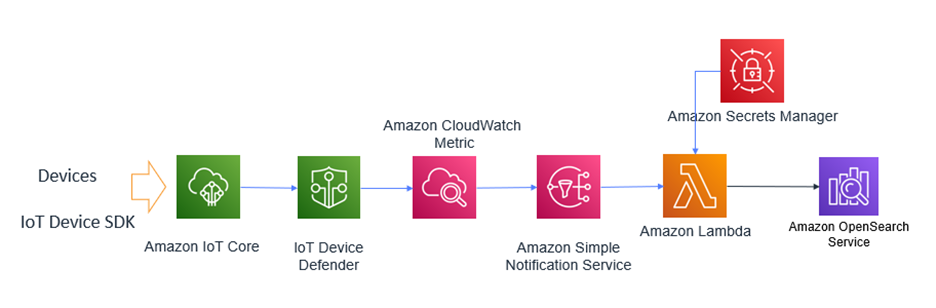

解決方案架構(gòu)綜述

此解決方案在設(shè)備側(cè)利用 IoT SDK (亞馬遜云提供 embedded C、C++、java、python 等 SDK) 將客戶(hù)的物聯(lián)網(wǎng)設(shè)備,比如傳感器、機(jī)器、家電產(chǎn)品等連接到 AWS IoT Core 服務(wù)中,這樣設(shè)備便能夠連接上云。

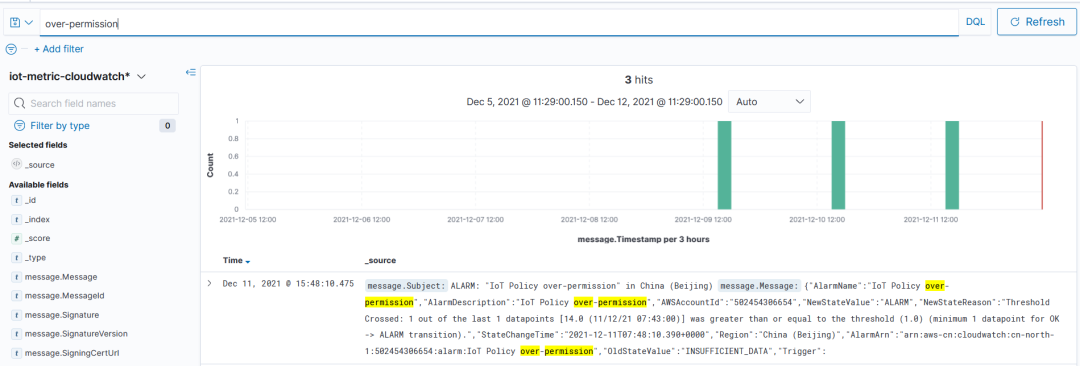

接下來(lái) IoT Device Defender 服務(wù)會(huì)對(duì)從設(shè)備產(chǎn)生的運(yùn)行數(shù)據(jù)和日志進(jìn)行審計(jì)和檢測(cè),并將結(jié)果發(fā)送到 AWS CloudWatch 中。客戶(hù)可以在 CloudWatch 中查看到對(duì)應(yīng)的審計(jì)日志并做初步分析,同時(shí)您還可以針對(duì)特定的 Metric 創(chuàng)建 Alarm,定義報(bào)警規(guī)則以及下一步的觸發(fā)對(duì)象,比如 AWS SNS 服務(wù)。在 SNS 中,您可以配置 SNS 的通知對(duì)象為 lambda 函數(shù),并在 lambda 中對(duì)數(shù)據(jù)進(jìn)行預(yù)處理并將結(jié)果推送到 AWS OpenSearch 服務(wù)。

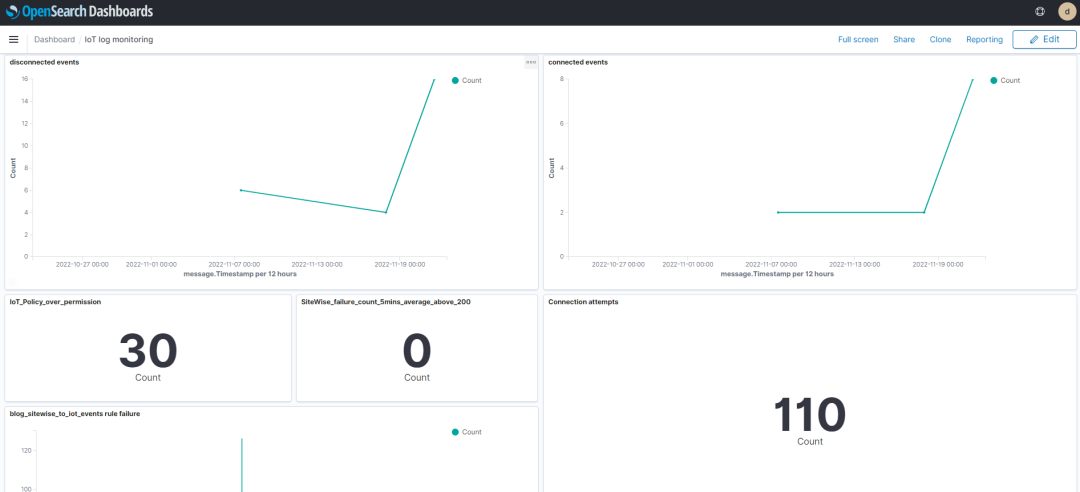

最終,我們通過(guò) OpenSearch 服務(wù)來(lái)實(shí)時(shí)分析和可視化日志事件。當(dāng)中,我們通過(guò) AWS Secrets Manager 服務(wù)來(lái)存儲(chǔ) OpenSearch 服務(wù)相關(guān)的驗(yàn)證密鑰。通過(guò)這樣的方式,我們就可以對(duì)物聯(lián)網(wǎng)設(shè)備產(chǎn)生的異常事件和安全配置問(wèn)題進(jìn)行持續(xù)檢測(cè)和監(jiān)控。

IoT設(shè)備安全防護(hù)操作步驟

創(chuàng)建 AWS IoT Core 和 Device Defender 相關(guān)資源,完成對(duì)物聯(lián)網(wǎng)設(shè)備的審計(jì)和異常行為檢測(cè)。包括 DDOS 攻擊,設(shè)備證書(shū)安全相關(guān)事件和生命周期事件。

創(chuàng)建 AWS SNS、AWS CloudWatch、AWS Lambda 相關(guān)資源,從而建立對(duì)設(shè)備安全事件的持續(xù)監(jiān)控和響應(yīng)。

創(chuàng)建 AWS OpenSearch 等相關(guān)資源,完成對(duì)設(shè)備安全事件的實(shí)時(shí)分析和可視化監(jiān)控。