WordPress 遷移插件存在漏洞,或引發(fā)大規(guī)模數(shù)據(jù)泄露

Bleeping Computer 網(wǎng)站披露,擁有 500 萬(wàn)安裝用戶的 WordPress 網(wǎng)站數(shù)據(jù)遷移插件 All-in-One WP Migration 存在未經(jīng)身份驗(yàn)證的訪問令牌操作漏洞,攻擊者可借此訪問網(wǎng)站敏感的數(shù)據(jù)信息。

漏洞被追蹤為 CVE-2023-40004,允許未經(jīng)身份驗(yàn)證的“用戶”訪問和操縱受影響擴(kuò)展上的令牌配置,使網(wǎng)絡(luò)攻擊者將網(wǎng)站遷移數(shù)據(jù)轉(zhuǎn)移到自身的第三方云服務(wù)賬戶或恢復(fù)惡意備份,一旦成功利用 CVE-2023-40004 ,導(dǎo)致包括用戶詳細(xì)信息、關(guān)鍵網(wǎng)站數(shù)據(jù)和專有信息等數(shù)據(jù)信息泄露。

All-in-One WP Migration 是一款流行的 WordPress 網(wǎng)站遷移工具,適用于非技術(shù)和經(jīng)驗(yàn)不足的用戶,允許將數(shù)據(jù)庫(kù)、媒體、插件和主題無(wú)縫導(dǎo)出到一個(gè)易于在新目的地恢復(fù)的單個(gè)存檔中。

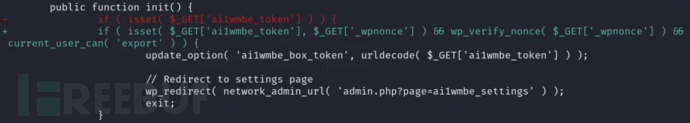

Patchstack 表示插件供應(yīng)商 ServMask 提供的各種高級(jí)擴(kuò)展都包含相同的易受攻擊代碼片段,這些代碼片段在 init 函數(shù)中缺乏權(quán)限和 nonce 驗(yàn)證。(該代碼還存在于 Box 擴(kuò)展、Google Drive 擴(kuò)展、One Drive 擴(kuò)展和 Dropbox 擴(kuò)展中,這些擴(kuò)展都是為了方便使用上述第三方平臺(tái)的數(shù)據(jù)遷移過程而創(chuàng)建。)

好消息是,由于 All-in-One WP Migration 只在網(wǎng)站遷移項(xiàng)目中使用,通常不會(huì)在其它任何時(shí)候激活,因此在一定程度上緩解了漏洞帶來(lái)的安全問題。

供應(yīng)商已發(fā)布漏洞安全更新

2023 年 7 月 18 日,PatchStack 研究員拉菲-穆罕默德(Rafie Muhammad)發(fā)現(xiàn)了 CVE-2023-40004 漏洞,隨后便報(bào)告給了 ServMask 。2023 年 7 月 26 日,供應(yīng)商 ServMask 發(fā)布了安全更新,為 init 函數(shù)引入了權(quán)限和非 nonce 驗(yàn)證。

已應(yīng)用的補(bǔ)丁(Patchstack)

建議受影響的第三方擴(kuò)展用戶升級(jí)到以下修復(fù)版本:

- Box 擴(kuò)展:v1.54

- Google Drive 擴(kuò)展:v2.80

- OneDrive 擴(kuò)展:v1.67

- Dropbox 擴(kuò)展:v3.76

此外,研究人員還建議用戶使用最新版本的(免費(fèi))基礎(chǔ)插件 All-in-One WP Migration v7.78。

文章來(lái)源:https://www.bleepingcomputer.com/news/security/wordpress-migration-add-on-flaw-could-lead-to-data-breaches/