密碼應用安全性評估要點之動態口令技術常見問題探討

在信息系統安全防護中,身份鑒別作為系統準入的必要手段,始終是一個繞不開又至關重要的話題。身份鑒別經常被解釋為:根據“你知道什么”、“你擁有什么”、“你是誰”來證明“你”的身份。身份鑒別信息/介質從傳統的物理鑰匙、暗號,到靜態口令、ID標簽卡,到CPU卡、UKey、動態令牌,再到指紋、人臉、虹膜等,推陳出新、各有所長。多因素身份鑒別則是通過綜合多種身份鑒別方式,以增強鑒別的強度。

從原理上看,無論是物理鑰匙、暗號、靜態口令、ID標簽卡,還是指紋、人臉、虹膜等生物特征,都只是一種靜態的身份鑒別信息/介質,因此在理論上都存在著可復制、易丟失、難以抵抗重放攻擊等風險。密碼技術作為保障網絡與信息安全最有效、最可靠、最經濟的關鍵核心技術,具有內蘊的加密和認證屬性,成為了實現身份鑒別最自然、最有力的手段。動態口令認證技術就是使用密碼技術實現身份鑒別的典型例子。

動態令牌是生成并顯示動態口令(OTP/One-Time Password)的載體,常見的銀行電子密碼器、Google的Authenticator身份認證器軟件,都屬于動態令牌的范疇。由于動態口令認證技術的實現原理不一,這在對信息系統進行合規性檢查時,給測評機構和信息系統責任單位帶來了一定的困擾。本文總結了常見的動態口令認證技術,對動態令牌和動態令牌認證系統的主要功能和安全要求進行了簡述,并對動態口令認證實現身份鑒別的測評實施和判定提出了一些建議。

一、相關概念與標準

OTP:One-Time Password

HOTP:HMAC-Based One-Time Password

TOTP:Time-Based One-Time Password

HMAC:The Keyed-Hash Message Authentication Code

RFC4226 HOTP: An HMAC-Based One-Time Password Algorithm

RFC6238 TOTP: Time-Based One-Time Password Algorithm

FIPS PUB 198 The Keyed-Hash Message Authentication Code(HMAC)

GM/T 0021-2012《動態口令密碼應用技術規范》

GB/T 38556-2020《信息安全技術 動態口令密碼應用技術規范》

GB/T 37092-2018《信息安全技術 密碼模塊安全要求》

GB/T 15852.2-2012《信息技術 安全技術 消息鑒別碼 第2部分采用專用雜湊函數的機制》

GB/T 15843.1-2017《信息技術 安全技術 實體鑒別 第1部分:總則》

GB/T 15843.4-2008《信息技術 安全技術 實體鑒別 第4部分:采用密碼校驗函數的機制》

二、動態口令運算方法

對于動態口令生成方式,我們主要關注以下要素:

- 動態因子

- 種子密鑰

- 動態口令生成算法

- 動態口令生成算法中使用的基礎密碼算法

為了方便起見,我們將4從3中獨立了出來,此時動態口令生成算法不指定具體的基礎密碼算法,而是同一類理論上可替換的密碼算法,如對稱密碼算法、雜湊密碼算法。

- HOTP生成:HOTP(K,C) = Truncate(HMAC-HASH(K,C)),其中HASH=SHA-1

- TOTP生成:TOTP(K,T) = Truncate(HMAC-HASH(K,T)),其中HASH=SHA-1/SHA-256/SHA-512

- GMOTP生成:GMOTP(K,T|C|Q)=Truncate(F(K,T|C|Q)),其中F=SM3/SM4

注1:K為種子密鑰,T為時間因子,C為事件因子,Q為挑戰因子,Truncate()為截位函數。

注2:T|C|Q的含義為T和C必選一個、Q可選,然后進行拼接。

注3:當F為SM3算法時,F(X,Y)=SM3(X|Y);當F為SM4算法時,F(X,Y)=SM4_ENCX(Y),采用類似于CBC的模式(IV為0串,異或改為算術加,高位溢出舍去)。

注4:其他細節本文檔暫不詳解,如時間因子的轉化、數據編碼/填充/截斷等,請以相關標準為準。

三、動態令牌實現身份鑒別

將動態因子對應到時變參數:

- 時間因子T→時間戳

- 事件因子C→序號

- 挑戰因子Q→隨機數

鑒別發起方和驗證方共同擁有種子密鑰(鑒別密鑰),并約定好動態因子的選取,兩方通過相同的動態口令算法(校驗函數),對相同的動態因子和種子密鑰(時變參數和鑒別密鑰)進行計算,分別生成相同的動態口令(校驗值),因此滿足GB/T 15843.4-2008《信息技術?安全技術?實體鑒別?第4部分:采用密碼校驗函數的機制》規定的鑒別機制。僅含時間因子或事件因子時,為一次傳遞單向鑒別;含挑戰因子時,為兩次傳遞單向鑒別。

四、動態令牌認證系統工作流程

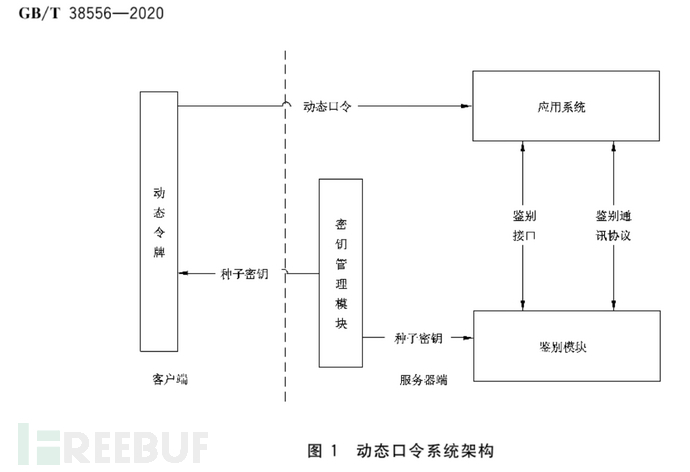

動態口令認證系統為應用系統提供動態口令鑒別服務,由動態令牌、鑒別模塊、密鑰管理模塊組成。

動態令牌生成動態口令,鑒別模塊驗證動態口令的正確性,密鑰管理模塊負責動態口令的密鑰管理,應用系統將動態口令按照指定的協議報文發送至鑒別模塊進行鑒別。

五、時間同步

動態令牌可以當作是一個離線設備,通過內部時鐘或維護的計數器或應用服務產生的挑戰碼(手動輸入進令牌)來與認證系統保持相同的動態因子。當通過內部時鐘生成實時時間來作為時間因子時,在動態令牌的使用年限內,是有可能出現小幅偏移的情況的,此時需要對令牌進行同步。注意令牌同步并不是調整令牌本身,而是修改認證系統中對應令牌的偏移量。

同步分大窗口(±10認證周期)、中窗口(±5認證周期)、小窗口同步(±2認證周期),用于判斷偏移量的大小。

六、常見問題分析

(1)HOTP與TOTP有什么區別?

HOTP的“H”意為“HMAC-Based”,即“基于HMAC”。從形式上看,TOTP也可以認為是一種廣義的HOTP。

當然,現行標準已規定了HOTP和TOTP的動態因子和特定算法,因此在實踐中還是有必要區分:HOTP使用事件因子C(具體為計數器),通過HMAC-SHA-1算法進行計算;而TOTP使用時間因子T,通過HMAC-SHA-1 / HMAC-SHA256 / HMAC-SHA512算法進行計算。

(2)使用短信驗證碼進行認證是否屬于動態口令認證技術?

不屬于。短信驗證碼是應用服務商為確認用戶身份是否真實而采用的有別于傳統靜態口令驗證的認證手段,在接收到客戶端請求后,通過第三方服務向用戶手機發送一條即時的包含一串定長字符的短信,用戶將該串字符輸入應用的鑒別界面,以確認是機主本人在進行登錄等敏感操作。

注意到此處僅利用到真實用戶持有一種不同于靜態口令的鑒別介質——一臺在注冊時與用戶綁定的可收發訊息的移動終端(準確來說是SIM卡),并沒有利用到用戶及用戶終端的計算能力,用戶及用戶終端未持有密鑰這一關鍵鑒別信息。此外,下發短信中的字符串本身就是敏感信息,而在合規的身份鑒別過程中(包括動態口令驗證),鑒別方不發送數據,或者僅發送不含顯式敏感數據的中間信息。因此短信驗證碼認證不屬于動態口令認證技術,也不是合規的身份鑒別方式。

(3)國密OTP是否就是將SHA系列哈希算法替換成SM3算法,根據采用的動態因子成為國密版的HOTP和TOTP?

國密OTP不僅是基礎密碼算法與HOTP/TOTP不一致,動態口令生成算法本身也不一樣。國密OTP可以采用SM3算法或SM4算法。當采用SM3算法時,并不是采用HMAC算法對種子密鑰和動態因子進行運算,而是將種子密鑰和動態因子拼接后進行SM3雜湊;當采用SM4算法時,用種子密鑰對動態因子進行加密處理,這種使用對稱密碼算法實現的方法比較別致。

動態因子 | 種子密鑰 | 基礎密碼算法 | 動態口令生成算法 | |

HOTP | C | ≥128bit | SHA-1 | 見第二節 |

TOTP | T | HMAC輸出長度 | SHA-1/SHA256/SHA512 | |

國密OTP(SM3) | T|C|Q | ≥128bit | SM3 | |

國密OTP(SM4) | T|C|Q | ≥128bit | SM4 |

(4)動態令牌的密碼產品合規性如何進行認定?

在商用密碼產品認證體系中,動態令牌(SRK)和動態令牌認證系統(SRT)為兩類密碼產品,分別進行商密產品認證。在測評時,一般需要分別對動態令牌和動態令牌認證系統進行合規性考察。

動態令牌一般為硬件密碼模塊,目前已通過商密產品認證的動態令牌的密碼模塊安全等級只有一級。不排除后續有動態令牌產品通過更高等級的認證。

動態令牌認證系統為系統級密碼產品,無密碼模塊等級,在測評時難以理想化地定性其形態,建議咨詢一下客戶和廠商是否含密碼模塊(服務器密碼機、軟件密碼模塊等)或密鑰管理系統,有則進一步追溯密碼模塊的安全等級。

(5)廠商提供了動態令牌的商密產品認證證書,但客戶實際使用的是手機APP令牌,這種情況可以認定密碼產品合規嗎?

GM/T 0021-2012《動態口令密碼應用技術規范》和GB/T 38556-2020《信息安全技術 動態口令密碼應用技術規范》作為該類密碼產品的技術標準,主要規定了硬件形態的動態令牌要求。在原商用密碼產品型號證書中,賦予動態令牌產品型號的前綴為“SRK”,第三位“K”代表形態為板卡類。

此外,對于軟件形態的動態令牌,我們需要追究其種子密鑰的生成、分發、存儲、使用等生存周期管理,尤其是密鑰存儲方面,難以溯源到一個可靠的“安全根”,這也是軟件密碼模塊設計的一個痛點。

當然,廠商為了客戶使用和管理方便,可能開發了相關的軟件產品。廠商以此軟件產品通過商用密碼產品認證,才能認為密碼產品合規。在現行的商用密碼產品認證體系中,認證證書編號上的數字第6~7位代表產品類型,14為動態令牌/動態令牌認證系統,22為其他密碼模塊(包括軟件密碼模塊),例如查詢商密認證業務網得知,GM00441142021xxxx為某公司研發的動態令牌。若將來出現了動態令牌以軟件形態通過商密產品認證的,產品類型可能是“22”而不一定是“14”,這一點值得留意。

(6)動態令牌/動態令牌認證系統具有有效的商用密碼產品認證證書,相關測評項的“密鑰管理”維度是否可直接判為合規?

不能。還至少需要考慮以下內容:

- 如用于應用系統身份鑒別,需測試動態口令認證是否得到了有效應用。

- 在將動態令牌認證系統本身作為設備層面的測評對象時,仍需測評對其進行管理時的身份鑒別機制和遠程管理通道等。

- 需測評在動態令牌/動態令牌認證系統中種子密鑰的生存周期管理,尤其是生成/分散、導入(分發)、存儲、使用等流程。

- 需查看動態令牌認證系統的管理界面,如令牌序列號管理、密鑰管理、令牌狀態、連續錯誤次數、令牌偏移量、算法配置等(如有)。

- 需核查測評等級與密碼模塊安全等級是否匹配,如第三級信息系統應采用符合GB/T 37092二級及以上的動態令牌產品,理論上動態令牌認證系統中含有的密碼模塊部件也應符合GB/T 37092二級及以上要求。

(7)使用Google Authenticator或Microsoft Authenticator作為動態令牌用于服務器運維人員的身份鑒別,如何對服務器的“身份鑒別”測評項進行判定?

Google Authenticator和Microsoft Authenticator是應用商店里常見的OTP,以下給出了一個測評示例(暫不考慮OTP認證服務端)。

量化評估 | 風險判定 | |||

D | A | K | ||

Google Authenticator | √ 支持HOTP、TOTP。 | × 使用了非合規的密碼算法和動態口令生成算法。 | × 密鑰生成、分發、存儲等不合規,密碼產品不合規。 | 1.如使用HOTP,需針對SHA-1算法判定高風險;如使用基于SHA-1的TOTP,判為高風險。 2.密鑰管理方面的風險等級需根據實際情況判定。 |

Microsoft Authenticator | √ 支持TOTP。 | × 使用了非合規的密碼算法和動態口令生成算法。 | × 密鑰生成、分發、存儲等不合規,密碼產品不合規。 | 1. 如使用基于SHA-1的TOTP,判為高風險。 2.密鑰管理方面的風險等級需根據實際情況判定。 |

市面上開源的OTP或OTP認證服務端種類較多,如Google Authenticator(與商店版不太一致,且已停止維護)、FreeOTP/FreeOTP+、LinOTP等,大都支持HOTP和TOTP,具體結論以實際測評情況為準。