VMware助力企業確保云和數據中心的Kubernetes配置安全

支持Amazon EKS、Azure Kubernetes Service、Google Kubernetes Engine、

VMware Tanzu Kubernetes Grid、Red Hat OpenShift、Rancher和其他自我管理式Kubernetes

Kubernetes資源應該具有間接訪問云賬戶管理員角色的權限嗎?答案是否定的,但實際上違反最小特權原則的配置卻十分常見,而且經常導致災難性的云賬戶劫持。

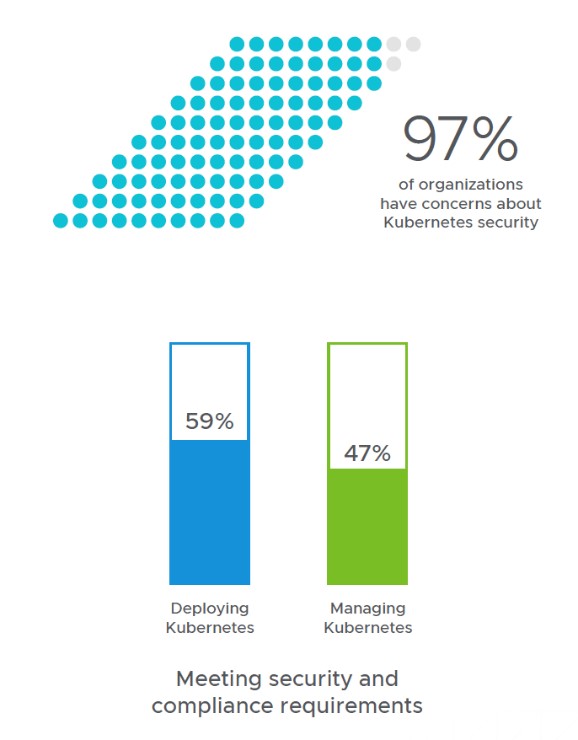

VMware最近的一項研究1顯示,97%的企業存在Kubernetes安全問題(圖-1)。滿足安全與合規要求已成為部署(59%的受訪者)和管理(47%的受訪者)Kubernetes的頭號挑戰。缺乏對Kubernetes最佳實踐的了解以及由此產生的錯誤配置會給云原生應用安全帶來巨大的威脅。

圖-1 Kubernetes的頭號挑戰:滿足安全與合規要求

多云增加Kubernetes安全風險

如今,相比本地(47%)或單一公有云(42%),擁有生產型Kubernetes工作負載的企業更多地選擇多家公有云服務提供商(52%)運行云原生應用。此外,每家云服務提供商都以各自的方式部署托管式Kubernetes服務,使開發者更容易使用托管式Kubernetes集群中的數據庫、無服務器計算和負載平衡器等基本云服務。這使得對整個應用基礎架構的可見性需求,包括Kubernetes和云資源之間的關系,成為了解安全風險的重中之重。此外,對于開發者和IT團隊而言,建立一套統一的方法來管理所有云服務提供商和數據中心的安全態勢并非易事。

Kubernetes和云安全態勢管理

CloudHealth Secure State提供統一的Kubernetes和云安全態勢管理功能(KSPM),使客戶能夠深入了解500種服務和資源類型的錯誤配置風險,包括公有云或數據中心中的托管式和自我管理式Kubernetes集群。

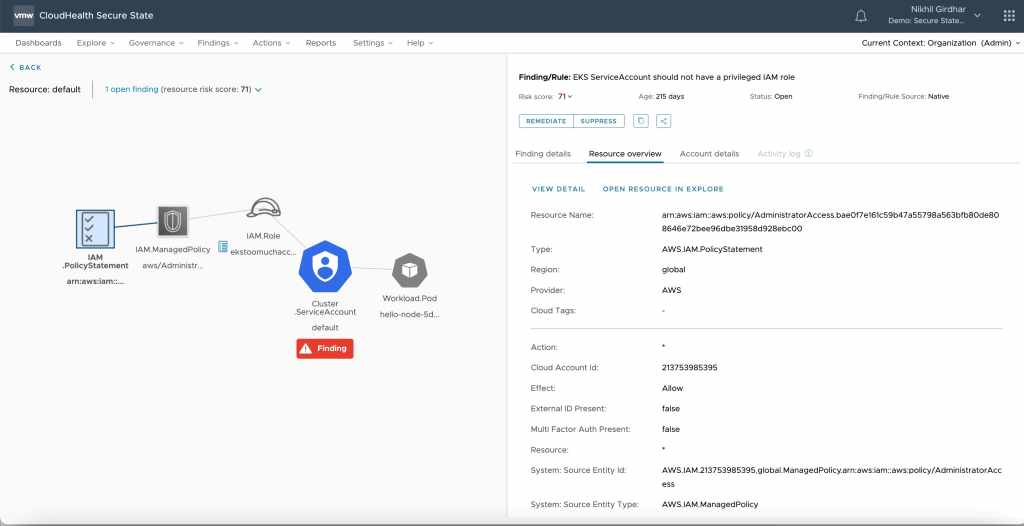

圖-2 違規行為:EKS ServiceAccount不應具有特權IAM角色

圖-2 違規行為:EKS ServiceAccount不應具有特權IAM角色

深入洞察安全風險:用戶現在可以利用多云搜索來檢查Kubernetes資源配置并將與集群內部或外部其他資源的關系可視化。由于支持1000個安全最佳實踐和20個合規框架,用戶可以主動識別高級風險以防范云劫持,例如Kubernetes ServiceAccount角色與云賬戶管理員IAM角色之間的連接(圖-2)。憑借對Amazon EKS的支持,Azure Kubernetes Service、Google Kubernetes Engine、Tanzu Kubernetes Grid、Red Hat OpenShift、Rancher和其他Kubernetes開發者團隊可以改善基礎架構的安全性與合規性,為他們在公有云或數據中心的現代應用提供支持。

加快預防響應:CloudHealth Secure State開創了事件驅動微庫存架構的先河,它能夠在配置變更通知后的6秒內檢測出95%的安全和合規違規行為,然后根據擴散半徑為每個違規行為分配一個風險分數,使用戶能夠更容易地分辨并優先處理風險最高的違規行為。通過使用我們的低代碼方法,用戶可以在幾分鐘內創建自定義安全與合規規則及框架,進一步加強治理標準,發現原本無法發現的錯誤配置。我們的使命是幫助您的團隊在犯罪分子實施違規操作之前主動識別和解決安全問題。

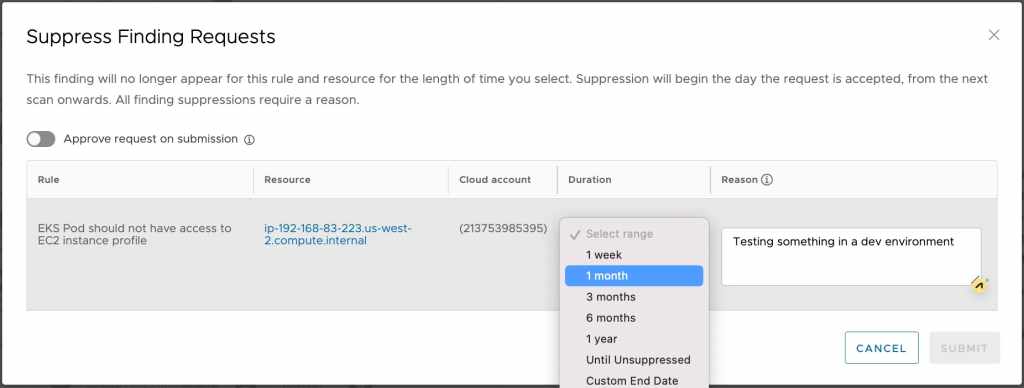

圖-3 開發者請求1個月的安全例外來進行測試

圖-3 開發者請求1個月的安全例外來進行測試

更容易實施安全措施:在一個大型企業中,實現云安全的關鍵在于將警報高效傳遞至分布在各地的團隊并減少誤報。CloudHealth Secure State提供一個先進的警報框架,使管理員能夠自定義警報信息,提供公司安全政策和補救步驟方面的指導。通過自動化,開發者可以根據預先定義的標準(如安全政策、風險或資源標簽)請求安全政策例外,以便減少警報數量。管理員則可以拒絕無效的請求或批量批準特定期限的安全例外(圖-3)。交互式工作流程確保安全管理員和開發者的合作效率,最大程度地減少風險。

1來源:《2022年Kubernetes狀況》,VMware