勒索軟件REvil 回歸,新版本正在積極開發中

5月9日,Secureworks Counter Threat Unit (CTU) 的研究人員發布的報告顯示,臭名昭著的勒索軟件 REvil(又名 Sodin 或 Sodinokibi)在銷聲匿跡一段時間后再度開始活動。

研究人員對新發現的樣本進行分析,發現在短時間內已經出現多個修改過的新版本,表明 REvil 再次處于積極的開發過程中。

4月20日,REvil 在 TOR 網絡中的數據泄露站點開始重定向到新的主機,這是一個明顯的復蘇信號,網絡安全公司 Avast 在一周后披露,他們已在野外阻止了一個看起來像新的 Sodinokibi / REvil的勒索軟件樣本變種。

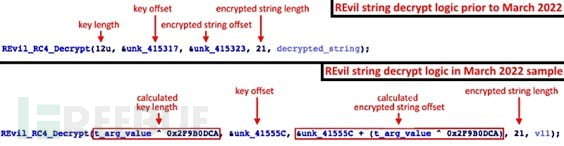

根據對另一個時間戳為3月11日的樣本源代碼進行檢查,發現與2021年10月的樣本相比已經有了明顯的更改,包括對其字符串解密邏輯、配置存儲位置和硬編碼公鑰的更新,并修訂了贖金記錄中顯示的 Tor 域,與上個月發現的新 Tor 域相匹配:

REvil 泄露站點:blogxxu75w63ujqarv476otld7cyjkq4yoswzt4ijadkjwvg3vrvd5yd[.]onion

REvil 贖金支付網站:landxxeaf2hoyl2jvcwuazypt6imcsbmhb7kx3x33yhparvtmkatpaad[.]onion

2022 年 3 月樣本中的字符串解密邏輯更改(資料來源:Secureworks)

作為一種勒索軟件即服務 (RaaS),REvil是最早采用雙重勒索計劃的組織之一,即以泄露竊取的數據為由威脅受害者支付贖金。該勒索軟件組織自 2019 年開始運作,在2021年7月針對 Kaseya 云端系統供應鏈攻擊中曾開出7000萬美元的贖金要求,創勒索軟件最高贖金記錄。但在2021年10月份的多國聯合執法行動中,REvil的服務器被查,今年1月初,俄羅斯聯邦安全局 (FSB) 在該國多地進行突襲后,逮捕了多名組織成員。

REvil的復出被認為與俄烏戰爭有關,就在上個月,美國單方面退出了與俄羅斯為保護關鍵基礎設施進行合作的計劃。此外這也表明,勒索軟件即使被打壓或解散后,也能夠很容易的死灰復燃,當下要徹底根除網絡犯罪組織可謂困難重重。

參考來源:https://thehackernews.com/2022/05/new-revil-samples-indicate-ransomware.html