企業常見內部威脅的類型與應對方法

內部威脅早已不是什么新鮮概念,很多重大網絡安全事件都是由內部因素所引發。但直到目前,企業對內部威脅問題仍然沒有足夠的重視,并且缺乏有效的應對措施。事實上,大多數安全團隊面對內部威脅都只會事后補救。

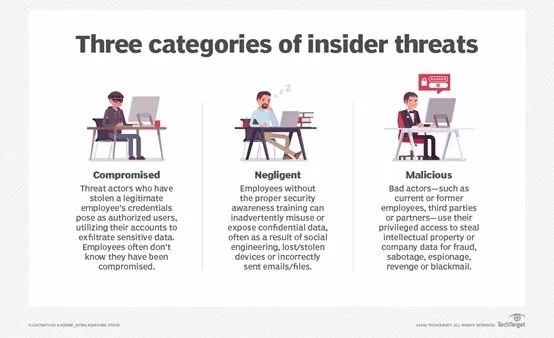

據Ponemon最新發布的2022年《全球內部威脅成本報告》顯示,內部威脅引發的企業安全風險在不斷加大。全球60%的公司在2021年遭遇到20起以上的內部攻擊,相比2018年快速增長53%。內部威脅有很多種,從心懷不滿的員工、勒索事件受害者和安全意識薄弱的用戶,到那些對公司網絡上敏感數據和系統擁有高級訪問權限的用戶,包括系統管理員、網絡工程師甚至CISO等,都可能對企業造成威脅和損害。

企業該如何對內部威脅進行有效監管,防止來自內部的損害呢?以下是目前常見的內部威脅種類以及應對威脅的最佳實踐方法:

1、 安全意識薄弱的員工

安全意識薄弱的員工有時被稱為安全規避者,他們有意或無意違反規則,并無視公司的安全措施。他們往往使用影子IT、不安全地共享文件、不安全地使用無線網絡、將信息發布到討論板和博客、打補丁不當、忽視安全策略、通過電子郵件和即時通訊(IM)泄露公司數據等,給企業帶來潛在威脅。

應對方法:企業應開展網絡安全意識培訓,并精心打造企業安全文化,通過監控影子IT、實施安全文件共享最佳實踐和權限、使用基于客戶端或服務器的內容過濾、堅持使用補丁最佳實踐、要求通過VPN或零信任框架實現安全的網絡連接、使用Wi-Fi保護訪問3(Wi-Fi Protected Access 3)以及禁用不需要的藍牙等安全措施,來管理員工的網絡行為。

2、 竊取合法用戶登錄信息的攻擊者

竊取合法用戶登錄信息的攻擊者是導致數據泄露的主要原因之一。合法用戶的登錄信息常常通過以下途徑泄露出去:網絡釣魚和社會工程學伎倆、蠻力攻擊、登錄信息泄露、擊鍵記錄程序、中間人攻擊、字典攻擊、撞庫以及密碼噴灑攻擊。這些被泄露的合法用戶登錄信息有可能導致惡意軟件感染、數據泄露和勒索軟件攻擊等。

應對方法:企業可以使用適當的電子郵件安全控制、電子郵件安全網關和電子郵件過濾來緩解這一狀況。應該要求用戶使用強密碼/密碼短語,并確保公司密碼策略已明確了這些要求;要求用戶使用多因子或雙因子身份驗證,采用特權訪問管理和最小特權原則(principle of least privilege ,簡稱“POLP”),并定期審查訪問以驗證用戶的訪問權限。此外,企業還應向員工介紹網絡釣魚詐騙的警示信號等,以提高其防范意識。

3、 心懷不滿的員工

心懷不滿的員工是可能是現任員工,也可能是前任員工。這些內部人員不懷好意,往往出于報復、破壞、獲取個人經濟利益或純粹為了好玩而攻擊雇主。那些擁有特權訪問權限的現任員工和離開公司或被解雇后仍擁有訪問權限的前任員工,還有可能會竊取知識產權、專有數據、商業機密和源代碼等資產。

應對方法:在管理方面,企業可以通過員工面談、簽到和調查來加強透明度、溝通和協作;在IT方面,企業應定期舉辦網絡安全培訓,并密切關注用戶行為,及時發現異常活動和行為變化。

4、 離職員工

離職的員工是企業面臨的最大內部威脅之一,主要是由于他們可能會將重要的公司信息泄露給競爭對手。這些員工可能是惡意的,比如竊取公司擁有的信息(如電子郵件地址和聯系名單),也可能是無意的,比如離職時將其所從事項目的成果歸己所有。

應對方法:企業應確保讓離職員工知道他們不能帶走公司財產,密切關注下載過多數據的員工,并執行離職流程,以便在員工離職后終止其訪問權限。

5、 惡意的內部威脅分子

惡意的內部威脅分子又叫內奸或共謀者,他們使用其登錄信息,為外部威脅分子竊取信息或實施攻擊。這些內部威脅可能涉及賄賂或勒索。

應對方法:企業應使用最小特權原則來限制員工可以訪問哪些應用程序、網絡和數據。此外,還可以使用監控機制、零信任網絡訪問和行為分析等來檢測異常活動。

6、第三方威脅

有權訪問企業系統的第三方(如承包商、兼職員工、供應商、服務提供商和客戶)對敏感數據構成了重大風險。第三方攻擊又稱為供應鏈攻擊或價值鏈攻擊,它使敏感信息和公司聲譽岌岌可危。

應對方法:企業應確保第三方值得信賴,需查看第三方背景,確保對方可靠后才允許其訪問;應落實完備的第三方風險管理計劃;通過最小特權原則限制第三方訪問;定期審核第三方賬戶,以確保工作完成后系統權限被終止;使用監控工具檢測第三方威脅。

參考鏈接:

https://www.techtarget.com/searchsecurity/tip/Five-common-insider-threats-and-how-to-mitigate-them。