惡意軟件偽裝成安全工具對烏克蘭網軍進行釣魚攻擊

2月,烏克蘭政府向全球招募黑客志愿者(IT網軍)對俄羅斯實體機構發起網絡攻擊和DDoS攻擊。多名黑客志愿者積極響應,對俄羅斯網絡發起攻擊,包括俄羅斯政府在內的多個官網出現暫時性無法訪問的情況。

近日,研究人員發現一款偽裝成可以發起DDoS攻擊工具的惡意軟件——虛假的Liberator,主要向IT網軍進行推介,主要攻擊目標是俄羅斯。作為一款類釣魚軟件,該惡意軟件會安裝密碼和信息竊取木馬。

惡意軟件釣魚攻擊活動分析

從Liberator真實網站下載的版本是純凈的,但是需要授權才可以使用。而Telegram上傳播的隱藏了惡意軟件payload的Liberator與真實的Liberator在執行前是無法區分的。

Liberator真實網站

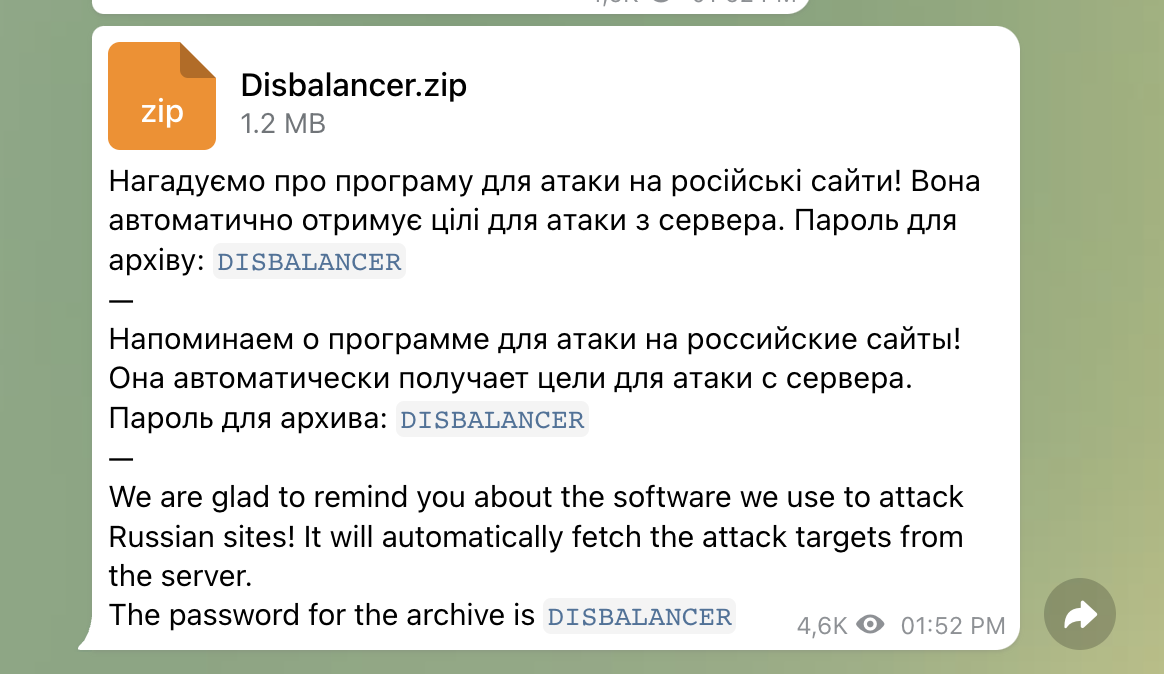

Telegram上推介虛假Liberator的帖子中說該工具中已經寫入了從服務器中獲取的俄羅斯目標列表,只需要簡單安裝和執行就可以對軟件中內置的俄羅斯目標發起攻擊。簡單易用的目的可能是為了吸引支持烏克蘭但又不懂技術的人們。

Telegram上推介虛假Liberator的帖子

信息竊取器

該惡意軟件在受害者系統上執行前會首先執行反調試檢查,然后執行進程注入在內存中加載Phoenix 信息竊取器。

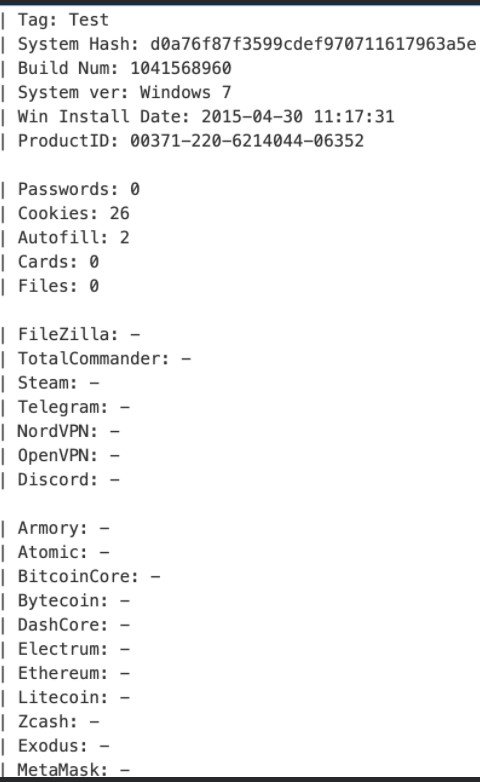

2019年夏天,Phoenix信息竊取器在黑市出售,價格為每個月15美元或80美元終身有效。Phoenix可以從web瀏覽器、VPN工具、Discord、加密貨幣錢包中收集數據,并發送給一個IP為俄羅斯的遠程服務器地址。

Phoenix收集的數據樣本

安全建議

鑒于近期與俄羅斯和烏克蘭沖突有關的釣魚攻擊和惡意軟件頻發,研究人員建議用戶不要過度關注與俄羅斯和烏克蘭沖突有關的帖子,尤其是不要安裝相關工具攻擊烏克蘭和俄羅斯網絡,不要點擊郵箱中與俄羅斯和烏克蘭沖突有關的郵件的鏈接,做好自身網絡安全防護。

完整技術細節參見:https://blog.talosintelligence.com/2022/03/threat-advisory-cybercriminals.html。

本文翻譯自:https://www.bleepingcomputer.com/news/security/malware-disguised-as-security-tool-targets-ukraines-it-army/如若轉載,請注明原文地址。