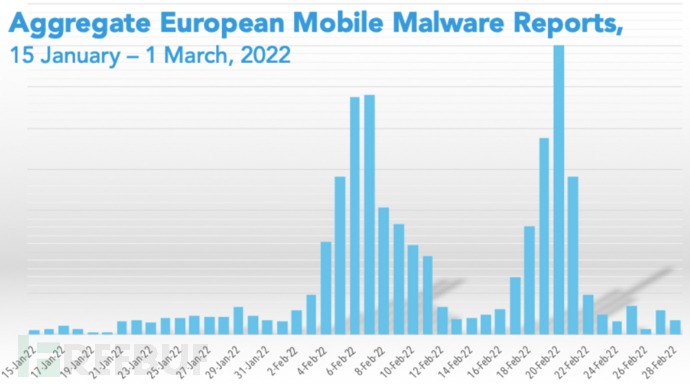

2月以來(lái),歐洲移動(dòng)惡意軟件激增 500%

2022 年 2 月以來(lái),研究人員發(fā)現(xiàn)歐洲的移動(dòng)惡意軟件傳播增加了 500%。隨著攻擊者將目標(biāo)轉(zhuǎn)向移動(dòng)端,移動(dòng)端的攻擊行為正在穩(wěn)步增加。在 2021 年底的急劇下降并未能維持住,而是在 2022 年年初迎來(lái)了強(qiáng)勢(shì)反彈。

傳播高峰

現(xiàn)今的移動(dòng)惡意軟件不僅僅是竊取憑據(jù),還有可能進(jìn)行位置跟蹤、數(shù)據(jù)擦除、音視頻記錄等惡意行為。

安卓與蘋果

大多數(shù)移動(dòng)端的惡意軟件還是通過(guò)應(yīng)用商店進(jìn)行傳播的,但在過(guò)去一年,通過(guò)短信傳播的行為有所增加。

蘋果的 iOS 系統(tǒng)是不允許 sideloading 的,即通過(guò)第三方應(yīng)用商店安裝應(yīng)用或者直接下載安裝,故而犯罪分子更喜歡安卓。

移動(dòng)惡意軟件業(yè)態(tài)

移動(dòng)惡意軟件也正在變得越來(lái)越先進(jìn),除了數(shù)據(jù)竊密外還會(huì)產(chǎn)生更大的影響:

- 記錄電話與非電話通話

- 錄制設(shè)備視頻與音頻

- 銷毀或擦除數(shù)據(jù)

相比通過(guò)釣魚網(wǎng)站引誘用于輸入憑據(jù),移動(dòng)惡意軟件可以在用戶使用金融應(yīng)用程序時(shí)進(jìn)行竊密,而受害者會(huì)認(rèn)為他們?cè)谑褂谜娴膽?yīng)用程序。

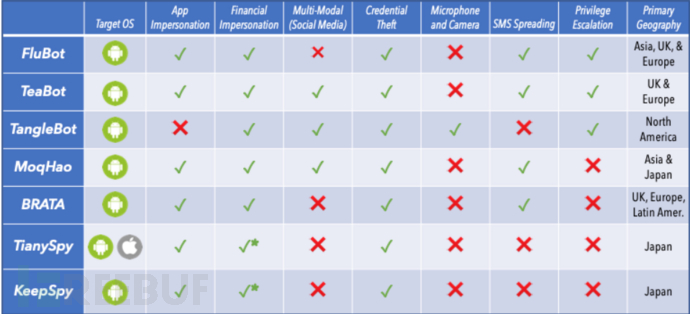

常見惡意軟件

攻擊者通常會(huì)根據(jù)語(yǔ)言、地區(qū)和設(shè)備調(diào)整攻擊行動(dòng):

常見惡意軟件

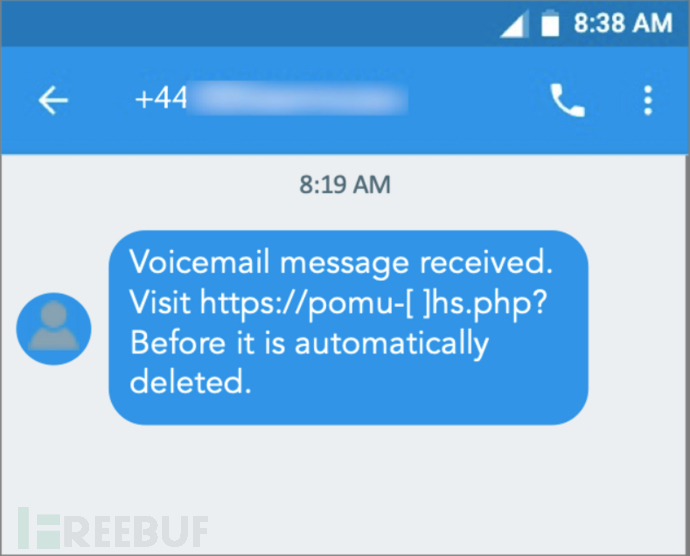

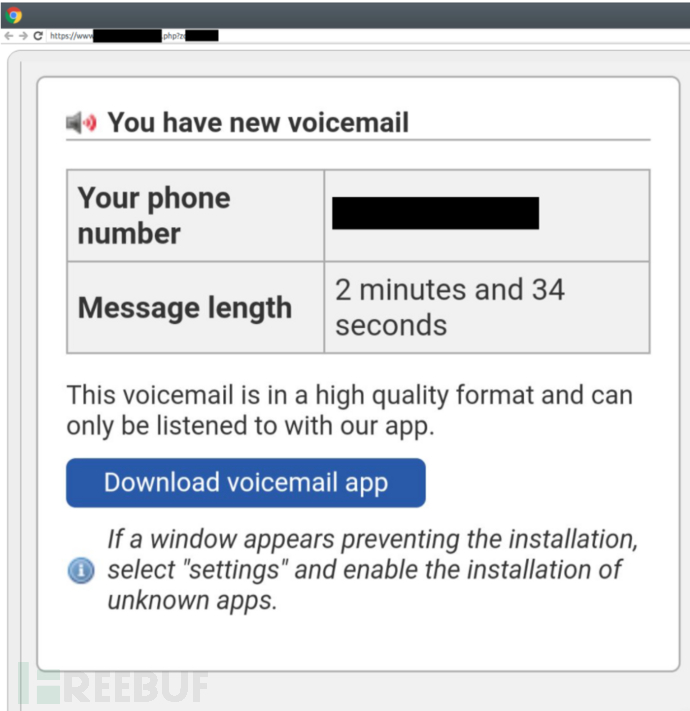

FluBot

2020 年 11 月,F(xiàn)luBot 在西班牙被發(fā)現(xiàn),后來(lái)傳播到英國(guó)、德國(guó)、澳大利亞、新西蘭、西班牙、奧地利、瑞士等國(guó)。

FluBot 竊取聯(lián)系人列表回傳至 C&C 服務(wù)器,并且向這些聯(lián)系人發(fā)送新的消息進(jìn)行傳播感染。

FluBot 的功能如下所示:

- 連接網(wǎng)絡(luò)

- 讀取和發(fā)送短信

- 讀取通知

- 撥打語(yǔ)音電話

- 刪除應(yīng)用程序

受害者使用目標(biāo)應(yīng)用程序時(shí),F(xiàn)luBot 會(huì)進(jìn)行覆蓋攻擊:

分發(fā)郵件

TeaBot

TeaBot 最早出現(xiàn)在意大利,可以將感染設(shè)備的屏幕流傳輸給攻擊者。針對(duì)六十多家歐洲的銀行竊取憑據(jù),主要攻擊西班牙和德國(guó)的金融機(jī)構(gòu)。

TeaBot 的傳播方式與 FluBot 類似,也可以通過(guò)鍵盤記錄攔截 Google Authenticator 代碼,進(jìn)一步攻陷賬戶以及竊取資金。

分發(fā)郵件

TangleBot

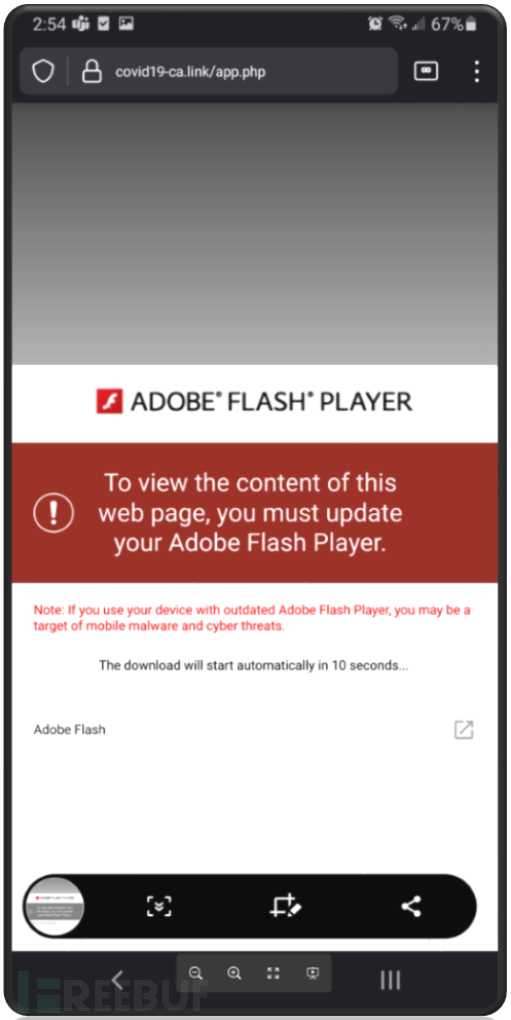

TangleBot 在 2021 年被發(fā)現(xiàn),主要通過(guò)虛假的包裹投遞通知進(jìn)行傳播。最初在北美廣泛傳播,近期在土耳其被發(fā)現(xiàn)。

分發(fā)頁(yè)面

TangleBot 的攻擊仍然屬于小眾的,但是一旦它普及開來(lái)是十分危險(xiǎn)的。尚不清楚為什么 TangleBot 的感染量如此之低,有可能是更大規(guī)模攻擊的前奏。

Moqhao

Moqhao 是一個(gè)基于短信進(jìn)行傳播的惡意軟件,由 Roaming Mantis 組織開發(fā)。針對(duì)日本、中國(guó)、印度、俄羅斯、法國(guó)和德國(guó)發(fā)起攻擊。

其木馬具備間諜與滲透功能,能夠監(jiān)聽設(shè)備通信并獲取攻擊者對(duì)設(shè)備的遠(yuǎn)程訪問(wèn)權(quán)限。

BRATA

BRATA 主要針對(duì)意大利銀行客戶,使用短信引誘其下載虛假的安全應(yīng)用程序。安裝惡意軟件后,BRATA 會(huì)記錄設(shè)備的屏幕活動(dòng)并進(jìn)行覆蓋攻擊竊取憑據(jù)。BRATA 還會(huì)攔截多因子認(rèn)證,最近還更新了位置跟蹤和設(shè)備擦除的能力。

TianySpy

TianySpy 通過(guò)仿冒運(yùn)營(yíng)商的消息進(jìn)行傳播,攻擊日本用戶。值得注意的是,TianySpy 能夠同時(shí)攻擊 iOS 和 Android。

在安卓設(shè)備中,攻擊者還額外加載了名為 KeepSpy惡意樣本。攻擊者可以:

- 控制和監(jiān)控 WiFi 設(shè)置

- 竊取信息

- 執(zhí)行網(wǎng)絡(luò)覆蓋

在蘋果設(shè)備中,使用設(shè)備的唯一設(shè)備標(biāo)識(shí)符(UUID)通過(guò)配置文件進(jìn)行傳播。開發(fā)人員通常使用配置文件在應(yīng)用程序正式發(fā)布前進(jìn)行測(cè)試,或?qū)?nèi)部應(yīng)用分發(fā)給員工。