主流勒索攻擊防護技術(shù)簡析與建議

近年來,勒索攻擊已經(jīng)成為主流的攻擊方式。從勒索事件數(shù)量上看,近年來勒索攻擊數(shù)量整體呈上升趨勢,針對終端的勒索攻擊數(shù)量有所下降,定向勒索數(shù)量有所上升。從單個事件的勒索金額看,勒索贖金數(shù)額不斷增加。根據(jù)BleepingComputer的數(shù)據(jù),2021年第四季度的平均贖金為322,168美元,比上一季度增長了130%。贖金支付的中位數(shù)為117,116美元,與第三季度相比增長了 63%。

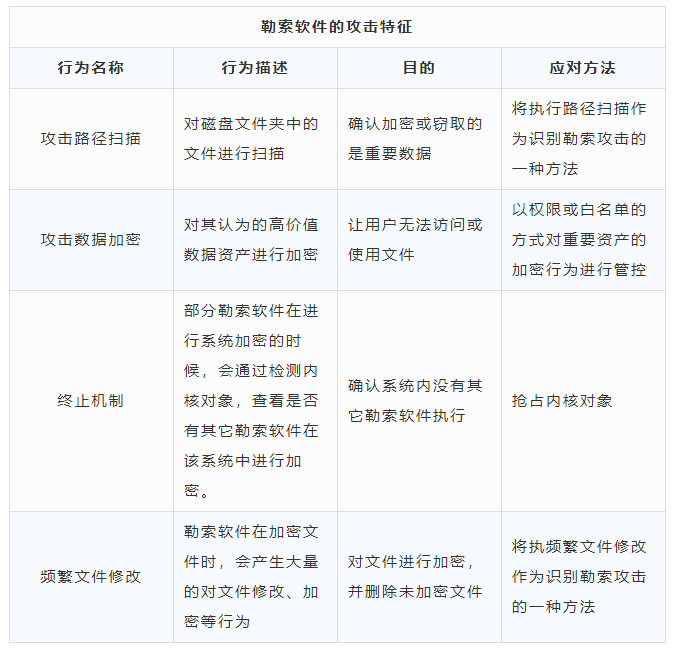

勒索軟件的攻擊特征

與其它攻擊行為不同,勒索攻擊為了能夠順利完成加數(shù)據(jù)解密或數(shù)據(jù)竊取,有一些特有的行為:在勒索執(zhí)行前,部分勒索軟件會通過查看系統(tǒng)中是否存在別的勒索軟件執(zhí)行,以確保自身軟件的順利執(zhí)行;在進行加密或竊取行為前,通過對落地路徑進行掃描,確認(rèn)竊取或加密的文件是否為重要文件;在執(zhí)行加密時,會產(chǎn)生文件后綴變化或被頻繁修改的情況。根據(jù)這些特征,可以形成一定的應(yīng)對方法,見下表。

主流防護技術(shù)

據(jù)安全牛觀察,基于上述勒索軟件的攻擊特征,市場上形成了四種有效的專業(yè)針對勒索攻擊的檢測及防護技術(shù),包括誘餌文件技術(shù)、文件狀態(tài)變更識別、內(nèi)核搶占、數(shù)據(jù)資產(chǎn)操作管控四種技術(shù),這四種技術(shù)各有其自身的優(yōu)缺點。

1. 誘餌文件技術(shù)

描述:通過部署一個幾乎不可能人為或正常應(yīng)用訪問的文件,并通過設(shè)定一個閾值進行監(jiān)控,一旦某進程對該文件的訪問超過這個閾值,則認(rèn)為該進程為異常進程,可能為勒索軟件的進程。

優(yōu)點:誘餌文件識別方法所利用的勒索軟件行為特征是幾乎所有勒索軟件均具備的,所以此產(chǎn)品具有較強的普適性。

缺點:無法應(yīng)對基于數(shù)據(jù)竊取的雙重勒索。

2. 文件狀態(tài)變更識別

描述:對文件狀態(tài)進行監(jiān)測,一旦發(fā)現(xiàn)該文件夾的文件存在:(1)對大量文件的原地讀寫;(2)進行大量創(chuàng)建同名不同擴展名文件的工作;(3)對大量文件增加后綴等,則認(rèn)為存在風(fēng)險,需要對文件進行備份處理。

優(yōu)點:在文件變更時可以對文件進行備份,一旦出現(xiàn)被解鎖等情況,能夠及時有效恢復(fù)。

缺點:無法應(yīng)對基于數(shù)據(jù)竊取的雙重勒索。

3. 內(nèi)核搶占

描述:利用部分勒索軟件在執(zhí)行前會檢索是否有別的勒索軟件在內(nèi)核處有記錄這一特點,通過偽造加密標(biāo)識誘騙勒索病毒退出程序。

優(yōu)點:對系統(tǒng)影響較小,且能應(yīng)對各種類型的勒索攻擊。

缺點:只有部分勒索軟件會執(zhí)行內(nèi)核檢測工作,局限性較大。

4. 數(shù)據(jù)資產(chǎn)操作管控

描述:在計算執(zhí)行環(huán)境中以文件夾、磁盤等方式劃分出安全空間,在此空間內(nèi)的數(shù)據(jù)資產(chǎn)采用白名單的方式進行資產(chǎn)訪問。極限情況下,可以將整個設(shè)備作為安全空間,對全盤進行保護。

優(yōu)點:能夠?qū)θ魏晤愋偷睦账鞴暨M行防護,具有較高的安全性。

缺點:會占用一部分內(nèi)存、空間,且只能對有限數(shù)據(jù)資源進行防護,適用于高價值數(shù)據(jù)的保護。

用戶選型因素考量

勒索攻擊防護是在建立網(wǎng)絡(luò)安全防護體系時需要考慮的一部分,用戶需要根據(jù)自身的業(yè)務(wù)特點、安全目標(biāo),判斷是否需要獨立建立勒索軟件的防護體系。

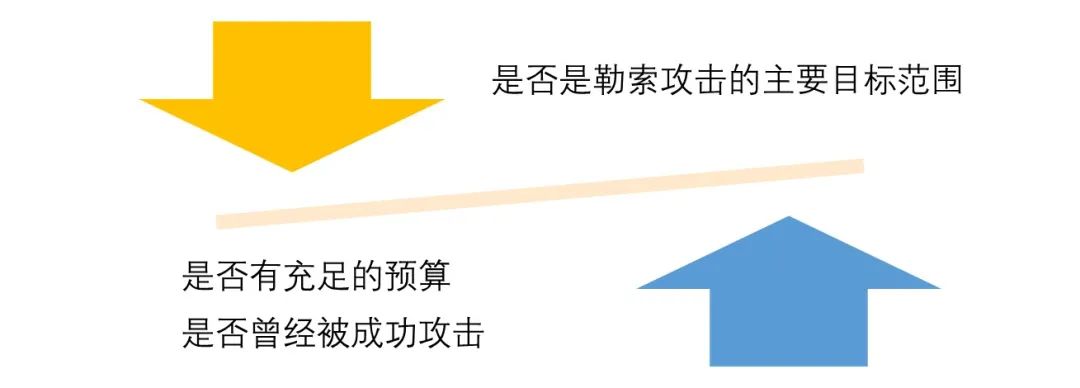

具體可考慮以下幾個因素:

1. 是否是勒索攻擊的主要目標(biāo)范圍

雖然存在對特定企業(yè)的定向勒索攻擊,但大部分勒索攻擊通常將定向攻擊定為對某個行業(yè)、某個行業(yè)或某個地區(qū)進行攻擊。因此,自身所處的行業(yè)、所處的地域等都會對自己造成影響。

2. 是否有充足的預(yù)算

在與甲方溝通當(dāng)中,預(yù)算是否充足一直是企業(yè)在進行安全建設(shè)時必須要面對的問題。勒索軟件防護是已具備基本防護能力后,針對特定安全風(fēng)險進行的防護手段。因此,如果在沒有足夠充足的預(yù)算時,首要考慮的是做好整體防御,獨立勒索軟件防護技術(shù)可以融合在終端安全防護、數(shù)據(jù)安全防護等防護能力之內(nèi)。

3. 是否曾經(jīng)被成功攻擊

勒索組織不會因為企業(yè)曾經(jīng)被勒索,就不再勒索該企業(yè),企業(yè)被重復(fù)勒索的現(xiàn)象時有發(fā)生。2021年9月日本科技巨頭奧林巴斯(Olympus)被BlackMatter 勒索軟件攻擊,而在10月10日,奧林巴斯又被Macaw勒索。企業(yè)被成功攻擊讓別的攻擊者認(rèn)為其容易被攻破;企業(yè)支付贖金則讓別的攻擊者認(rèn)為其更容易支付贖金。

防護建議

用戶可以在整體安全防護之上,采用有針對性的勒索軟件防護技術(shù)。主流的勒索軟件防護產(chǎn)品大致分為針對系統(tǒng)安全的防護以及針對文件安全的防護。企業(yè)在進行勒索軟件產(chǎn)品選型時,需要判斷自身更需要何種網(wǎng)絡(luò)安全產(chǎn)品。如果對業(yè)務(wù)連續(xù)性要求高,建議選擇基于誘餌文件的勒索防護產(chǎn)品;如果對數(shù)據(jù)安全性要求高,建議選擇基于文件狀態(tài)變更識別的勒索防護產(chǎn)品或數(shù)據(jù)資產(chǎn)操作管控產(chǎn)品。