網絡安全編程:C語言逆向之wcslen函數

wsclen函數是用來獲取字符串長度的函數,確切地說,是用來獲取UNICODE字符串長度的函數,其定義如下:

- size_t wcslen( const wchar_t *string );

該定義取自MSDN。wcslen()函數的具體用法,這里就不進行介紹了,主要看它的反匯編代碼實現。

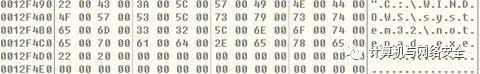

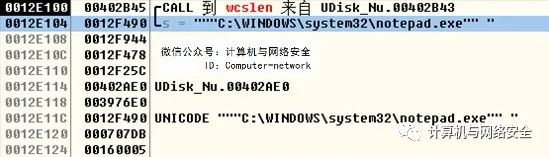

用OD打開一個自己寫的程序,這個程序里用到了UNICODE字符串,也使用了wsclen()函數來計算UNICODE字符串函數的長度,然后在OD中的wsclen()函數處設置斷點,運行程序。當程序調用wcslen()函數時,OD會被中斷,分別查看OD的反匯編窗口、轉存窗口(也稱數據窗口)和棧窗口,如圖1、圖2和圖3所示。

圖1 反匯編窗口

圖2 轉存窗口

圖3 棧窗口

從圖 3 中可以看出,wcslen()函數的參數是“c:\windows\system32\notepad.exe”這個UNICODE字符串。圖2中顯示了wcslen()函數參數的內存情況。圖1是wcslen()函數的反匯編代碼。

wcslen()函數的反匯編代碼如下:

- 77C17FCC m> 8BFF mov edi, edi

- 77C17FCE 55 push ebp

- 77C17FCF 8BEC mov ebp, esp

- 77C17FD1 8B45 08 mov eax, dword ptr [ebp+8]

- 77C17FD4 66:8B08 mov cx, word ptr [eax]

- 77C17FD7 40 inc eax

- 77C17FD8 40 inc eax

- 77C17FD9 66:85C9 test cx, cx

- 77C17FDC ^ 75 F6 jnz short 77C17FD4

- 77C17FDE 2B45 08 sub eax, dword ptr [ebp+8]

- 77C17FE1 D1F8 sar eax, 1

- 77C17FE3 48 dec eax

- 77C17FE4 5D pop ebp

- 77C17FE5 C3 retn

在OD中使用F8單步到77C17FD4地址處,查看寄存器eax的值。eax的值保存的是wcslen()函數的參數。其實通過“mov eax, dword ptr [ebp + 8]”就能夠看出eax被賦值為wcslen()函數的參數值。

- 77C17FD4 66:8B08 mov cx, word ptr [eax]

- 77C17FD7 40 inc eax

- 77C17FD8 40 inc eax

上面3句反匯編代碼是eax地址處的2字節的內容賦值給cx寄存器,然后將eax的地址連續加兩次1。

- 77C17FD9 66:85C9 test cx, cx

- 77C17FDC ^ 75 F6 jnz short 77C17FD4

上面2句反匯編代碼是測試cx中的內容是否為0。UNICODE字符串是以兩個0來進行結尾的。如果不為結束的話,說明還沒有到UNICODE字符串的結尾,那么就跳轉到77C17FD4地址處,再次執行“mov cx, word ptr [eax]”指令。這個循環是逐個遍歷UNICODE字符串,直到字符串結束為止。

- 77C17FDE 2B45 08 sub eax, dword ptr [ebp+8]

- 77C17FE1 D1F8 sar eax, 1

- 77C17FE3 48 dec eax

當上面的循環遍歷完整個UNICODE字符串后,eax的值指向了字符串結尾的兩個0后面的地址位置。因為從77C17FD4到77C17FD8這三個地址處的代碼可以看出,該函數是先取字符串中的內容,再修改UNICODE指針的地址。這樣當取到字符串的結尾地址后,再修改字符串指針地址,則指針會指向字符串結尾的兩個0后面的地址。

在77C17FDE處,將eax的地址(也就是字符串結尾兩個0后面的地址)減去字符串的起始地址,就得到字符串所占用的內存字節數。在計算機中,二進制位左移一位,相當于乘2;右移一位,相當于除以2。在77C17FEl中,sar指令是將目的操作數進行右移運算。“sar eax, 1”是將eax中的值除以2,并將結果保存在eax中。字符串用UNICODE方式進行存儲,1個字符占用2字節,那么將所占用的內存數除以2也就得到了字符串的字符個數。而“dec eax”的作用是將eax的值減一,將結果保存在eax中。

最后,實現一個wcslen()函數。為了使其看起來像反匯編代碼,將其寫得稍微復雜些,具體如下:

- #define UNICODE

- #define _UNICODE

- #include <Windows.h>

- #include <stdio.h>

- #include <tchar.h>

- int MyWcslen(const wchar_t *wText)

- {

- wchar_t *wpChar = (wchar_t *)wText;

- wchar_t wChar;

- int iNum = 0;

- do

- {

- wChar = *wpChar;

- wpChar += 1;

- } while ( wChar != 0 );

- iNum = (BYTE *)wpChar - (BYTE *)wText;

- iNum /= 2;

- iNum --;

- return iNum;

- }

- int main()

- {

- wchar_t *wText = _TEXT("hello world");

- printf("%d \r\n", wcslen(wText));

- printf("%d \r\n", MyWcslen(wText));

- return 0;

- }