影響范圍超過SolarWinds!微軟漏洞影響三萬家美國機構

前段時間,微軟發布了Microsoft Exchange Server的安全更新公告,其中包括了4個嚴重安全漏洞。此更新一出,立刻在國內外引起軒然大波。

Exchange作為微軟推出的一款流行的電子郵件功能,在各大企業中都得到了廣泛的應用,其漏洞造成的影響范圍自然也不容小覷。不少公司當機立斷安排運維人員連夜打補丁,以避免重大損失。

三萬家美國機構被入侵,范圍超過SolarWinds

然而,在有的公司還沒有反應過來的時候,黑客已經展開攻勢。在漏洞發布后的三天內黑客對那些未修補的Exchange服務器進行瘋狂攻擊。

據統計,已經有至少三萬家美國機構——包括大量的小企業和各級政府被黑客組織利用該漏洞入侵。同時,來自亞洲和歐洲的數萬個組織也受到了影響。

此次黑客攻擊的范圍甚至超過了去年影響最大的SolarWinds事件。

據美國方面的調查記錄顯示,最新的黑客攻擊使信用合作社、鄉鎮政府和小型企業均接入了遠程接入渠道。并且,黑客在盜取了數據之后,還留下了一個Web Shell以便進行下一步指揮和控制。

盡管微軟在發布Exchange漏洞補丁時強調,該漏洞并沒有影響到運行其Exchange Online服務(微軟為企業提供的云端托管電子郵件)的客戶。但有消息稱,目前受害的絕大多數組織都在內部運行某種形式的面向互聯網的微軟Outlook Web Access(OWA)電子郵件系統與Exchange服務器串聯。

并且,微軟最初對于此次攻擊的定義是“有限的、有針對性的攻擊”,然而面對著現在越來越嚴峻的形勢,微軟卻拒絕對漏洞影響的規模進行置評。

不過微軟表示,正在和政府機構以及安全公司合作,來為客戶提供幫助。

安裝補丁刻不容緩,新免費工具幫助自檢

從各方面來看,要根除這些入侵者,需要在全國范圍內進行前所未有的緊急清理工作。并且受害者移除后門所需的時間越長,入侵者就越有可能通過安裝更多的后門來進行后續攻擊,也許還會將攻擊范圍擴大到受害者網絡基礎設施的其他部分。因此,企業必須盡快安裝補丁,防患于未然。

然而,截至上周五,只有10%的易受攻擊的設備安裝了補丁。

作為預防來說,安裝補丁是最有效的方式。但是安裝補丁并不能徹底消除漏洞,并且對于已經發生的攻擊無能為力。因此,美國方面正在想辦法通知受害企業,并指導他們進行黑客追捕。

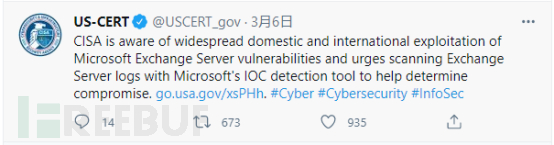

此外,為了減少損失,微軟發布了一個免費的新工具及指南,該工具可以通過掃描Exchange服務器的日志文件,來幫助企業機構檢測自己是否遭到入侵。

Microsoft安全掃描程序,也稱為Microsoft支持緊急響應工具(MSERT),是一個獨立的便攜式反惡意軟件工具,其中包括用于掃描和刪除檢測到的惡意軟件的Microsoft Defender簽名。

此次事件中的Web Shell會被Microsoft Defender使用以下名稱進行檢測:

- Exploit:Script/Exmann.A!dha。

- 行為:Win32/Exmann.A.

- 后門:ASP/SecChecker.A的后門

- 后門:JS/Webshell (不是這次攻擊所獨有)

- Trojan:JS/Chopper!dha(不是這次攻擊所獨有)

- Behavior:Win32/DumpLsass.A!attk(不是這次攻擊所獨有)

- 后門:HTML/TwoFaceVar.B (不是這次攻擊所獨有)

對于沒有使用Microsoft Defender的組織來說,微軟已將更新的簽名添加到其Microsoft Safety Scanner獨立工具中,以幫助組織找到并刪除這些攻擊中使用的Web Shell。

微軟還發布了緊急替代緩解指南,供無法應用微軟發布的內置獨立更新的管理員使用。

漏洞仍在發酵,影響持續擴大

白宮相關官員表示,在Exchange服務器上發現的漏洞是“重大的”,且“可能產生深遠的影響”。

隨著用來控制郵件服務器的代碼不斷傳播,預計未來還會有其他黑客發起更多的攻擊。

調查顯示,該web shell存在于數千家美國組織的網絡上,包括銀行、信用社、非營利組織、電信提供商、公共事業和警察、消防和救援單位。幾乎所有正在運行自我托管的Outlook Web Access并且在幾天前還沒有打補丁的企業機構都遭到了零日攻擊。

還有專家對所需的艱巨的清理工作表示擔心。

事件還在持續發酵中,其最終的影響如何,還有看后續披露。但有專家預測,此次事件最終所造成的損失很可能超過SolarWinds。

微軟檢測工具:點擊鏈接獲取