incaseformat蠕蟲病毒大爆發(fā)!20s刪除用戶文件

1 月 13 日晚,360、深信服等安全公司發(fā)布了緊急預警,稱監(jiān)測到蠕蟲病毒 incaseformat 大范圍爆發(fā),已有多家公司發(fā)生磁盤數(shù)據(jù)被刪事件。

該蠕蟲病毒主要通過 U 盤傳播,感染用戶機器后會通過 U 盤自我復制感染到其他電腦。病毒啟動后會自動復制到 C:WINDOWStsay.exe,待計算機重新啟動后在開機 20s 內(nèi)刪除用戶數(shù)據(jù)。

據(jù)安全監(jiān)測機構(gòu)預計,incaseformat 蠕蟲病毒可能會在 1 月 23 日再次爆發(fā),建議用戶提前做好預防數(shù)據(jù)丟失的防范工作。

蠕蟲病毒大范圍爆發(fā),開機 20s 刪除用戶文件

安全監(jiān)測機構(gòu)分析發(fā)現(xiàn),該蠕蟲病毒是通過 DeleteFileA 和 RemoveDirectory 代碼對計算機內(nèi)的文件進行了刪除。該病毒還能自動復制到 C:WINDOWStsay.exe 創(chuàng)建啟動項后退出,計算機再次啟動后會在開機 20s 開始刪除用戶文件。

據(jù)了解,這已經(jīng)不是該蠕蟲病毒第一次爆發(fā)了,早在 2014 年就發(fā)生過類似事件。

目前,國內(nèi)已有多個地區(qū)的不同行業(yè)用戶受到該蠕蟲病毒影響,但暫時還沒發(fā)現(xiàn)該病毒具有何種傳播范圍的針對性。

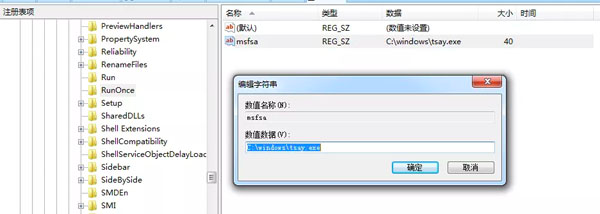

病毒只在 Windows 目錄下運行

據(jù)深信服安全研究團隊介紹,該蠕蟲病毒只有在 Windows 目錄下執(zhí)行時,才會觸發(fā)刪除文件行為。在非 Windows 目錄下執(zhí)行時,病毒會自動復制到系統(tǒng)盤的 Windows 目錄下,創(chuàng)建 RunOnce 注冊表值設(shè)置開機自啟,并將自己偽裝成正常文件。

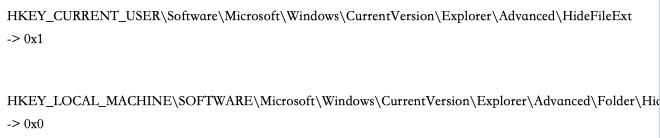

當蠕蟲病毒在 Windows 目錄下執(zhí)行時,會再次在同目錄下自復制,并修改如下注冊表項調(diào)整隱藏文件:

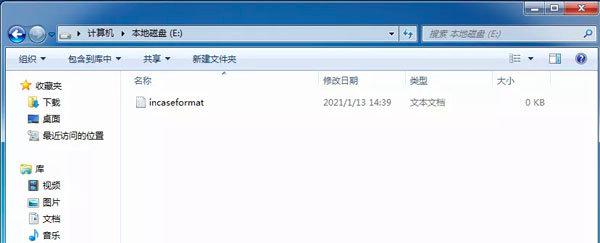

遍歷刪除系統(tǒng)盤外所有的文件后,該蠕蟲病毒會在根目錄留下名為 incaseformat.log 的空文件:

專家發(fā)布安全建議:

- incaseformat 蠕蟲病毒大范圍爆發(fā)后,多家安全機構(gòu)已經(jīng)緊急發(fā)布了病毒掃描版本支持檢測計算機的病毒。

安全專家建議,如果計算機內(nèi)已有病毒感染,應立即斷開網(wǎng)絡(luò),并使用殺毒軟件進行全面查殺,可嘗試使用數(shù)據(jù)恢復軟件進行數(shù)據(jù)恢復。

安全建議:

- 不要打開未知來源文件;

- 不要下載安裝非官方網(wǎng)站的軟件;

- 不要選擇“隱藏已知文件的擴展名”;

- 禁止 U 盤自動運行;

- 使用高強度密碼并定期更換;

- 注意備份重要文件。