聊聊最近幾款非常流行的勒索病毒

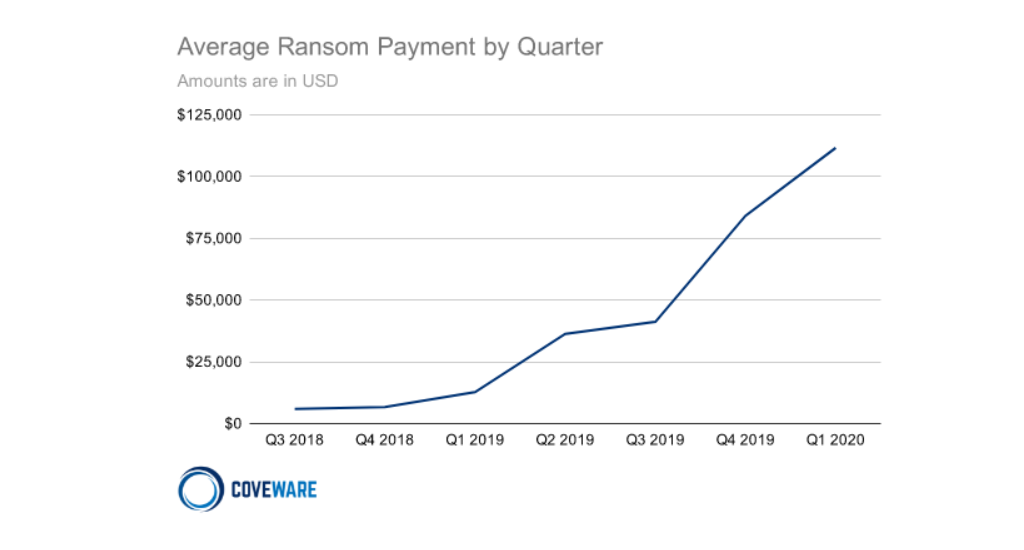

2020年勒索病毒攻擊比以往都來的更猛了一點,各種不同的勒索病毒黑客組織都似乎加大了這方面的投入,而且又有一些新的黑客組織加入進來,導致現在勒索病毒攻擊越來越頻繁了,最近幾款流行的勒索病毒都非常活躍,經常有人通過各種渠道向我咨詢勒索病毒相關的問題,勒索病毒攻擊已經越來越嚴重了,目前大部分流行的勒索病毒都是無法解密的,勒索病毒以防為主,提高安全意識,雖然外界已經宣傳了很多,但仍然有很多企業還是沒有引起足夠的重視,導致被勒索病毒攻擊之后,悔之晚矣,根據COVEWARE公司的報告,2020年Q1季度,企業平均贖金支付增加至111,605美元,比2019年第四季度增長了33%,勒索軟件分銷商越來越多地將目標對準大型企業,并成功地強制勒索付款以安全恢復數據,大型企業贖金支付在數量上占少數,但支付規模極大地拉高了平均贖金支付,贖金的中位數保持相對穩定,為44,021美元,僅略高于2019年第四季度的中位數41,179美元,中位數的穩定性反映了一個事實,即大多數贖金支付相對于平均值而言是中等的,如下所示:

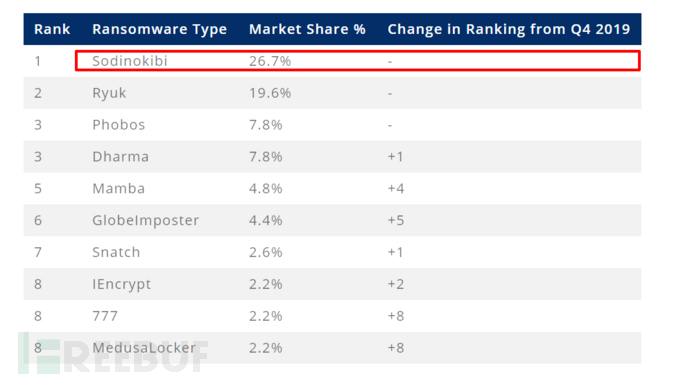

2020年第一季度,最流行的幾款勒索病毒,Sodinokibi占于榜首,如下所示:

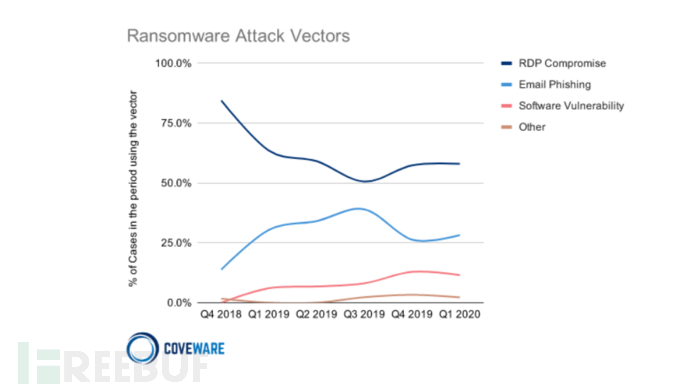

勒索病毒主要的攻擊傳播方式仍然以RDP和釣魚郵件為主,如下所示:

更多詳細的報告,可以參考:

https://www.coveware.com/blog/q1-2020-ransomware-marketplace-report

趁五一休息,給大家聊聊最近幾款勒索病毒家族的一些最新咨訊,這幾款勒索病毒位于報告排行榜前四名,最近一段時間非常流行,各企業一定要提高安全意識,防止被勒索病毒攻擊,全球的勒索病毒黑客組織都在日夜不停的不斷尋找著他們下一個攻擊目標,通過向目標植入勒索病毒快速獲利

Sodinokibi勒索病毒

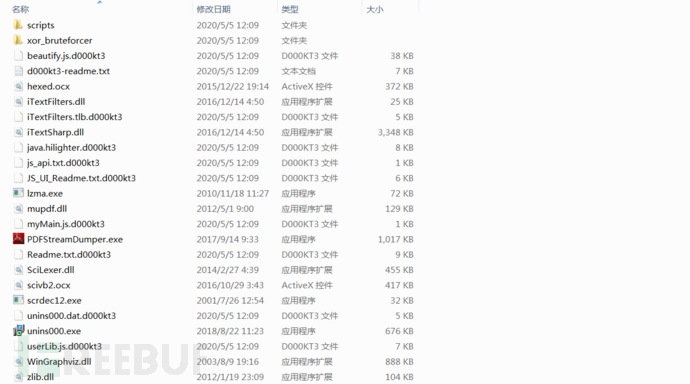

Sodinokibi勒索病毒(也稱REvil),2019年5月24日首次在意大利被發現,在意大利被發現使用RDP攻擊的方式進行傳播感染,這款病毒被稱為GandCrab勒索病毒的接班人,在短短幾個月的時間內,已經在全球大范圍傳播,這款勒索病毒與GandCrab勒索軟件存在很多關聯, Sodinokibi勒索病毒是一種勒索即服務(RAAS)的模式進行分發和營銷的,并采用了一些免殺技術避免安全軟件檢測到,主要通過Oracle WebLogic漏洞、Flash UAF漏洞、網絡釣魚郵件、RDP端口、漏洞利用工具包以及攻擊一些托管服務提供商MSP等方式發起攻擊,這款勒索病毒最新的版本為2.2,增加了自啟動注冊表項等,同時還發現一批最新的采用PowerShell腳本進行無文件攻擊的變種樣本,加密后的文件后,如下所示:

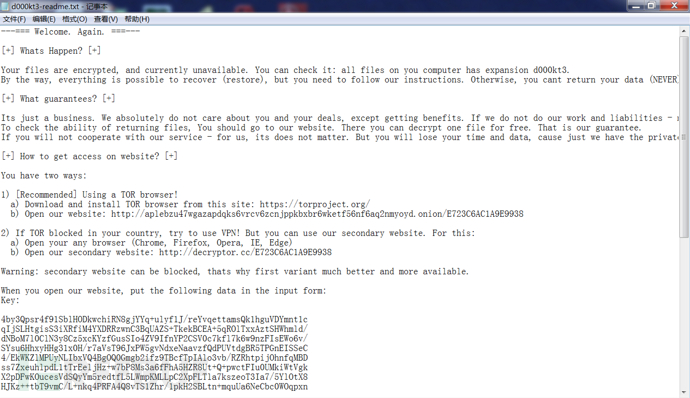

生成的勒索提示信息文件,如下所示:

最新的Sodinokibi勒索病毒變種樣本的交易方式已經全部轉換為使用門羅幣進行交易,如下所示:

Phobos勒索病毒

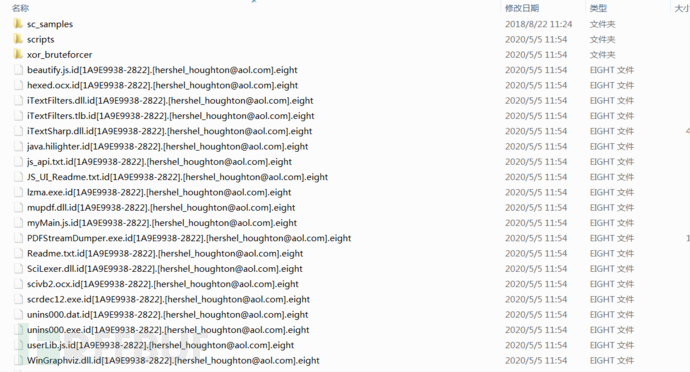

Phobos勒索病毒是2019年8月出現的一款新型的勒索病毒,這款勒索病毒與此前發現的CrySiS(Dharma)勒索病毒在一些行為表現上非常相似,然而兩者的代碼結構完全不同,屬于兩個不同的勒索病毒家族,這款勒索病毒主要通過RDP方式入侵,然后再受害者主機上運行勒索病毒加密文件,近期監控到這款勒索病毒最新的變種樣本,這批變種樣本主要以devos、devoe、devil、dever、dewar、actin、acton、actor、acuff、acute等加密后綴為主,這款勒索病毒加密后的文件,如下所示:

彈出的勒索提示信息,如下所示:

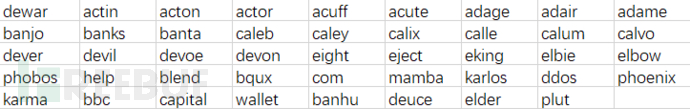

目前這款勒索病毒的加密后綴,流行的已經有幾十個不同變種,相關的加密后綴列表,如下所示:

CrySiS勒索病毒

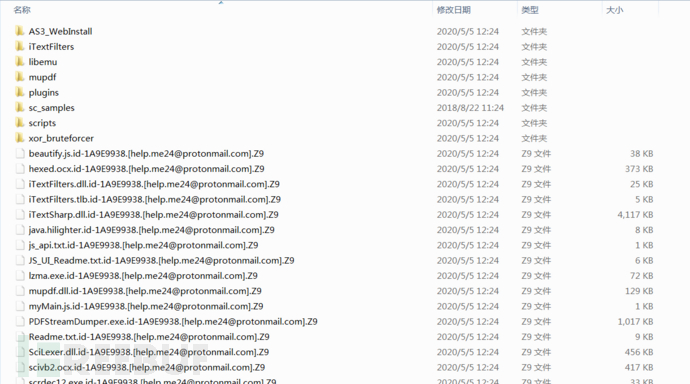

CrySiS勒索病毒,又稱Dharma,首次出現是在2016年,2017年5月此勒索病毒萬能密鑰被公布之后,之前的樣本可以解密,導致此勒索病毒曾消失了一段時間,不過隨后又馬上出現了它的一款最新的變種樣本,加密后綴為java,通過RDP暴力破解的方式進入受害者服務器進行加密勒索,加密后的文件,如下所示:

彈出的勒索提示信息,如下所示:

Ryuk勒索病毒

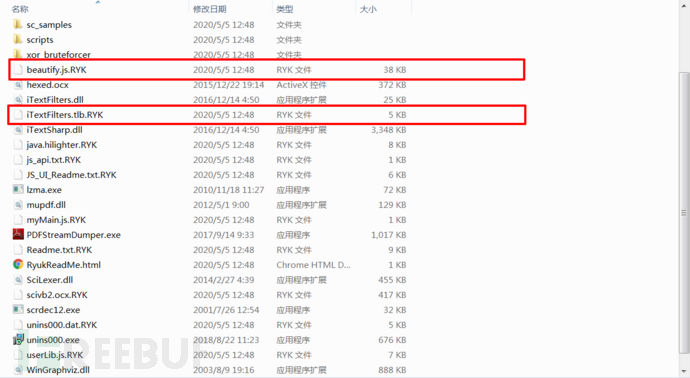

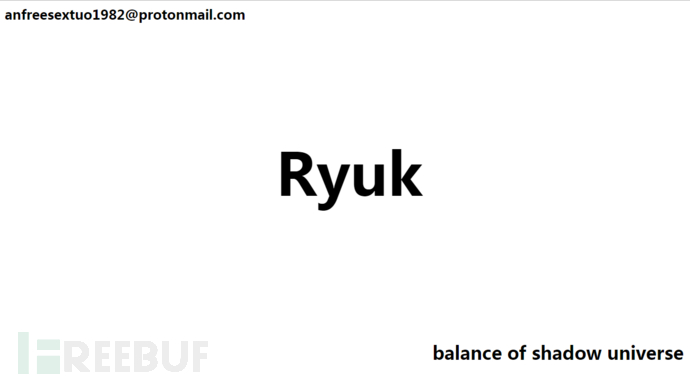

Ryuk勒索病毒最早于2018年8月被首次發現,它是由俄羅斯黑客團伙GrimSpider幕后操作運營,GrimSpider是一個網絡犯罪集團,使用Ryuk勒索軟件對大型企業及組織進行針對性攻擊,C.R.A.M. TG Soft(反惡意軟件研究中心)發現Ryuk勒索軟件主要是通過網絡攻擊手段利用其他惡意軟件如Emotet或TrickBot等銀行木馬進行傳播,Emotet和TrickBot銀行木馬主要用于盜取受害者銀行網站登錄憑據,同時充當下載器功能,提供下載其它勒索病毒服務,為啥Emotet和TrickBot銀行木馬會傳播Ryuk勒索病毒,因為TrickBot銀行木馬傳播渠道的運營者是俄羅斯黑客團伙WIZARD SPIDER,GRIM SPIDER是俄羅斯黑客團伙WIZARD SPIDER的部門之一,這款勒索病主要在國外比較流行,針對一些大型企業進行定向攻擊勒索,最新的變種加密后的文件,如下所示:

生成的勒索提示信息文件,如下所示:

2020年勒索病毒的幾大發展趨勢

- 各種新型勒索病毒不斷涌現,未來可能會有更多成熟的或新的黑客組織加入進來,同時國外一些主流的勒索病毒運營團隊去年年底就已經開始在國內尋找勒索病毒分銷運營商,今年已經出現一些國內勒索病毒的運營商,他們通過暗網與國外運營商進行合作,進行勒索病毒的分發傳播,謀取暴利

- 已知主流的幾款勒索病毒都已開始通過公布受害者數據逼迫受害者支付贖金,今年會不會有更多的勒索病毒運營團伙采用這種運營方式來強迫受害者交付贖金

- 企業數據安全已經成為未來網絡安全行業最重要的關注方向,今年針對企業的勒索病毒攻擊可能會更多,同時各種新型的竊密木馬會隨著勒索病毒一起下發,竊取企業數據,通過“勒索+竊取”兩種方式對企業的重要數據進行攻擊,有報道指出在全球數據泄露的安全事件中,大部分是通過惡意軟件進行網絡攻擊造成的

- 勒索病毒運營團隊會把更多的目光轉向針對云服務器提供商或運營商,對云上的數據進行加密勒索,針對Windows服務器和 Linux平臺上的勒索病毒今年可能會增多,目前發現的大部分Linux平臺勒索病毒大多數使用GO語言進行開發

- 勒索病毒黑客組織運營團伙可能會關閉其公開的RAAS平臺服務,轉化為私有化服務,以篩選具備一定專業知識的客戶進行傳播,提高勒索攻擊的成功率,防止一些不專業的人誤操作,造成相關數據被泄露,同時各個流行的勒索病毒黑客組織已經開始在全球招募更多成熟的高端惡意軟件開發人員進行勒索病毒的開發

- 各個不同的勒索病毒組織之間競爭會越來越激烈,這也會促使這些勒索病毒黑客組織不斷更新,推出更多的新型的勒索病毒,同時也會加大在勒索病毒方面的運營手段

勒索病毒攻擊已經越來越頻繁了,現在不僅僅是企業,個人用戶也已經成為了勒索病毒黑客組織攻擊的目標,必竟其他行業里大多數人對勒索病毒并不了解,比如一些知名博主,圈內大咖,公司高管等一些”上層”有錢人士未來會不會成為一些勒索病毒黑客組織攻擊的目標?現在的勒索病毒使用的技術已經越來越成熟,新的勒索病毒不斷被發現,舊的勒索病毒不斷變種,攻擊手法越來越多,不管是企業,還是個人一定要提高警惕,以防被勒索病毒趁虛而入,上面介紹的這幾款流行的勒索病毒暫時都無法解密,需要提高安全意識,勒索病毒,以防為主

如果你遇到了勒索病毒,歡迎提供勒索病毒的相關信息給我,例如:勒索病毒病毒樣本、勒索提示信息,勒索病毒黑客組織信息,勒索病毒RAAS平臺信息,主機日志信息,勒索病毒黑客的錢包地址等。