如何在Kubernetes中創建與部署蜜罐

每周,我們都會收到大量關于新數據或個人數據泄露的消息。這使得網絡安全也成為了任何IT項目的首要任務。黑客的攻擊模式和工具不斷創新和改進。因此,密切關注新的威脅防護工具顯得尤為重要。

保護網絡安全的方法之一是設置蜜罐。在本文中,我們將向你展示如何在Kubernetes集群中創建,配置和部署一個蜜罐誘餌。

我們將繼續與你分享我們與Kubernetes的工作經驗,Kubernetes是一個用于部署,擴展和管理容器化應用程序的開源框架。在之前的文章中,我們也專門討論過了Kubernetes的基礎架構和關鍵組件。

蜜罐簡介

眾所周知,蜜罐是一種網絡安全機制,用于檢測和對抗黑客攻擊。這是一個置于網絡內部的誘餌,它將自己偽裝成敏感的資產或網絡漏洞。當攻擊者試圖訪問這些偽造的機密數據時,蜜罐會記錄并通知該行為。蜜罐還會收集和分析有關黑客攻擊的數據。

蜜罐配置有兩種類型:

1、生產蜜罐主要由公司使用。它們可以提高企業系統的安全性,僅保護黑客最有可能訪問的數據。生產蜜罐更易于部署和維護,因為它們主要用于分散攻擊者的注意力。

2、研究蜜罐主要由網絡安全研究人員,政府和軍事組織使用。研究蜜罐的目標不是阻止黑客,而是研究新的威脅和攻擊模式。

我們還可以將蜜罐分為:

- 低交互蜜罐,只復制最常見的攻擊服務。

- 高交互蜜罐,復制所有系統服務。

- 純蜜罐,是生產系統的完整副本,不包含任何的敏感數據。

在部署蜜罐之前,讓我們回顧一下我們在本教程中需要使用到的Kubernetes元素。

基本 Kubernetes 元素

Kubernetes是一個開源的,用于管理云平臺中多個主機上的容器化的應用。我們在之前的一篇文章中,已經仔細研究和探討了它的架構和功能。它包含有大量的內置工具。在本教程中,我們將只使用以下四個組件:

- Pod – 一個基本的Kubernetes單元,用于為存儲的容器建模主機并創建容器運行的環境。

- 集群(Cluster) – 運行容器化應用程序的一組節點。

- ReplicaSet – 一個副本控制器,用于確保在任何給定時刻運行所需數量的容器。ReplicaSet定義有多個字段,其中包含有關此控制器應保留的Pod類型和數量的信息以及用于創建新Pod的模板。

- 部署(Deployment) – 負責Pods和ReplicaSet的聲明性更新的控制器。部署控制器需要描述所需的狀態才能維護這兩個實體。

盡管功能豐富,但Kubernetes的使用卻非常的簡單。它允許你操作高級實體(如,部署和StatefulSets),而無需直接與Pod交互。

Kubernetes集群使用儀表板或稱為kubectl的嵌入式命令行工具進行管理。在本文中,我們使用kubectl在Kubernetes集群中部署蜜罐系統,并收集有關基礎架構當前狀態的數據。

在 Kubernetes 中部署蜜罐

在了解了蜜罐和Kubernetes的基礎知識后,現在讓我們開始在Kubernetes集群中創建蜜罐系統。

定義受保護的邊界:

讓我們開始通過定義我們想要保護的資源來建立蜜罐。Kubernetes文檔包含了WordPress和MySQL部署的示例。我們可以使用此示例中的應用程序和部署文件。 假設我們的Kubernetes網絡包含我們想要保護的敏感數據。

創建 MySQL 蜜罐:

我們需要選擇保護敏感數據的方法。最好的方法是創建一個MySQL服務誘餌。

為此,我們需要使用到MySQL蜜罐。在我們的教程中,我們將使用這個低交互蜜罐示例,你也可以使用你喜歡的任何其他模板。

在開始之前,我們必須確保示例蜜罐正常工作。讓我們下載存儲庫:然后,我們需要創建Kubernetes文檔中描述的依賴項:

- > git clone https://github.com/skyformat99/mysql-honeypotd ./honeypot

然后,我們需要創建Kubernetes文檔中描述的依賴項:

- > apt-get install libev-dev

編譯項目:

- > make

如果kubectl沒有返回任何錯誤,則我們可以啟動該項目:

- > ./mysql-honypotd -s 5.6 -n mysql-replica

命令執行后,MySQL蜜罐將啟動并運行。現在,我們需要使用以下命令連接到它:

- > mysql -root -h [host-IP]

- ERROR 1045 (28000): Access denied for user ‘user’@’ip’

蜜罐回應了我們的請求,這說明蜜罐已準備就緒。讓我們來查看下它的日志:

- mysql-replica: New connection from IP:PORT to host-IP

- mysql-replica: Access denied for user ‘user’ from IP:PORT to host-IP:3306

- mysql-replica: Closing connection for IP:PORT

該記錄表示我們的蜜罐運行一切正常。下一步是將蜜罐添加到Kubernetes集群。

創建蜜罐 Docker 鏡像:

在Kubernetes集群中啟動我們的蜜罐之前,我們需要創建一個Docker鏡像。稍后我們將需要用它來啟動Pod。

你可以通過以下四個簡單的步驟來創建Docker鏡像:

1、選擇一個基本容器(在我們的示例中,將使用Ubuntu 14.04)。

2、設置一個工作目錄并將蜜罐復制到該目錄。

3、創建依賴項。

4、設置入口點。

所有這些步驟都需要記錄在Docker文件中:

- FROM ubuntu:14.04

- WORKDIR /tmp/honeymsql

- COPY . ./

- RUN apt-get update

- RUN apt-get install libev-dev

- ENTRYPOINT [“./mysql-honypotd”]

現在,我們需要創建一個Docker鏡像:

- > docker build -f ./Dockerfile -t mysql-honeypot:1

構建完成后,我們的本地Docker鏡像就可以使用了。為了創建一個Pod,我們必須將這個Docker鏡像上傳到Docker Hub:

- > docker push dockerID/repositoryName

此時,我們已在Pod中創建了一個MySQL蜜罐。

將蜜罐添加到 Kubernetes:

Pod的所需狀態由我們前面討論過的Deployment對象維護。開始部署之前,我們需要先創建一個YAML文件。基于此,Deployment自動控制Pod的狀態。如有需要,我們可以使用ReplicaSet運行多個蜜罐。

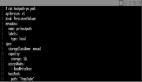

編寫YAML文檔,你可以參考Kubernetes文檔。我們項目的聲明如下:

- apiVersion: extensions/v1beta1

- kind: Deployment

- metadata:

- name: mysql-replica

- spec:

- replicas: 1

- template:

- metadata:

- labels:

- app: mysql-replica

- spec:

- containers:

- - name: mysql-replica

- image: dockerID/repo:tag

- imagePullPolicy: Always

- args: ["-s 5.6"]

- securityContext:

- privileged: true

讓我們注意這個聲明中的兩行字符串:

- image: dockerID/repo:tag

這一行是指我們之前為了構建Pod而創建的Docker鏡像。請注意,如果你使用私有存儲庫,則需要創建一個額外的Secrets對象,該對象將存儲訪問令牌到鏡像。

- args: ["-s 5.6"]

該行定義了我們已啟動的應用程序的參數。我們可以在創建Docker鏡像時在入口點定義它們。但是這種方法不允許在未重構鏡像的情況下更改參數。

在創建Pod時聲明參數使得設置應用程序的過程更加靈活。

讓我們保存文件并創建一個Deployment資源:

- > kubectl create -f honeypot-deployment.yaml

現在,我們需要檢查Pod的狀況:

- > kubectl get pods

- mysql-replica-5895cb77dd-9ltrr 1/1 Running 0 2m

使用以下命令查看蜜罐是否按預期工作:

- > mysql -root -h [POD-IP]

- ERROR 1045 (28000): Access denied for user ‘user’@’ip’ {/code}

最后,讓我們來看看蜜罐日志:

- > kubectl logs mysql-replica-5895cb77dd-9ltrr

- mysql-honeypotd[1]: New connection from IP:PORT to [POD-IP]:3306

- mysql-honeypotd[1]: Access denied for user 'user from IP:PORT to POD-IP:3306

- mysql-honeypotd[1]: Closing connection for IP:PORT

任務完成!我們已成功在Kubernetes集群中創建,配置和部署了低交互蜜罐。

總結

在本教程中,我們向大家描述了如何在Kubernetes網絡中部署蜜罐的過程。此類誘餌陷阱對于我們研究黑客的攻擊模式,以及保護我們的敏感數據非常有用。而創建蜜罐誘餌的過程也非常簡單,你只需具備一些基本的知識,就可以通過簡單的四個步驟將蜜罐添加到你的Kubernetes基礎架構中。

我們創建的MySQL誘餌是蜜罐技術的一個很好的例子。但是,蜜罐無法有效抵御零日攻擊。因此,蜜罐可以成為你額外的網絡安全工具,但你卻不能完全的依賴與它。