IoT DDoS警報系統是如何幫助我們預測網絡攻擊的?

分布式拒絕服務(DDoS)攻擊相信大家都不會陌生,當攻擊者面對一些安全防護極佳的網站時,拒絕服務往往會成為他們最后的攻擊選項。拒絕服務攻擊的原理其實非常簡單,就是模擬大量的合法用戶,向目標服務器發送大量請求,最終導致目標服務器超負荷而癱瘓。現今市面上雖然有許多的抗D服務,但價格卻非常的高昂,這對于那些已經存在資金困難的中小型企業來說無疑是一場生與死的博弈。

目前的DDoS攻擊通常采用的是放大攻擊(PDF)的手段,攻擊者的手中往往會掌握大量的‘肉雞’服務器,并利用類似于‘養雞場’的客戶端控制程序來強制調用‘肉雞’服務器,向目標服務器發起數量倍增的請求訪問。由于目標服務器自身有限的負荷量,最終往往會因此而拒絕服務。想象一下,如果在星期天超級碗的門戶因此而癱瘓,他們將會損失多少錢?令人詫異的是,目前在互聯網中可以用于此類攻擊的互聯網協議竟然多達十來種。

將IoT設備添加到列表中

DDoS攻擊并不是什么新鮮事物,但如今DDoS攻擊的目標卻早已不僅僅是個人電腦那么簡單。隨著物聯網的逐漸興起,DDoS的這只黑手早已伸向了IoT設備。自2014年第一次針對IoT設備攻擊以來,近年對于使用ARM,MIPS和PPC CPU架構并基于Telnet的物聯網攻擊大大增加。

日本橫濱國立大學的研究人員Yin Minn Pa Pa,Shogo Suzuki, Katsunari Yoshioka,Tsutomu Matsumoto,和日本國立信息通信技術研究所的Takahiro Kasama,以及德國薩爾州大學的Christian Rossow他們早已意識到了IoT僵尸網絡的嚴重危害性。為此他們成立的研究團隊決定共同開發一種,能夠捕獲損害IoT設備的惡意軟件二進制文件的蜜罐系統,以及惡意軟件分析環境,來逆向分析他們捕獲的惡意軟件樣本。該研究團隊同時還發表了一篇題為IoTPOT:分析物聯網崛起(PDF)的研究成果論文。

IoTPOT,用于IoT設備的蜜罐

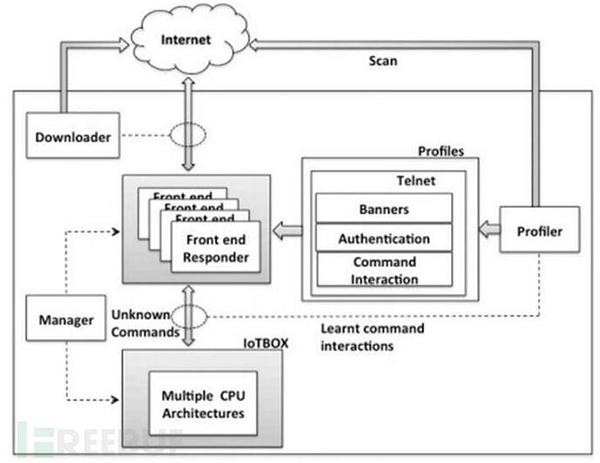

IoTPOT蜜罐的設計思路也很簡單,就是模擬各種IoT設備的特點欺騙攻擊者。在論文中作者如是闡述:“IoTPOT由前端的低互動響應程序組成,并與后端高互動的虛擬環境IoTBOX合作。“IoTBOX運行嵌入式系統常用的各種虛擬環境,用于不同的CPU架構。”

如 圖A 所示,IoTPOT包括:

- 前端響應程序(Front-end Responder):該軟件通過處理傳入的連接請求,banner信息的交互,認證以及與不同設備配置文件的命令交流來模擬許多不同的IoT設備。

- 配置程序(Profiler):該軟件介于前端響應程序和IoTBOX之間,從設備收集banner,并更新命令配置文件,加快發送Telnet查詢的速度,提升設備的交互度。

- 下載程序(Downloader):檢查惡意軟件二進制文件及其URL的交互和下載觸發器。

- 管理程序(Manager):處理IoTPOT的配置,并將IP地址鏈接到特定的設備配置文件。

圖 A:

IoTPOT在Linux嵌入式設備上運行,并提供:

- 支持可用的Telnet選項(可能被攻擊者使用的);

- 逼真的歡迎信息和登錄提示,以應對攻擊者專門破壞某些設備的情況;

- 登錄界面在身份驗證過程中觀察用戶特征;以及

- 多個CPU仿真架構,允許跨設備捕獲惡意軟件。

Telnet攻擊的步驟

如果你難以確定DDoS攻擊是否使用IoT僵尸網絡,那么IoTPOT將會告訴你答案。“在39天的穩定運行中,我們發現共有70,230個主機訪問了IoTPOT。其中49141次成功登錄,16,934個嘗試下載外部惡意軟件二進制文件,”我們共觀察到了76,605次下載嘗試,我們手動下載了來自11種不同CPU架構的43個惡意軟件二進制文件。

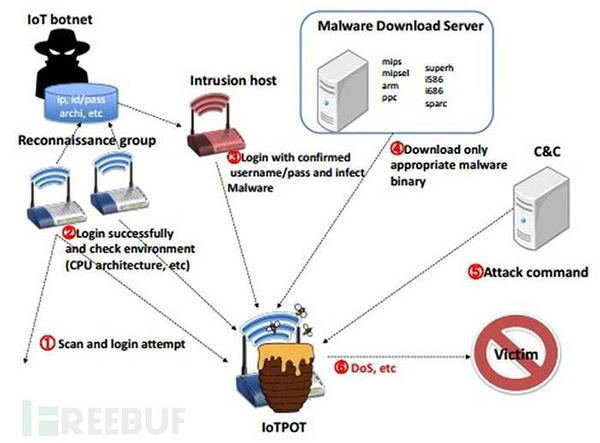

一個成功的Telnet攻擊,如圖B所示的攻擊,步驟如下:

- 入侵:攻擊者使用固定(字典攻擊)或隨機的憑證,順序登錄到IoTPOT。

- 感染:通過Telnet發送一系列命令,以檢查和配置環境。一旦操作完成,攻擊者將嘗試下載,然后執行惡意軟件二進制文件。

- 獲利:隨著惡意軟件的成功執行,攻擊者可以自由地進行DDoS攻擊等惡意操作。

圖 B:

IoT沙箱:IoTBOX

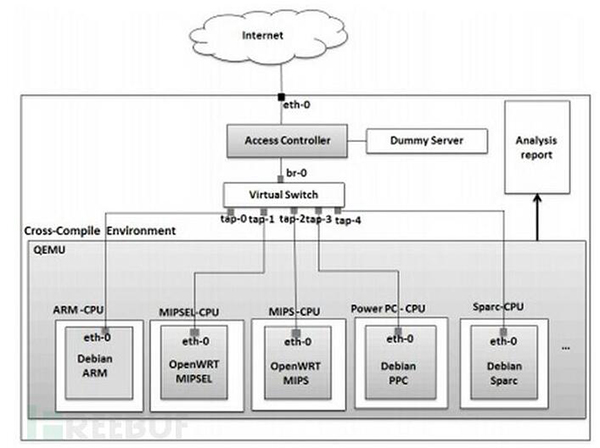

IoTBOX由用于分析捕獲惡意軟件的后端虛擬環境組成(圖C)。研究論文中提到:“要運行不同CPU架構的惡意軟件二進制文件,我們需要一個交叉編譯環境。因此,我們選擇使用開源模擬處理器QEMU,在仿真CPU上運行各自的平臺(OS)。”

圖 C:

研究人員的結論

該研究論文發表于2015年。在40天的測試期內,共有超過7萬個主機訪問了IoTPOT,并有超過76,000次的下載嘗試。研究人員總結說:“物聯網現階段仍處于發展初期,而物聯網設備也存在諸多的安全隱患,因此物聯網設備儼然已經成為攻擊者新的青睞對象。我們的實驗測試結果,也充分表明了我們的擔憂。我們確定了四個惡意軟件家族,它們表現出類似蠕蟲的擴展行為,所有這些都被用于主動的DDoS攻擊的。”值得一提的是,在2016年10月21日發生的史上最大的DDoS攻擊,使用的正是由100000(估計)IoT設備組成的僵尸網絡所發起。