從一份信息安全管控需求問卷談起

原創【51CTO.com原創稿件】話說AC初創公司憑借各種“風口”機會越做越大、越做越強。如今,老板已將市場拓展到了海外,即將成為一家美國公司的“御用”合作商。可是就在與該老牌美帝企業簽署合作備忘錄的前夕,AC公司就收到了對方IT部門發過來的一份合作企業信息管控需求問卷,其問題主要涉及的是企業運營與可能合作時的各種信息安全管控問題。

面對這份“金光閃閃”的全英文Excel表格,AC公司大膽接招,為這張國際通用的入場券專門成立了以信息安全經理掛帥的項目組。大家先后開展了訪用戶、鉆機房、登設備、查線路、測數據等活動,經歷了半個月的“摸爬滾打”和徹底梳理后,終于拿出了一份針對信息安全管控實務的“點對點”應答。下面就讓我們一起來觀瞻一下吧。

HARDWARE

Computer Room or Data Center

Question:

◆Is access to facilities where data is stored, or processed restricted to authorized personnel only?

◆Are visitors required to sign-in when they enter facilities?

◆Does video surveillance of computer room and perimeter entrances exist?

◆If a data center is used, does it meet any telecommunication standards?

Answer:

◆服務器或數據中心機房安裝了機械或電子鎖,并保持常鎖狀態。開鎖的權限僅掌握在有限數量的人員手中。

◆進出機房都有紙質的或電子的記錄。

◆機房應配備有架空防靜電地板、7×24小時空調、UPS、安全攝像頭、以及智能配線架等。

◆對于托管的數據中心,則具備有基于ITIL的服務管理,包括7×24小時監控、雙路供電和雙路上網線路接入,以及適當的發電設備。這些都參照了ISO27011:2008等機房相關的標準。

User Computer

Question:

◆Are unified OS images and software (including anti-virus) installed on user computers?

◆Can users modify the security characteristics of the platform, operating system, and security products?

◆Can virus or malicious software easily compromise user computers?

◆Are user computers vulnerable with group unified settings or have unsecure and open configurations?

Answer:

◆統一將具有服務支持(如MS)的企業定制的操作系統鏡像安裝到了用戶電腦上。

◆通過組策略( Group Policy)禁止用戶擅自修改系統設置、禁止用戶擅自安裝軟件,并且啟用規定時間無使用的自動鎖屏。

◆瀏覽器里的代理設置可以被用戶臨時修改,但會在下一次登錄時自動恢復。不過,用戶無法修改瀏覽器的安全和隱私設置。

◆預安裝防病毒軟件且鎖定,以使用戶無法禁用或終止其守護進程。

◆用戶不可以本地管理員身份登錄電腦,無寫入或修改系統注冊表的權限,也無法將電腦退出企業的域或修改加入到其他域。

◆通過信息資產配置管理工具(如SCCM)對企業內用戶電腦進行統一的注冊、更新、修改和信息收集等管理。

◆用戶端硬盤啟用加密,以保證如筆記本電腦之類的設備丟失時硬盤上的文件機密性。

Server

Question:

◆Are unified OS images and software (including anti-virus) installed on servers?

◆Are default system accounts (e.g., guest, administrator) disabled or renamed upon initial system build?

◆Are new systems and devices (e.g., systems, networks, applications, databases, etc.) configured with current security updates/patches and hardened before being put into production?

◆Is there an inventory of hardware assets with all assets tracked by a unique identifier such as an asset control tag or serial number?

Answer:

◆統一將具有服務支持(如MS等)的操作系統鏡像安裝到服務器上。

◆預安裝企業版的防病毒軟件并實現集中管理和更新。

◆根據標準化服務器的安裝檢查表來進行操作并逐步核對。

◆及時測試、審核并給相關服務器打上補丁。審查更新系統的報告,以確認完成。

◆服務器在初始安裝的時候予以安全加固;對于處于非軍事區(DMZ)的外部服務器則有更多的加固設置,包括刪除和重命名默認管理員帳號等。

◆企業里所有服務器都登記到了一個全量的列表中,此表根據服務器的硬件類型、服務功能和使用范圍進行分類。

AC公司增加項:移動設備

◆任何移動設備連接到企業郵箱時必須通過認證。

◆在設備丟失時,IT服務臺通過MDM系統可遠程鎖定或擦除設備上的數據。

◆啟用了設備自動鎖屏等安全策略。

Software:

Application

Question:

◆Is there an inventory of application and software assets with all assets tracked by a unique identifier such as a serial number?

◆Is there any documented policies that prohibit the installation of unauthorized hardware or software?

◆Is there a unified password management or Single Sign On for applications?

Answer:

◆針對不同的應用程序,設置不同的用戶組。

◆將各種應用程序的登錄方式統一為單點登錄(SSO),以實現用戶賬號權限的自動匹配。

◆對于企業里所用到的所有應用程序應該有一個全量的列表,此表應根據程序功能和使用范圍進行分類。

◆每一種應用應該在表中具有版本號、許可證、交付方式、類別、基本描述、以及是否外網可用等特征項。

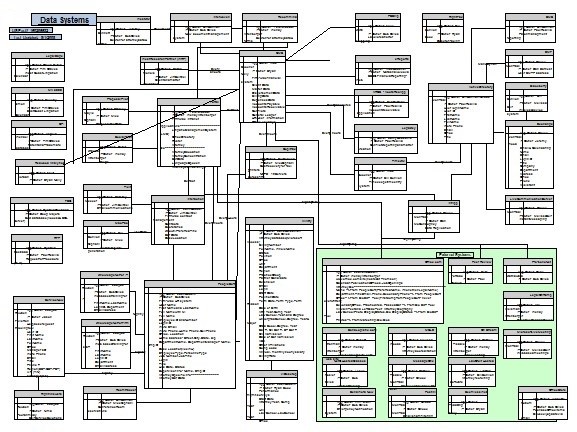

◆能夠提供出數據是如何在本企業的各個應用及系統之間進行流轉的圖表(如下圖所示),方便了IT部門或helpdesk(服務臺)對各個應用的協同工作狀態和數據的走向有個宏觀的認識,以及在出現系統或服務故障時,能夠清晰的識別并標注出問題的環節。

AC公司增加項:文檔及其管理平臺

◆各類工作文檔被存放在指定的共享目錄下、網絡盤里、以及導入到專門的文檔管理與協作平臺,而非電腦的本地磁盤上。

◆用戶存儲文檔時,默認情況下為公開屬性(public),如有需要可以添加相關安全設置,包括:私有(private)屬性、可以訪問的用戶與組、以及讀/寫/改/刪等權限。

◆管理平臺持續記錄用戶對文檔的任何訪問操作,此類記錄日志不可被刪除。

◆管理平臺能夠對批量刪除/轉發/導出等不合規的操作行為予以報警。

Email Management

Question:

◆From a data loss prevention (DLP) perspective, does the scanning of outbound email include blocking or scanning of email content and attachments, including encrypted attachments?

◆Are email servers required to have active anti-virus / anti-malware software installed that includes scanning email attachment for malware (e.g., trojans, spearfishing)?

Answer:

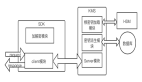

◆具有規范的郵件系統網絡架構,能夠厘清郵件出入本系統的邏輯路徑。

◆對出入本系統的郵件配置有相應的防病毒、防惡意軟件、反垃圾郵件、郵件黑(白)名單、郵件加密等服務。

◆定期對郵件系統進行風險評估,比如用到了MS ExRAP。

◆除了普通郵件客戶端,本企業還提供Web版的外網郵件訪問方式,也有相關的安全設置,比如用到了MS ISA。

◆禁止用戶手動批量轉發或將企業郵箱里的郵件通過規則來實現自動轉發。

◆運用反垃圾郵件系統通過掃描各種入站郵件,來防止釣魚和保障內網安全。

◆為保證郵件系統的持續可用性,采用了SaaS服務來保證企業內郵件服務中斷時,用戶仍可用公網途徑收發郵件。

Network:

Internet Access and Connection

Question:

◆Are the DNS services setup with ability to failover to a backup DNS server?

◆Do network intruder detection systems (NIDS) or network intruder prevention systems (NIPS) monitor all external and internal network connections?

◆Are the controls in place to against Denial of Service (DoS) or Distributed Denial of Service (DDoS) attacks?

Answer:

◆企業的上網線路采用雙線制(主從DNS服務),從而實現了不同應用業務從各自的線路與外部連接,并實現互相備份。

◆運用工具來發現并繪制詳細的網絡連接拓撲結構圖。

◆現有各種網絡連接設備(如:防火墻、IDS/IPS、路由器、交換機等)都遵循統一的配置模板,各個設備的配置都有集中的備份與歸檔。

◆有針對DoS和DDoS攻擊的防范控制,詳盡的網絡設備恢復方案與操作步驟的參考文檔。

DMZ

Question:

◆Do all external network connections [such as B2B connections, web services or communication protocols (e.g., HTTP, HTTPS, SFTP, FTP, Telnet)] terminate within a DMZ architecture?

◆Is inbound network traffic for services that host non-public information and are Internet accessible, authenticated and terminated within a DMZ?

Answer:

◆在活動目錄里劃分了單獨的域給DMZ。

◆僅為外部用戶提供安全套接層(SSL)的方式來訪問DMZ里的web資源。

◆已將Outlook Web Access/ActiveSync/Citrix/Office Communications Server/VPN Gateway/SharePoint Extranet等服務放置在DMZ里。

Internet Activity

Question:

◆Are all outbound Internet activities logged or monitored?

◆Are all outbound connections (e.g., HTTP, HTTPS, SFTP, media streaming) authenticated by a proxy device?

Answer:

◆所有用戶須持有有效的域賬號,并通過代理服務器來訪問互聯網。

◆代理服務器對出入數據包執行病毒掃描、請求特征分析、策略判斷、跟蹤與記錄等操作。

Wireless Connection

Question:

◆If wireless technologies are used, are strong industry standard encryption controls in place?

◆Are employees and guest wireless network users required to acknowledge acceptable use terms before connecting?

Answer:

◆本企業提供統一的無線網絡ID和WPA2企業版加密控制,并實現了區域全覆蓋。

◆通過配置實現無線網絡與局域網的互通,域賬號能在無線網絡中訪問所有企業資源;非域賬號登錄到無線網絡時,登錄頁面有相關的警告和規范使用的信息,而且其僅能向外訪問到互聯網。

System:

Backup

Question:

◆Is backup data stored at a secure offsite location or alternate data center to ensure Service Level Agreements (SLAs) can be met?

Answer:

◆本企業通過SLA定義了所使用到的備份技術、硬件設備、軟件特征、數據源及路徑、備份策略、恢復數據點和恢復時間等。

◆制定了將備份好的介質離線投遞到其他安全位置的相關策略,并嚴格執行。

Telephone and Voicemail

Question:

◆If Voice over Internet Protocol (VoIP) technology has been implemented, are the VoIP network segments logically segregated?

◆Is traffic sent over public IP networks encrypted with a strong industry standard algorithm?

◆If a voicemail service has been implemented, any control to it?

Answer:

◆使用單獨網段的VoIP通話技術,且實現網絡傳輸中的數據包加密。

◆追蹤打出的電話,以識別打往未授權國家與號碼的國際長途。

◆要求用戶輸入規定的前綴代碼,以實現長途電話的計費。

◆系統在次月產生上個月每一門電話的通話清單與費用列表。

◆用戶離職后,系統直接呼叫轉移其號碼到繼任者,并導出其語音信箱后立即從系統中刪除。

Remote Access

Question:

◆If a remote access service is available, what secure control has been implemented?

◆Is two-factor authentication implemented for remote network access?

Answer:

◆為實現員工在辦公區以外能夠對企業內部資源的訪問,既允許在任何電腦上基于網頁的遠程桌面與應用(如Citrix),也支持具有企業統一系統鏡像的筆記本上的VPN連接。

◆認證方式上采用靈活的支持多種通信方式的雙因素認證模式。

◆為合作伙伴提供非本域的賬號和受限的VPN遠程連接方式。

MANAGEMENT:

Account, group and password Control

Question:

◆For all IT systems including but not limited to servers, routers, switches, firewalls, databases, and external social spaces, are there any security policies and processes for those creation and management of all types of user and privileged accounts?

◆Are all user accounts assigned to an individual employee and not shared?

◆Are all password strong and complex?

Answer:

◆所有人都使用活動目錄(Active Directory)的域賬號來登錄企業的服務器和用戶端電腦。

◆所有賬號,在原則上具有相同的訪問級別,而無任何特殊的訪問權限。

◆通過基于角色的訪問控制(RBAC)來實現基本用戶賬號最小特權(LUA)的管理。

◆用到MS ADRAP對活動目錄進行定期風險評估。

◆僅授權單一部門(比如Helpdesk)對域賬號進行統一的集中化管理。

◆只有IT部門員工才有、且能使用第二個賬號來進行管理類事務操作。所有這些賬號都以ADM_開頭以便于跟蹤和記錄。

◆按照職權分離和須知(Need to know)的原則設定不同的活動目錄用戶組,以方便跟蹤、記錄和管控。

◆普通賬號遵循通用的密碼策略;而對于ADM賬號,則采用更嚴格的密碼策略。

Collaboration and SharePoint

Question:

◆Is there a formal event management / change control process that requires documentation and management approval of all changes to applications, systems, databases, and networks?

◆Is there a platform for information publishing and tracing, when problems occur or projects implement.

◆Untracked emergency changes may introduce misconfigurations. Requiring subsequent management review and approval helps trace accountability.

Answer:

◆為了保持安全團隊內部的及時協作、以及與外部的高效溝通,本公司設置有一個統一的內網管理平臺入口(SharePoint站點),實現了集中化管理。

◆平臺內容包括:安全信息的發布、事件情況的查詢、項目進度的更新、參考文件的存儲、負責人的公示等。

◆平臺能夠實現遠程的登錄與運維,以提高整體水平與效率。

◆使用統一的平臺解決方案實現對所有的事件、事故、問題、請求以及變更的管理。Helpdesk和所有IT部門員工都有權限使用此平臺并能獲取平臺推送的消息。

◆使用統一的平臺解決方案實現對所有項目的進度、工時和時間的跟蹤與管理。所有的項目經理、職能經理和高級工程師都有權限使用此平臺并能獲取平臺推送的消息。一般IT人員僅能對該平臺只讀。

Network and Device Monitoring

Question:

◆Are there any processes that monitor network and device resources to ensure system and security controls are functioning properly?

Answer:

◆使用安全事件管理相關產品進行日志的集中管理與聯動。

◆監控各種網絡設備和服務器硬盤使用率與在線狀態等。

◆監控LAN、WAN、WIFI和上網線路狀態。

◆對于企業網絡中所用到的IDS/IPS以及DLP產品提供監控與響應。

Incident Response and Audit

Question:

◆Are incident response procedures for information security incidents defined and documented (e.g., network outages, abuse of access privileges)?

◆Are penetration tests of critical applications or networks with Internet connectivity conducted at least every 12 months and after significant changes?

◆Are there any internal or external audits?

Answer:

◆具有既定的應急響應流程,并定期更新之,且周期性地進行演練。

◆定期進行服務器(Web)、網絡、客戶端、BYOD等類型的滲透測試。

◆定期(每年一次或兩次)執行內部審計和外部審計。

◆接受上下游合作商以及客戶所主導的各類安全評審。

Training and Manual

Question:

◆Do employees complete annual security awareness trainings?

◆Are there any information security risk related manuals available?

Answer:

◆IT部門定期以電子郵件、海報張貼的形式,或是組織員工面對面開展信息系統基本技能與安全意識的相關培訓。

◆能制定并定期更新面對全員發放的風險意識管理和速查手冊。

上述就是AC公司團隊在“吹盡黃沙始成金”后所交出的“答卷”,大家是否已有了一種“大珠小珠落玉盤”的即視感呢?細心的您可能已經發現了,他們還根據自身系統的特點和實際情況提供了more than問卷問題的說明信息與圖表,這充分體現了該公司對于信息管控的全局準備和對于此次合作的積極配合態度。

我常聽到有人將企業安全比喻為長跑。的確,跑得快的人不一定跑得久。無論是各種威脅攻擊還是系統服務、甚至企業的業務,無一不是在動態發展和變化之中的。有過跨國合作經驗的小伙伴都知道,國外企業對于合作方的資質考察從來不是一錘子的買賣,各種審查會周期性的發生。因此我們永遠不要把自己放置到“舒適區”,要根據實際情況及時做出各種管控實施的調整。不然指不定哪個環節就會成為“阿喀琉斯之踵”,而導致全盤game over了。

【51CTO原創稿件,合作站點轉載請注明原文作者和出處為51CTO.com】