攻擊敲詐不耽誤,一周拿下2.7萬MongoDB數據庫

前言

根據國外安全專家的最新研究發現,MongoDB數據庫脆弱的安全性已經導致一天之內受到攻擊的服務器數量上升了一倍。由于這些數據庫不會對訪問者進行任何形式的身份驗證,因此大量“開放式”的MongoDB數據庫正在遭受多個黑客組織的攻擊。攻擊成功之后,目標數據庫中的數據會被黑客刪除,受害者必須支付一定金額的贖金之后才能找回自己的數據。

事件報道

安全研究專家報告稱,一位名叫Harak1r1的黑客可以利用工具掃描出未打補丁或包含錯誤配置的MongoDB數據庫,在獲取到包含漏洞的數據庫之后,他會訪問這臺數據庫服務器,并將其中的數據全部導出,然后刪除目標數據庫中的所有數據。接下來,他便會以此來威脅目標數據庫的管理員,如果他們想拿回被盜的數據,那么就得支付一定金額的贖金了。除了Harak1r1之外,還有很多其他的攻擊者同樣也在對那些存在錯誤配置的MongoDB數據庫進行勒索攻擊。

就在上周的星期一,安全研究專家Victor Gevers發現有將近兩百個MongoDB數據庫實例的數據被非法清除,而這些受到攻擊數據庫的管理員均被要求支付數據贖金。管理員如果想要恢復數據庫中的數據,就得向網絡犯罪分子支付高額贖金。

然而這件事情并沒有結束,時間來到上周的星期二,受感染的MongoDB數據庫數量已經從兩百迅速增長至兩千了。根據Shodan創始人John Matherly報告的數據,僅在一天之內,受攻擊的MongoDB數據庫數量就翻了十倍之多,而在上周的星期五,Gevers和另一位安全研究專家Niall Merrigan發現受感染的MongoDB數據庫數量已經增長至了一萬多臺。

然而,根據Merrigan近期的統計數據顯示,受攻擊的MongoDB數據庫數量僅在十二小時之內就上升了一倍,目前已經有超過兩萬七千臺MongoDB數據庫受到了攻擊。

更糟糕的是什么?

起初,攻擊者只要求受害人支付0.2個比特幣(價值約為184美金)作為數據贖金。據了解,當時已經有22個受害人按要求支付了贖金。但是現在,攻擊者已經將勒索贖金提升至了1個比特幣(價值約為906美金)。

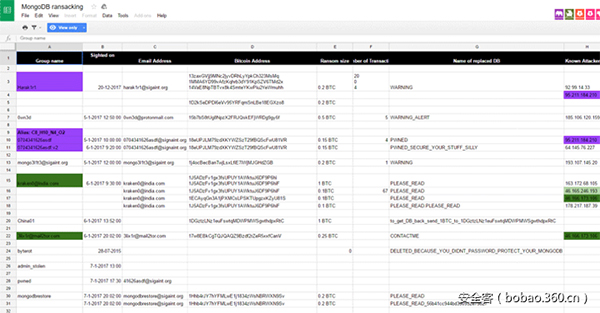

當然了,這些事情可不是Harak1r1一個人干的。根據安全研究人員透露的信息,他們已經檢測到了十五個不同的攻擊者。其中有一位名叫kraken0的攻擊者成功引起了研究人員的注意,他利用惡意郵件成功入侵了15482個MongoDB數據庫,并且目標數據庫的管理員必須支付1個比特幣來拿回他們的數據。不過,目前好像并沒有人向他支付過贖金。

目前研究人員已經在Google Docs上發布了一個列表,并且在其中列出了參與此次攻擊的黑客組織名單,但是參與攻擊的黑客數量仍在持續增加。攻擊者所要求支付的金額各異,最低的僅0.15個比特幣,但也有高達1個比特幣的贖金。2017年至今,比特幣的價值上下波動,截止1月11日本文發稿時,1比特幣的金額約等于6373美元。

這也就意味著,當MongoDB數據庫被攻擊事件在上周一被曝光之后,越來越多的黑客和黑客團伙也加入了Harak1r1的行列。為了賺取錢財,他們也開始攻擊包含漏洞的MongoDB數據庫,并刪除數據以勒索管理員。

這一次的勒索攻擊到底是誰的責任?

沒錯,就是你!需要為此次事件負責的人就是你們這些數據庫管理員!之所以你的MongoDB數據庫會被黑客攻擊,主要是因為你沒有對MongoDB數據庫進行正確的配置。在這一波攻擊事件當中,幾乎所有被攻擊的MongoDB數據庫服務器其管理員賬號都沒有設置訪問密碼。

我們可以直接使用Shodan搜索引擎來掃描出存在漏洞或包含錯誤配置的MongoDB數據庫,而掃描結果顯示,目前大約有十萬個存在安全問題的MongoDB數據庫實例。我們可以發現這些數據庫,攻擊者同樣也可以。

如何保護你自己?

安全研究專家在經過了詳細的分析和調查之后發現,并沒有任何證據可以表明攻擊者在刪除這些數據之前已經將相關數據進行了導出,但是他們卻承諾稱用戶在支付了贖金之后可以拿回自己的數據,對此研究人員認為犯罪分子的可信度并不高。

Gevers建議各位MongoDB數據庫的管理員們不要急于向犯罪分子支付贖金,他們可以向安全專家們尋求幫助。目前為止,他和Merrigan已經幫助了112位數據庫管理員提升了他們MongoDB數據庫的安全性。

除此之外,各位MongoDB數據庫的管理員也可以按照下列步驟來提升自己的安全性:

1. 啟用身份驗證功能:如果你的網絡系統或防火墻被攻破了,那么身份驗證功能就會成為你的救命稻草。編輯你的MongoDB配置文件,將“auth”的值改為“true”。

2. 使用防火墻:盡量避免去犯一些常見的錯誤,如果可以的話,禁用MongoDB數據庫的遠程訪問功能,禁止訪問端口27017,或者通過綁定IP地址(白名單)來限制數據庫服務器的訪問權限。

3. 產品更新:強烈建議各位管理員及時更新MongoDB數據庫軟件。

與此同時,MongoDB數據庫的開發人員已經發布了一份安全更新公告[傳送門],并且在公告中詳細描述了這一次的勒索攻擊。你可以從中了解到如何去檢測這類攻擊,以及如何更好地防御這類攻擊,并且按照研究人員給出的方法來檢查自己數據的完整性。