從電影《諜影重重5》中得到的信息安全啟示

電影《諜影重重5》的故事剛剛落下帷幕,相信各位影迷依然對(duì)主角Jason在希臘雅典以及美國拉斯維加斯的馬路上與反派Asset的兩處飛車角逐片段記憶猶新。

在這些緊張刺激的動(dòng)作戲以外,說起影迷們最關(guān)注的問題,便非它莫屬了:

“電影中展現(xiàn)的種種針對(duì)電子設(shè)備的監(jiān)控技術(shù)真的存在嗎?”

事實(shí)告訴我們,拋開影片需要的藝術(shù)渲染效果以外,這些監(jiān)控技術(shù)的存在是真實(shí)可信的。實(shí)際上,我們每個(gè)人都處于一場(chǎng)看不見硝煙的信息戰(zhàn)當(dāng)中。在某些我們看不見的角落里,有人有能力對(duì)個(gè)人電腦中的隱私數(shù)據(jù)進(jìn)行全方位的窺探。在這一過程中,最常用的工具便是間諜軟件以及木馬程序,公眾通常從行為上把它們統(tǒng)一歸類為“木馬”。

在影片中共計(jì)出現(xiàn)了如下幾個(gè)給人留下深刻印象的有關(guān)木馬的片段:

1、在影片的開頭,前作女主角Nicky在位于冰島雷克雅未克某個(gè)黑客聚集地中侵入CIA數(shù)據(jù)庫,并利用木馬從某臺(tái)內(nèi)網(wǎng)服務(wù)器中竊取各種隱秘行動(dòng)的資料。

2、CIA特工發(fā)現(xiàn)這次入侵之后立刻發(fā)動(dòng)反擊,而他們的反擊做法也很好地遵從了“最好的防御便是進(jìn)攻”這一準(zhǔn)則:在獲得入侵者IP之后,他們成功侵入了冰島的電網(wǎng)系統(tǒng)并上傳了一個(gè)木馬,隨后對(duì)整個(gè)地區(qū)實(shí)施了停電攻擊以中斷Nicky與CIA的連接。

3、本作女主角Heather利用文件中植入的木馬程序?qū)崟r(shí)監(jiān)控Jason打開文件的行為,并迅速鎖定了他的位置。

4、CIA特工在發(fā)現(xiàn)Jason開始在電腦斷網(wǎng)的情況下瀏覽文件之時(shí),當(dāng)機(jī)立斷地決定入侵電腦旁邊的手機(jī),并以它作為跳板對(duì)電腦進(jìn)行控制,強(qiáng)制關(guān)機(jī)并刪除機(jī)密文件。

這些技術(shù)細(xì)節(jié)看上去簡直是匪夷所思,但真的不可能發(fā)生嗎?未必,事實(shí)上,潛藏在暗處的攻擊者們?cè)缇陀修k法在技術(shù)層面上完成這些看似“不可能”的任務(wù)。

1.侵入數(shù)據(jù)庫

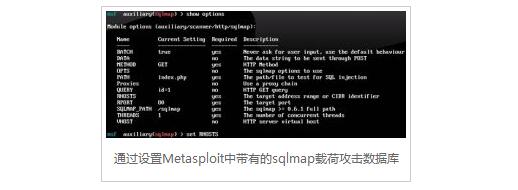

通過Metasploit框架以及各式各樣被公開在安全社區(qū)或者地下產(chǎn)業(yè)鏈中的漏洞細(xì)節(jié)、概念驗(yàn)證代碼(PoC)甚至現(xiàn)成的利用程序(Exploit)和攻擊載荷(Payload),攻擊者們可以對(duì)那些已確認(rèn)的漏洞發(fā)起攻擊并迅速取得有漏洞服務(wù)器的控制權(quán),更別提上傳一個(gè)木馬程序以更方便地操作文件和其他數(shù)據(jù)了。

防護(hù)措施:在杜絕弱口令的基礎(chǔ)上,保持Windows Update處在開啟狀態(tài),及時(shí)修復(fù)系統(tǒng)中存在的漏洞。

2.侵入電網(wǎng)系統(tǒng)并實(shí)施停電攻擊

電影中的片段其實(shí)早有原型,在2015年12月23日,烏克蘭電力部門遭遇惡意代碼攻擊,烏克蘭新聞媒體TSN在24日?qǐng)?bào)道稱:“至少有三個(gè)電力區(qū)域被攻擊,并于當(dāng)?shù)貢r(shí)間15時(shí)左右導(dǎo)致了數(shù)小時(shí)的停電事故。”;“攻擊者入侵了監(jiān)控管理系統(tǒng),超過一半的地區(qū)和部分伊萬諾–弗蘭科夫斯克地區(qū)斷電幾個(gè)小時(shí)”。在此次事件中,安全公司ESET表示烏克蘭電力部門感染的是惡意代碼“BlackEnergy”,它曾被用于攻擊歐美SCADA工控系統(tǒng)。

3.監(jiān)控行為并鎖定位置

當(dāng)文件被打開之后,被植入其中的木馬程序得到了運(yùn)行的機(jī)會(huì):通常它會(huì)快速地在系統(tǒng)目錄下創(chuàng)建自身的副本并添加到自啟動(dòng)項(xiàng),使得用戶的電腦每次開機(jī)都會(huì)啟動(dòng)木馬程序。之后,木馬程序與它內(nèi)部設(shè)定好的服務(wù)器進(jìn)行通信,并發(fā)送自身所在機(jī)器的相關(guān)信息,其中便包括了受害者的IP地址(Jason便是這樣暴露自身位置的)。而在木馬聯(lián)絡(luò)的服務(wù)器上則會(huì)生成一個(gè)以該木馬程序?yàn)槊浇椋芾碓摍C(jī)器的終端(Shell),便于攻擊者進(jìn)行操作,但是在電影中,由于主角Jason在閱覽CIA的機(jī)密文檔時(shí)關(guān)閉了網(wǎng)絡(luò)連接,使得木馬無法和服務(wù)器保持通信,所以CIA的特工們不得不想辦法通過入侵周圍的智能設(shè)備來重新取得電腦的控制權(quán)。

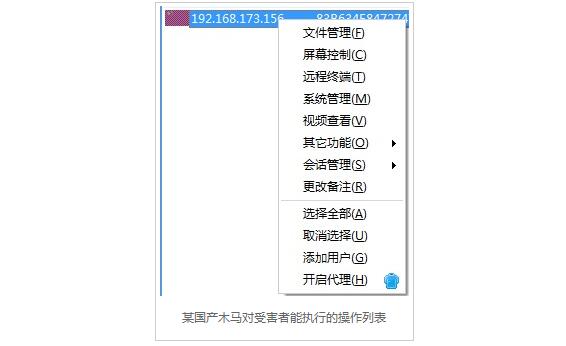

在中國,木馬雖然沒有和電影中一樣看起來十分炫酷的界面,它們所具有的功能卻是相當(dāng)齊全的。下圖就是一個(gè)簡單的示例:

防護(hù)措施:警惕任何從非官方渠道獲取的軟件,使用之前請(qǐng)做好查殺工作,并通過基于行為檢測(cè)的威脅分析確認(rèn)其安全性。要知道,有些木馬是可以通過無法被殺毒軟件識(shí)別的編碼方式來繞過靜態(tài)查殺的。順帶一提,男主角Jason就是犯了這樣的錯(cuò)誤,急于閱覽CIA泄露的機(jī)密文件以至于在沒有足夠的安全意識(shí)的情況下就打開了文件,繼而暴露了自己的位置,也丟失了剛剛到手的文件。

4.入侵智能設(shè)備,并以其為跳板對(duì)其他PC或智能設(shè)備發(fā)起攻擊

實(shí)際上,在Metasploit框架版本的內(nèi)置模塊列表中早已準(zhǔn)備了針對(duì)Android系統(tǒng)的漏洞利用模塊。另外的例子是[2]在2012年的Blackhat黑客大會(huì)上,來自CrowdStrike公司的Georg Wicheerski演示了一個(gè)Android4.0.1系統(tǒng)上Webkit瀏覽器的遠(yuǎn)程代碼執(zhí)行漏洞。只需要用戶點(diǎn)擊釣魚短信中的鏈接,即可做到隱蔽的遠(yuǎn)程控制和任意代碼的執(zhí)行,其危害性可見一斑。

防護(hù)措施:在對(duì)第三方應(yīng)用保持足夠警戒的基礎(chǔ)上請(qǐng)按照官方提供的補(bǔ)丁隨時(shí)更新你的智能設(shè)備系統(tǒng),防止遭遇攻擊。

雖然作為電影,適當(dāng)?shù)乃囆g(shù)渲染手法是必要的,但電影中出現(xiàn)的監(jiān)控技術(shù)絕非空穴來風(fēng)。結(jié)合數(shù)日前發(fā)生的美國黑客團(tuán)伙方程式組織(Equation Group)疑似被黑的事件來看,其泄露出的攻擊工具、漏洞利用程序、腳本源碼等數(shù)據(jù)無不讓人耳目一新,這也從側(cè)面證實(shí)了攻擊的存在和普遍性。

再一次的,請(qǐng)保持警惕!也許在你的電腦之中,就早已有著一雙睜開的眼睛。