福利到!值得收藏的多款PowerShell工具

本文旨在分享部分PowerShell工具,僅供安全學習,禁止非法利用。

UnmanagedPowerShell :https://github.com/leechristensen/UnmanagedPowerShell

可以從一個非托管程序來執行PowerShell , 經過一些修改后也可以被用來注入到其他進程。

Throwback:https://github.com/silentbreaksec/Throwback

HTTP/S 標記注入

ThrowbackLP:https://github.com/silentbreaksec/ThrowbackLP

監聽站反向注入

CrackMapExec:https://github.com/byt3bl33d3r/CrackMapExec

Windows/Active Directory環境下的一站式滲透測試

PowerShellMafia:https://github.com/PowerShellMafia/PowerSploit

PowerSploit 是Microsoft中能夠幫助滲透人員在所有階段進行評估的PowerShell模塊集。

nishang:https://github.com/samratashok/nishang

Nishang是基于PowerShell的滲透測試專用工具。集成了框架、腳本和各種payload。這些腳本是由Nishang的作者在真實滲透測試過程中有感而發編寫的,具有實戰價值。包括了下載和執行、鍵盤記錄、dns、延時命令等腳本。(Freebuf的相關帖子:http://www.freebuf.com/tools/10443.html)

ReflectiveDLLInjection :https://github.com/stephenfewer/ReflectiveDLLInjection

反射型 DLL 注入 是一種庫注入技術,主要被用來執行一個庫從內存到主機進程的加載。因此這個庫應能夠通過實現最小的PE文件加載器來加載自身,以最小的主機系統與進程間的相互作用來進行管理。

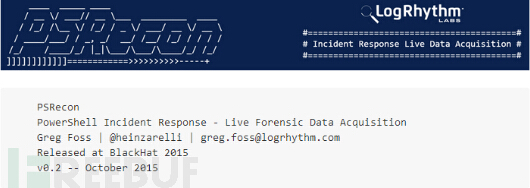

PSRecon :https://github.com/gfoss/PSRecon

PSRecon會使用PowerShell(V2或更高版本)從遠程的windows主機收集數據,然后將數據放入文件夾中,對全部提取數據、PowerShell、各種系統性能進行哈希,最后將數據發送給安全團隊。該數據可以共享,發送郵件或者局部保留。

powershell:https://github.com/clymb3r/PowerShell

該工具是PowerSploit目錄的一部分

powershell:https://github.com/MikeFal/PowerShell

用SQL Server數據庫進行管理,包含完成的以及正在進行的PowerShell腳本。

PowerShellArsenal:https://github.com/mattifestation/PowerShellArsenal

用于逆向工程的PowerShell模塊,可進行反匯編托管以及非托管的代碼、進行.NET惡意軟件分析、分析內存、解析文件格式和內存結構、獲得內部系統信息等。

PowerShell-AD-Recon:https://github.com/PyroTek3/PowerShell-AD-Recon

一個有用的PowerShell腳本

PowerCat :https://github.com/secabstraction/PowerCat

PowerShell的TCP/ IP瑞士軍刀,適用于Netcat & Ncat.

Unicorn:https://github.com/trustedsec/unicorn

Unicorn 是一個用于PowerShell降級攻擊和直接注入shellcode到內存中的簡單工具。

Posh-SecMod:https://github.com/darkoperator/Posh-SecMod

用Security cmdlets來進行安全工作的PowerShell模塊

PowerShell API 手冊 :http://www.pinvoke.net/

PInvoke.net主要是一個wiki,允許開發者找到,編輯和添加PInvoke的*簽名、用戶定義類型、以及與調用Win32和其他非托管API的托管代碼相關的任何其他信息。

PowerTools工具 :http://https//github.com/PowerShellEmpire/PowerTools

Empire :https://github.com/powershellempire/empire

PowerShell后期漏洞利用代理工具(詳見:http://www.freebuf.com/articles/web/76892.html)

Honeyport :https://github.com/Pwdrkeg/honeyport

一個用于創建Windows honeyport的PowerShell腳本

PowerMemory :https://github.com/giMini/PowerMemory

可利用文件和內存中當前的一些證書

小編有點懶,所以就放了Github地址。對了,最后要感謝下微博大牛 RevengeRangers,整理貼很棒!

分享才會進步,所以記得分享嘛—。—