十大蘋果安全威脅,改變我們看待Mac的方式

五年前,對安全極客而言,關(guān)注Mac惡意軟件只屬于一種有趣的愛好。時(shí)不時(shí)地蹦出來一些案例,安全公司開一場新聞發(fā)布會,然后一切恢復(fù)正常。真的沒什么特別有意思的事情。然后,在2012年,一種名為Flashback的軟件攻擊了Mac平臺,估計(jì)超過100萬用戶受到感染,人們的觀點(diǎn)改變了。如今Mac和iOS威脅相比于PC而言仍舊是毛毛雨,但沒人懷疑會該平臺的用戶是有價(jià)值的目標(biāo)。

蘋果=安全的時(shí)代已經(jīng)一去不復(fù)返,以下是十個(gè)改變我們看待Mac方式的蘋果安全威脅:

1. 雷擊(Thunderstrike)/黑暗絕地武士(Dark Strike)Boot漏洞,2015年

盡管該漏洞是安全研究人員而不是罪犯發(fā)現(xiàn)的,無論如何,雷擊和黑暗武士漏洞屬于概念性的攻擊手段,通過固件后門,它們可以從根基上摧毀Mac電腦。雷擊需要實(shí)際操作Mac,并通過雷電接口接入,黑暗武士漏洞則不用,但確實(shí)需要在固件方面高超的認(rèn)識。這兩種漏洞都已被蘋果修復(fù)。

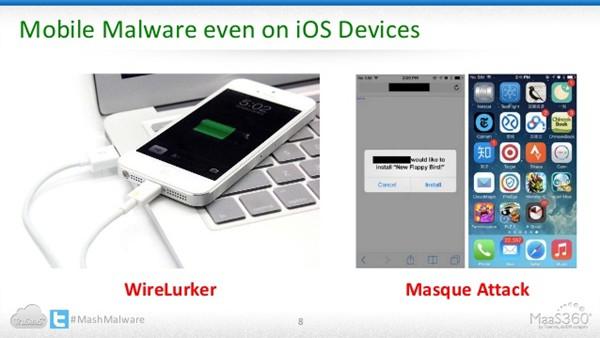

2. 連線潛伏者(WireLurker)和假面舞會(Masque),2014年

連線潛伏者無疑是最嚴(yán)重的、改變世界的攻擊之一,它面向iOS設(shè)備。和它設(shè)計(jì)原理相似的某種概念性攻擊被稱為假面舞會。連線潛伏者十分危險(xiǎn),曾導(dǎo)致美國政府向聯(lián)邦雇員發(fā)出通告。假面舞會只有在用戶被引誘到某個(gè)第三方商店上安裝應(yīng)用后才有效,但中國開發(fā)的連線潛伏者會通過USB接口感染任何連接到被感染Mac的iOS設(shè)備。

3. 好萊塢艷照門iCloud攻擊,2014年

可以說是影響過蘋果的最嚴(yán)重的安全問題,2014年,該公司的iCloud數(shù)據(jù)存儲服務(wù)遭到了一系列大搖大擺的數(shù)據(jù)泄露攻擊,引發(fā)了所謂的好萊塢艷照門事件。該攻擊專門針對名人的iCloud賬戶,尷尬的圖像被泄露到互聯(lián)網(wǎng)上。蘋果有否認(rèn)其系統(tǒng)遭到破壞的習(xí)慣,但用戶已開始關(guān)注其使用的云服務(wù)所收集的個(gè)人數(shù)據(jù)。

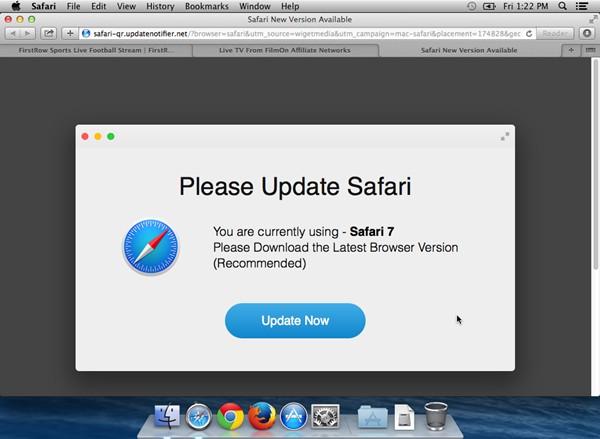

4. 瀏覽器勒索攻擊,2013年

該跨平臺攻擊由Malwarebytes公司公開,它僅僅是一個(gè)Javascript騷擾窗口,會不斷干擾瀏覽器,要挾用戶付出300美金來讓它停下來。擺脫它的唯一辦法是激活“重置Safari”選項(xiàng)。它遠(yuǎn)非復(fù)雜,但仍舊是一個(gè)警告:簡單的小把戲也可以很有效。

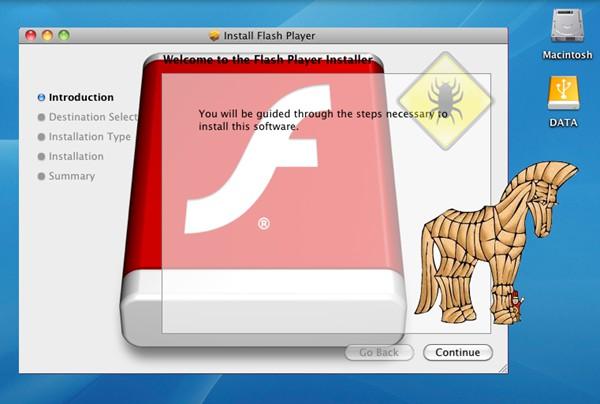

5. 閃回木馬(Flashback Trojan),2012年

沒人確切地知道有多少蘋果電腦感染了該木馬,這個(gè)數(shù)字很有可能是100萬,這讓閃回木馬成為了迄今為止最引人注意的Mac惡意軟件。閃回木馬通過一種路過式攻擊,在用戶安裝Flash Player的同時(shí)把自己也裝上,這讓所有人都想起了Windows系統(tǒng)上的類似招數(shù)。甚至是牛津大學(xué)及其學(xué)生都在努力對抗它。這就是蘋果改變其安全策略的那一刻和那一年。

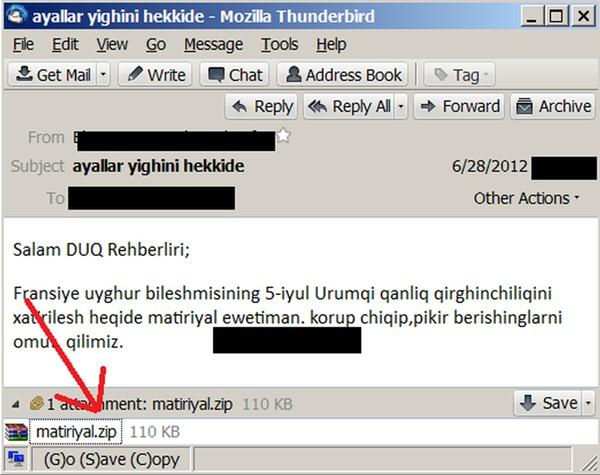

6. MacControl APT,2012年

MacControl APT是一個(gè)簡單的郵件陷阱附件,可以遠(yuǎn)程控制目標(biāo)Mac。當(dāng)時(shí)的幾次攻擊使用了這一技術(shù),用它來對付一些小型的特定群體,有人認(rèn)為“APT”一名起源于此。

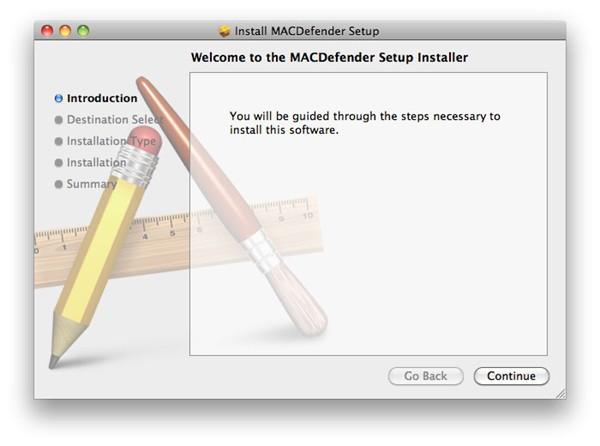

7. Mac守護(hù)者(MacDefender),2011年

當(dāng)時(shí)PC世界極度流行反病毒詐騙,這也是Mac世界第一次遇到這樣的情況。MacDefender是一個(gè)簡單的騙局,它作為一個(gè)安全應(yīng)用出現(xiàn),可以檢測到并不存在的安全威脅,用戶需要購買付費(fèi)權(quán)限來殺毒。值得注意,因?yàn)樗膭?chuàng)造者已經(jīng)擺脫了創(chuàng)造一個(gè)令人信服的Mac界面的麻煩。

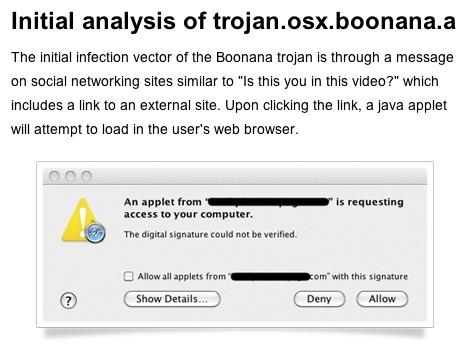

8. Boonana木馬/蠕蟲,2010年

在2010年,網(wǎng)絡(luò)犯罪分子正在對Windows系統(tǒng)實(shí)驗(yàn)許多類似技術(shù),包括最初看上去是2008年臉書Koobface木馬的重制版的Boonana。它使用Java實(shí)現(xiàn)跨平臺入侵,它通過社交網(wǎng)絡(luò)和YouTube進(jìn)行傳播,這是當(dāng)時(shí)的最新趨勢。

9. DNS操控者(DNSChanger)/RSPlug,2007到2009年

這種臭名昭著的攻擊會誘騙用戶使用偽造的CODEC(奇怪地偽裝成了Windows ActiveX控件),以允許用戶查看色情視頻。它也以Jahlav的形式出現(xiàn)過,結(jié)果顯示它和2007年臭名昭著的Mac惡意軟件RSPlug有所聯(lián)系。愛沙尼亞的攻擊小組是大多數(shù)這些攻擊(包括針對Windows用戶)的始作俑者,它最終在那一年被代號為Ghostclick的FBI行動(dòng)搗毀。

10. 壞兔子(BadBunny),2007年

壞兔子影響Mac、Windows和Linux平臺,它是一個(gè)OpenOffice宏蠕蟲。一些人仍然會想起它使用Ruby腳本推送一個(gè)身著兔子裝的男人的色情圖片場景。人們很少在外部的互聯(lián)網(wǎng)世界中發(fā)現(xiàn)它,它更像是某種概念性質(zhì)的玩鬧,而不是真正危險(xiǎn)的攻擊。