如何在中小企業(yè)中使用企業(yè)模式構(gòu)建更安全的無線網(wǎng)?

譯文使用無線受保護訪問II(WPA2)安全技術(shù)保護無線網(wǎng)絡(luò)已儼然成了慣例,但許多小公司、甚至中型企業(yè)在默認情況下卻使用WPA2的個人或預(yù)共享密鑰(PSK)模式,而不是使用企業(yè)模式。

不過盡管名稱是企業(yè)模式,但它并不僅僅適用于大網(wǎng)絡(luò),它在所有公司中都有一席之地。雖然你可能認為,簡單的個人模式用起來更容易,但是如果考慮到合理保護企業(yè)網(wǎng)絡(luò)安全所需要的日常工作,會發(fā)現(xiàn)實際上恰恰相反:企業(yè)模式更省力。

WPA2的企業(yè)模式使用802.1X驗證,這為網(wǎng)絡(luò)提供了另外一層安全;相比個人模式,企業(yè)模式更是為企業(yè)網(wǎng)絡(luò)精心設(shè)計的。雖然它起初確實需要花更多的精力和資源來設(shè)置,比如說需要遠程驗證撥入用戶服務(wù)(RADIUS)服務(wù)器軟件或服務(wù),但是它不一定很復(fù)雜或很費錢,對每家企業(yè)來說如此,對為多家企業(yè)管理網(wǎng)絡(luò)的IT/托管服務(wù)提供商來說同樣如此。

順便透露一下,本人所開的一家公司提供基于云的RADIUS服務(wù)。不過,作為一名經(jīng)驗豐富的網(wǎng)絡(luò)專業(yè)人員,我坦率地認為,建議所有企業(yè)網(wǎng)絡(luò)都使用企業(yè)級無線安全,下面概述了幾個原因。另外請注意:根本不需要使用主機托管的RADIUS服務(wù);本文介紹了另外許多的RADIUS服務(wù)器軟件選項,其中幾個選項根本不用你花錢。我會逐一介紹這些選擇以及幫助構(gòu)建更安全無線網(wǎng)絡(luò)的步驟。

企業(yè)模式為何更好?

當然了,每種模式有其優(yōu)點。PSK模式的初始安裝很簡單。你只要在接入點上設(shè)置一個密碼,然后用戶在連接到無線網(wǎng)絡(luò)時,輸入這個全局密碼即可。看起來不費吹灰之力,但是這個方法存在著幾個問題。

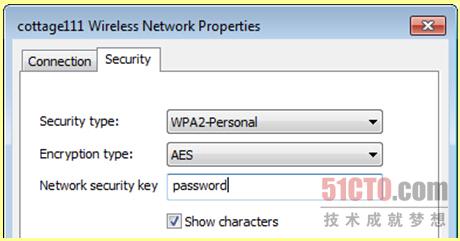

登錄到個人WPA2網(wǎng)絡(luò):使用個人或預(yù)共享密鑰(PSK)模式,系統(tǒng)只有一個全局無線密碼。

首先,由于網(wǎng)絡(luò)上的每個人都使用同一個無線密碼,離開企業(yè)的任何用戶都繼續(xù)有權(quán)接入無線網(wǎng)絡(luò),除非你更改了密碼。更改密碼需要改動接入點設(shè)置,并向其他所有用戶通知新密碼――他們下一次連接時,必須正確輸入新密碼,密碼保存后可用于之后的連接。

如果是企業(yè)模式,每個用戶或設(shè)備都有單獨的登錄信息(login credential),需要的話你可以更改或吊銷這些登錄信息――其他用戶或設(shè)備并不受到影響。

登錄到企業(yè)WPA網(wǎng)絡(luò):如果是企業(yè)模式,用戶輸入各自獨特的登錄信息。

如果使用PSK模式,還存在另一個問題:無線網(wǎng)絡(luò)密碼通常存儲在客戶機設(shè)備上。因而,如果某設(shè)備丟失或被偷,密碼就岌岌可危,所以應(yīng)該更改,防止有機會接觸到設(shè)備的任何人未經(jīng)授權(quán)擅自訪問。再一次,如果使用企業(yè)模式,如果設(shè)備丟失或被偷,你只要更改那個人的密碼即可。

Windows中保存的網(wǎng)絡(luò)密碼:誰都很容易在Windows Vista或以后版本的Windows中看到所保存的PSK無線密碼,如果設(shè)備丟失或被偷,這就帶來了安全風險。

企業(yè)模式的其他優(yōu)點

使用企業(yè)無線安全模式還有諸多的優(yōu)點:

更好的加密:由于企業(yè)模式的加密密鑰對每個用戶來說都很獨特,相比PSK模式,黑客更難執(zhí)行蠻力密碼破解或其他無線攻擊。

防止用戶相互窺探:由于在個人模式下每個用戶被分配同樣的加密密鑰,它讓擁有無線密碼的任何人都可以解密來自電波的原始數(shù)據(jù)包,這可能包括不安全的網(wǎng)站和電子郵件服務(wù)的密碼。如果是企業(yè)模式,用戶無法解密對方的無線流量。

動態(tài)虛擬局域網(wǎng):如果你不用802.1X驗證,使用虛擬局域網(wǎng)來隔離網(wǎng)絡(luò)流量,就像PSK模式那樣,可能不得不將以太網(wǎng)端口和無線SSID手動分配給靜態(tài)的虛擬局域網(wǎng)。然而,如果是企業(yè)模式,你可以使用802.1X驗證,用于動態(tài)的虛擬局域網(wǎng),這可以自動讓用戶連接到通過RADIUS服務(wù)器軟件或用戶數(shù)據(jù)庫分配給他們的虛擬局域網(wǎng)。

額外的訪問控制:為企業(yè)模式提供802.1X驗證的RADIUS服務(wù)器軟件大多數(shù)還支持額外的訪問策略,你可以視情況將這些策略運用到用戶。比如說,你也許能夠設(shè)置時間限制規(guī)定何時可以連接,限制用戶可以從哪些設(shè)備連接,甚至限制他們通過哪些接入點來連接。

支持有線網(wǎng)絡(luò):如果交換機支持的話,企業(yè)無線安全使用的802.1X驗證還可以用于網(wǎng)絡(luò)的有線部分。啟用后,插入到網(wǎng)絡(luò)上以太網(wǎng)端口的用戶必須先輸入登錄信息,之后才能夠訪問網(wǎng)絡(luò)和互聯(lián)網(wǎng)。

RADIUS服務(wù)器軟件方面的選擇

如上所述,你必須得有某種RADIUS服務(wù)器軟件或服務(wù),才能使用企業(yè)無線安全。它執(zhí)行802.1X驗證任務(wù),并充當用戶數(shù)據(jù)庫或連接到用戶數(shù)據(jù)庫,你可以在此為用戶們定義登錄信息。現(xiàn)在RADIUS方面有許多不同的選擇:

Windows Server或OS X Server:如果你有Windows Server,應(yīng)當考慮使用其RADIUS功能。在較舊的版本中,你可以使用微軟所說的互聯(lián)網(wǎng)驗證服務(wù)(IAS),或者使用Server 2008及更新版本中的網(wǎng)絡(luò)策略服務(wù)器(NPS)。同樣,蘋果的OS X Server也內(nèi)置了RADIUS功能。

其他服務(wù)器軟件:查看網(wǎng)絡(luò)上其他任何現(xiàn)有服務(wù)器的說明文檔或在線規(guī)格,比如目錄服務(wù)器或網(wǎng)絡(luò)附加存儲,看看有無任何RADIUS服務(wù)器軟件功能。

接入點:如今的許多企業(yè)級接入點包括內(nèi)置的RADIUS服務(wù)器軟件,其功能通常很強大,足以滿足二三十個用戶的需要。再次查看說明文檔或在線規(guī)格。

云服務(wù):主機托管的RADIUS服務(wù)很適合不想自行安裝或不想自行運行服務(wù)器的那些人,或者是需要為廣域網(wǎng)上沒有連接起來的多個位置確保安全的那些人。這方面的選擇包括Cloudessa、IronWifi和本人的服務(wù)AuthenticateMyWiFi。

開源或自由軟件:開源FreeRADIUS是最受歡迎的服務(wù)器軟件之一。它可以在Mac OS X、Linux、FreeBSD、NetBSD和Solaris上運行,但是需要在Unix類平臺方面有一定的經(jīng)驗。對比較擅長使用圖形用戶界面(GUI)的那些人來說,可以考慮使用TekRADIUS的免費版,它可以在Windows上運行。

商用軟件:當然了,市面上還有許多基于硬件和軟件的商用方案,比如ClearBox(面向Windows)或Aradial(面向Windows、Linux和Solaris)RADIUS服務(wù)器軟件。

選擇EAP類型

802.1X標準的驗證標準名為可擴展驗證協(xié)議(EAP)。有多種類型的EAP可供選擇;最流行的是受保護EAP(PEAP)和EAP傳輸層安全(或簡稱TLS)。

大多數(shù)傳統(tǒng)的RADIUS服務(wù)器和無線客戶端同時支持PEAP和TLS,可能還支持另外許多類型的EAP。不過,一些RADIUS服務(wù)器軟件(比如云服務(wù)或內(nèi)置到接入點的服務(wù)器軟件)可能只支持PEAP。

PEAP是較簡單的EAP類型:有了它,用戶在連接到無線網(wǎng)絡(luò)時只要輸入用戶名和密碼。對使用大多數(shù)設(shè)備的用戶而言,這個連接過程簡單直觀。

TLS較為復(fù)雜,但也更安全:數(shù)字證書或智能卡(而不是用戶名和密碼)充當用戶的登錄信息。至于缺點方面,它需要管理員和用戶花更多的精力。如果是智能卡,你還得購買閱讀裝置和卡,然后處理分發(fā)工作。而數(shù)字證書必須安裝到設(shè)備上,這個過程對用戶來說可能有點繁瑣。不過我們很快會看到,你可以使用部署工具幫助簡化證書的分發(fā)和安裝。

處理數(shù)字證書

即便使用PEAP,每個RADIUS服務(wù)器軟件都應(yīng)該安裝有數(shù)字SSL證書。這讓用戶設(shè)備可以先核實RADIUS服務(wù)器軟件,然后再進行驗證。如果你使用TLS,還得為用戶制作并安裝客戶端證書。就算你使用PEAP,可能也得向每個客戶機設(shè)備分發(fā)根認證中心(CA)證書,要是該證書之前還沒有安裝的話(稍后會有詳細介紹)。

你可以使用RADIUS服務(wù)器軟件提供的實用工具,自行生成數(shù)字證書,通常名為自簽名證書;也可以向公共認證中心購買,比如賽門鐵克SSL(之前的VeriSign)或GoDaddy。

如果是TLS方案,通常最好構(gòu)建自己的公鑰基礎(chǔ)設(shè)施(PKI)和自簽名證書。這對大多數(shù)無線客戶機屬于單一網(wǎng)絡(luò)域的網(wǎng)絡(luò)來說更加可行,那樣你可以輕松地分發(fā)和安裝證書了。如果用戶使用的設(shè)備不在域上,通常必須手動安裝證書。

你可以使用一些第三方產(chǎn)品,簡化在非域網(wǎng)絡(luò)中分發(fā)服務(wù)器軟件根認證中心和客戶端證書的過程,比如面向Windows設(shè)備的SU1X工具,以及面向Windows、OS X、Ubuntu Linux、iOS和安卓設(shè)備的XpressConnect。

如果是PEAP方案,要是你用戶的無線設(shè)備絕大多數(shù)并沒有加入到域,向公共認證中心購買服務(wù)器端證書可以節(jié)省好多力氣。這是由于生成服務(wù)器證書所用的根認證中心證書必須放在客戶機設(shè)備上,如果你希望它們能夠核實服務(wù)器。裝有Windows、Mac OS X和Linux的設(shè)備通常預(yù)先安裝了來自知名認證中心的根認證中心證書。

連接支持企業(yè)模式的設(shè)備

一旦你安裝好了RADIUS服務(wù)器軟件或服務(wù),配置好接入點來使用RADIUS用于驗證,并且將任何所需的證書分發(fā)給了需要這些證書的那些設(shè)備,你就可以隨時將用戶的設(shè)備連接到安全的企業(yè)無線網(wǎng)絡(luò)。

從Windows、Mac OS X或iOS設(shè)備連接時,連接過程簡單直觀:按平常那樣從網(wǎng)絡(luò)列表中選擇網(wǎng)絡(luò);如果使用EAP,系統(tǒng)會提示輸入用戶名和密碼。(如果是TLS方案,數(shù)字證書或智能卡負責讓設(shè)備登錄上去)。連接過程在安卓上有點不一樣。

連接非企業(yè)設(shè)備

如今用于面向計算機、平板電腦和智能手機的幾乎所有流行的操作系統(tǒng)都支持企業(yè)模式WPA2。然而,有一些無線設(shè)備只支持個人PSK模式。這些通常不是較舊的無線設(shè)備,就是主要為家庭或消費者使用設(shè)計的設(shè)備,比如游戲機、無線網(wǎng)絡(luò)攝像頭或智能恒溫器。你可能還會發(fā)現(xiàn)幾種商務(wù)設(shè)備缺少企業(yè)模式支持功能,比如無線信用卡終端。

惠普501無線網(wǎng)橋:這款惠普501無線網(wǎng)橋可連接到安全的企業(yè)網(wǎng)絡(luò)。

除了索性更換設(shè)備(這可能不是個辦法)外,你還有幾個辦法可以讓非企業(yè)設(shè)備連接上去。許多RADIUS服務(wù)器支持MAC(介質(zhì)訪問控制)驗證旁路,這讓你可以指定你不希望參與驗證過程,但又允許訪問網(wǎng)絡(luò)的特定設(shè)備的MAC地址。然而,考慮到很容易欺騙MAC地址,這并不是一種非常安全的方法。另一個辦法就是制作使用個人PSK安全模式的單獨的SSID,但這也會降低網(wǎng)絡(luò)的安全性。

如果非企業(yè)設(shè)備有以太網(wǎng)端口,一個辦法就是將它插入到有線網(wǎng)絡(luò)。要是沒有可用的以太網(wǎng)端口可插入,還有一個辦法就是使用企業(yè)級無線網(wǎng)橋。你可以禁用該設(shè)備的內(nèi)部無線(要是有的話),將無線網(wǎng)橋連接到設(shè)備的以太網(wǎng)端口,然后網(wǎng)橋就會無線連接到主要的企業(yè)級安全無線網(wǎng)絡(luò)。

防范中間人攻擊

雖然企業(yè)無線安全提供了出色的保護,但是它也有安全漏洞,其中一個漏洞就是中間人攻擊。如果黑客構(gòu)建一個虛假的無線網(wǎng)絡(luò)或破壞性接入點,其名稱通常與目標網(wǎng)絡(luò)一模一樣,那樣無線設(shè)備就會自動連接到它,就會出現(xiàn)中間人攻擊。虛假網(wǎng)絡(luò)同樣有自己的RADIUS服務(wù)器。

黑客的目的是讓連接到虛假網(wǎng)絡(luò)的設(shè)備捕獲驗證嘗試,這可能會導(dǎo)致黑客捕獲登錄信息。甚至可能搭建虛假網(wǎng)絡(luò),那樣用戶完全連接到互聯(lián)網(wǎng),讓他們根本察覺不出哪里出了岔子。

這就是為什么將數(shù)字SSL證書安裝到你的RADIUS服務(wù)器上如此重要。正如前面所述,大多數(shù)無線設(shè)備可以在連接到無線網(wǎng)絡(luò)之后核實服務(wù)器。這有助于確保它們是在與真實的服務(wù)器聯(lián)系,然后再傳輸?shù)卿浶畔ⅰ?/p>

如果是Windows、Mac OS X和iOS設(shè)備,服務(wù)器核實功能通常默認情況下已啟用。你頭一次連接到企業(yè)無線網(wǎng)絡(luò)時,系統(tǒng)會提示你核實RADIUS服務(wù)器的數(shù)字證書的有關(guān)細節(jié)。然后,如果服務(wù)器的數(shù)字證書或證書發(fā)行機構(gòu)出現(xiàn)了變動,默認情況下你通常會再次看到提示。

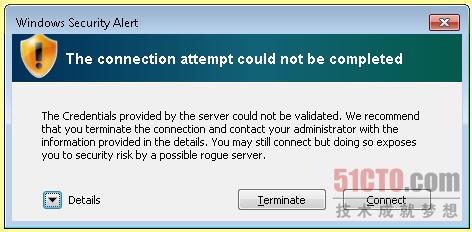

Windows中的服務(wù)器核實提示:如果有新的或變動的RADIUS服務(wù)器證書,該圖表明了Windows顯示的信息。

在安卓手機或平板電腦上,你必須手動啟用服務(wù)器核實功能,可能還要安裝服務(wù)器的根認證中心證書。

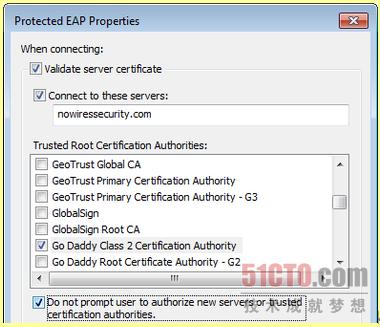

Windows中的服務(wù)器核實設(shè)置:Windows中用于配置服務(wù)器核實和啟用自動拒絕功能的設(shè)置。

服務(wù)器核實可以幫助你識別可能存在的中間人攻擊,但是許多用戶盲目地接受新證書。為了防止用戶接受新的或變動的服務(wù)器證書,你可以使用設(shè)備或操作系統(tǒng)為了自動拒絕證書變動而提供的任何功能。

比如說,Windows在計算機或其他設(shè)備上的EAP屬性中為此提供了一項設(shè)置,可以在每個設(shè)備上手動啟用,也可以推送到域網(wǎng)絡(luò)上的計算機。